DDoS攻击,听起来像科幻电影里的情节?不,它正真实地威胁着你的网络命脉。想象一下,你的服务器被成吨的数据洪流淹没,合法用户寸步难行,业务瞬间瘫痪。别以为这只是大公司的烦恼,小企业一样可能成为攻击目标。面对DDoS,要么主动出击,要么坐以待毙。

第一幕:危机爆发!如何快速止血?

DDoS攻击就像突发性内出血,速度快到你可能还没反应过来,系统就挂了。初期遏制至关重要,目标只有一个:保命!哪怕是暂时的“封锁”,也要先保证核心资源喘口气。别指望慢吞吞地分析攻击类型,等你搞清楚,黄花菜都凉了。

紧急自救手册:你的DDoS响应姿势正确吗?

面对DDoS,光靠“蛮力”是不行的,得讲究策略。是单枪匹马硬抗,还是呼叫外援?选择错误,可能直接GG。

-

找ISP“哭诉”? 理论上可行,但别抱太大希望。他们能做的,往往只是“象征性”地增加带宽,或者换个IP地址。要知道,现在的DDoS攻击动辄几百G甚至上T,ISP那点带宽,可能只是杯水车薪。

- 增加带宽: 听起来很美好,但成本呢?而且,这就像用大水桶接瀑布,治标不治本。

- 更换IP地址: 攻击者又不是傻子,分分钟就能找到你的新地址。

-

重金求助安全专家? 这绝对是更靠谱的选择,但前提是:你得找到靠谱的专家。别等到火烧眉毛了才开始找,平时就应该建立好合作关系。

- 安全顾问/MDR专家: 他们能帮你分析攻击、改进防御,但价格嘛,你懂的。

- 云服务: 听起来高大上,但别忘了,云服务也不是万能的。

-

“土办法”也管用? 没错,有时候最简单的办法,反而最有效。比如,分析日志、过滤IP地址、地理封锁等等。

- IP过滤: 简单粗暴,但容易误伤。

- 地理封锁: 适用于特定场景,但攻击者可以轻松绕过。

-

内置的DDoS保护功能? 别忘了检查你的路由器、服务器,说不定里面就藏着一些“隐藏技能”。

-

实在不行,就关门大吉? 这招虽然无奈,但有时候却是最明智的选择。与其硬撑着,不如暂时关闭服务,加固防御,再重新上线。

- 停止特定请求: 针对性防御,减少损失。

- 禁用下载: 保全大局,牺牲小部分功能。

-

临时抱佛脚,部署新技术? 防火墙、安全网关、DDoS防护设备…这些都是好东西,但前提是:你得会用。

除了技术,还有这些“软实力”需要修炼!

DDoS攻击不仅仅是技术问题,更是沟通问题。你需要及时通知高管、员工、客户,甚至保险公司和监管机构。

内外兼修,才能应对DDoS的狂风暴雨。

内忧外患:你的网络是铜墙铁壁吗?

DDoS攻击分内部和外部两种,防御策略也略有不同。

- 外部攻击: 针对的是你的网站、服务器等暴露在公网上的资源。

- 内部攻击: 可能是内部员工的恶意行为,也可能是被感染的设备发起的攻击。

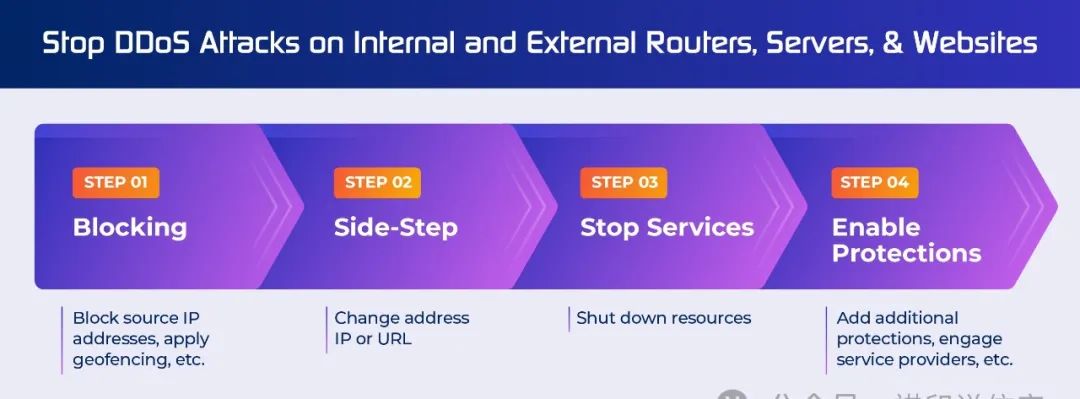

快速反应四部曲:

- 封锁: 找到攻击源,立刻封锁。

- 转移: 换个IP地址或URL,避开攻击。

- 停止: 关闭受攻击的服务。

- 加固: 启用额外的保护措施。

路由器也可能成为DDoS的牺牲品!

小型企业、游戏玩家等,路由器直接暴露在公网上,更容易成为攻击目标。

- 重置IP地址: 最简单粗暴的方法。

- 激活DDoS防御选项: 路由器自带的防御功能,不用白不用。

- 添加保护层: 防火墙、安全网关、云服务…总有一款适合你。

第二幕:抽丝剥茧!揪出幕后黑手

DDoS攻击就像一场迷雾,你需要拨开云雾,才能找到真相。分析日志、识别攻击类型、追踪攻击来源…这是一个细致而漫长的过程。

如何判断自己是否正在遭受DDoS攻击?

延迟!延迟!还是延迟!应用程序运行缓慢、网站加载缓慢…这些都是DDoS攻击的早期信号。

日志、警报、记录:你的情报来源

监控工具、带宽监控、应用程序性能监控…这些都是你的眼睛和耳朵,时刻关注着网络动态。

知己知彼,百战不殆

分析攻击特征,区分攻击流量与合法流量,才能制定更有效的防御策略。

追踪溯源:谁在搞鬼?

找到攻击源头,才能彻底解决问题。但别抱太大希望,追踪溯源往往非常困难。

第三幕:浴火重生!从废墟中站起来

DDoS攻击造成的损失,可能不仅仅是经济上的,还有声誉上的。你需要评估损失、调整策略、吸取教训,才能避免重蹈覆辙。

DDoS攻击的代价:你承受得起吗?

Corero的调查显示,DDoS攻击每小时可能造成数十万美元的损失!

亡羊补牢,为时未晚

检查基础设施、修复损坏的组件、清理被感染的系统…这些都是恢复过程的一部分。

前事不忘,后事之师

生成一份详细的经验教训报告,记录攻击过程、分析原因、制定改进措施。

DDoS攻防,永无止境

攻击者在不断进化,防御者也必须不断学习。

OSI模型:你的DDoS防御指南

了解OSI模型,可以帮助你更好地理解DDoS攻击的原理。

| # | 层名称 | 流量类型 | DDoS 攻击类型 |

|---|---|---|---|

| 1 | 物理层 | 跨越硬件的比特 | 此等级无攻击 |

| 2 | 数据链路层 | 寻址框架 | 此等级无攻击 |

| 3 | 网络层 | 待配送包裹 | UDP反射攻击、Ping of Death等 |

| 4 | 传输层 | 可靠通信部分 | ACK 洪水、SYN 洪水等等。 |

| 5 | 会话层 | 主机间通信的数据 | Telnet 漏洞(应该已经过时了) |

| 6 | 表示层 | 数据表示和加密 | SSL 滥用 |

| 7 | 应用层 | 应用程序使用的数据 | DNS 查询洪水、HTTP 洪水 |

DDoS攻击主要分为两种:

- 基础设施层攻击(第3、4层): 针对防火墙、服务器、路由器等基础设施。

- 应用层攻击(第6、7层): 针对网站和应用程序。

预防胜于治疗:DDoS防御五步走

- 加固防御: 更新、修补、更改设置。

- 部署反DDoS架构: 配置资源、实施策略。

- 使用反DDoS工具: 启用功能、添加工具。

- 设计DDoS响应手册: 制定应急预案。

- 安装DDoS监控: 实时监控、及时预警。

尾声:未雨绸缪,才能笑到最后

DDoS攻击是网络安全的常态,只有做好充分准备,才能在攻击来临时从容应对。别等到攻击发生才后悔莫及!

```

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*********************************

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?