博主介绍: 22届计科专业毕业,来自湖南,主要是在CSDN记录一些自己在Java开发过程中遇到的一些问题,欢迎大家一起讨论学习,也欢迎大家的批评指正。

前言

我是在使用小程序图片违规校验的时候使用到消息推送,然后再安全模式下遇到了SHA-1解密的问题,我自己用的是JSON格式的数据,XML完成可以参考官方文档,因为官方文档就是以XML为例子的。

正文

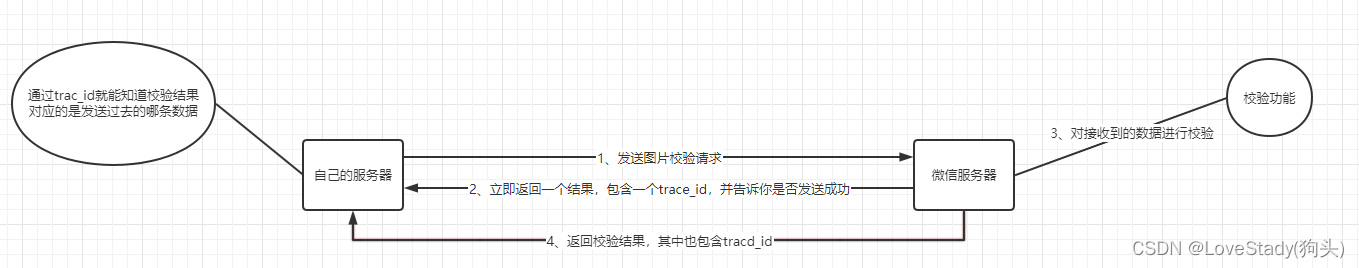

下面是异步校验的流程图,大家可以先理一下思路:

1、配置回调函数

回调函数是用来接收校验结果的,这个是必须配置的。

为什么校验结果不是立刻返回的呢,而是通过回调的方式来返回呢?

因为图片校验的结果可能需要的时间比较长,通过这种方式不会影响原来的代码运行。

如果配置回调函数呢?

打开微信公众平台并登录,找到:开发管理->开发设置->消息推送,如下所示:

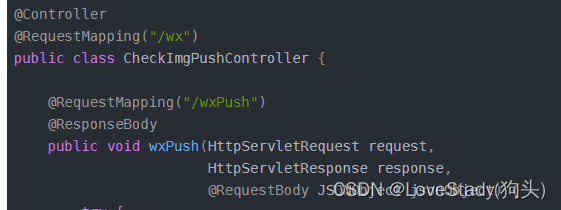

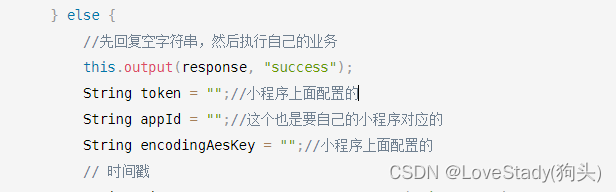

url:需要我们自己写的能够直接被调用的接口,然后将接口请求地址复制过来就可以了。例如我用如下的接口作为回调函数,此时我的url就应该配置成:https://xxx/wx/wxPush。注意http与https,哪个能访问你的,你就配置哪个。

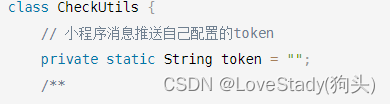

Token:这个自己随便配置没有要求。(解密需要用,不是发送校验请求的Token)

EncodingAESKey:这个也可以随机生成。(解密需要用)

消息加密方式:选择安全模式。

数据格式:Json。

注意:如果回调函数没有写好是无法保存的。

可以用我提供的代码作为模板,需要修改一下两处地方,要改成自己的,在模板//TODO后面就可以写自己的业务了

回调函数模板:

import com.gexin.fastjson.JSONObject;

import org.springframework.stereotype.Controller;

import org.springframework.web.bind.annotation.RequestBody;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.ResponseBody;

import javax.servlet.ServletOutputStream;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import java.io.IOException;

import java.io.PrintWriter;

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

import java.util.Arrays;

import static java.lang.System.out;

/**

* @创建人 shizhun

* @创建时间 2022/8/6

* @描述 小程序图片校验消息回调函数

*/

@Controller

@RequestMapping("/wx")

public class CheckImgPushController {

@RequestMapping("/wxPush")

@ResponseBody

public void wxPush(HttpServletRequest request,

HttpServletResponse response) {

try {

// 微信服务器POST消息时用的是UTF-8编码,在接收时也要用同样的编码,否则中文会乱码;

request.setCharacterEncoding("UTF-8");

response.setCharacterEncoding("UTF-8");

boolean isGet = request.getMethod().toLowerCase().equals("get");

out.println("消息与时间接口收到请求,请求方式:" + (isGet ? "GET" : "POST"));

if (isGet) {

// 微信加密签名,signature结合了开发者填写的token参数和请求中的timestamp参数、nonce参数。

String signature = request.getParameter("signature");

// 时间戳

String timestamp = request.getParameter("timestamp");

// 随机数

String nonce = request.getParameter("nonce");

// 随机字符串

String echostr = request.getParameter("echostr");

PrintWriter out = null;

out = response.getWriter();

if (CheckUtils.checkSignature(signature, timestamp, nonce)) {

out.print(echostr);

out.flush();

}

} else {

//先回复空字符串,然后执行自己的业务

this.output(response, "success");

String token = "";//小程序上面配置的

String appId = "";//这个也是要自己的小程序对应的

String encodingAesKey = "";//小程序上面配置的

// 时间戳

String timestamp = request.getParameter("timestamp");

String msgSignature = request.getParameter("msg_signature");

// 随机数

String nonce = request.getParameter("nonce");

//获取密文内容

com.alibaba.fastjson.JSONObject jsonObject=StringUtil.readStreamToJson(request.getReader());

String encrypt = jsonObject.getString("Encrypt");

//解密

WXBizMsgCryptUtils pc = new WXBizMsgCryptUtils(token, encodingAesKey, appId);

String jmResult = pc.decryptMsgjson(msgSignature, timestamp, nonce, encrypt);

//TODO

}

} catch (Exception e) {

e.printStackTrace();

} finally {

out.close();

}

}

private void output(HttpServletResponse response, String returnValue) {

try {

ServletOutputStream output = response.getOutputStream();

output.write(returnValue.getBytes());

output.flush();

} catch (IOException e) {

e.printStackTrace();

}

}

}

class CheckUtils {

// 小程序消息推送自己配置的token

private static String token = "";

/**

* 验证签名

* @param signature

* @param timestamp

* @param nonce

* @return

*/

public static boolean checkSignature(String signature, String timestamp,String nonce) {

// 将token、timestamp、nonce三个参数进行字典排序

String[] arr = new String[]{token, timestamp, nonce};

Arrays.sort(arr);

// 将三个参数字符串拼接成一个字符串

StringBuilder content = new StringBuilder();

for (int i = 0; i < arr.length; i++) {

content.append(arr[i]);

}

try {

//获取加密工具

MessageDigest md = MessageDigest.getInstance("SHA-1");

// 对拼接好的字符串进行sha1加密

byte[] digest = md.digest(content.toString().getBytes());

String tmpStr = byteToStr(digest);

//获得加密后的字符串与signature对比

return tmpStr != null ? tmpStr.equals(signature.toUpperCase()) : false;

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

}

return false;

}

private static String byteToStr(byte[] byteArray) {

String strDigest = "";

for (int i = 0; i < byteArray.length; i++) {

strDigest += byteToHexStr(byteArray[i]);

}

return strDigest;

}

private static String byteToHexStr(byte mByte) {

char[] Digit = {'0', '1', '2', '3', '4', '5', '6', '7', '8', '9', 'A',

'B', 'C', 'D', 'E', 'F'};

char[] tempArr = new char[2];

tempArr[0] = Digit[(mByte >>> 4) & 0X0F];

tempArr[1] = Digit[mByte & 0X0F];

String s = new String(tempArr);

return s;

}

}

2、解密

直接上代码,将下面四个类放到一个package下,按照下面两行示例就能进行解密了。

其中的参数:

token:小程序公众平台配置的那个

encodingAesKey:小程序公众平台配置的那个

msgSignatur:微信传过来的,可以通过下面方式获取:

String msgSignature = request.getParameter("msg_signature")

timestamp、nonce:这两个和msgSignatur是一样的:

String signature = request.getParameter("signature")

String timestamp = request.getParameter("timestamp")

encrypt:要解密的Json数据

//解密

WXBizMsgCryptUtils pc = new WXBizMsgCryptUtils(token, encodingAesKey, appId);

String jmResult = pc.decryptMsgjson(msgSignature, timestamp, nonce, encrypt);

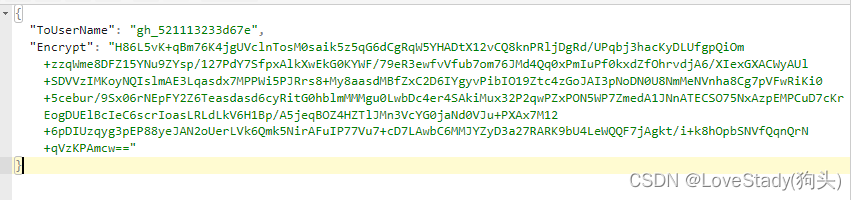

微信传过来的数据是下面这个格式的,所以解密的时候需要先获取 Encrypt 再解密

解密工具类,将四个类放在同一个package

@SuppressWarnings("serial")

public class AesException extends Exception {

public final static int OK = 0;

public final static int ValidateSignatureError = -40001;

public final static int ParseXmlError = -40002;

public final static int ComputeSignatureError = -40003;

public final static int IllegalAesKey = -40004;

public final static int ValidateAppidError = -40005;

public final static int EncryptAESError = -40006;

public final static int DecryptAESError = -40007;

public final static int IllegalBuffer = -40008;

//public final static int EncodeBase64Error = -40009;

//public final static int DecodeBase64Error = -40010;

//public final static int GenReturnXmlError = -40011;

private int code;

private static String getMessage(int code) {

switch (code) {

case ValidateSignatureError:

return "签名验证错误";

case ParseXmlError:

return "xml解析失败";

case ComputeSignatureError:

return "sha加密生成签名失败";

case IllegalAesKey:

return "SymmetricKey非法";

case ValidateAppidError:

return "appid校验失败";

case EncryptAESError:

return "aes加密失败";

case DecryptAESError:

return "aes解密失败";

case IllegalBuffer:

return "解密后得到的buffer非法";

// case EncodeBase64Error:

// return "base64加密错误";

// case DecodeBase64Error:

// return "base64解密错误";

// case GenReturnXmlError:

// return "xml生成失败";

default:

return null; // cannot be

}

}

public int getCode() {

return code;

}

AesException(int code) {

super(getMessage(code));

this.code = code;

}

}

import java.nio.charset.Charset;

import java.util.Arrays;

class PKCS7Encoder {

static Charset CHARSET = Charset.forName("utf-8");

static int BLOCK_SIZE = 32;

PKCS7Encoder() {

}

static byte[] encode(int count) {

int amountToPad = BLOCK_SIZE - count % BLOCK_SIZE;

if (amountToPad == 0) {

amountToPad = BLOCK_SIZE;

}

char padChr = chr(amountToPad);

String tmp = new String();

for(int index = 0; index < amountToPad; ++index) {

tmp = tmp + padChr;

}

return tmp.getBytes(CHARSET);

}

static byte[] decode(byte[] decrypted) {

int pad = decrypted[decrypted.length - 1];

if (pad < 1 || pad > 32) {

pad = 0;

}

return Arrays.copyOfRange(decrypted, 0, decrypted.length - pad);

}

static char chr(int a) {

byte target = (byte)(a & 255);

return (char)target;

}

}

import java.security.MessageDigest;

import java.util.Arrays;

class SHA1 {

SHA1() {

}

public static String getSHA1(String token, String timestamp, String nonce, String encrypt) throws AesException {

try {

String[] array = new String[]{token, timestamp, nonce, encrypt};

StringBuffer sb = new StringBuffer();

Arrays.sort(array);

for(int i = 0; i < 4; ++i) {

sb.append(array[i]);

}

String str = sb.toString();

MessageDigest md = MessageDigest.getInstance("SHA-1");

md.update(str.getBytes());

byte[] digest = md.digest();

StringBuffer hexstr = new StringBuffer();

String shaHex = "";

for(int i = 0; i < digest.length; ++i) {

shaHex = Integer.toHexString(digest[i] & 255);

if (shaHex.length() < 2) {

hexstr.append(0);

}

hexstr.append(shaHex);

}

return hexstr.toString();

} catch (Exception var12) {

var12.printStackTrace();

throw new AesException(-40003);

}

}

}

import java.nio.charset.Charset;

import java.util.Arrays;

import java.util.Random;

import javax.crypto.Cipher;

import javax.crypto.spec.IvParameterSpec;

import javax.crypto.spec.SecretKeySpec;

import org.apache.commons.codec.binary.Base64;

public class WXBizMsgCryptUtils {

static Charset CHARSET = Charset.forName("utf-8");

Base64 base64 = new Base64();

byte[] aesKey;

String token;

String appId;

/**

* 构造函数

* @param token 公众平台上,开发者设置的token

* @param encodingAesKey 公众平台上,开发者设置的EncodingAESKey

* @param appId 公众平台appid

*

* @throws AesException 执行失败,请查看该异常的错误码和具体的错误信息

*/

public WXBizMsgCryptUtils(String token, String encodingAesKey, String appId) throws AesException {

if (encodingAesKey.length() != 43) {

throw new AesException(AesException.IllegalAesKey);

}

this.token = token;

this.appId = appId;

aesKey = Base64.decodeBase64(encodingAesKey + "=");

}

// 生成4个字节的网络字节序

byte[] getNetworkBytesOrder(int sourceNumber) {

byte[] orderBytes = new byte[4];

orderBytes[3] = (byte) (sourceNumber & 0xFF);

orderBytes[2] = (byte) (sourceNumber >> 8 & 0xFF);

orderBytes[1] = (byte) (sourceNumber >> 16 & 0xFF);

orderBytes[0] = (byte) (sourceNumber >> 24 & 0xFF);

return orderBytes;

}

// 还原4个字节的网络字节序

int recoverNetworkBytesOrder(byte[] orderBytes) {

int sourceNumber = 0;

for (int i = 0; i < 4; i++) {

sourceNumber <<= 8;

sourceNumber |= orderBytes[i] & 0xff;

}

return sourceNumber;

}

// 随机生成16位字符串

String getRandomStr() {

String base = "ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789";

Random random = new Random();

StringBuffer sb = new StringBuffer();

for (int i = 0; i < 16; i++) {

int number = random.nextInt(base.length());

sb.append(base.charAt(number));

}

return sb.toString();

}

/**

* 对密文进行解密.

*

* @param text 需要解密的密文

* @return 解密得到的明文

* @throws AesException aes解密失败

*/

String decrypt(String text) throws AesException {

byte[] original;

try {

// 设置解密模式为AES的CBC模式

Cipher cipher = Cipher.getInstance("AES/CBC/NoPadding");

SecretKeySpec key_spec = new SecretKeySpec(aesKey, "AES");

IvParameterSpec iv = new IvParameterSpec(Arrays.copyOfRange(aesKey, 0, 16));

cipher.init(Cipher.DECRYPT_MODE, key_spec, iv);

// 使用BASE64对密文进行解码

byte[] encrypted = Base64.decodeBase64(text);

// 解密

original = cipher.doFinal(encrypted);

} catch (Exception e) {

e.printStackTrace();

throw new AesException(AesException.DecryptAESError);

}

String xmlContent, from_appid;

try {

// 去除补位字符

byte[] bytes = PKCS7Encoder.decode(original);

// 分离16位随机字符串,网络字节序和AppId

byte[] networkOrder = Arrays.copyOfRange(bytes, 16, 20);

int xmlLength = recoverNetworkBytesOrder(networkOrder);

xmlContent = new String(Arrays.copyOfRange(bytes, 20, 20 + xmlLength), CHARSET);

from_appid = new String(Arrays.copyOfRange(bytes, 20 + xmlLength, bytes.length),

CHARSET);

} catch (Exception e) {

e.printStackTrace();

throw new AesException(AesException.IllegalBuffer);

}

// appid不相同的情况

if (!from_appid.equals(appId)) {

throw new AesException(AesException.ValidateAppidError);

}

return xmlContent;

}

/**

* 检验消息的真实性,并且获取解密后的明文.

* <ol>

* <li>利用收到的密文生成安全签名,进行签名验证</li>

* <li>若验证通过,则提取xml中的加密消息</li>

* <li>对消息进行解密</li>

* </ol>

*

* @param msgSignature 签名串,对应URL参数的msg_signature

* @param timeStamp 时间戳,对应URL参数的timestamp

* @param nonce 随机串,对应URL参数的nonce

* @param postData 密文,对应POST请求的数据

*

* @return 解密后的原文

* @throws AesException 执行失败,请查看该异常的错误码和具体的错误信息

*/

public String decryptMsgjson(String msgSignature, String timeStamp, String nonce, String postData)

throws AesException {

// 验证安全签名

String signature = SHA1.getSHA1(token, timeStamp, nonce, postData);

// 和URL中的签名比较是否相等

// System.out.println("第三方收到URL中的签名:" + msg_sign);

System.out.println("签名:" + msgSignature);

System.out.println("第三方校验签名:" + signature);

if (!signature.equals(msgSignature)) {

throw new AesException(AesException.ValidateSignatureError);

}

// 解密

String result = decrypt(postData);

return result;

}

}

557

557

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?