20194307肖江宇《网络对抗技术》 exp1 逆向与Bof基础

基础知识

1. NOP,JNE,JE,JMP,CMP汇编指令的机器码:

NOP:NOP指令即“空指令”。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。(机器码:90)

JNE:条件转移指令,如果不相等则跳转。(机器码:75)

JE:条件转移指令,如果相等则跳转。(机器码:74)

JMP:无条件转移指令。段内直接短转Jmp short(机器码:EB)段内直接近转移Jmp near(机器码:E9)段内间接转移Jmp word(机器码:FF)段间直接(远)转移Jmp far(机器码:EA)

CMP:比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。

2. 掌握反汇编与十六进制编辑器

本次实验反汇编命令为:objdump -d 目标文件 | more ;vim ; gdb

十六进制编辑器为WxHexEditior

经本人实践,WxHexEditior没有直接使用vim进行编辑好用!!!

–

1 逆向及BOF基础实践说明

1.1 实践目标

本次实践的对象是一个名为pwn1的linux可执行文件。

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

-

三个实践内容如下

-

手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

-

利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

-

注入一个自己制作的shellcode并运行这段shellcode。

-

-

这几种思路,基本代表现实情况中的攻击目标:

-

运行原本不可访问的代码片段

-

强行修改程序执行流

-

以及注入运行任意代码

-

–

2 直接修改程序机器指令,改变程序执行流程

-

知识要求:Call指令,EIP寄存器,指令跳转的偏移计算,补码,反汇编指令objdump,十六进制编辑工具

-

学习目标:理解可执行文件与机器指令

-

进阶:掌握ELF文件格式,掌握动态技术

–

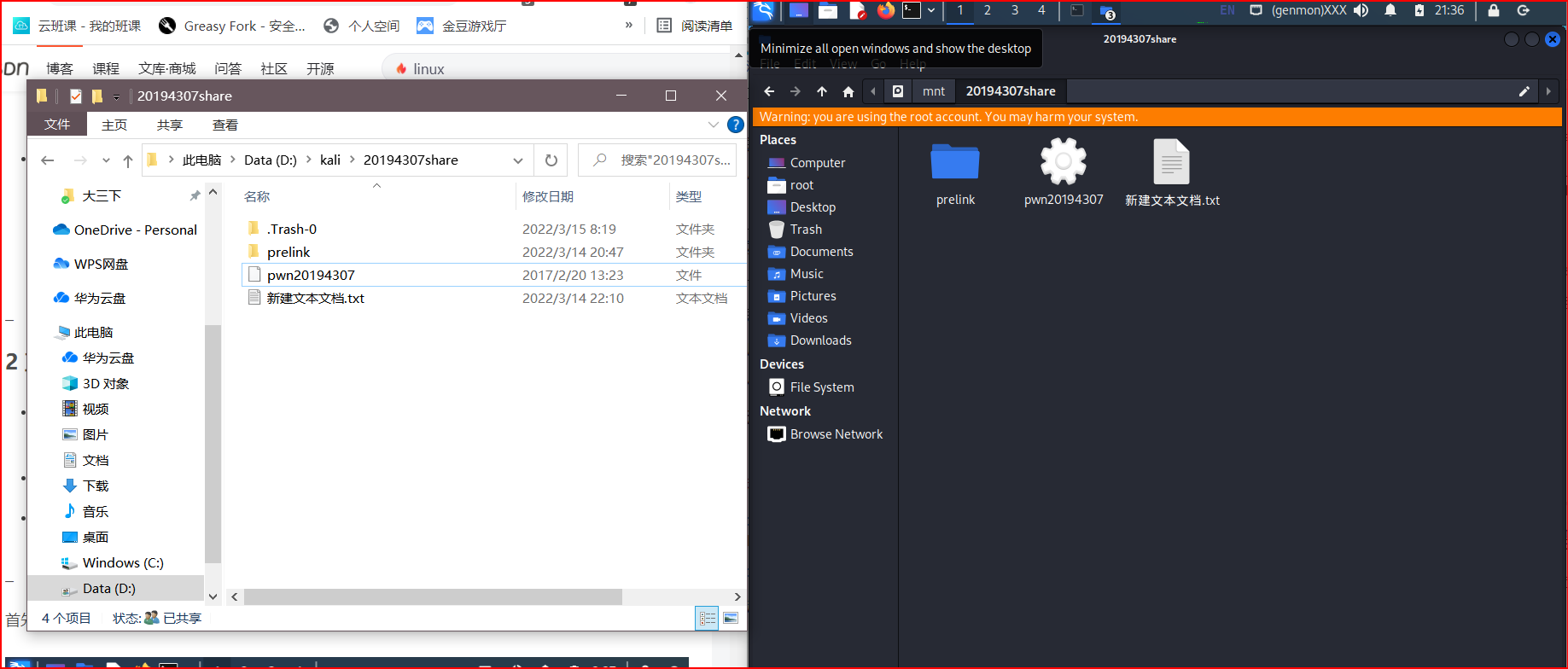

首先,将pwn1文件重命名后放入共享文件

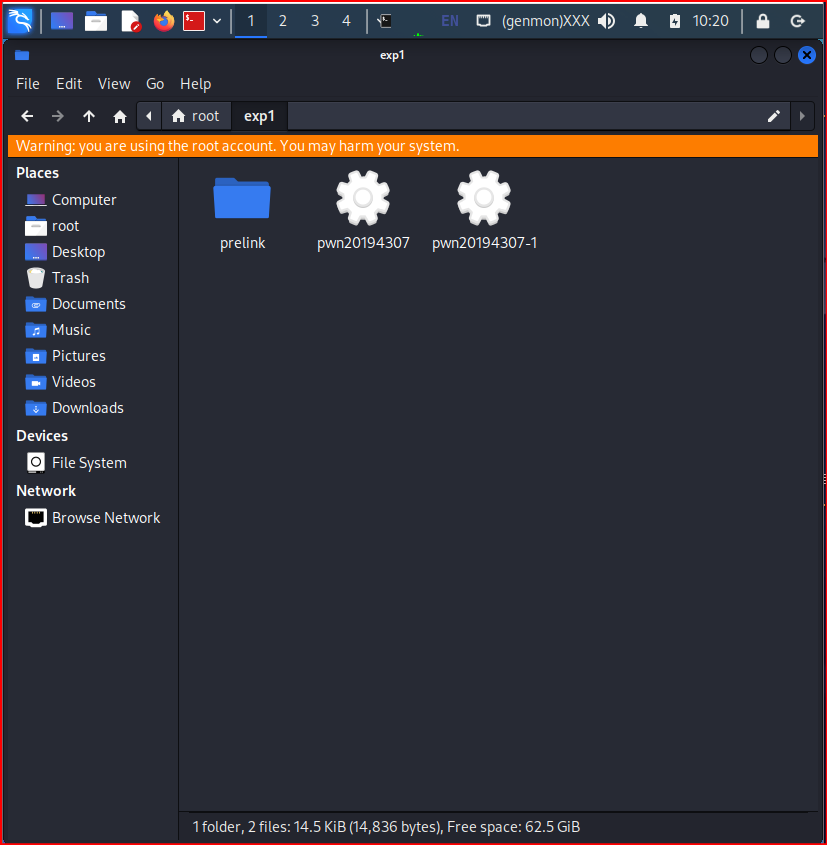

将pwn20194307复制到root文件夹中的exp1文件夹中,并且复制一个pwn20194307-1作为副本。

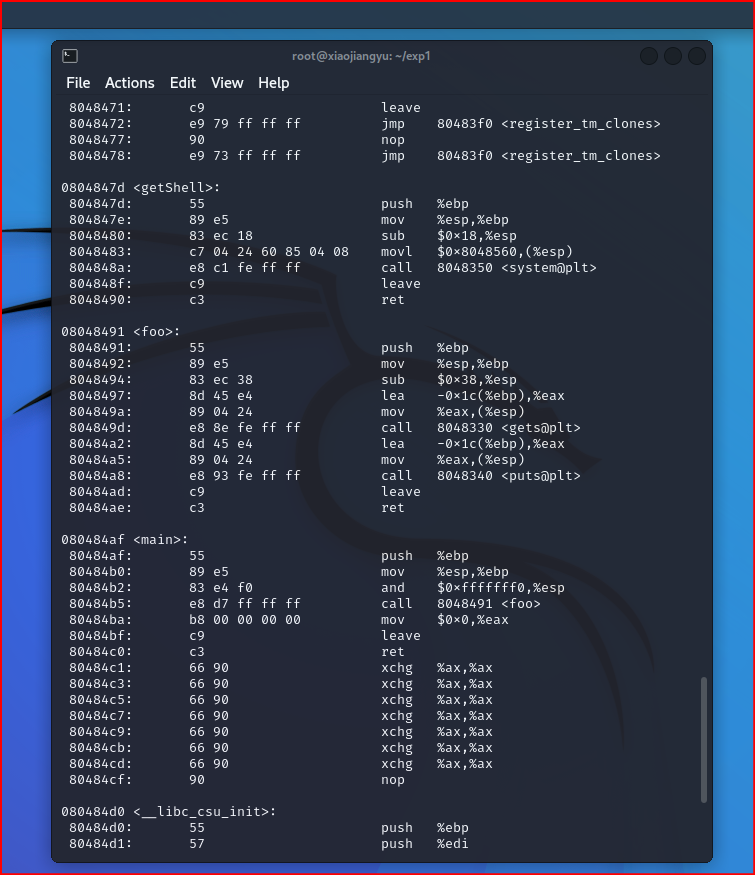

对pwn20194307进行反汇编

找到getshell、foo、main函数所在位置

–

-

根据地址80484b5,找到汇编指令

call 8048491 <foo>-

这条指令将调用位于地址8048491处的foo函数;

-

其对应机器指令为

e8 d7ffffff,e8即跳转之意- 本来正常流程,此时此刻EIP的值应该是下条指令的地址,即80484ba,但如一解释e8这条指令呢,CPU就会转而执行 “EIP + d7ffffff”这个位置的指令。“d7ffffff”是补码,表示-41,41=0x29,80484ba +d7ffffff= 80484ba-0x29正好是8048491这个值

-

–

-

main函数调用foo函数,对应机器指令为“ e8 d7ffffff”

-

那我们想让它调用getShell,只要修改“d7ffffff”为,"getShell-80484ba"对应的补码就行

-

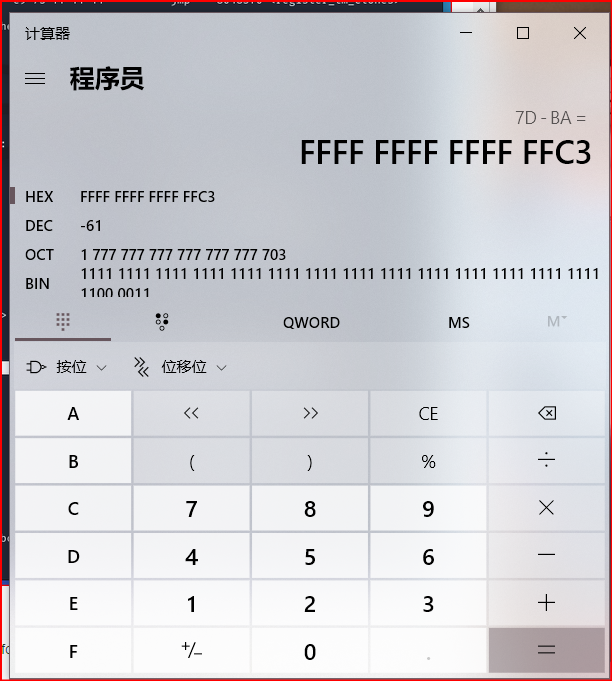

用Windows计算器,直接 47d-4ba就能得到补码,是c3fffff

-

-

下面修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff

root@xiaojiangyu:~# vim pwn2019430

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

624

624

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?