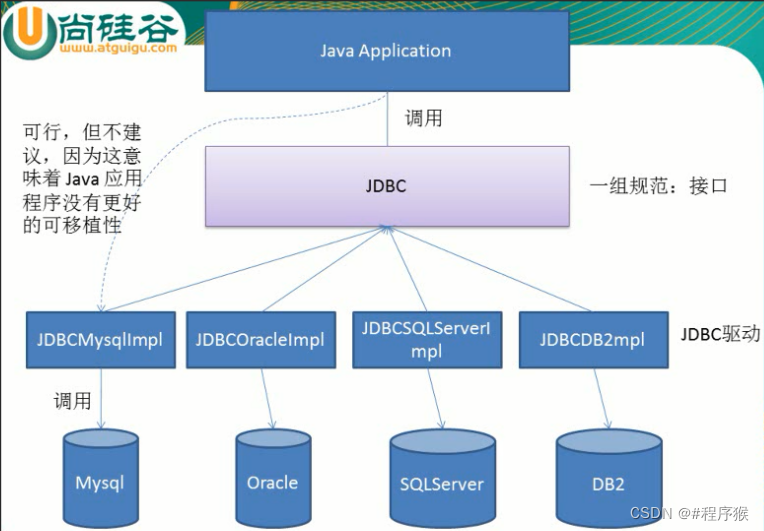

一、JDBC是什么?

JDBC API是一个Java API,可以访问任何类型表列数据,特别是存储在关系数据库中的数据。JDBC代表Java数据库连接。

JDBC库中所包含的API通常与数据库使用于:

- 连接到数据库

- 创建SQL或MySQL 语句

- 在数据库中执行SQL或MySQL查询

- 查看和修改数据库中的数据记录

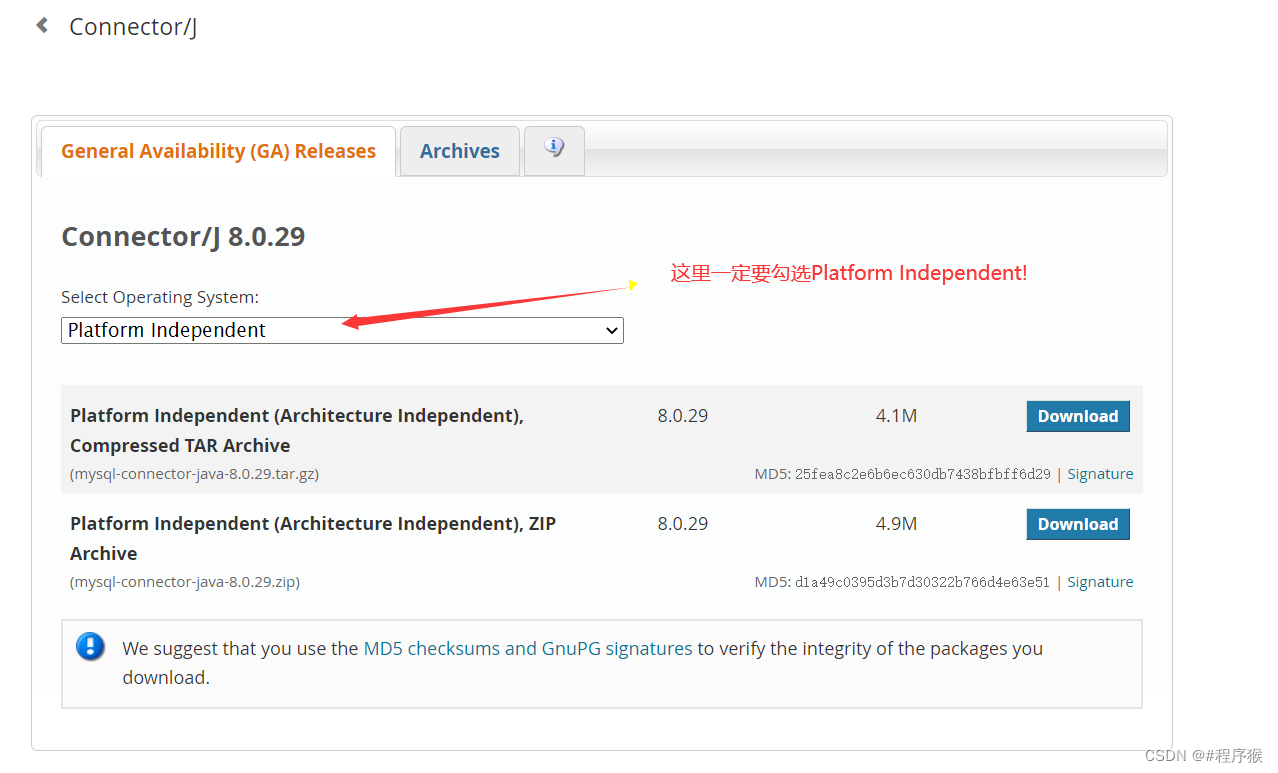

二、idea环境搭建

去mysql官网下载

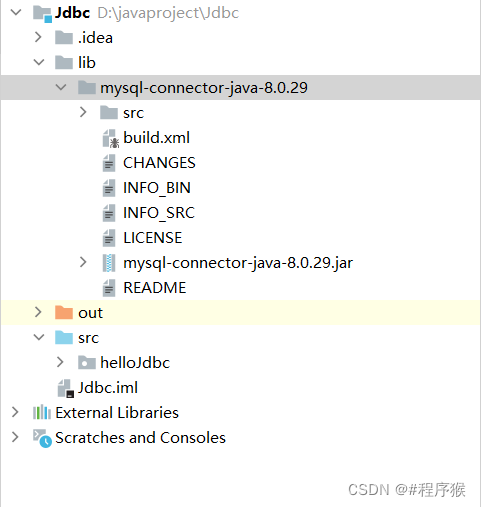

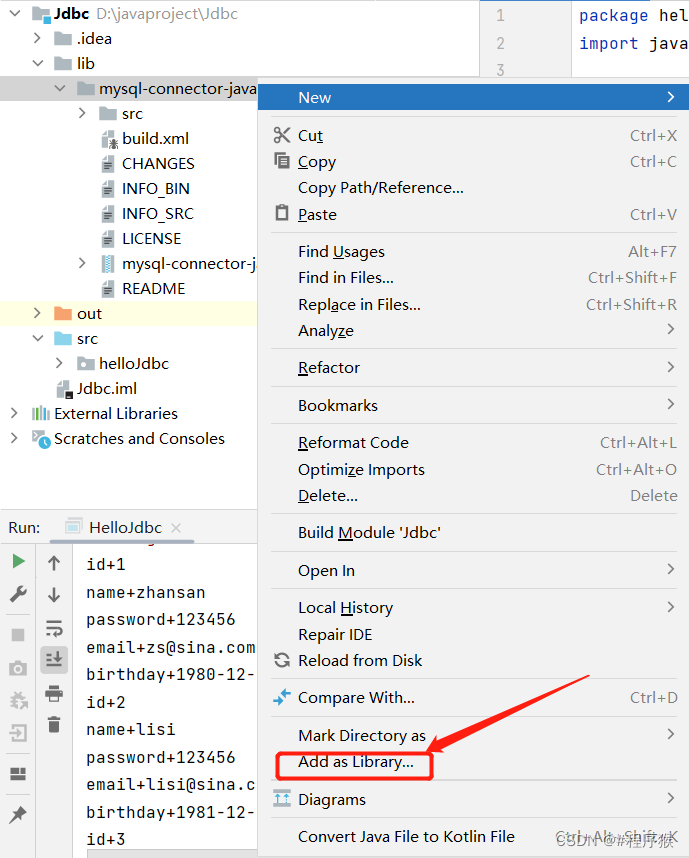

在idea新建lib并将上面下载的解压至其中

然后:

三、创建JDBC程序

Step 1:导包

import java.sql.*

Step 2:注册JDBC驱动程序

需要初始化驱动程序,这样就可以打开与数据库的通信。

Class.forName("com.mysql.jdbc.Driver");

Step 3:获取连接

String url ="jdbc:mysql://localhost:3306/jdbcstudy?useUnicode=true&characterEncoding=utf8&&useSSL=false";

String name = "root";

String password = "root";

Connection connection= DriverManager.getConnection(url,name,password);

Step 4:获取SQL的对象

Statement statement = connection.createStatement();

Step 5:执行sql

String sql="SELECT * FROM users";

ResultSet resultSet = statement.executeQuery(sql);//返回的结果集,结果集中封装了我们全部查询的结果

while(resultSet.next()){

System.out.println("id+"+resultSet.getObject("id"));

System.out.println("name+"+resultSet.getObject("NAME"));

System.out.println("password+"+resultSet.getObject("PASSWORD"));

System.out.println("email+"+resultSet.getObject("email"));

System.out.println("birthday+"+resultSet.getObject("birthday"));

}

Step 6:释放连接

resultSet.close();

statement.close();

connection.close();

实例:

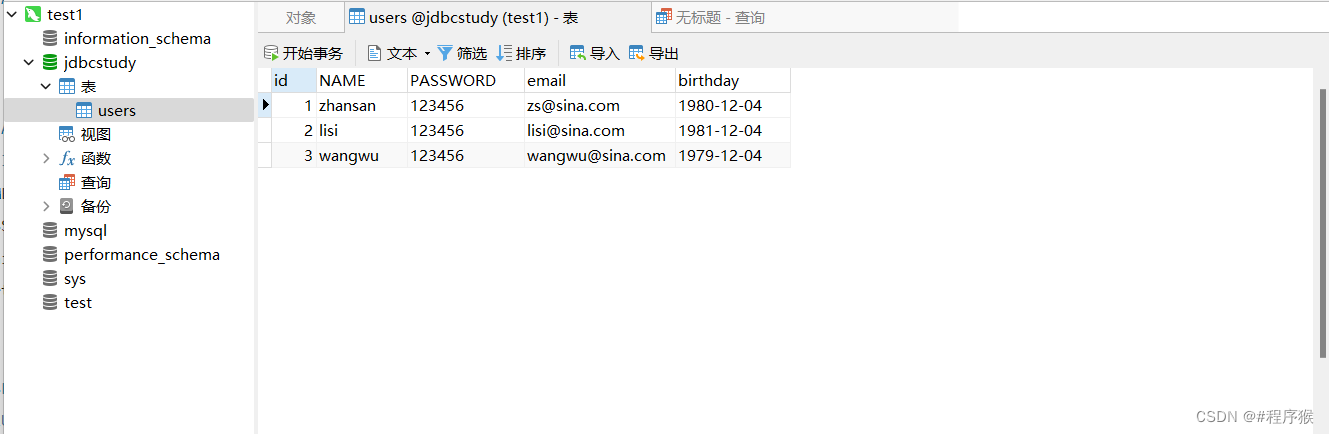

CREATE DATABASE jdbcStudy CHARACTER SET utf8 COLLATE utf8_general_ci;

USE jdbcStudy;

CREATE TABLE `users`(

id INT PRIMARY KEY,

NAME VARCHAR(40),

PASSWORD VARCHAR(40),

email VARCHAR(60),

birthday DATE

);

INSERT INTO `users`(id,NAME,PASSWORD,email,birthday)

VALUES(1,'zhansan','123456','zs@sina.com','1980-12-04'),

(2,'lisi','123456','lisi@sina.com','1981-12-04'),

(3,'wangwu','123456','wangwu@sina.com','1979-12-04')

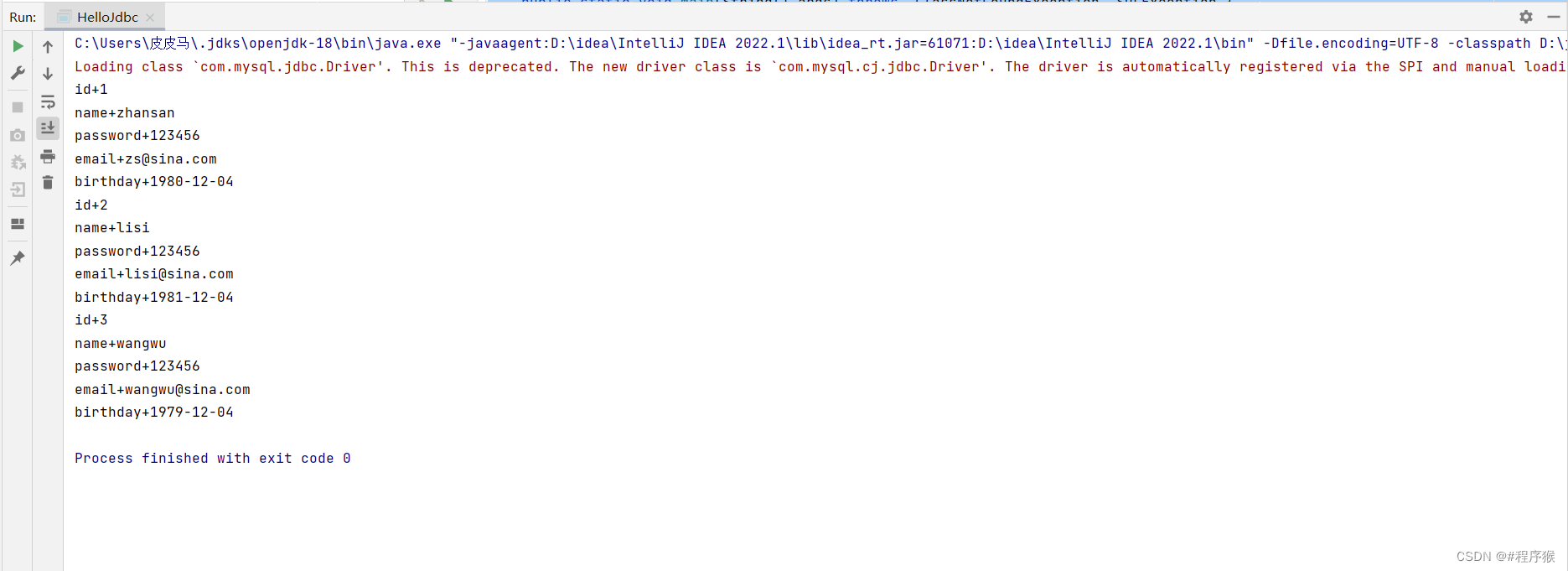

package helloJdbc;

import java.sql.*;

public class HelloJdbc {

public static void main(String[] args) throws ClassNotFoundException, SQLException {

//1. 加载驱动

Class.forName("com.mysql.jdbc.Driver");//固定写法

//2. 用户信息和url

//useUnicode=true&characterEncoding=utf8&&useSSL=true

String url ="jdbc:mysql://localhost:3306/jdbcstudy?useUnicode=true&characterEncoding=utf8&&useSSL=false";

String name = "root";

String password = "root";

//3. 连接成功,返回数据库对象 connection代表数据库

Connection connection= DriverManager.getConnection(url,name,password);

//4. 执行SQL的对象 statement 执行SQL的对象

Statement statement = connection.createStatement();

//5. 执行SQL的对象 去执行SQL 可能存在结果,查看返回结果

String sql="SELECT * FROM users";

ResultSet resultSet = statement.executeQuery(sql);//返回的结果集,结果集中封装了我们全部查询的结果

while(resultSet.next()){

System.out.println("id+"+resultSet.getObject("id"));

System.out.println("name+"+resultSet.getObject("NAME"));

System.out.println("password+"+resultSet.getObject("PASSWORD"));

System.out.println("email+"+resultSet.getObject("email"));

System.out.println("birthday+"+resultSet.getObject("birthday"));

}

//6. 释放连接

resultSet.close();

statement.close();

connection.close();

}

}

四、statement对象

Jdbc中的statement对象用于向数据库发送SQL语句,想完成对数据库的增删改查,只需要通过这个对象向数据库发送增删改查语句即可。

Statement对象的executeUpdate方法,用于向数据库发送增、删、改的sq|语句, executeUpdate执行完后, 将会返回一个整数(即增删改语句导致了数据库几行数据发生了变化)。

Statement.executeQuery方法用于向数据库发生查询语句,executeQuery方法返回代表查询结果的ResultSet对象。

create

Statement statement = connection.createStatement();

String sql = "insert into user(...) values(...)";

int num = statement.executeUpdate(sql);

if(num>0){

System.out.println("插入成功");

}

delete

Statement statement = connection.createStatement();

String sql = "delete from user where id =1";

int num = statement.executeUpdate(sql);

if(num>0){

System.out.println("删除成功");

}

update

Statement statement = connection.createStatement();

String sql = "update user set name ='' where name = ''";

int num = statement.executeUpdate(sql);

if(num>0){

System.out.println("修改成功");

}

read

Statement statement = connection.createStatement();

String sql = "select * from user where id =1";

ResultSet rs= statement.executeQuery(sql);

while(rs.next()){

System.out.println("");

}

实例:

先在src包下创建db.properties

driver=com.mysql.jdbc.Driver

url=jdbc:mysql://localhost:3306/jdbcstudy?useUnicode=true&characterEncoding=utf8&useSSL=false

username= root

password = root

创建JdbcUtils工具包

package Demo01.Utils;

import java.io.IOException;

import java.io.InputStream;

import java.sql.*;

import java.util.Properties;

public class JdbcUtils {

private static String driver = null;

private static String url = null;

private static String username = null;

private static String password = null;

static {

try{

InputStream in = JdbcUtils.class.getClassLoader().getResourceAsStream("db.properties");

Properties properties = new Properties();

properties.load(in);

driver=properties.getProperty("driver");

url=properties.getProperty("url");

username=properties.getProperty("username");

password=properties.getProperty("password");

//1.驱动只用加载一次

Class.forName(driver);

} catch (IOException e) {

e.printStackTrace();

} catch (ClassNotFoundException e) {

e.printStackTrace();

}

}

//2.获取连接

public static Connection getConnection() throws Exception{

return DriverManager.getConnection(url, username, password);

}

//3.释放资源

public static void release(Connection conn, Statement st, ResultSet rs) throws SQLException {

if(rs!=null){

rs.close();

}

if (st!=null){

st.close();

}

if(conn!=null){

conn.close();

}

}

}

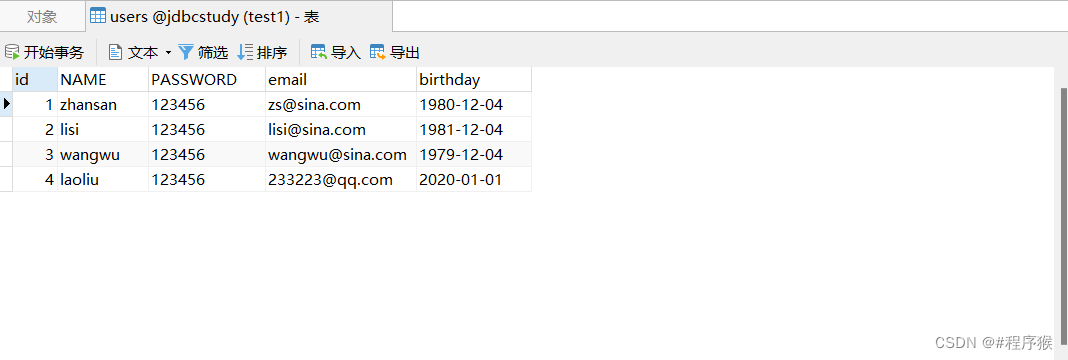

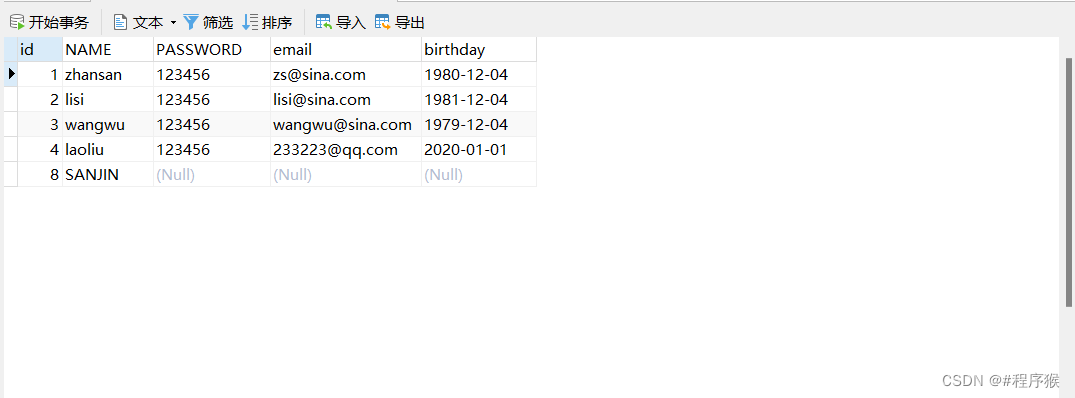

创建TestInsert测试类:

package Demo01.Utils;

import java.sql.Connection;

import java.sql.ResultSet;

import java.sql.Statement;

import static Demo01.Utils.JdbcUtils.*;

public class TestInsert {

public static void main(String[] args){

Connection conn =null;

Statement st = null;

ResultSet rs =null;

try {

conn = getConnection();//获取连接

st = conn.createStatement();//获取SQL执行对象

String sql = "INSERT INTO users(id,`NAME`,`PASSWORD`,`email`,`birthday`)" +

"VALUES(4,'laoliu','123456','233223@qq.com','2020-01-01')";

int i = st.executeUpdate(sql);

if(i>0){

System.out.println("插入成功");

}

JdbcUtils.release(conn,st,rs);

} catch (Exception e) {

e.printStackTrace();

}

}

}

五、SQL注入

发生在 Web 程序中数据库层的安全漏洞,是网站存在最多也是最简单的漏洞。主要原因是程序对用户输入数据的合法性没有判断和处理,导致攻击者可以在 Web 应用程序中事先定义好的 SQL 语句中添加额外的 SQL 语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步获取到数据信息。

SQL 注入的原理主要有以下 4 点:

1)恶意拼接查询

我们知道,SQL 语句可以查询、插入、更新和删除数据,且使用分号来分隔不同的命令。例如:

SELECT * FROM users WHERE user_id = $user_id

其中,user_id 是传入的参数,如果传入的参数值为“1234; DELETE FROM users”,那么最终的查询语句会变为:

SELECT * FROM users WHERE user_id = 1234; DELETE FROM users

如果以上语句执行,则会删除 users 表中的所有数据。

2)利用注释执行非法命令。

SQL 语句中可以插入注释。例如:

SELECT COUNT(*) AS 'num' FROM game_score WHERE game_id=24411 AND version=$version

如果 version 包含了恶意的字符串’-1’ OR 3 AND SLEEP(500)–,那么最终查询语句会变为:

SELECT COUNT(*) AS 'num' FROM game_score WHERE game_id=24411 AND version='-1' OR 3 AND SLEEP(500)--

以上恶意查询只是想耗尽系统资源,SLEEP(500) 将导致 SQL 语句一直运行。如果其中添加了修改、删除数据的恶意指令,那么将会造成更大的破坏。

3)传入非法参数

SQL 语句中传入的字符串参数是用单引号引起来的,如果字符串本身包含单引号而没有被处理,那么可能会篡改原本 SQL 语句的作用。 例如:

SELECT * FROM user_name WHERE user_name = $user_name

如果 user_name 传入参数值为 G’chen,那么最终的查询语句会变为:

SELECT * FROM user_name WHERE user_name ='G'chen'

一般情况下,以上语句会执行出错,这样的语句风险比较小。虽然没有语法错误,但可能会恶意产生 SQL 语句,并且以一种你不期望的方式运行。

4)添加额外条件

在 SQL 语句中添加一些额外条件,以此来改变执行行为。条件一般为真值表达式。例如:

UPDATE users SET userpass='$userpass' WHERE user_id=$user_id;

如果 user_id 被传入恶意的字符串“1234 OR TRUE”,那么最终的 SQL 语句会变为:

UPDATE users SET userpass= '123456' WHERE user_id=1234 OR TRUE;

这将更改所有用户的密码。

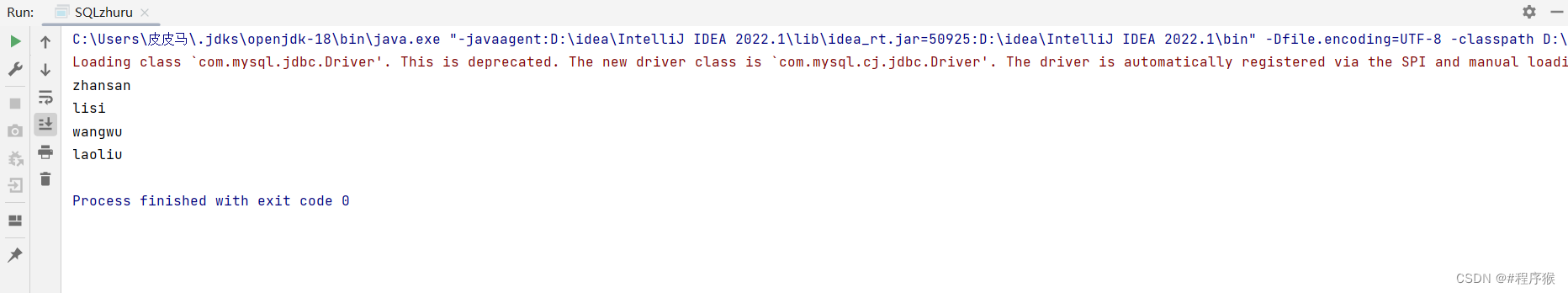

实例:

package Demo01.Utils;

import java.sql.Connection;

import java.sql.ResultSet;

import java.sql.SQLException;

import java.sql.Statement;

import static Demo01.Utils.JdbcUtils.*;

public class SQLzhuru {

public static void main(String[] args) {

//SQL注入

login("' or '1=1","123456");

}

public static void login(String name,String password){

Connection conn =null;

Statement st = null;

ResultSet rs =null;

try {

conn = getConnection();//获取连接

st = conn.createStatement();//获取SQL执行对象

String sql = "select * from users where `NAME`='"+ name +"' AND `PASSWORD`='"+ password +"'" ;

rs=st.executeQuery(sql);//查询完毕返回结果集

while (rs.next()){

System.out.println(rs.getString("NAME"));

}

JdbcUtils.release(conn,st,rs);

} catch (Exception e) {

e.printStackTrace();

}finally {

try {

JdbcUtils.release(conn,st,rs);

} catch (SQLException throwables) {

throwables.printStackTrace();

}

}

}

}

六、PreparedStatement

PreparedStatement 可以防止SQL注入 ,效率更高。

实例:

package Demo01.Utils;

import java.sql.Connection;

import java.sql.PreparedStatement;

import java.sql.ResultSet;

import java.sql.SQLException;

import static Demo01.Utils.JdbcUtils.*;

public class haha {

public static void main(String[] args) {

Connection connection= null;

PreparedStatement pstm=null;

try {

connection = JdbcUtils.getConnection();

//区别

//使用问好占位符代替参数

String sql = "insert into users(id,`NAME`) values(?,?)";

pstm = connection.prepareStatement(sql);//预编译sql,先写sql然后不执行

//手动赋值

pstm.setInt(1,8);

pstm.setString(2,"SANJIN");

//执行

int i = pstm.executeUpdate();

if (i>0){

System.out.println("插入成功");

}

} catch (Exception e) {

e.printStackTrace();

}finally {

try {

JdbcUtils.release(connection,pstm,null);

} catch (SQLException throwables) {

throwables.printStackTrace();

}

}

}

}

七、JDBC事务

ACID原则

原子性:要么全部完成,要么都不完成

一致性:结果总数不变

隔离性:多个进程互不干扰

持久性:一旦提交不可逆,持久化到数据库了

隔离性的问题:

脏读: 一个事务读取了另一个没有提交的事务

不可重复读:在同一个事务内,重复读取表中的数据,表发生了改变

虚读(幻读):在一个事务内,读取到了别人插入的数据,导致前后读出来的结果不一致

开启事务conn.setAutoCommit(false);

一组业务执行完毕,提交事务

可以在catch语句中显示的定义回滚,但是默认失败会回滚

90

90

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?