💥💥💞💞欢迎来到Matlab仿真科研站博客之家💞💞💥💥

✅博主简介:热爱科研的Matlab仿真开发者,修心和技术同步精进,Matlab项目合作可私信。

🍎个人主页:Matlab仿真科研站博客之家

🏆代码获取方式:

💥扫描文章底部QQ二维码💥

⛳️座右铭:行百里者,半于九十;路漫漫其修远兮,吾将上下而求索。

⛄更多Matlab图像处理(仿真科研站版)仿真内容点击👇

Matlab图像处理(仿真科研站版)

⛄一、二维猫映射混沌加密算法图像加密解密简介

混沌现象是一种由确定性系统产生、对初值极为敏感、类似随机的过程,混沌信号具有类噪声、宽频谱等特性,非常适合于序列加密[1,2] ,因此将混沌理论应用于加密,已成为近年来的一个研究热点。 混沌理论是一门新兴的交叉理论,其应用于密码学上,具有保密性强、随机性好、密钥量大、更换密钥方便等特点;此外,在抗干扰性、截获率、信号隐蔽等方面同样具有潜在的优势。 尽管混沌加密具有上述特点和优势,但目前混沌理论在密码学上的实际应用中还存在诸多难点与问题,如混沌系统在计算机或其他数字系统实现时,由于对混沌映射的参数和状态模拟精度的限制,使混沌序列表现出短周期、强相关及局部线性的缺点,在较小精度实现下的混沌系统不适合加密。

为解决上述混沌系统安全稳定应用方面的问题,国内外研究人员从提高保密性能出发进行了许多的探索和研究。 例如将混沌加密与常规加密级联,利用混沌信号不可预测性以及常规密码系统的成熟密钥空间设计技术和安全性易于评估的特性,设计出的混合密码使两类系统优点互补,但这样的系统大多是通过硬件实现的,因其运算量大,对硬件要求较高;将多个混沌模型混合,该算法密钥空间大、对明文和密钥敏感,可以抵抗利用差分特性、统计特性和相空间重构对系统进行的攻击,但该算法选用多个混沌模型后,也同

样导致计算量大增,仅适合于对安全性较高的场合;通过伪随机序列加入扰动,使得混沌加密序列的周期更长、复杂度更高,但其参数选择和判定目前还存在一定的困难。 因此,现有的对混沌理论加密的研究,往往只考虑到安全性,而没有顾及到算法的运算效率,或过多地考虑运算效率而忽视了算

法的安全强度,在实时性高的场合应用难度较大。

1 双混沌映射的加密与解密模型

混沌加密是利用混沌系统产生混沌序列作为密钥序列,利用该序列对明文加密,密文经信道传输到接收方;混沌是确定的,由非线性系统的方程、参数和初始条件完全决定,只要系统参数和初始条件相同,可以完全重构出来,因此接收方容易构造出与发送方同样的混沌系统,实现同步,从而将明文信号提取出来实现解密。 目前己有很多混沌和超混沌系统模型供人们研究。 其中一维的有 logistic 映射混沌系统、Tent 映射等;二维的有 Cat 映射、Dufing 方程等;三维的有Lorenz 系统、蔡氏混沌系统等;四维的有 Rossler 超混沌系统等。 三维和四维的高维混沌系统相对于一维和二维的混沌系统有更大的密钥空间,其安全性较高,但其用到较频繁的浮点运算,对计算机的计算精度要求高,同时也降低了计算速度。 由于高维混沌系统的应用尚处于不成熟阶段,一维 logistic映射和二维 Henon 混沌系统更加适合于广泛应用。

2 双混沌映射模型框架

基于单一混沌系统或多个混沌系统的混沌加密算法,其设计的关键是对混沌映射的选择,不同的混沌映射在算法实现复杂度、算法时间和空间复杂度以及安全性等方面都有较大差异。 本文所提出双混沌加密算法就是从算法的实现、速度和安全性考虑,既能达到较小的时间和空间复杂度,又能有较大的密钥空间和较高的安全性,避免单混沌系统可能出现的信息泄露问题。 由此将 logistic 加密速度快和 Henon 的参数选择范围广、密钥空间大的特点结合起来,提出一种基于 logistic 混沌映射和

Henon 映射的混沌系统。

⛄二、部分源代码

%基于混沌的图像加密算法参数预处理

clc;

clear all;close all;

clc;

picture=imread(‘lena.bmp’);

Image=rgb2gray(picture); %将真彩图图像转换为灰度图像,即二维图片

Image_picture=pretreatment(Image); %图像预处理,使其变为正方形,同时判断是否为二维矩阵

%原始图像加密时的参数基值

x1_0=0.123456789;

x2_0=0.987654321;

u1_0=3.912345678;

u2_0=3.987654321;

r_0=100;

s_0=200;

%增加一个微小差值,用于加密后的密钥分析

x_t=0;

u_t=0;

r_t=0;

s_t=0;

%原始值+微小差值=传入到混沌图像加密算法中的参数值

x1=x1_0+x_t;

x2=x2_0+x_t;

u1=u1_0+u_t;

u2=u2_0+u_t;

r=r_0+r_t;

s=s_0+s_t;

R=2; %加密轮次

%-------------------------------------------------------------------

%输出密文图像

v=logistic_Arnold(Image_picture,R,x1,x2,u1,u2,r,s); %调用混沌图像加密算法

%作图比较,分析

figure(1);imshow(Image_picture);title(‘原始图像’);

figure(2);imshow(v);title(‘加密后图像’);

figure(3);bar(0:255 ,Image_bar(Image_picture), ‘grouped’);title(‘加密前图像的直方图’);xlabel(‘灰度值’);ylabel(‘出现次数’);

figure(4);bar(0:255 ,Image_bar(v), ‘grouped’);title(‘加密后图像的直方图’);xlabel(‘灰度值’);ylabel(‘出现次数’);

%计算相关系数

Num=1000; %随机选取的像素点对数

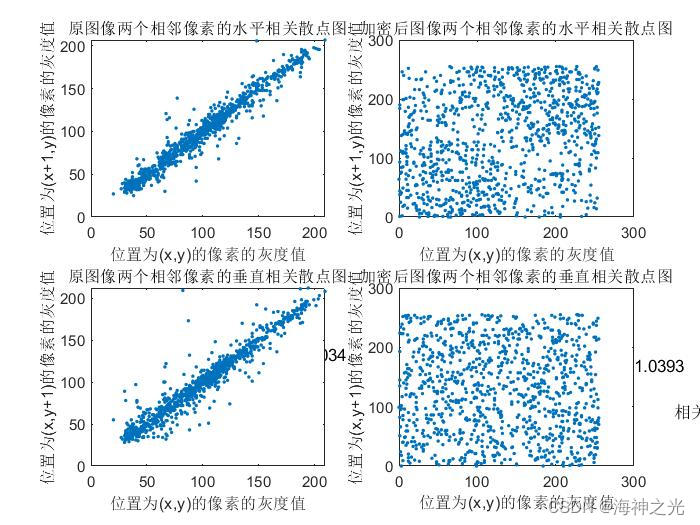

corr=Relevance(Image_picture,v,Num);

%差分攻击分析

[W,H]=size(Image_picture); %图片的大小,实际上,由于是正方形图片,W=H

g=randi(W*H); %随机产生一个图片内的数,使其相应位置处的像素值发生微小改变(+1)

Image_picture_R=Image_picture;

if (Image_picture_R(g)==0)||(Image_picture_R(g)<255)

Image_picture_R(g)=Image_picture_R(g)+1;

else

Image_picture_R(g)=Image_picture_R(g)-1;

end

⛄三、运行结果

⛄四、matlab版本及参考文献

1 matlab版本

2014a

2 参考文献

[1]李恩.一种基于双混沌映射的加密算法设计与应用[J].研究与开发. 2009

3 备注

简介此部分摘自互联网,仅供参考,若侵权,联系删除

🍅 仿真咨询

1 各类智能优化算法改进及应用

1.1 PID优化

1.2 VMD优化

1.3 配电网重构

1.4 三维装箱

1.5 微电网优化

1.6 优化布局

1.7 优化参数

1.8 优化成本

1.9 优化充电

1.10 优化调度

1.11 优化电价

1.12 优化发车

1.13 优化分配

1.14 优化覆盖

1.15 优化控制

1.16 优化库存

1.17 优化路由

1.18 优化设计

1.19 优化位置

1.20 优化吸波

1.21 优化选址

1.22 优化运行

1.23 优化指派

1.24 优化组合

1.25 车间调度

1.26 生产调度

1.27 经济调度

1.28 装配线调度

1.29 水库调度

1.30 货位优化

1.31 公交排班优化

1.32 集装箱船配载优化

1.33 水泵组合优化

1.34 医疗资源分配优化

1.35 可视域基站和无人机选址优化

2 机器学习和深度学习分类与预测

2.1 机器学习和深度学习分类

2.1.1 BiLSTM双向长短时记忆神经网络分类

2.1.2 BP神经网络分类

2.1.3 CNN卷积神经网络分类

2.1.4 DBN深度置信网络分类

2.1.5 DELM深度学习极限学习机分类

2.1.6 ELMAN递归神经网络分类

2.1.7 ELM极限学习机分类

2.1.8 GRNN广义回归神经网络分类

2.1.9 GRU门控循环单元分类

2.1.10 KELM混合核极限学习机分类

2.1.11 KNN分类

2.1.12 LSSVM最小二乘法支持向量机分类

2.1.13 LSTM长短时记忆网络分类

2.1.14 MLP全连接神经网络分类

2.1.15 PNN概率神经网络分类

2.1.16 RELM鲁棒极限学习机分类

2.1.17 RF随机森林分类

2.1.18 SCN随机配置网络模型分类

2.1.19 SVM支持向量机分类

2.1.20 XGBOOST分类

2.2 机器学习和深度学习预测

2.2.1 ANFIS自适应模糊神经网络预测

2.2.2 ANN人工神经网络预测

2.2.3 ARMA自回归滑动平均模型预测

2.2.4 BF粒子滤波预测

2.2.5 BiLSTM双向长短时记忆神经网络预测

2.2.6 BLS宽度学习神经网络预测

2.2.7 BP神经网络预测

2.2.8 CNN卷积神经网络预测

2.2.9 DBN深度置信网络预测

2.2.10 DELM深度学习极限学习机预测

2.2.11 DKELM回归预测

2.2.12 ELMAN递归神经网络预测

2.2.13 ELM极限学习机预测

2.2.14 ESN回声状态网络预测

2.2.15 FNN前馈神经网络预测

2.2.16 GMDN预测

2.2.17 GMM高斯混合模型预测

2.2.18 GRNN广义回归神经网络预测

2.2.19 GRU门控循环单元预测

2.2.20 KELM混合核极限学习机预测

2.2.21 LMS最小均方算法预测

2.2.22 LSSVM最小二乘法支持向量机预测

2.2.23 LSTM长短时记忆网络预测

2.2.24 RBF径向基函数神经网络预测

2.2.25 RELM鲁棒极限学习机预测

2.2.26 RF随机森林预测

2.2.27 RNN循环神经网络预测

2.2.28 RVM相关向量机预测

2.2.29 SVM支持向量机预测

2.2.30 TCN时间卷积神经网络预测

2.2.31 XGBoost回归预测

2.2.32 模糊预测

2.2.33 奇异谱分析方法SSA时间序列预测

2.3 机器学习和深度学习实际应用预测

CPI指数预测、PM2.5浓度预测、SOC预测、财务预警预测、产量预测、车位预测、虫情预测、带钢厚度预测、电池健康状态预测、电力负荷预测、房价预测、腐蚀率预测、故障诊断预测、光伏功率预测、轨迹预测、航空发动机寿命预测、汇率预测、混凝土强度预测、加热炉炉温预测、价格预测、交通流预测、居民消费指数预测、空气质量预测、粮食温度预测、气温预测、清水值预测、失业率预测、用电量预测、运输量预测、制造业采购经理指数预测

3 图像处理方面

3.1 图像边缘检测

3.2 图像处理

3.3 图像分割

3.4 图像分类

3.5 图像跟踪

3.6 图像加密解密

3.7 图像检索

3.8 图像配准

3.9 图像拼接

3.10 图像评价

3.11 图像去噪

3.12 图像融合

3.13 图像识别

3.13.1 表盘识别

3.13.2 车道线识别

3.13.3 车辆计数

3.13.4 车辆识别

3.13.5 车牌识别

3.13.6 车位识别

3.13.7 尺寸检测

3.13.8 答题卡识别

3.13.9 电器识别

3.13.10 跌倒检测

3.13.11 动物识别

3.13.12 二维码识别

3.13.13 发票识别

3.13.14 服装识别

3.13.15 汉字识别

3.13.16 红绿灯识别

3.13.17 虹膜识别

3.13.18 火灾检测

3.13.19 疾病分类

3.13.20 交通标志识别

3.13.21 卡号识别

3.13.22 口罩识别

3.13.23 裂缝识别

3.13.24 目标跟踪

3.13.25 疲劳检测

3.13.26 旗帜识别

3.13.27 青草识别

3.13.28 人脸识别

3.13.29 人民币识别

3.13.30 身份证识别

3.13.31 手势识别

3.13.32 数字字母识别

3.13.33 手掌识别

3.13.34 树叶识别

3.13.35 水果识别

3.13.36 条形码识别

3.13.37 温度检测

3.13.38 瑕疵检测

3.13.39 芯片检测

3.13.40 行为识别

3.13.41 验证码识别

3.13.42 药材识别

3.13.43 硬币识别

3.13.44 邮政编码识别

3.13.45 纸牌识别

3.13.46 指纹识别

3.14 图像修复

3.15 图像压缩

3.16 图像隐写

3.17 图像增强

3.18 图像重建

4 路径规划方面

4.1 旅行商问题(TSP)

4.1.1 单旅行商问题(TSP)

4.1.2 多旅行商问题(MTSP)

4.2 车辆路径问题(VRP)

4.2.1 车辆路径问题(VRP)

4.2.2 带容量的车辆路径问题(CVRP)

4.2.3 带容量+时间窗+距离车辆路径问题(DCTWVRP)

4.2.4 带容量+距离车辆路径问题(DCVRP)

4.2.5 带距离的车辆路径问题(DVRP)

4.2.6 带充电站+时间窗车辆路径问题(ETWVRP)

4.2.3 带多种容量的车辆路径问题(MCVRP)

4.2.4 带距离的多车辆路径问题(MDVRP)

4.2.5 同时取送货的车辆路径问题(SDVRP)

4.2.6 带时间窗+容量的车辆路径问题(TWCVRP)

4.2.6 带时间窗的车辆路径问题(TWVRP)

4.3 多式联运运输问题

4.4 机器人路径规划

4.4.1 避障路径规划

4.4.2 迷宫路径规划

4.4.3 栅格地图路径规划

4.5 配送路径规划

4.5.1 冷链配送路径规划

4.5.2 外卖配送路径规划

4.5.3 口罩配送路径规划

4.5.4 药品配送路径规划

4.5.5 含充电站配送路径规划

4.5.6 连锁超市配送路径规划

4.5.7 车辆协同无人机配送路径规划

4.6 无人机路径规划

4.6.1 飞行器仿真

4.6.2 无人机飞行作业

4.6.3 无人机轨迹跟踪

4.6.4 无人机集群仿真

4.6.5 无人机三维路径规划

4.6.6 无人机编队

4.6.7 无人机协同任务

4.6.8 无人机任务分配

5 语音处理

5.1 语音情感识别

5.2 声源定位

5.3 特征提取

5.4 语音编码

5.5 语音处理

5.6 语音分离

5.7 语音分析

5.8 语音合成

5.9 语音加密

5.10 语音去噪

5.11 语音识别

5.12 语音压缩

5.13 语音隐藏

6 元胞自动机方面

6.1 元胞自动机病毒仿真

6.2 元胞自动机城市规划

6.3 元胞自动机交通流

6.4 元胞自动机气体

6.5 元胞自动机人员疏散

6.6 元胞自动机森林火灾

6.7 元胞自动机生命游戏

7 信号处理方面

7.1 故障信号诊断分析

7.1.1 齿轮损伤识别

7.1.2 异步电机转子断条故障诊断

7.1.3 滚动体内外圈故障诊断分析

7.1.4 电机故障诊断分析

7.1.5 轴承故障诊断分析

7.1.6 齿轮箱故障诊断分析

7.1.7 三相逆变器故障诊断分析

7.1.8 柴油机故障诊断

7.2 雷达通信

7.2.1 FMCW仿真

7.2.2 GPS抗干扰

7.2.3 雷达LFM

7.2.4 雷达MIMO

7.2.5 雷达测角

7.2.6 雷达成像

7.2.7 雷达定位

7.2.8 雷达回波

7.2.9 雷达检测

7.2.10 雷达数字信号处理

7.2.11 雷达通信

7.2.12 雷达相控阵

7.2.13 雷达信号分析

7.2.14 雷达预警

7.2.15 雷达脉冲压缩

7.2.16 天线方向图

7.2.17 雷达杂波仿真

7.3 生物电信号

7.3.1 肌电信号EMG

7.3.2 脑电信号EEG

7.3.3 心电信号ECG

7.3.4 心脏仿真

7.4 通信系统

7.4.1 DOA估计

7.4.2 LEACH协议

7.4.3 编码译码

7.4.4 变分模态分解

7.4.5 超宽带仿真

7.4.6 多径衰落仿真

7.4.7 蜂窝网络

7.4.8 管道泄漏

7.4.9 经验模态分解

7.4.10 滤波器设计

7.4.11 模拟信号传输

7.4.12 模拟信号调制

7.4.13 数字基带信号

7.4.14 数字信道

7.4.15 数字信号处理

7.4.16 数字信号传输

7.4.17 数字信号去噪

7.4.18 水声通信

7.4.19 通信仿真

7.4.20 无线传输

7.4.21 误码率仿真

7.4.22 现代通信

7.4.23 信道估计

7.4.24 信号检测

7.4.25 信号融合

7.4.26 信号识别

7.4.27 压缩感知

7.4.28 噪声仿真

7.4.29 噪声干扰

7.5 无人机通信

7.6 无线传感器定位及布局方面

7.6.1 WSN定位

7.6.2 高度预估

7.6.3 滤波跟踪

7.6.4 目标定位

7.6.4.1 Dv-Hop定位

7.6.4.2 RSSI定位

7.6.4.3 智能算法优化定位

7.6.5 组合导航

8 电力系统方面

微电网优化、无功优化、配电网重构、储能配置

753

753

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?