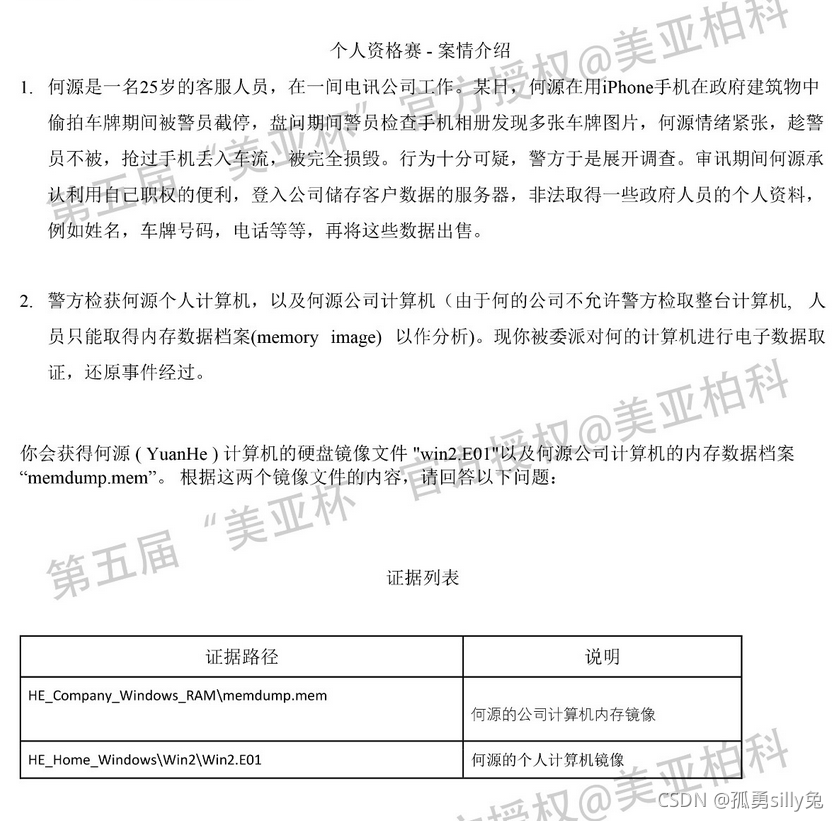

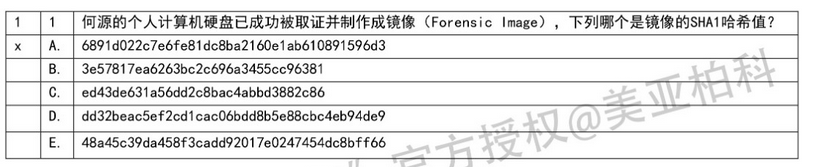

选A

选A

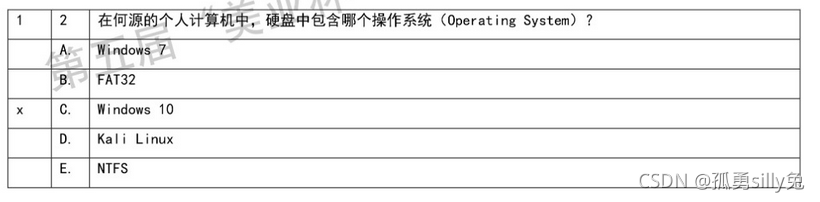

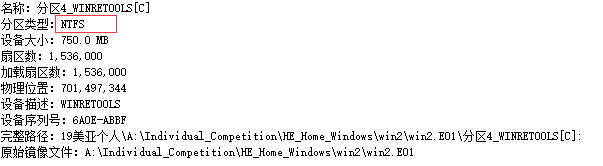

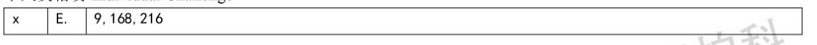

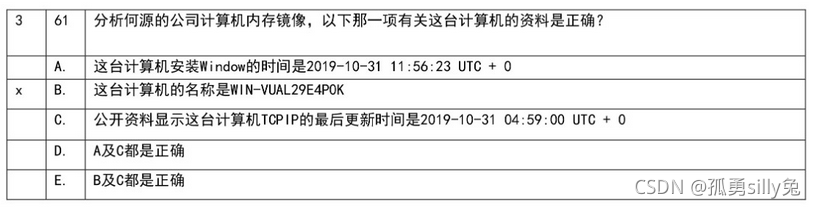

系统信息

系统信息

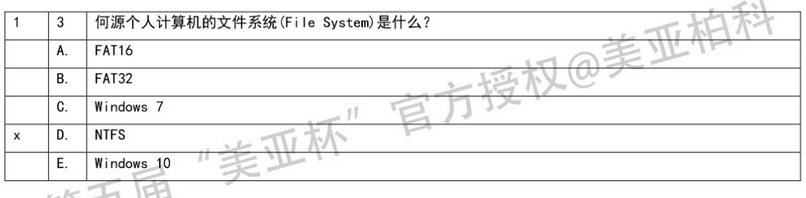

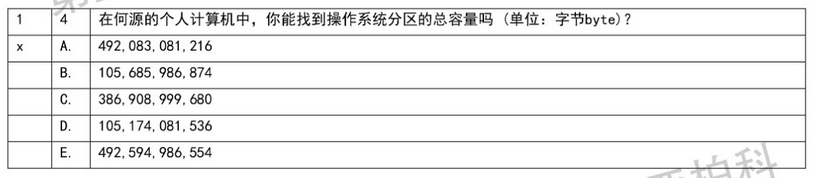

这里就是指系统分区

这里就是指系统分区

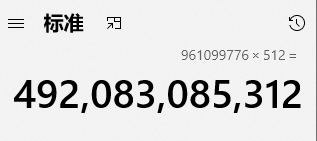

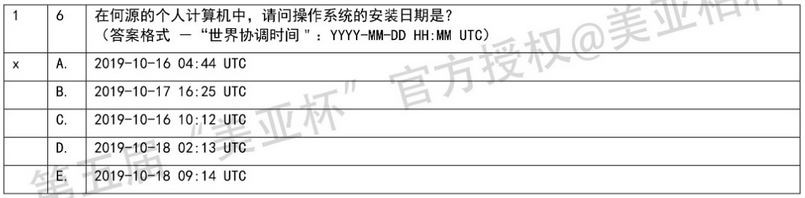

容量=扇区数*512

容量=扇区数*512

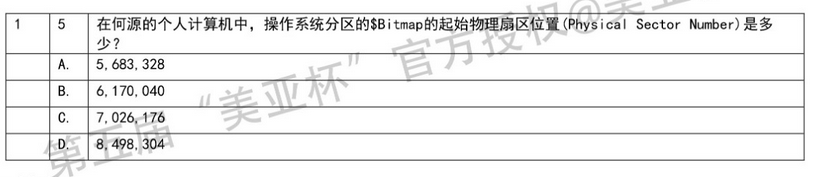

这题用某大师工具直接去看是和答案一致的,但是用某十六进制查看取证工具去看的话是6262104,就不一样,存疑。

这题用某大师工具直接去看是和答案一致的,但是用某十六进制查看取证工具去看的话是6262104,就不一样,存疑。

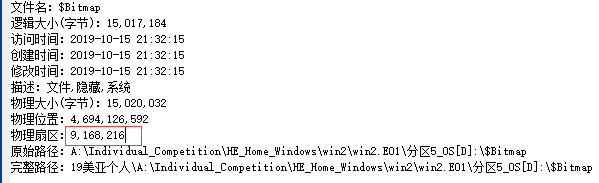

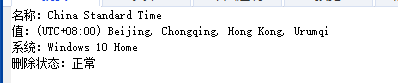

系统信息,镜像时区是东八区,题目问的是UTC,减八

系统信息,镜像时区是东八区,题目问的是UTC,减八

扇区大小一律512。

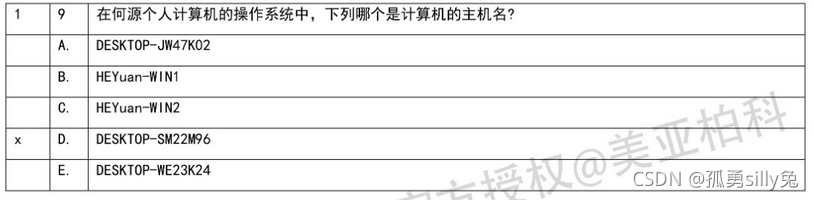

系统信息

同上

同上

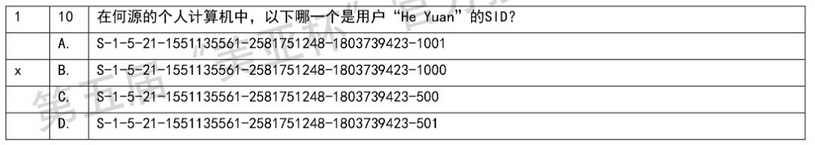

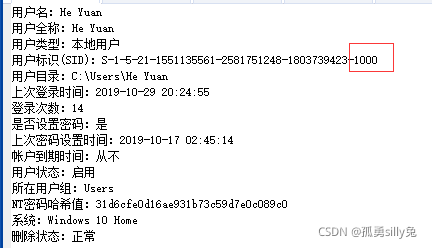

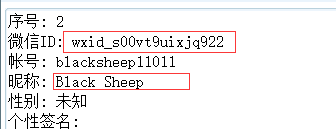

用户信息

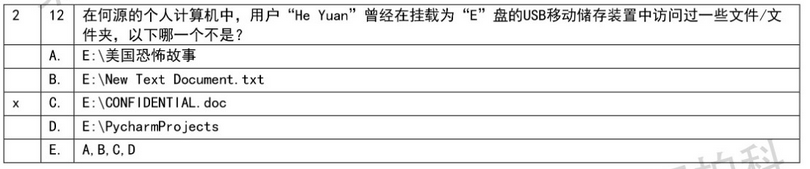

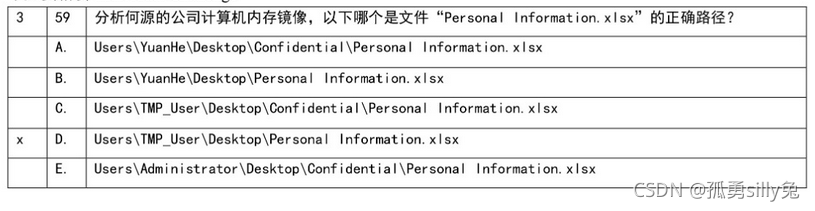

这题从最近访问文档去看路径,知道是E盘,直接排序就行了

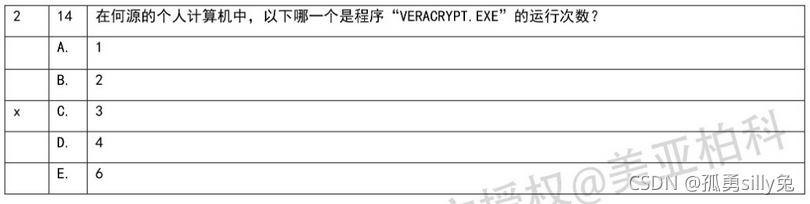

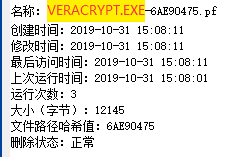

系统痕迹

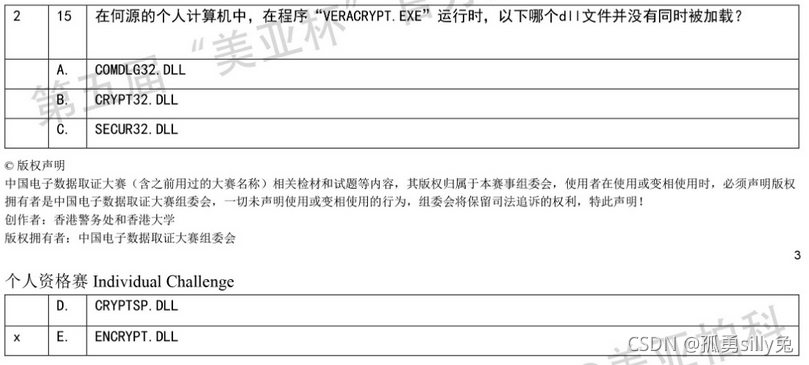

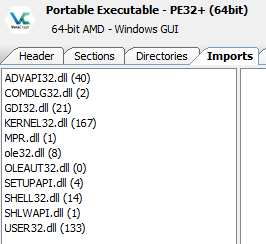

用EXE分析工具进行分析可知,也可以用depends,这是通过模拟运行来分析的

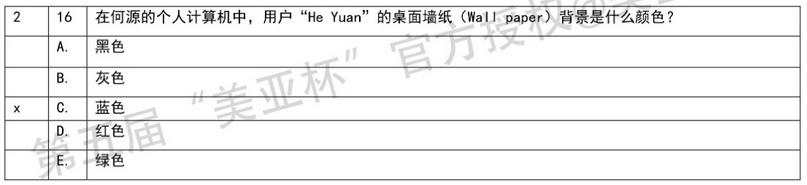

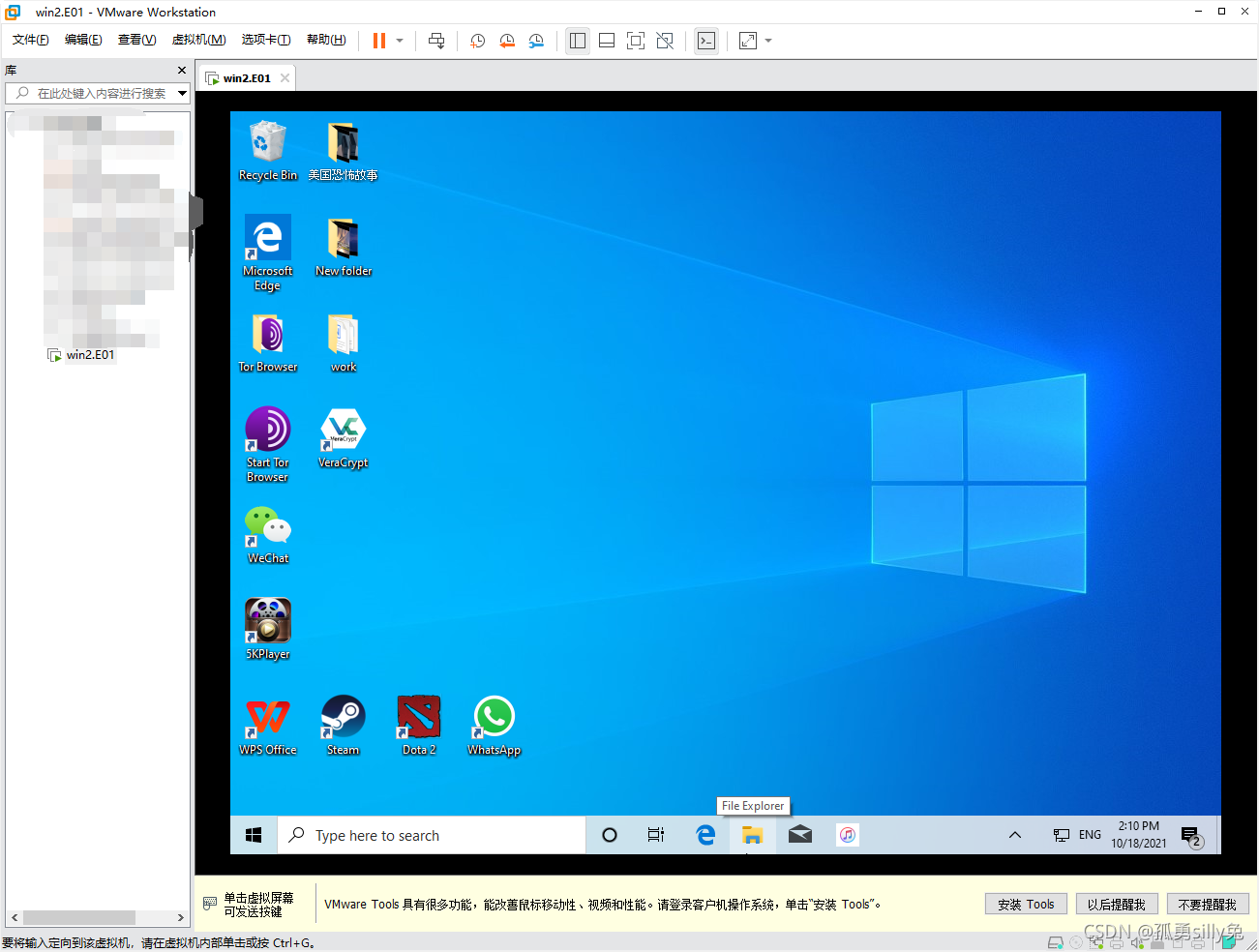

只能仿真进去看

只能仿真进去看

这题是道理论题,靠记住,hiberfil.sys是一个系统文件会实时备份内存数据,在早期版本的Windows中, Hiberfil.sys 文件的大小等同于物理内存大小;而在Windows 7中,Hiberfil.sys可以在物理内存大小的50% - 100%的范围自行调整。

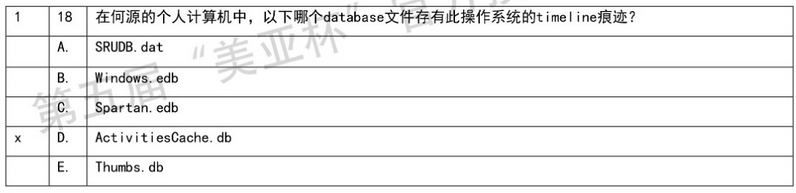

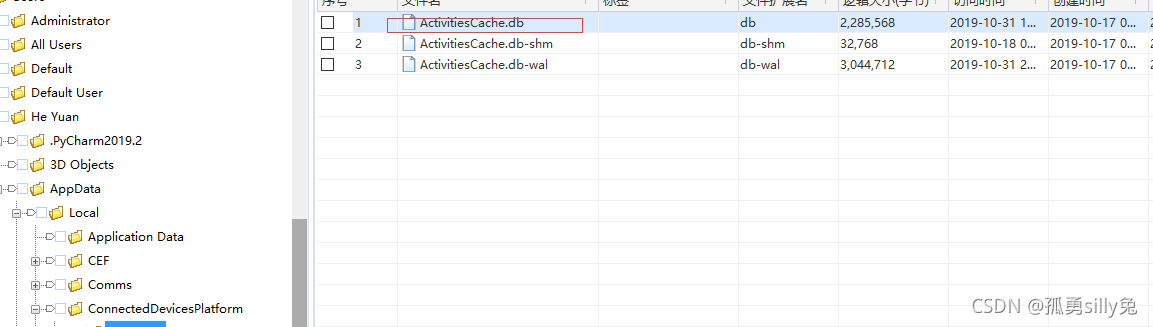

从时间线中随便找一个跳转到源文件

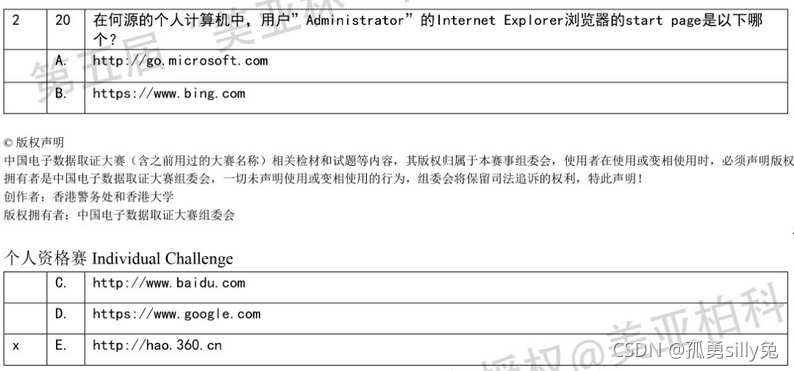

这题可以浏览记录来看,上述选项中administrator只访问过hao.360.com,也可以仿真进去运行IE浏览器

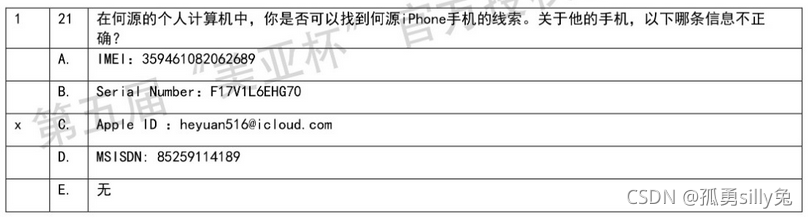

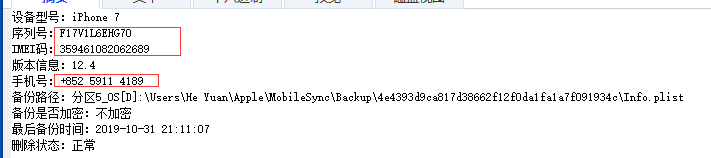

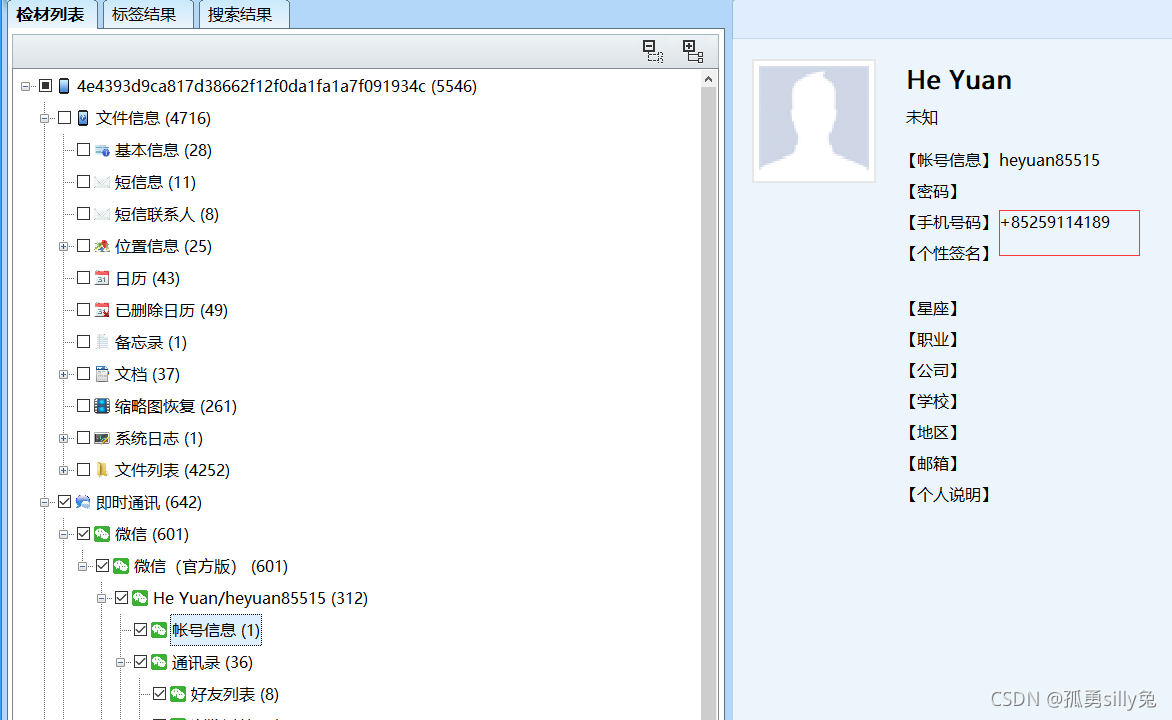

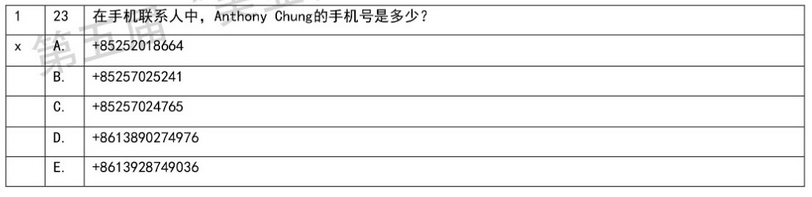

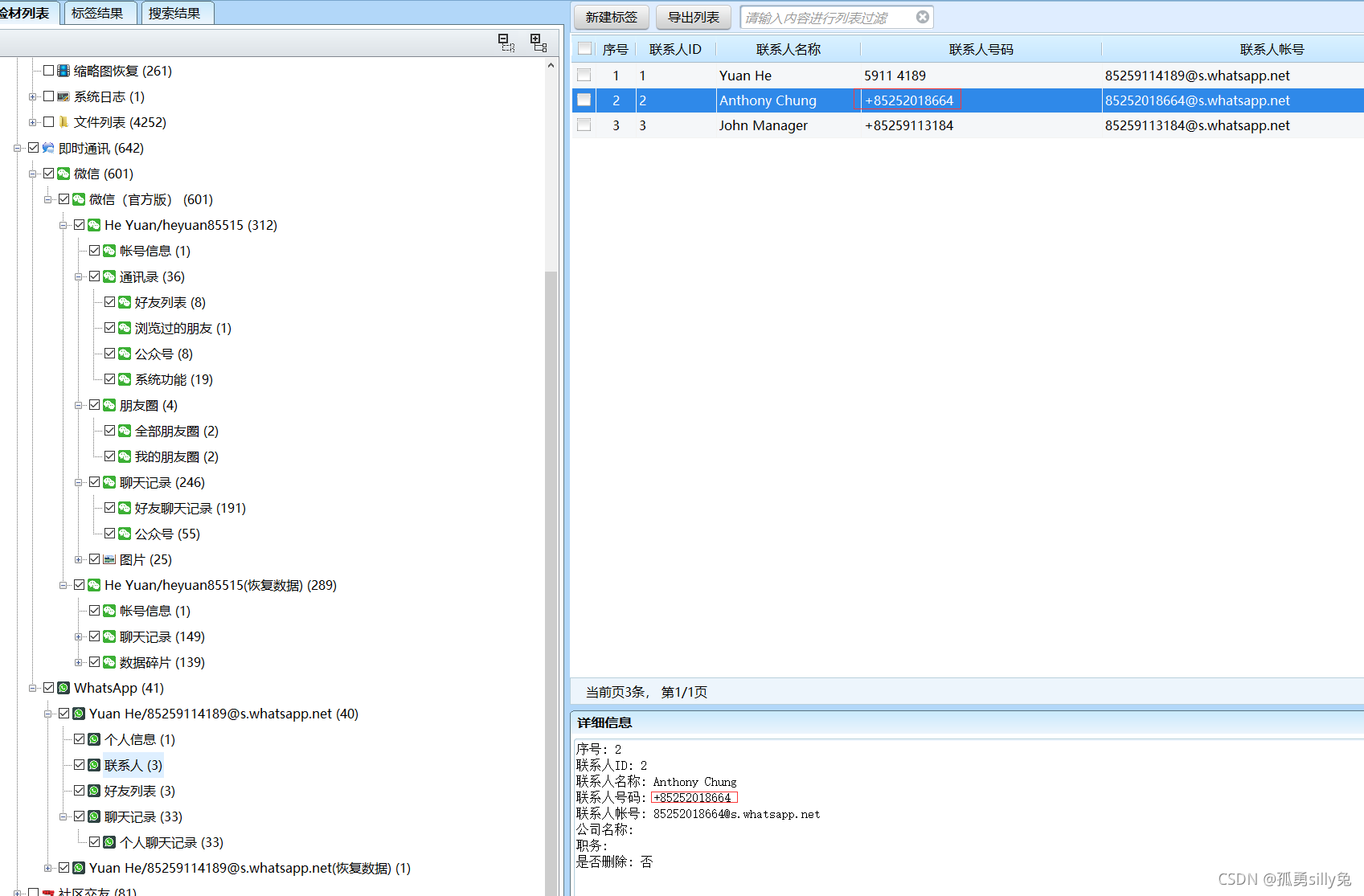

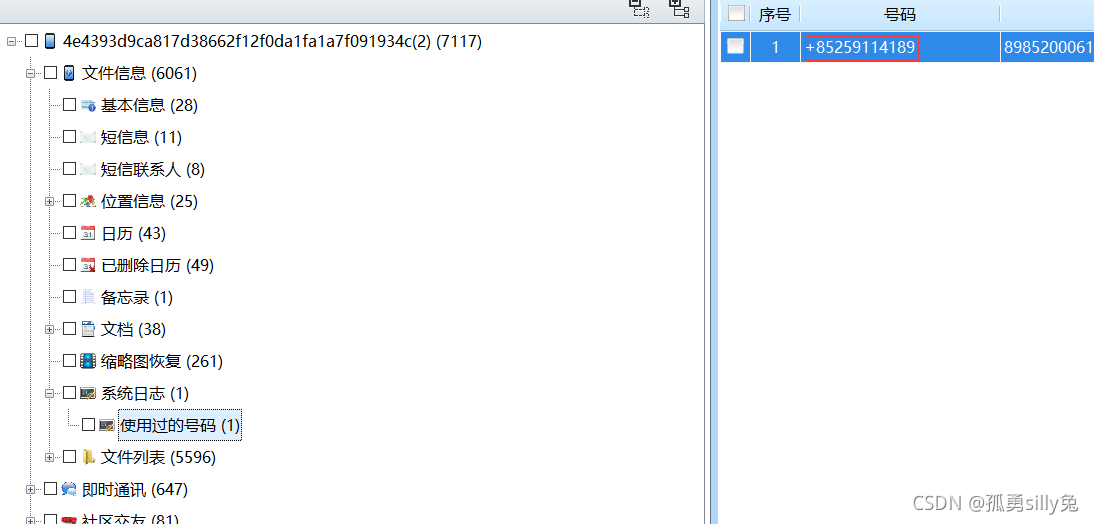

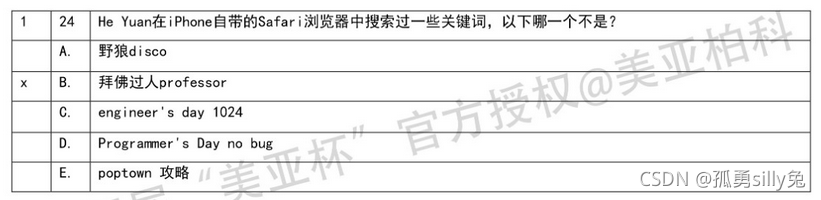

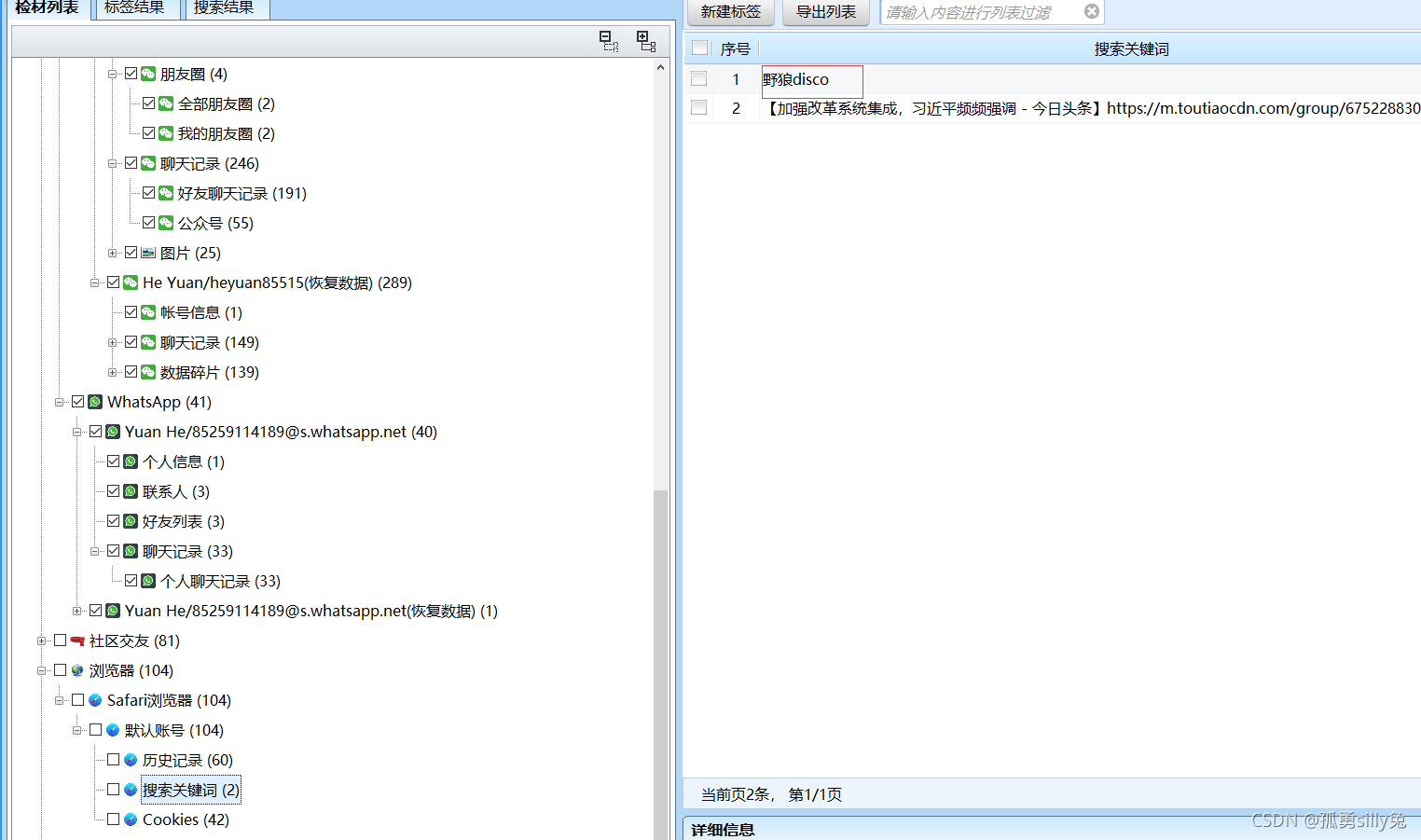

手机取证部分

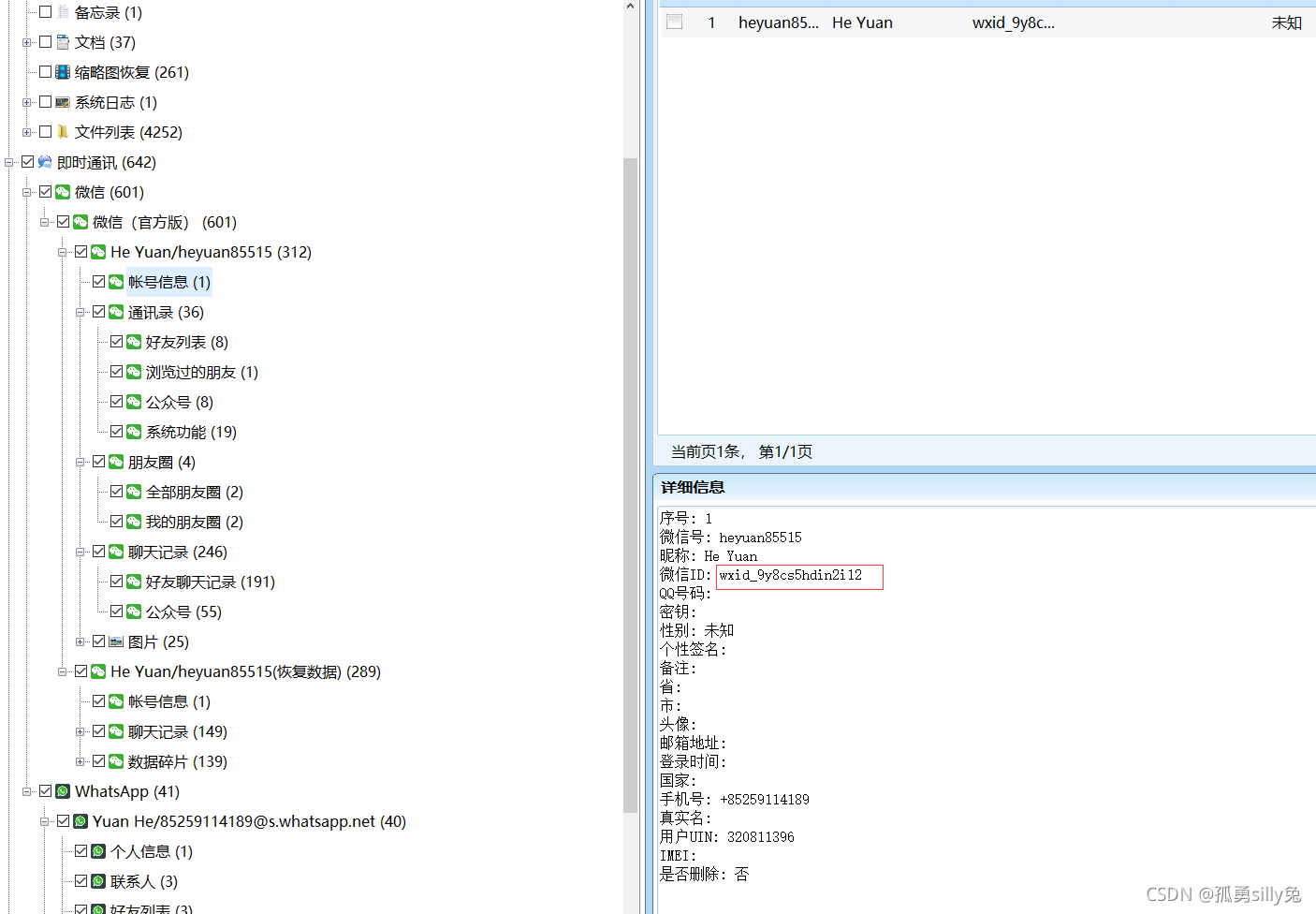

IMEI和Serial Number(就是序列号)也可以直接在某大师里看见,MSISDN就是手机号,也可以从微信号得知

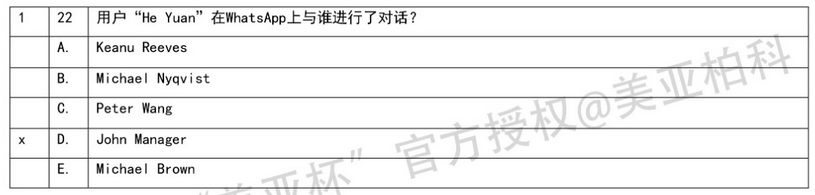

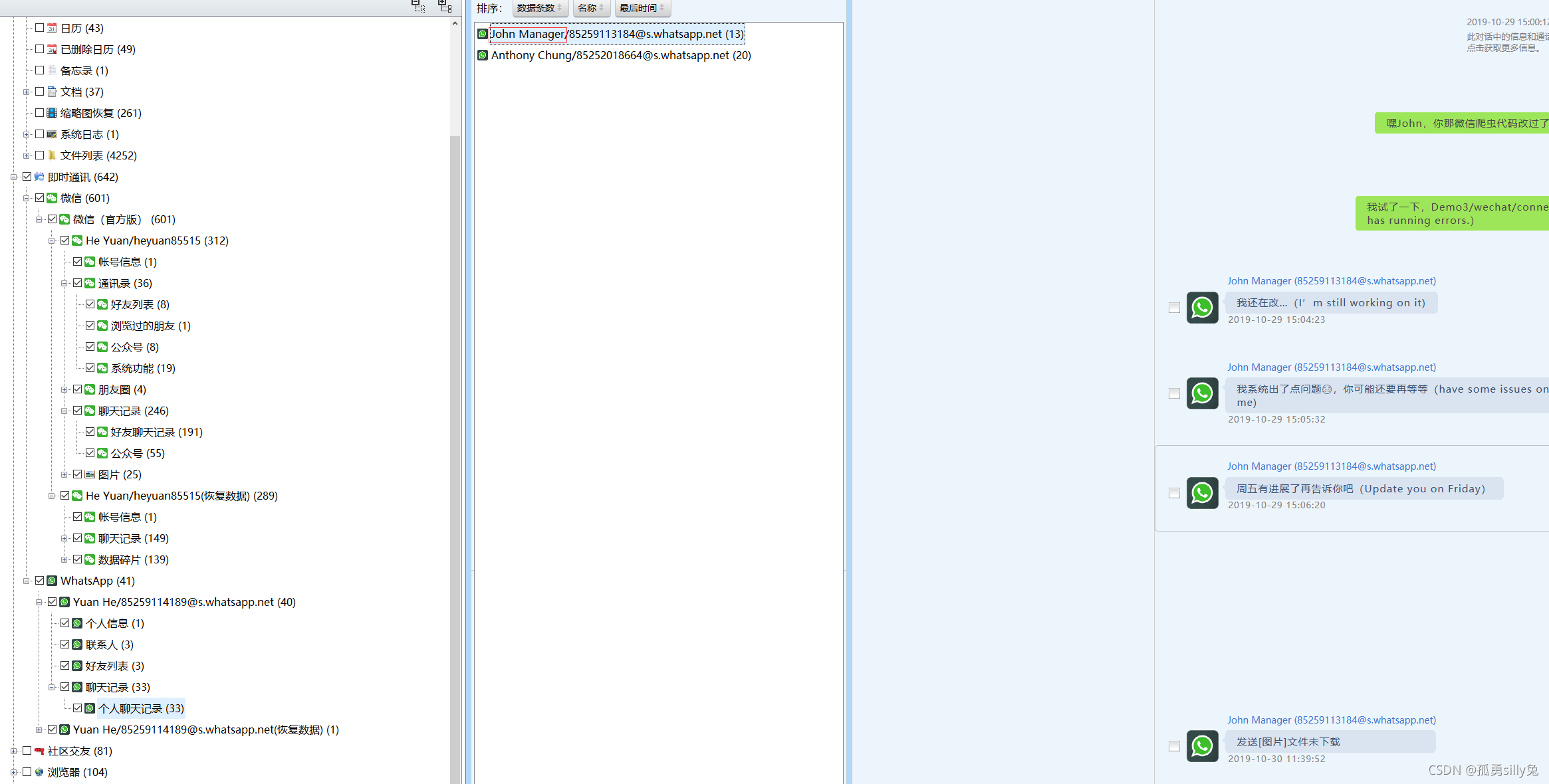

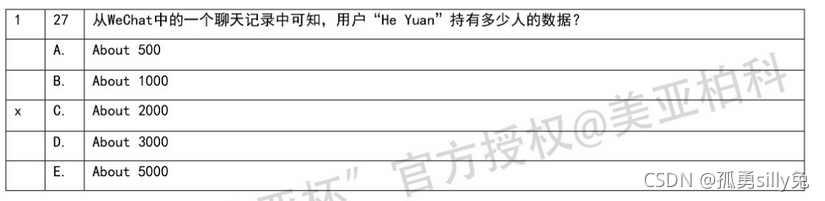

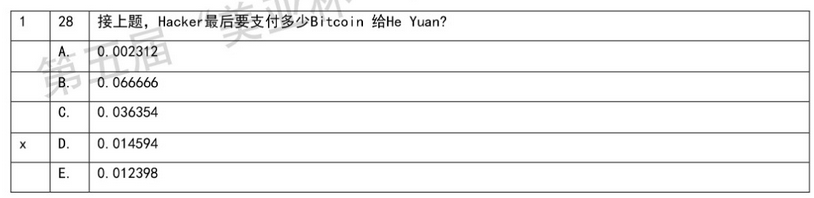

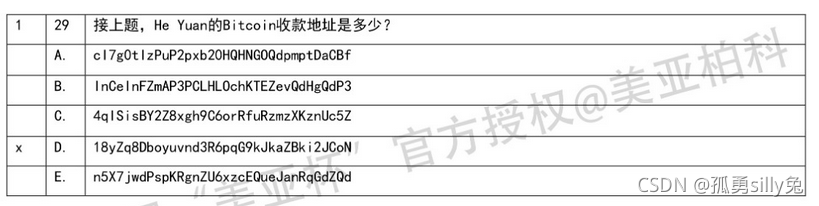

直接查找聊天记录

这个联系人的号码可以从系统日志->使用过的号码,what up里找到,或者直接去搜索

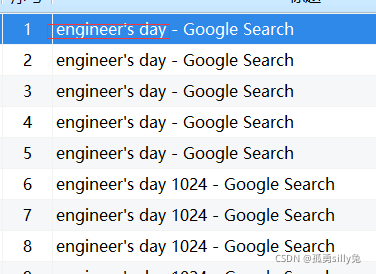

只看搜索记录也不全,还是得去历史记录看

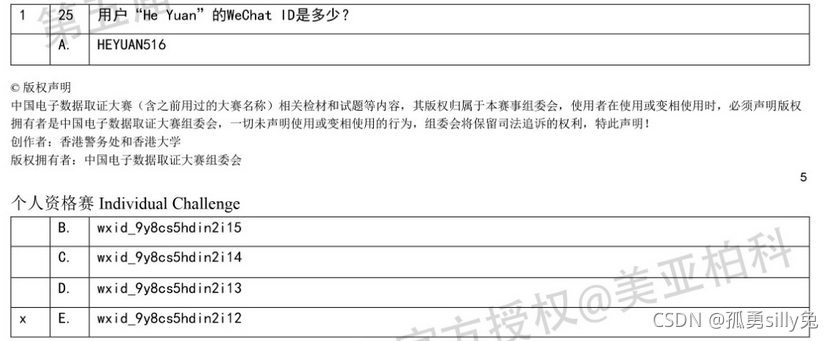

这里看账号信息,还要点一下右上角的显示方式

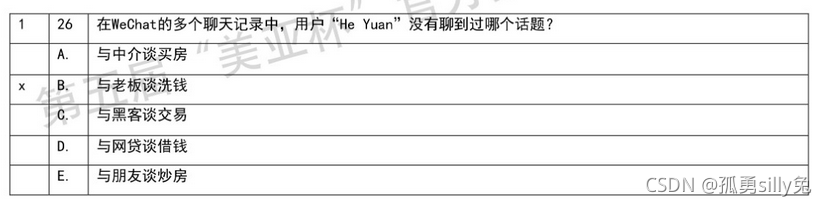

逐个去看聊天记录

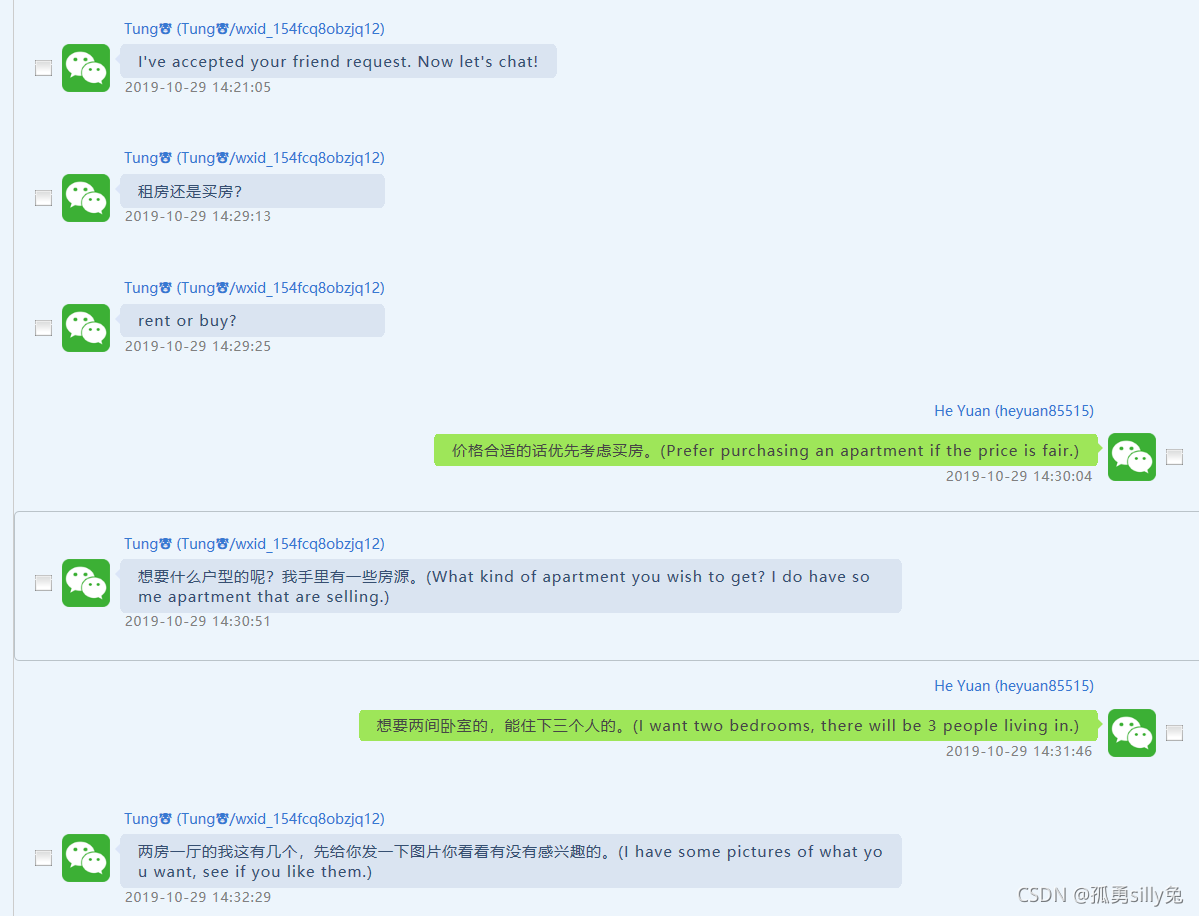

谈买房

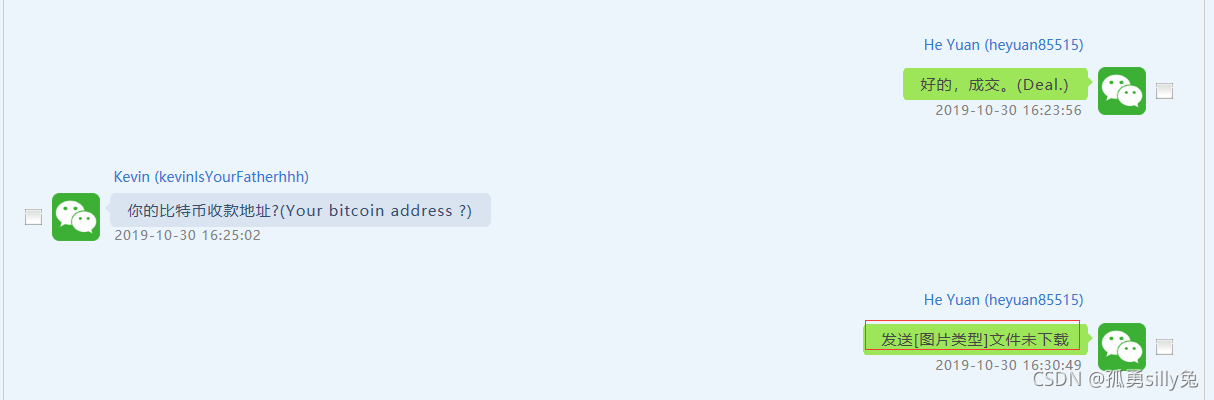

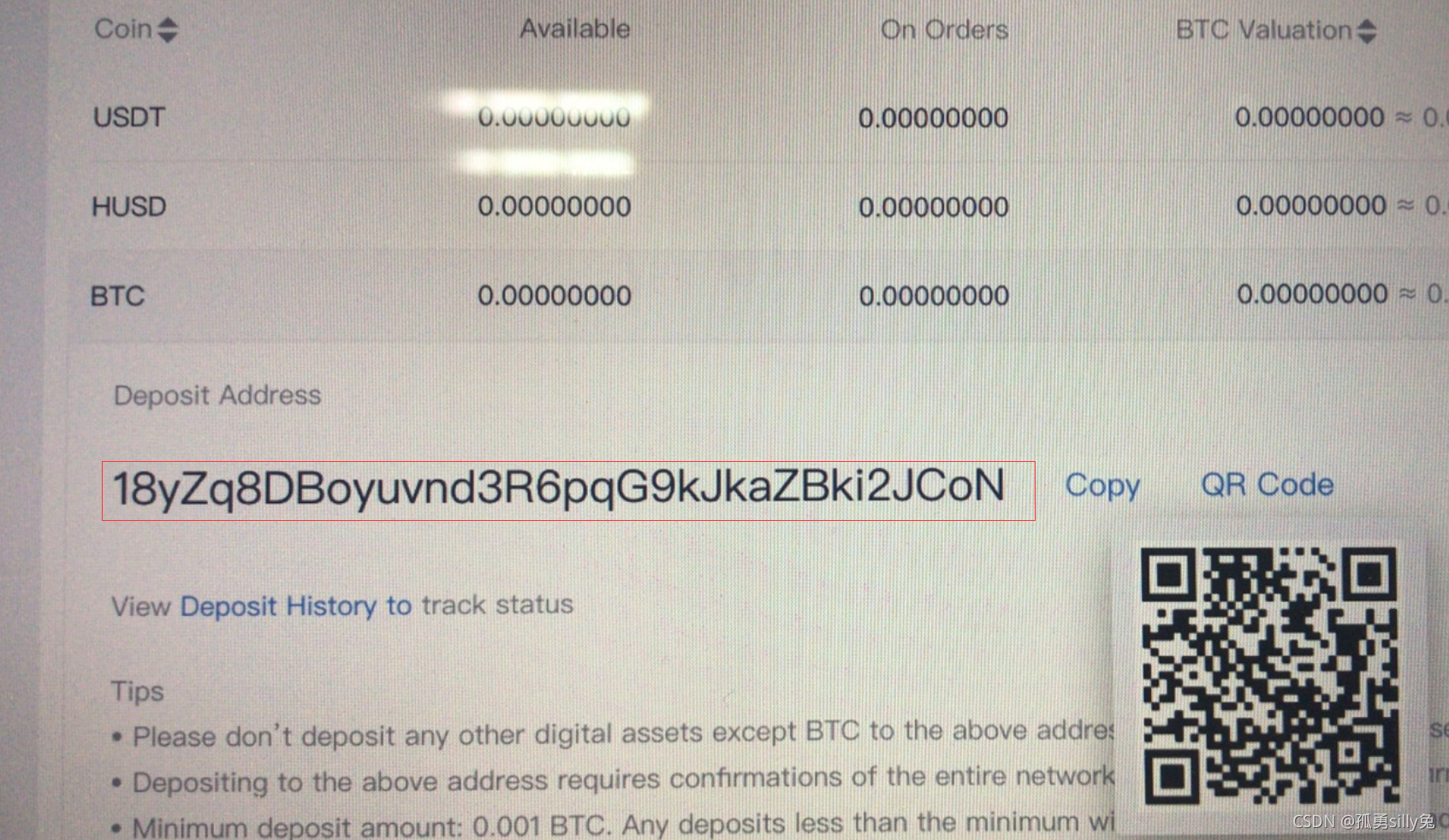

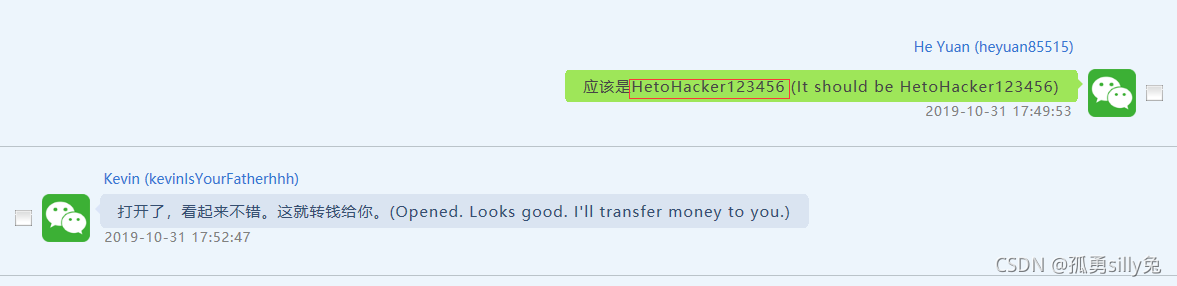

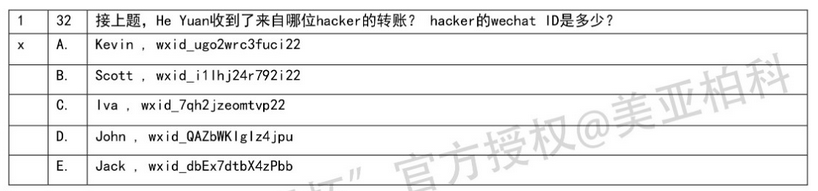

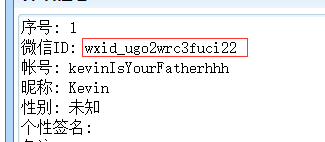

与黑客交易

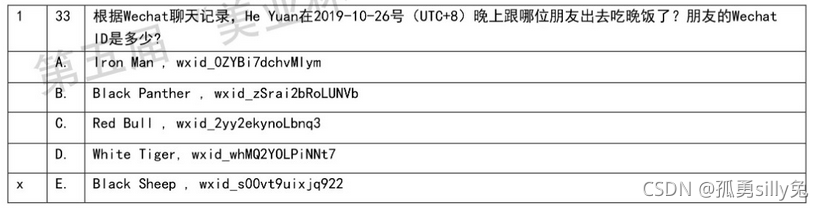

与朋友谈房子

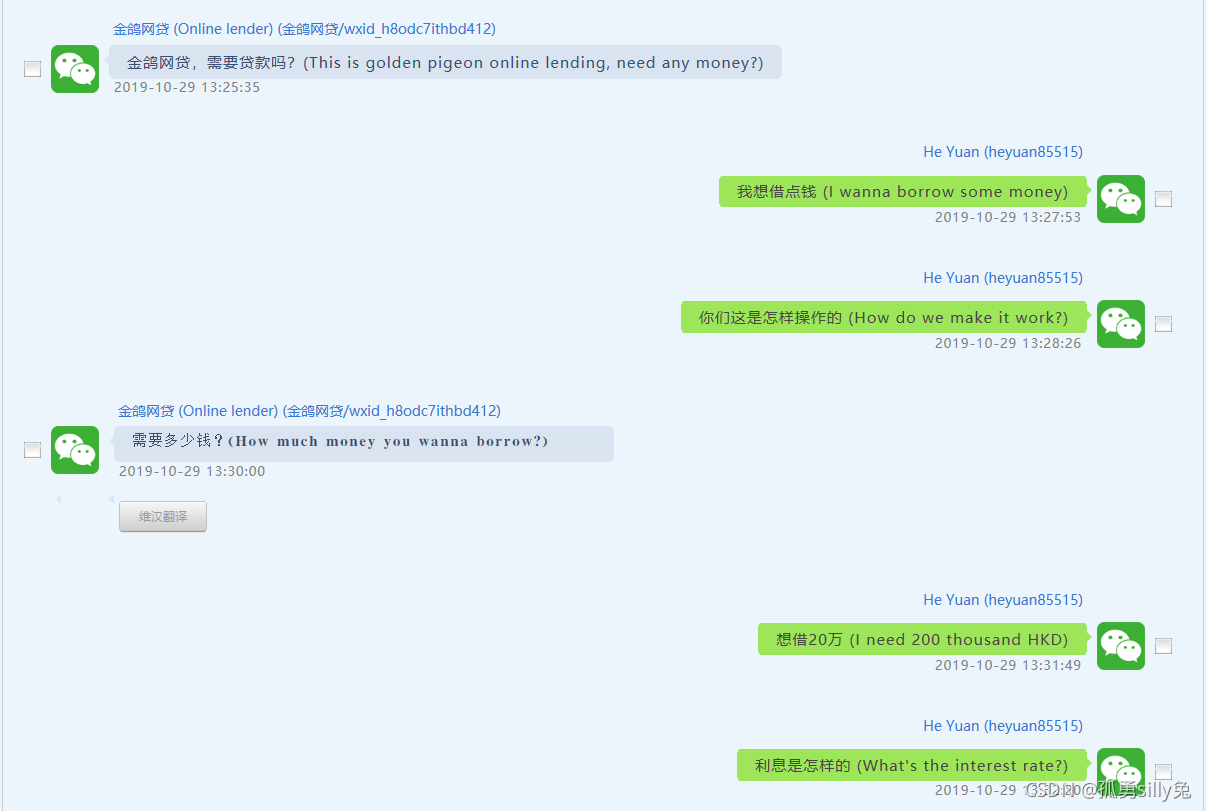

贷款

没有与老板谈的记录

上述聊天记录中得知

同上

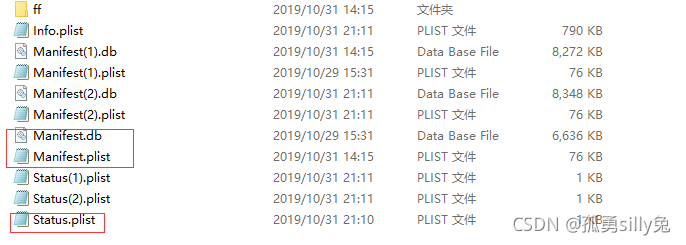

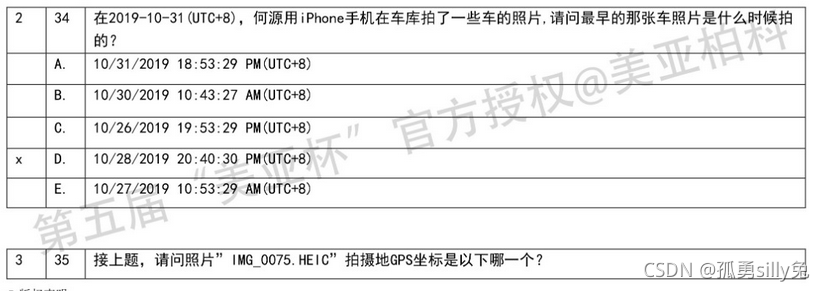

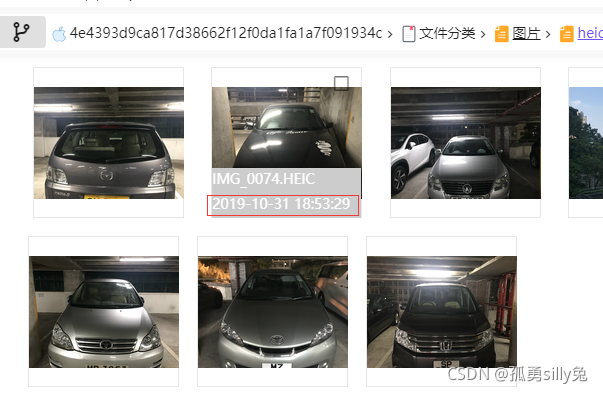

这个图片无法直接打开,需要去解析备份文件,这是因为备份了三次,文件名同名自动更改了,只解析到了第一次备份的文件。我们需要去把第一次备份我文件移除该目录,然后把后面备份的文件名中的“(1)、(2)”给删掉,再添加证据->重新取证。就能看见多出一些内容了

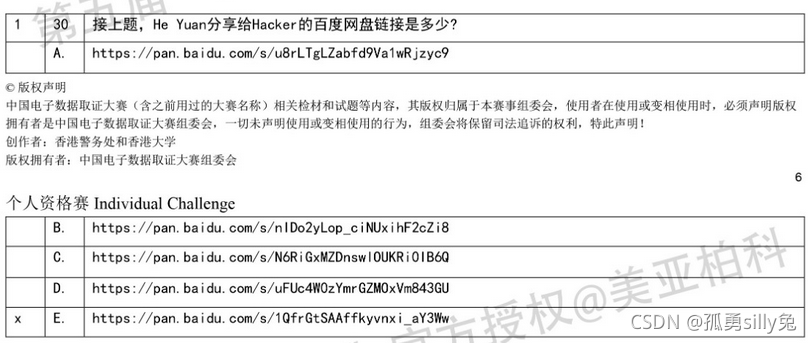

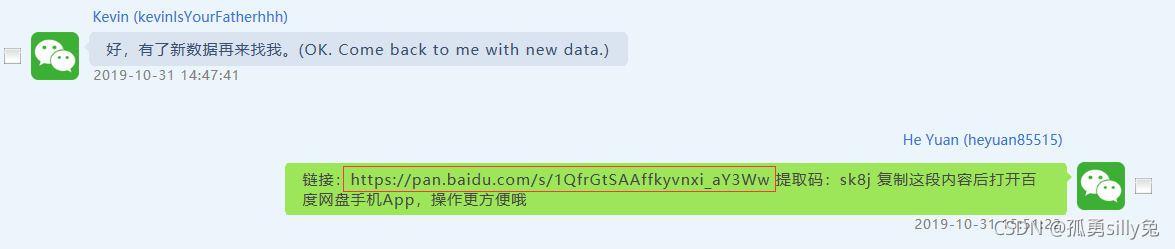

看聊天记录

美亚官方做法是,某手机大师工具集iphone备份文件浏览

也可以或者其他取证工具,我用的是某眼证据分析工具

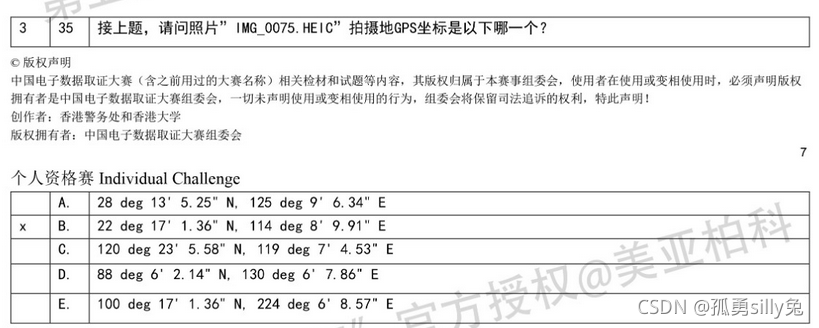

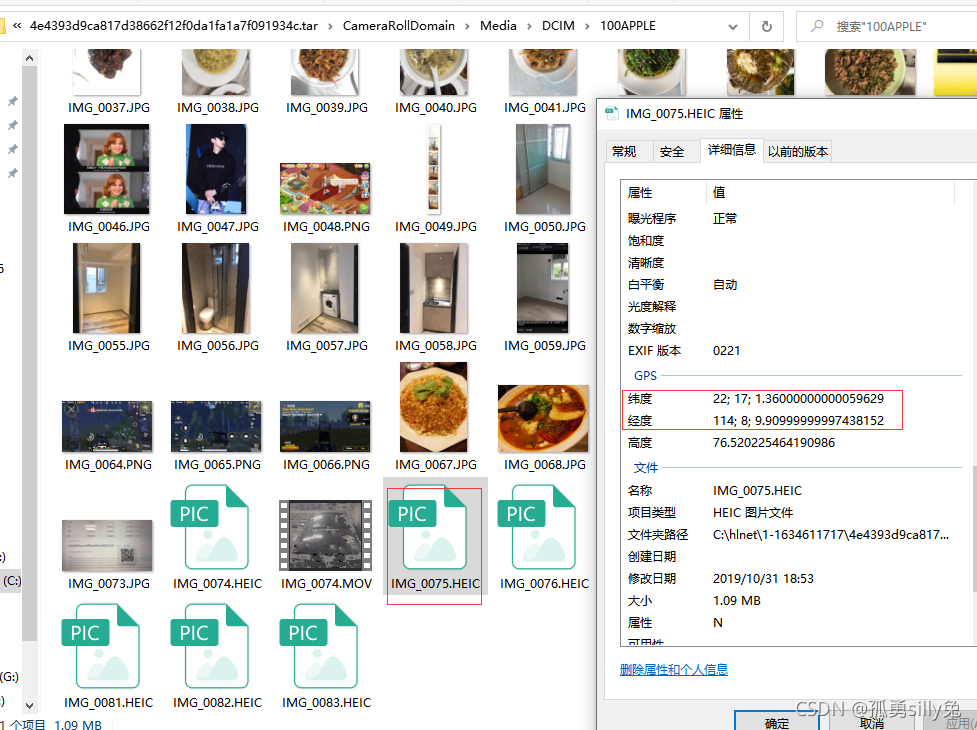

选中文件->切换视图->右键选中回到原始目录->右键资源管理器打开->属性里面可见EXFI信息

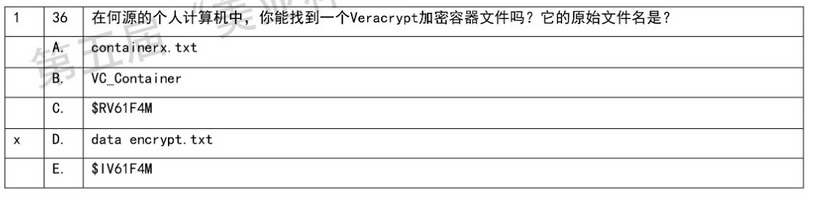

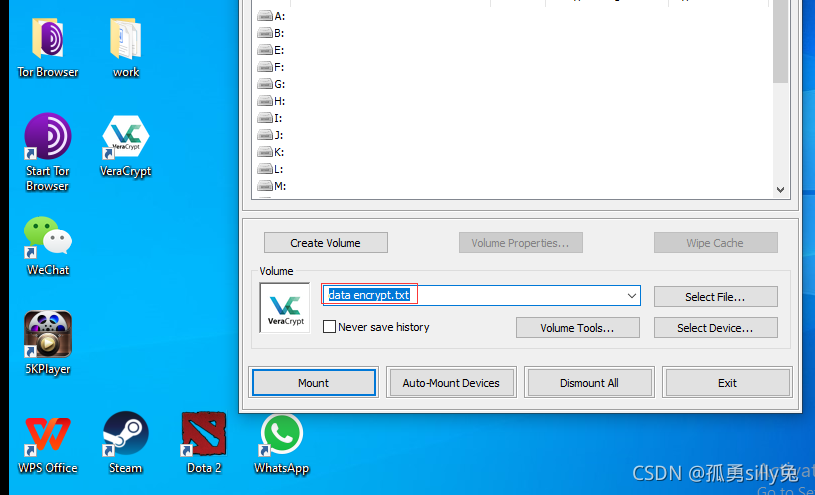

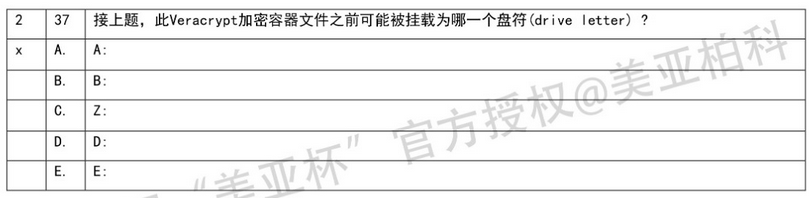

这题如果仿真的话,直接打开桌面的Veracrypt,就能看见默认选择的文件名,不然某大师直接搜索选项也行。

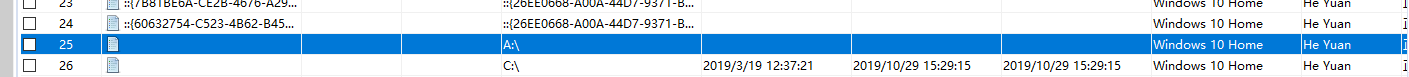

和前面找u盘挂载的那个题相似,看看最近访问文档,发现有A盘符的路径

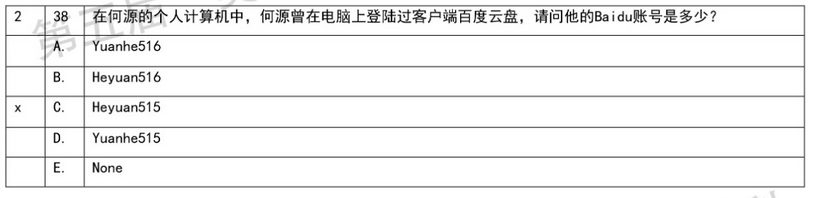

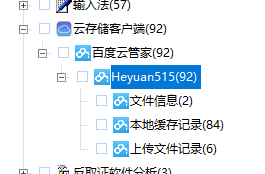

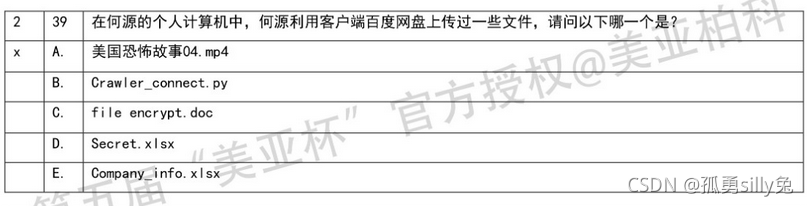

看上传取证

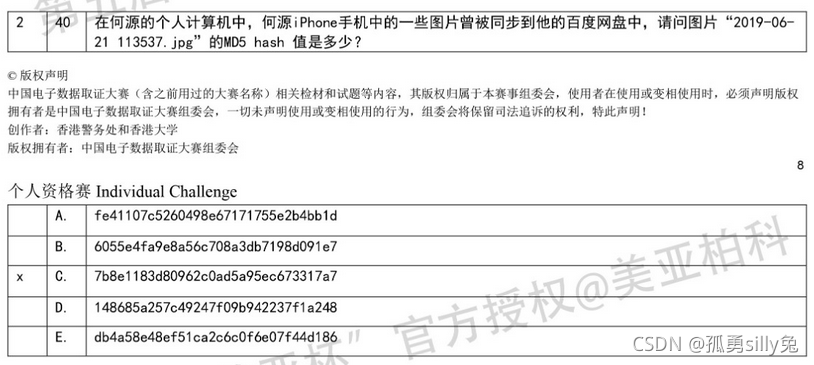

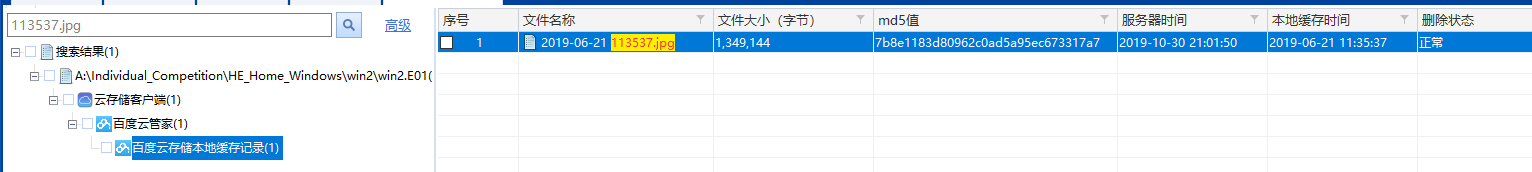

给了文件名,直接搜索

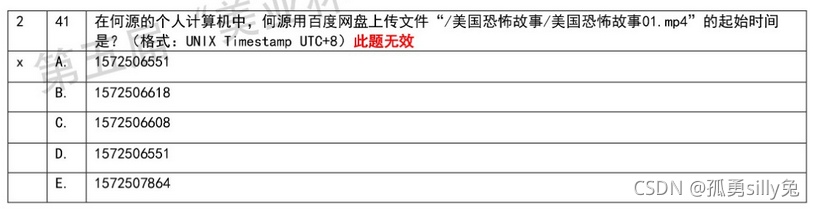

虽然此题无效,但是我们还是怀着学习的目标来做

同上题,转时间戳

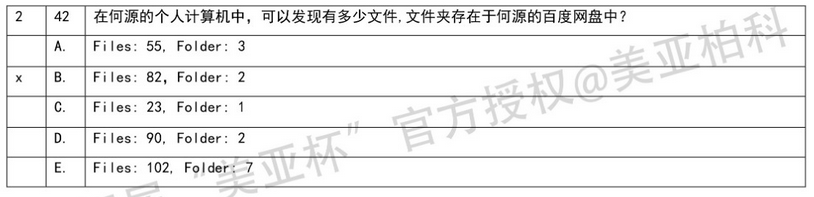

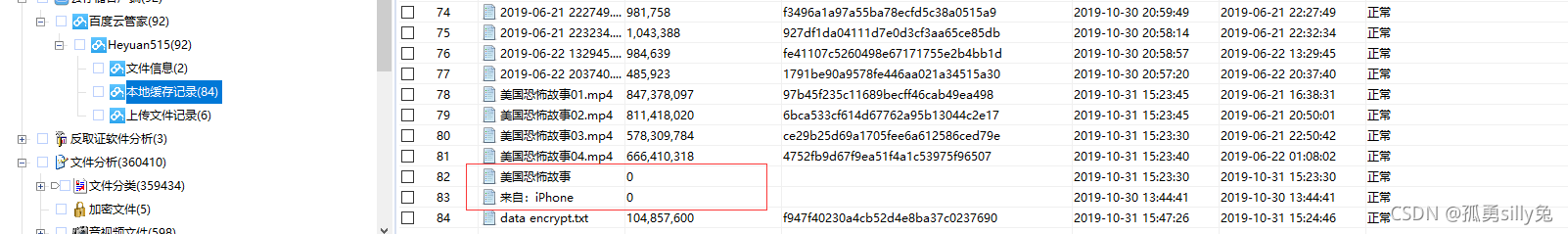

有本地缓存得知是84个,但是其中有两个大小为0,可能是文件夹,所以文件是82个,

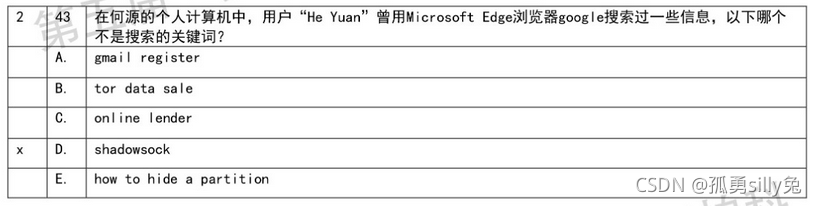

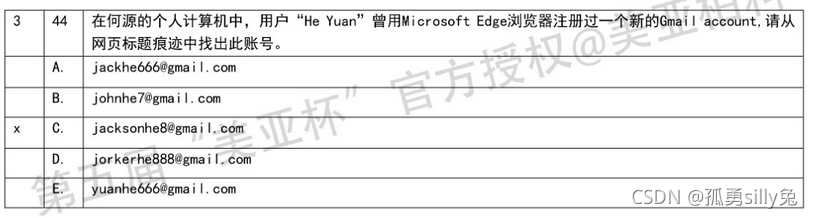

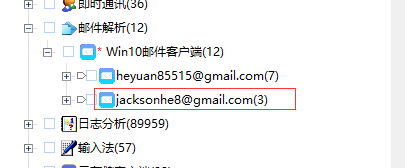

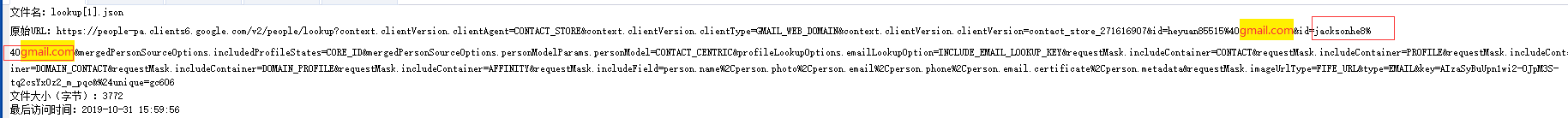

事实上,这题也能直接看邮件解析,把稳的做法还是去搜

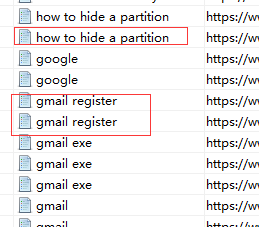

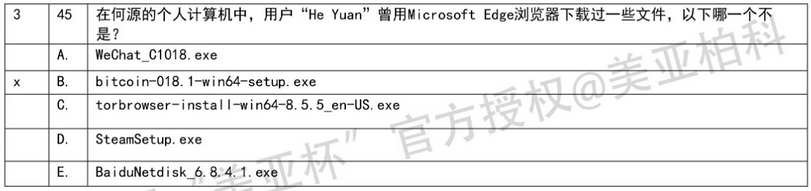

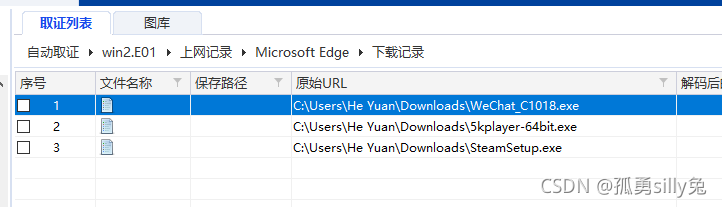

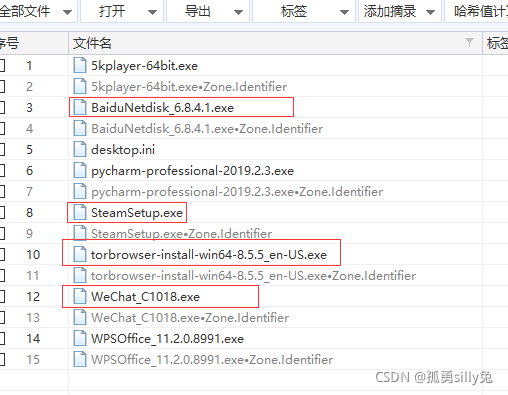

这种题最好还是去download文件夹看,只有Edge有下载记录,有点迷的是,就算在download路劲下,有怎么证明是Edge下载的。但是官方的做法是这样的。

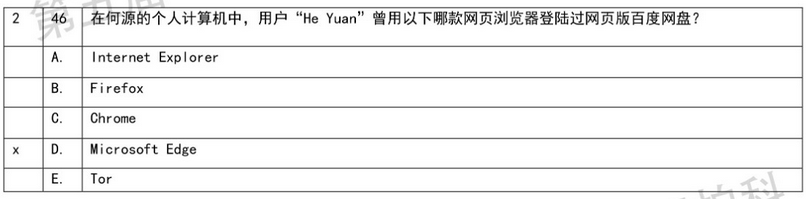

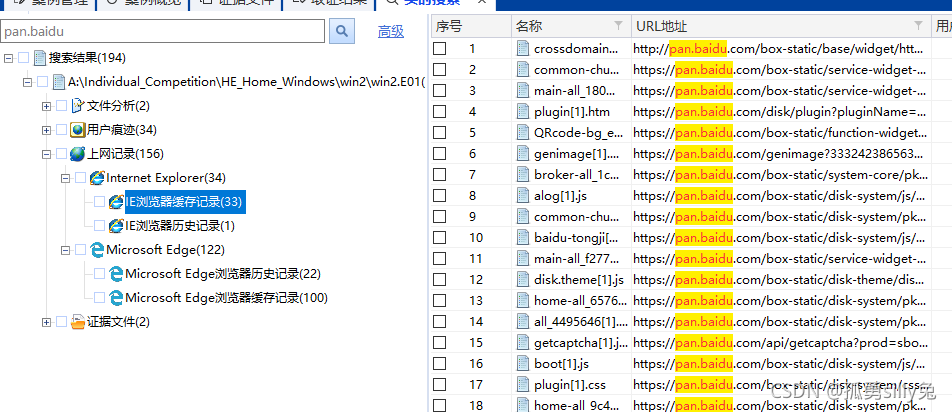

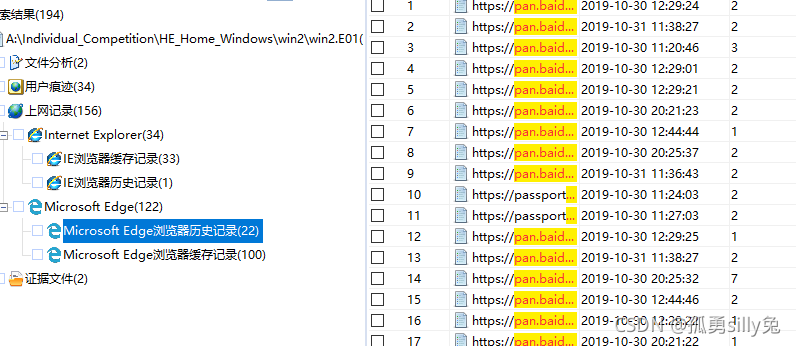

这题有歧义,两个浏览器都曾访问过百度网盘

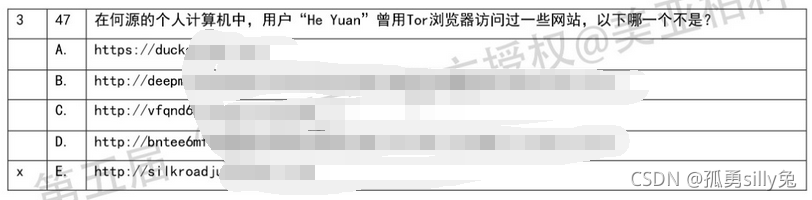

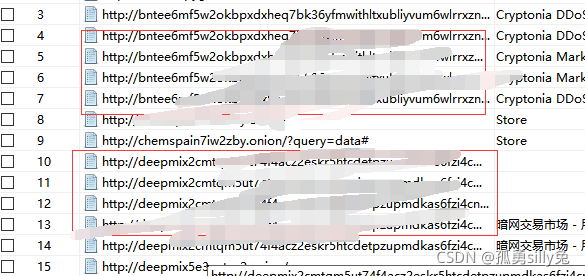

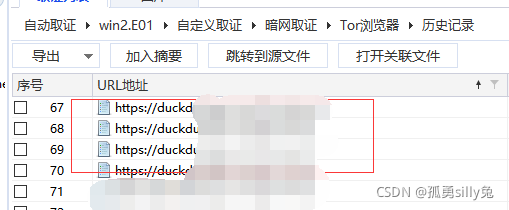

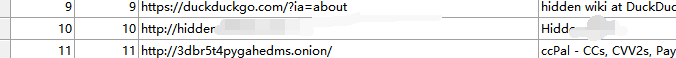

洋葱浏览器取证

这部分需要小程序里的暗w取证,需要注册下载

这题我开始想的从输入法入手,但是无果

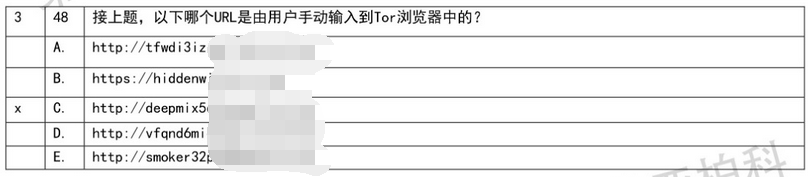

应该是从洋葱浏览器的数据库文件入手

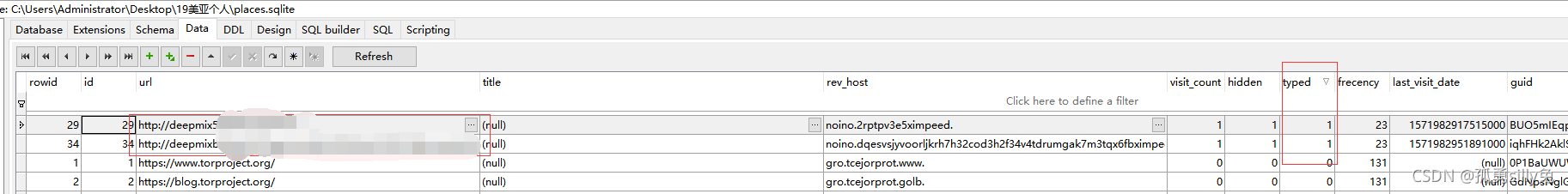

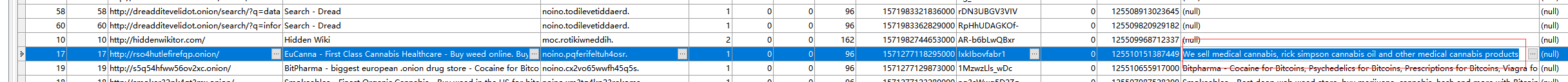

从历史记录跳转到安装路径,下面有一个places.sqlite文件,导出进行分析,我用的sqlite expert,在moz_places表里有一个typed字段,该字段为1则是手动输入的。

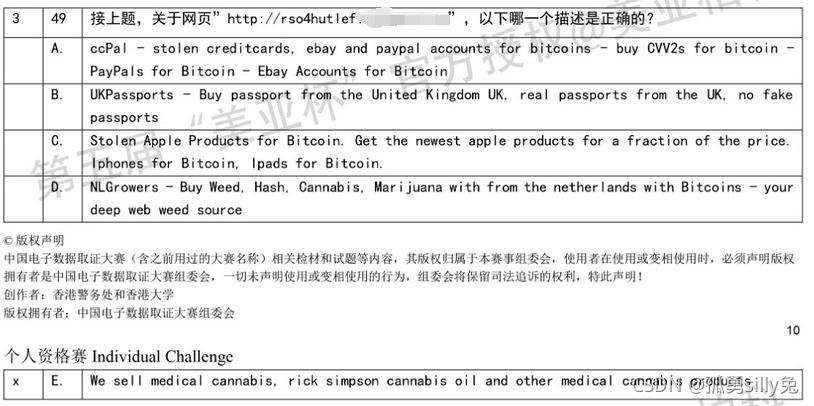

还是在这个数据库文件分析结果里面url排序一下,后面有描述字段

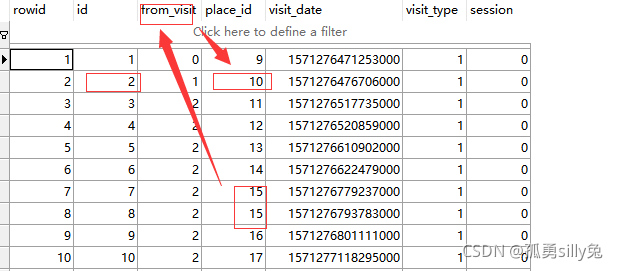

这题还用到该数据库的另一个表,叫moz_historyvisits

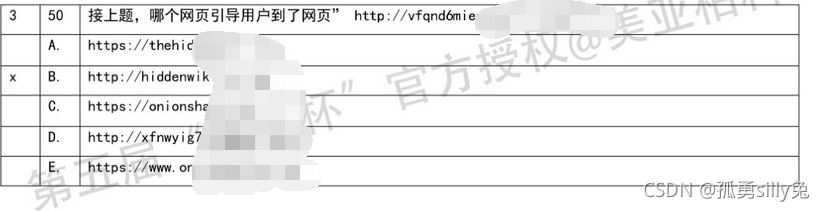

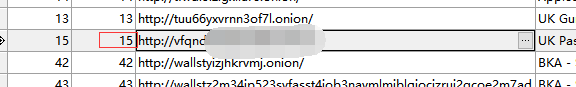

先记一下在这个id,然后去另一个表里找place_id所对应的位置

from_visit字段就是指上一个跳转的地址,再回到moz_places找到id为10的地址

from_visit字段就是指上一个跳转的地址,再回到moz_places找到id为10的地址

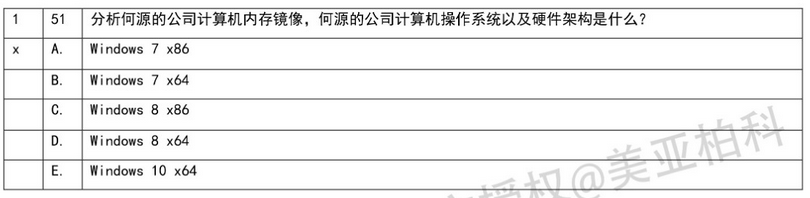

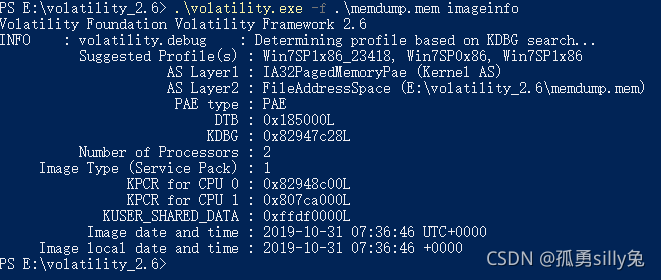

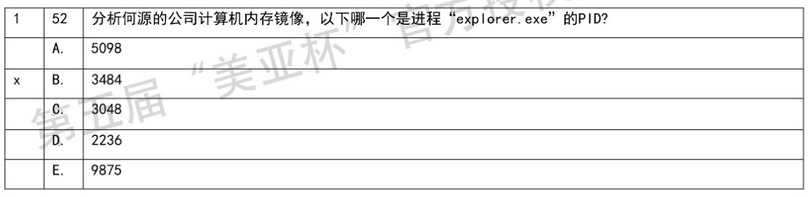

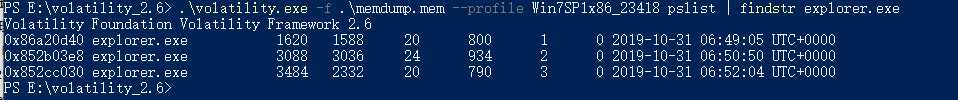

内存取证部分

由profile得知

有个疑问,这里是三个进程,pid不同呀

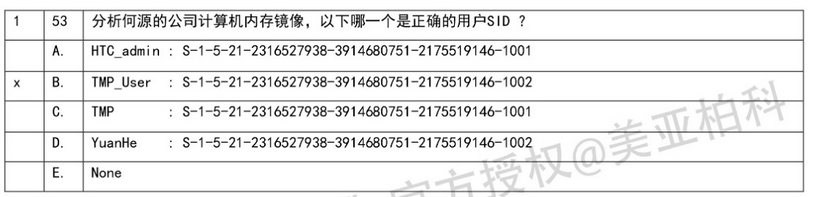

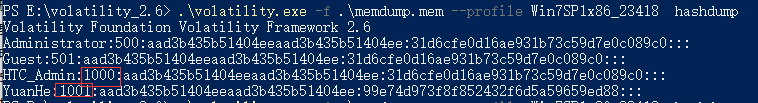

.\volatility.exe -f .\memdump.mem --profile Win7SP1x86_23418 hashdump

.\volatility.exe -f .\memdump.mem --profile Win7SP1x86_23418 hashdump

排除两个选项,由后面题目知存在TMP_User用户

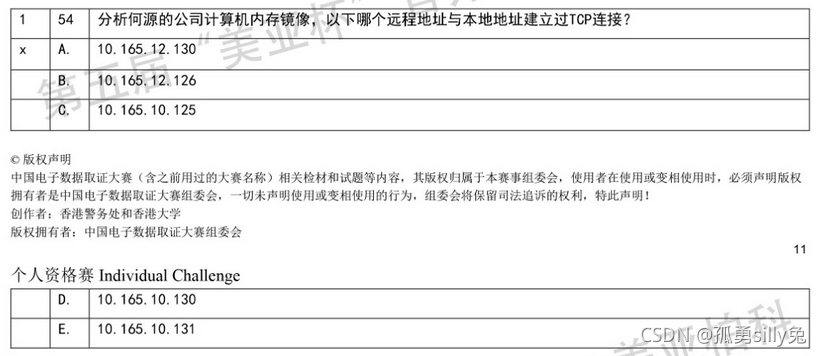

此进程,本地端口为139,远端端口为445

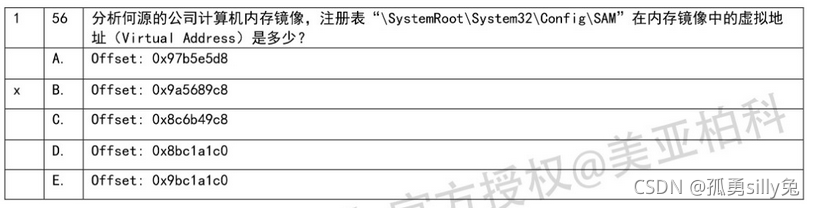

.\volatility.exe -f .\memdump.mem --profile Win7SP1x86_23418 hivelist

.\volatility.exe -f .\memdump.mem --profile Win7SP1x86_23418 hashdump

Windows系统下的hash密码格式为:用户名称:RID:LM-HASH值:NT-HASH值

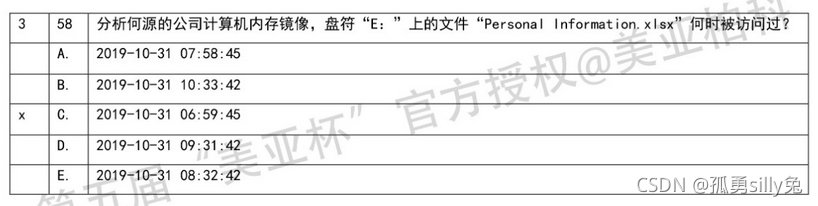

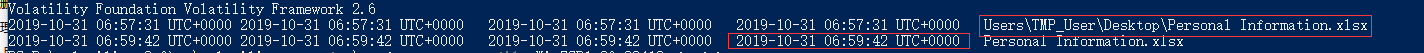

.\volatility.exe -f .\memdump.mem --profile Win7SP1x86_23418 mftparser |findstr .xlsx

.\volatility.exe -f .\memdump.mem --profile Win7SP1x86_23418 mftparser |findstr .xlsx

依次字段是:

Creation;Modified;MFT Altered;Access Date;Name/Path

创建;修改;MFT更改;访问日期;名称/路径

同上

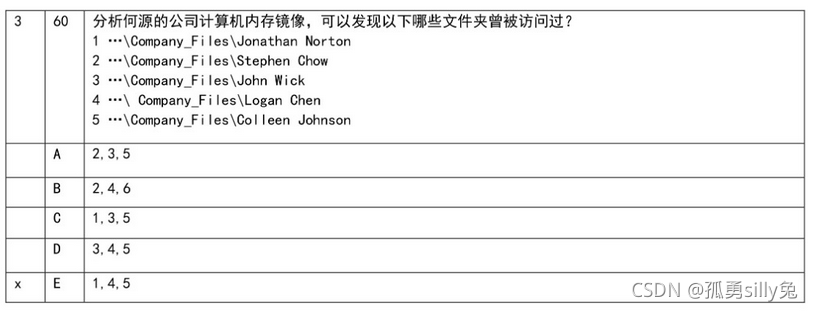

我的思路是去搜文件或者搜索时间线,但是无果,有做出来的师傅,望告知,感谢。

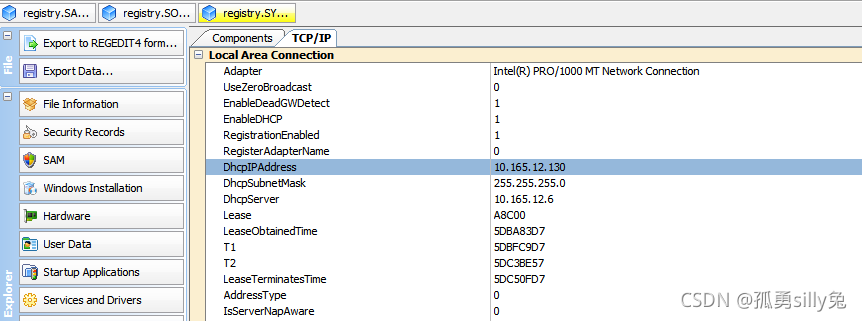

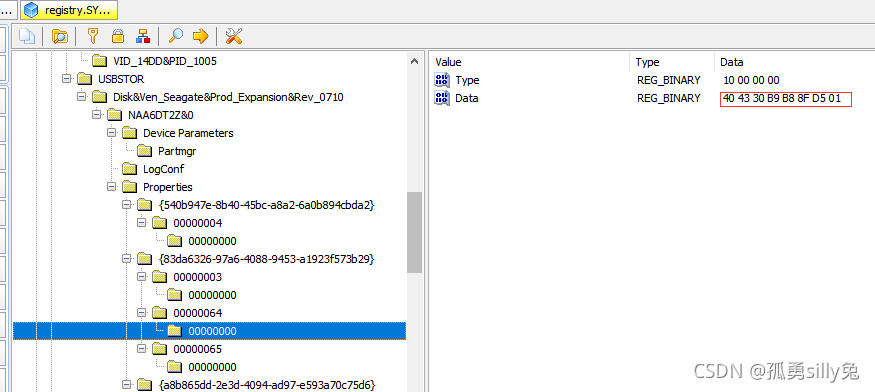

导出注册表,用注册表分析工具进行分析

这里提一下,两个办法导出注册表

一、大师的小程序里面下载的一个内存镜像解析工具

二、volatility:

.\volatility.exe -f .\memdump.mem --profile Win7SP1x86_23418 dumpregistry --dump-dir= E:\volatility_2.6

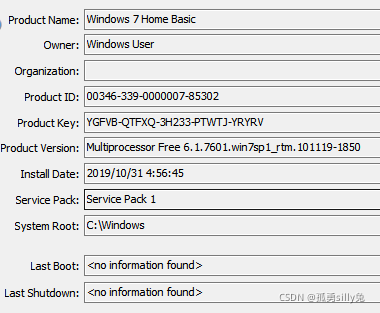

TPC/IP信息存储在SYSTEM注册表中,这个信息最后更改时间也就是SYSTEM注册表最后更改时间,但是这种办法有时候不把稳。

这个时间甚至早于系统安装时间,只有做不出来猜的时候参考一下

正经做法是看时间线

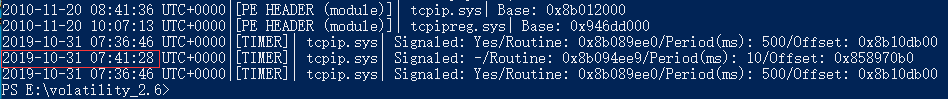

.\volatility.exe -f .\memdump.mem --profile Win7SP1x86_23418 timeliner|findstr tcp

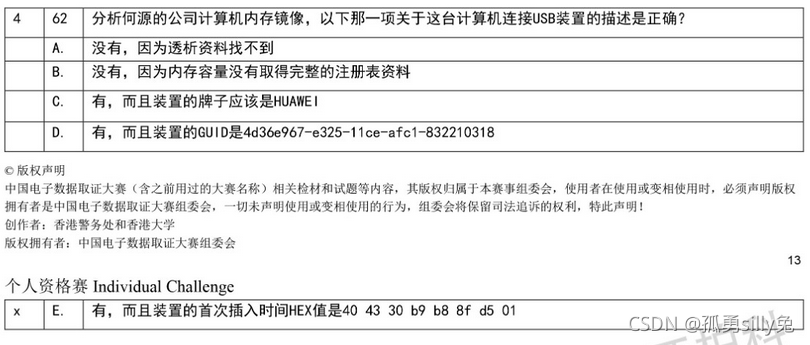

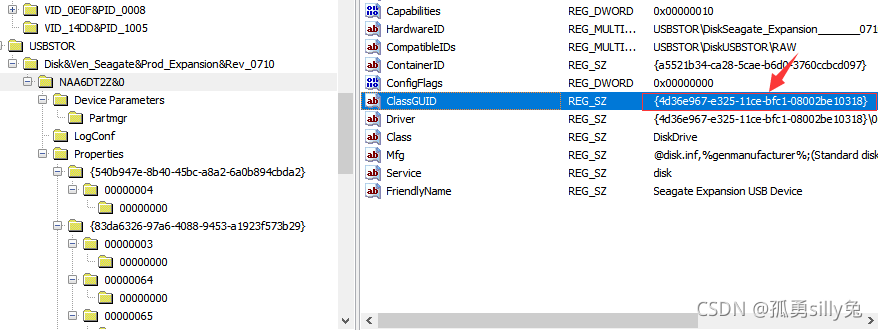

注册表中的USB相关表项

路径:SYSTEM/ControlSet001/Enum/USB、SYSTEM/ControlSet001/Enum/USB/STOR

前者为usb详细信息

https://docs.microsoft.com/zh-cn/windows-hardware/drivers/usbcon/usb-device-specific-registry-settings

后者是从系统视角记录的信息,例如最后插拔的时间等

时间戳:https://www.doc88.com/p-9107655008710.html

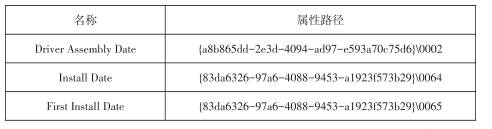

表项名称是固定的,以win7的为例

所以找到这个表项

所以找到这个表项

能分析出注册表的内容你们A、B就错了

C选项,错误

D选项,错误

2625

2625

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?