一、实验内容

网络入侵检测模式

二、实验目的

1)学习入侵检测模式的使用方法。

2)对语法参数进行了解学习。

三、实验原理

1)Snort的有三种模式的运行方式:嗅探器模式,包记录器模式,和网络入侵检测系统模式。嗅探器模式仅仅是从捕获网络数据包显示在终端上,包记录器模式则是把捕获的数据包存储到磁盘,入侵检测模式则是最复杂的能对数据包进行分析、按规则进行检测、做出响应。

四、实验内容和截图

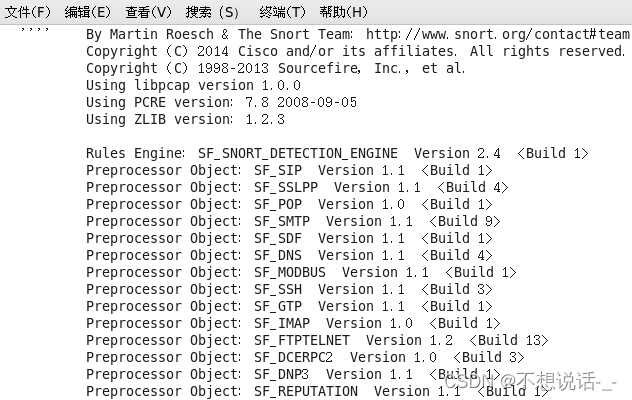

1.1打开地址为192.168.1.2的主机,输入命令“snort -vde -l /var/log/snort –h 192.168.1.0/24 –c

/etc/snort/snort.conf ” 。启动snort,将数据包输出到/var/log/snort目录下。接着使用ctrl+c组合键结束掉该进程。

1.2“-h 192.168.1.0/24”参数作用为只对本地网络进行日志分析。

1.3“-c /etc/snort/snort.conf”参数作用为加载/etc/snort/snort.conf该配置文件。

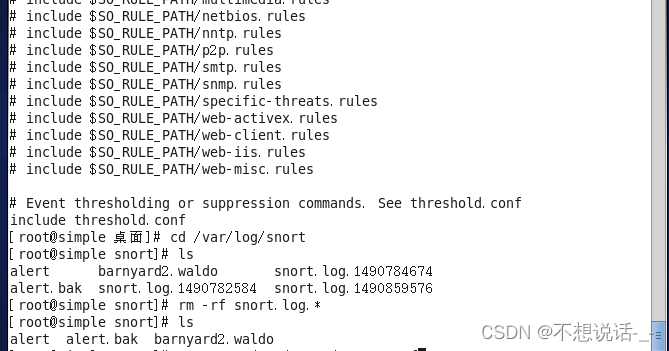

1.4 使用cat命令查看snort.conf文件。命令为“cat /etc/snort/snort.conf”。该文件中包含了许多入侵检测的规则文件。

1.5“-l”参数可以指定日志文件存放的位置。如果在“-l”参数后没有指定具体位置。系统自动将日志保存在/var/log/snort目录下。首先删除/var/log/snort下的日志文件。命令为“rm –rf snort.log.*

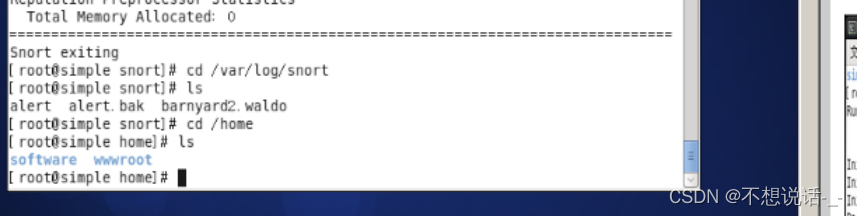

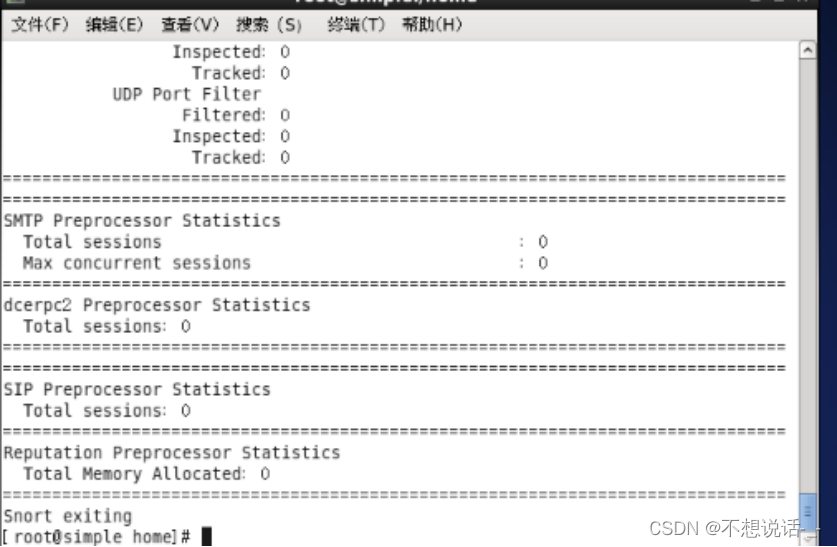

1.6执行命令“snort –c /etc/snort/snort.conf”。

1.7使用ctrl+c组合键结束掉该进程,进入/var/log/snort的目录,使用“ls”命令查看该目录下的文件。发现以“snort.log. ”命令的日志文件,已经再次生成。

1.8切换目录为“/home查看该目录下的文件。并没有“snort.log. ”开头的文件。

1.9执行命令“snort –l /home –c /etc/snort/snort.conf

1.10使用ctrl+c的组合键结束掉snort的进程。将目录切换到“/home”目录下。使用“ls -l”命令查看“/home”下的文件。在home目录下输出日志文件成功(注意:如果没有看到相关日志文件,可重新打开一个新终端进行查看)。

1213

1213

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?