前言:

现在已经人均某里的140,226,227,甚至Akamai,看群友秒天秒地很是羡慕 爬虫er还是卷,而博主才在某数属实拉低水平了。

瑞数介绍:

瑞数动态安全 Botgate (机器人防火墙)以“动态安全”技术为核心,通过对服务器网页底层代码的持续动态变换,增加服务器行为的“不可预测性”;对企业内、外网的应用提供主动防护,不仅可以防护传统攻击行为,还可以有效防御传统防护手段乏力的自动化攻击。

Botgate 通过动态封装、动态验证、动态混淆、动态令牌等创新技术实现了从用户端到服务器端的全方位“主动防护”,为各类 Web、HTML5提供强大的安全保护。让攻击者无从下手,从而大幅提升攻击的难度!

网上文章已经很多了我也不过多介绍,直接开干。 文末附上环境代码!

补环境:

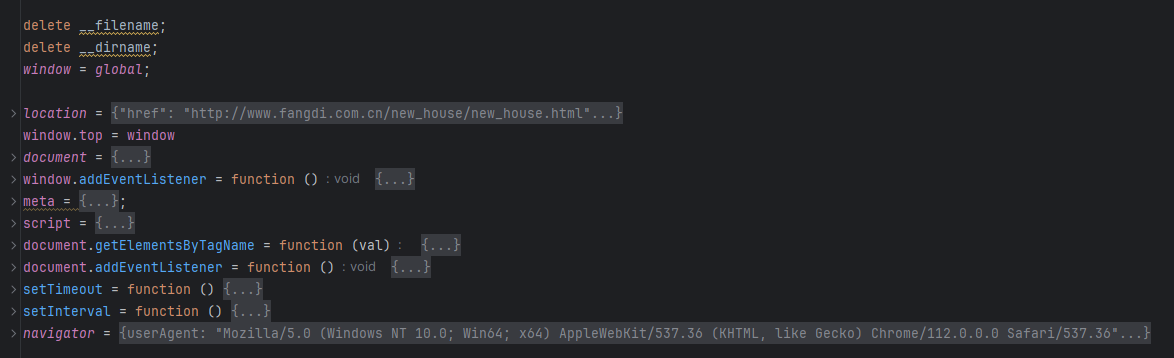

首先需要本地替换一份rs文件,浏览器调通之后再放到node执行,否则最后调出错千奇百怪。

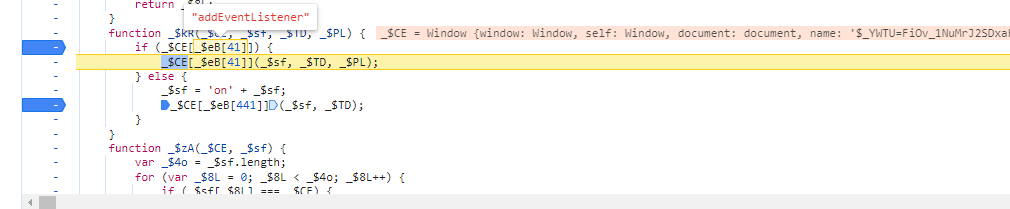

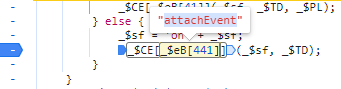

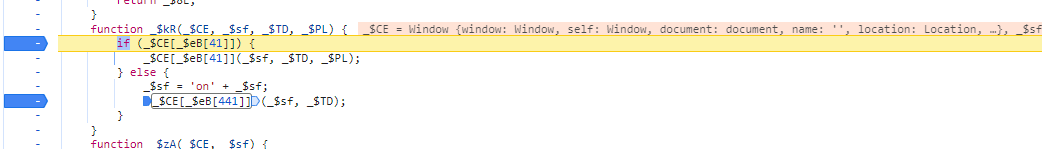

我们在网页上看到走的是这个分支: 判断了addEventListener ,所以我们根据网页来,不会走到attachEvent

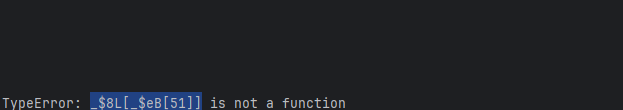

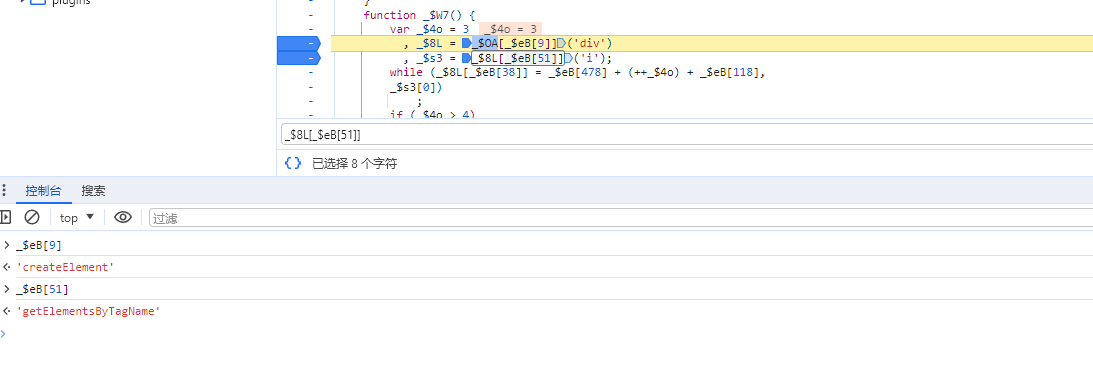

补环境虽然是补得越多越好,但是我们也有看网页具体分析,不能盲目补,把自己都绕晕了

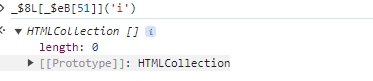

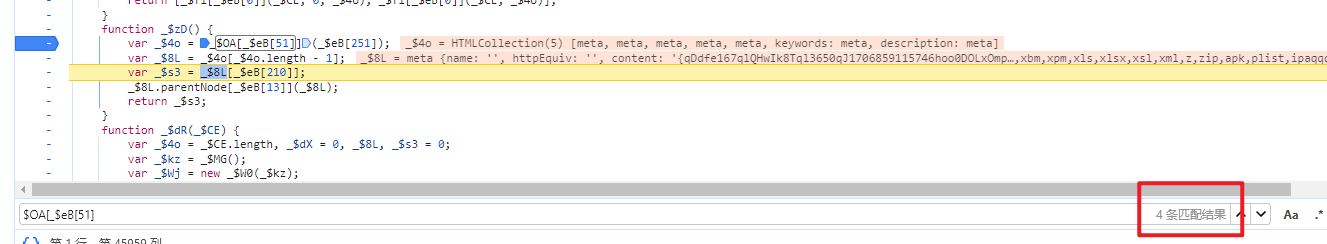

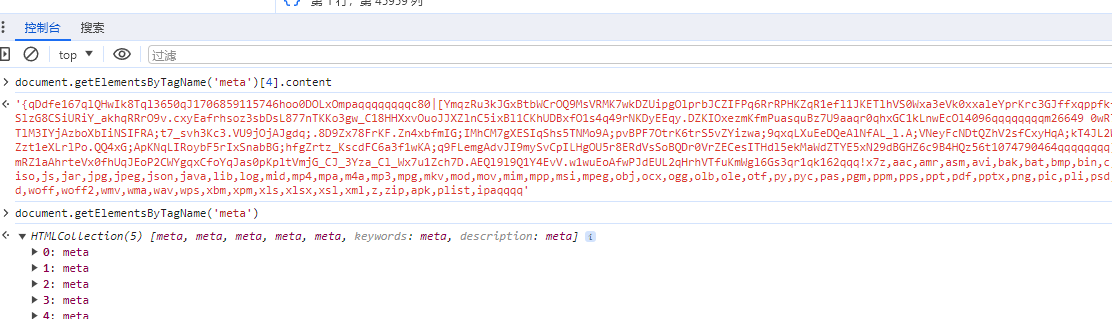

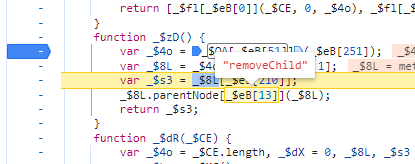

搜索之后发现有四个结果,这里操作很明显是取Meta里面的一些属性值,还有移除removeChild我们补上即可。

后面又发现报错是document下面的addEventListener同样补上

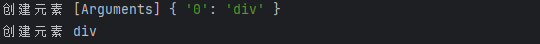

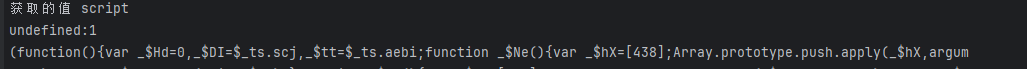

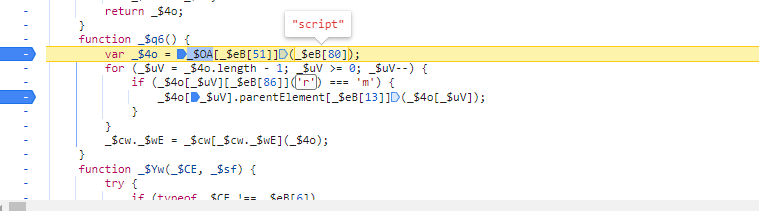

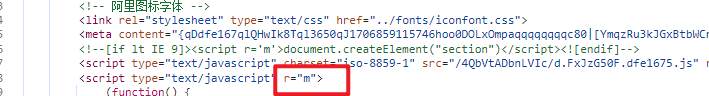

补上之后发现,script获取了参数,去浏览器查看

获取r是否等于m

rs4的环境,这里不方便发出来有需要的,可以找博主获取!

rs5.5和6 主要就是调换了ts和自执行js的位置,将自执行的js变成外链请求拿到

还有需要注意的:

//检测目录和文件地址

delete __filename

delete __dirname

ActiveXObject = undefined

结果展示

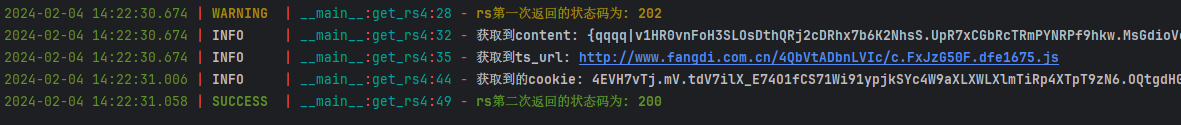

rs4:

rs5的环境和rs4差不多:

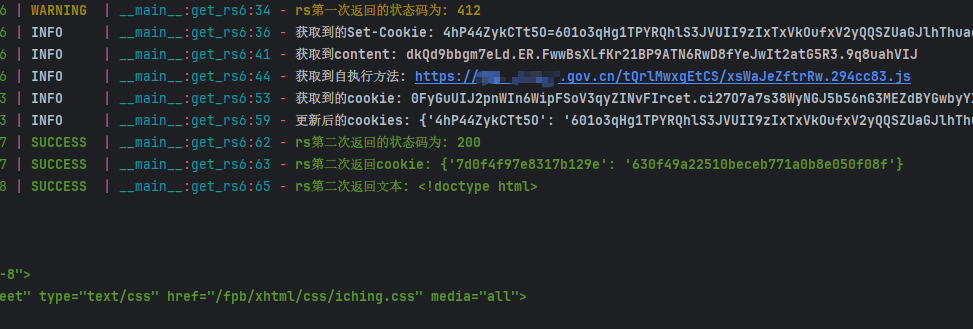

rs6:

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?