目录

- 一、IPsec VPN协议解析

- 三、IPsec VPN用例功能介绍(版本:23.06.15 build3399)

- 五、测试步骤

- 六、对预期结果进行验证

一、IPsec VPN协议解析

1.1 协议原理

IPsec VPN指采用IPSec协议来实现远程接入的一种VPN技术,IPSec全称为Internet Protocol Security,是由Internet Engineering Task Force (IETF) 定义的安全标准框架,在公网上为两个私有网络提供安全通信通道,通过加密通道保证连接的安全——在两个公共网关间提供私密数据封包服务

IPSEC是一套比较完整成体系的VPN技术,它规定了一系列的协议标准。

1.2 工作原理

IPSec可以实现以下4项功能:①数据机密性:IPSec发送方将包加密后再通过网络发送。② 数据完整性:IPSec可以验证IPSec发送方发送的包,以确保数据传输时没有被改变。③数据认证:IPSec接受方能够鉴别IPsec包的发送起源。此服务依赖数据的完整性。④反重放:IPSec接受方能检查并拒绝重放包。

IPSec主要由以下协议组成:

一、认证头(AH),为IP数据报提供无连接数据完整性、消息认证以及防重放攻击保护;

二、封装安全载荷(ESP),提供机密性、数据源认证、无连接完整性、防重放和有限的传输流(traffic-flow)机密性;

三、安全关联(SA),提供算法和数据包,提供AH、ESP操作所需的参数。

四、密钥协议(IKE),提供对称密码的钥匙的生存和交换。

1.3 协议用途

VPN作为一项成熟的技术,广泛应用于组织总部和分支机构之间的组网互联,其利用组织已有的互联网出口,虚拟出一条“专线”,将组织的分支机构和总部连接起来,组成一个大的局域网。

VPN用户访问内网资源还需为拨入到UTM25的用户分配一个虚拟的私有IP,使SSL VPN客户端的用户可以像局域网用户一样能正常访问局域网内的资源。

二、IPsec VPN在supernova测试仪中可应用的场景

2.1 网关模式

测试仪同时模拟客户端和服务器,测试流量穿过受测设备(防火墙、交换机、路由器等),得到受测设备的性能。

2.2应用服务模式

测试仪只模拟客户端,向受测的IPsec VPN服务器发送流量,获取响应,得到IPsec VPN服务器的性能。

三、IPsec VPN用例功能介绍(版本:23.06.15 build3399)

3.1 抓包设置

可以设置需要抓的协议类型,指定IP地址、端口、文件大小或者包数。可在运行前或运行中设置抓包。

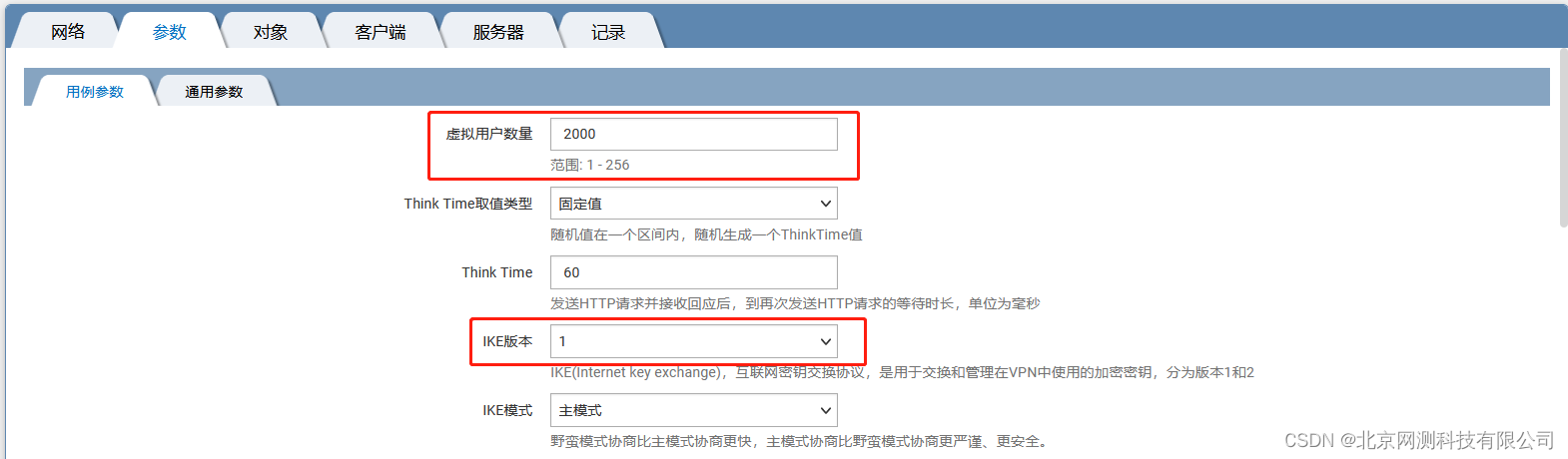

3.2 虚拟用户数量

类似于并发数,可同时存在的新建隧道的数量,如设置了10个用户,应建立10个隧道。

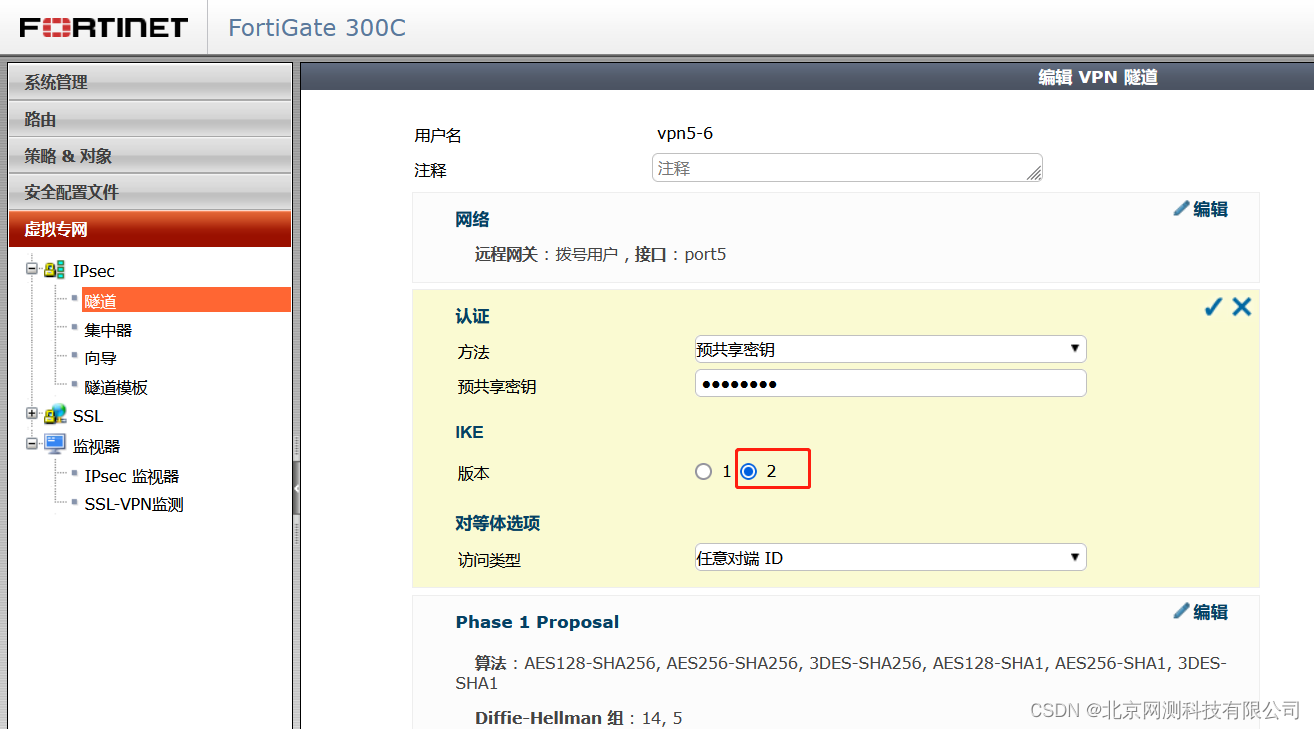

3.3 IKE版本

IKE(Internet key exchange),互联网密钥交换协议,是用于交换和管理在VPN中使用的加密密钥,分为版本1和2。

3.4 IKE阶段

野蛮模式协商比主模式协商更快,主模式协商比野蛮模式协商更严谨、更安全。

3.5 阶段1算法套件与阶段2算法套件

可以根据需要自行选择阶段1与阶段2的加密算法,摘要算法和DH组。

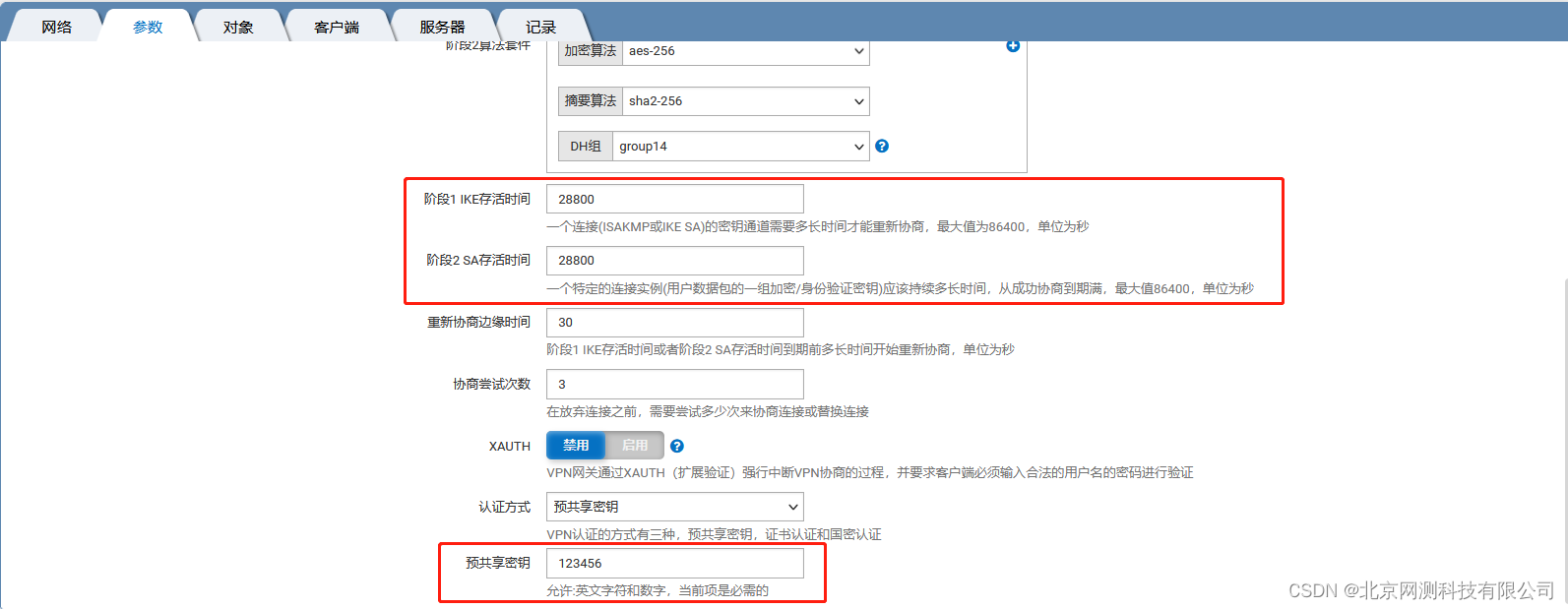

3.6 阶段1IKE存活时间

一个连接(ISAKMP或IKE SA)的密钥通道需要多长时间才能重新协商,最大值为86400,单位为秒。

3.7 阶段2SA存活时间

一个特定的连接实例(用户数据包的一组加密/身份验证密钥)应该持续多长时间,从成功协商到期满,最大值86400,单位为秒。

3.8 重新协商边缘时间

阶段1 IKE存活时间或者阶段2 SA存活时间到期前多长时间开始重新协商,单位为秒。

3.9 尝试协商次数

在放弃连接之前,需要尝试多少次来协商连接或替换连接。

3.10 XAUTH

VPN网关通过XAUTH(扩展验证)强行中断VPN协商的过程,并要求客户端必须输入合法的用户名的密码进行验证。

3.11 认证方式

VPN认证的方式有D三种,预共享密钥,证书认证和国密认证。

3.12 协议栈选项

各种协议栈选项,所有参数含义与Linux内核相同。

3.13 IP变换算法

网络套接字源和目的IP的更换策略,可以选择增加或随机。

3.14 端口变换算法

网络套接字源和目的端口的更换策略,可以选择增加或随机。

3.15 二层字节统计

是否对报文进行收发字节数统计。

3.16 四层报文统计

是否对TCP/UDP报文进行收发数量的统计。

四、IPsec VPN测试案例

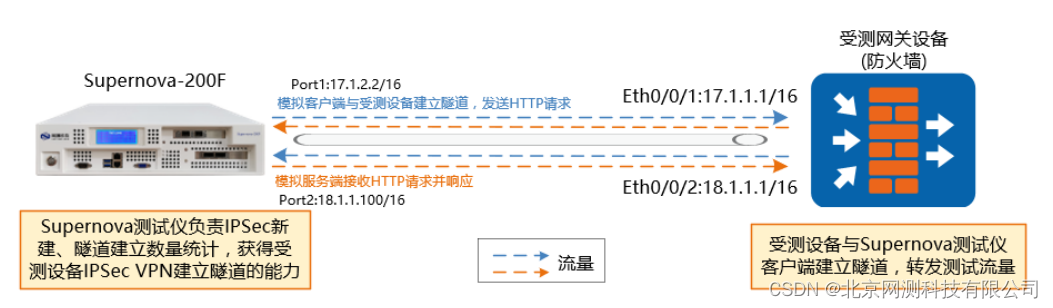

4.1 IPsec VPN用例拓扑图

说明:测试仪客户端可以模拟IPSec的一个客户端,与受测网关设备建立隧道后,发送HTTP请求给服务端,流量经过受测网关设备转发,HTTP服务端收到请求并进行响应。测试仪通过统计HTTP请求、回应及IPSec隧道建立等信息,获得受测网关设备建立IPSec隧道的能力。

4.2 IPsec VPN并发用例目的

本次测试是为了获取受测网关设备支持的最大IPSec并发隧道数。

4.3 IPsec VPN测试预计结果

4.3.1 网关模式过防火墙,IKE版本为1,模式为主模式时,可以同时建立2000个IPsecVPN隧道

4.3.2 网关模式过防火墙,IKE版本为2时,可以同时建立2000个IPsecVPN隧道。

五、测试步骤

5.1 创建IPsec VPN用例。

(1)在网关模式中,创建IPsec VPN用例,由于过的是防火墙,需要配置网关,选择网关模式。

(2)抓包配置

(3)参数设置

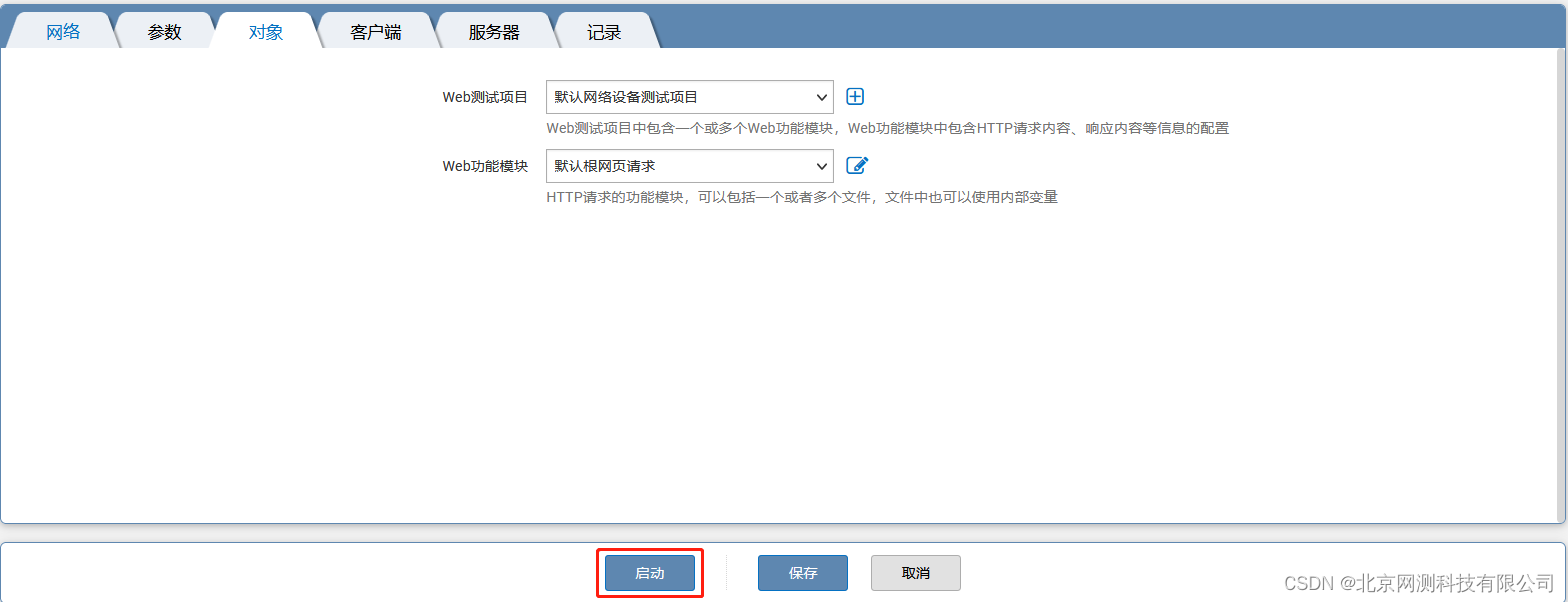

(4)点击启动用例

(5)在监控中查看运行界面

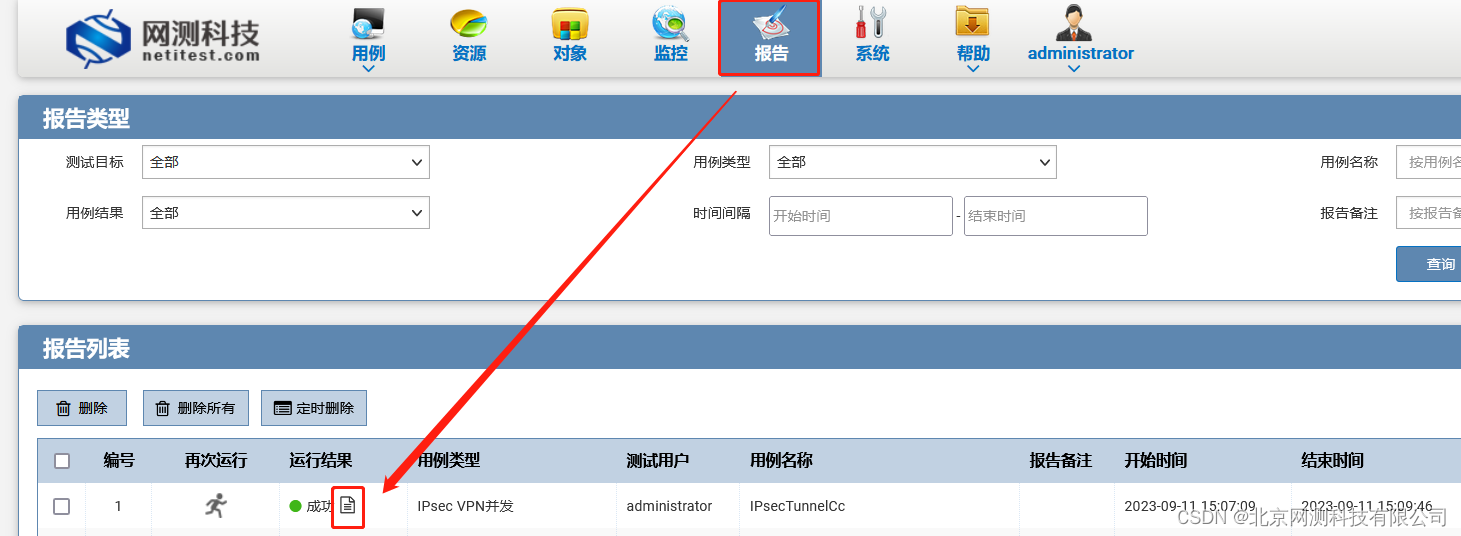

(6)生成报告

用例手动终止或者到时后,可在报告页面生成报告。

六、对预期结果进行验证

6.1网关模式过防火墙,IKE版本为1,模式为主模式时,可以同时建立2000个IPsecVPN隧道。

结论:符合4.3.1的预期结果

6.2网关模式过防火墙,IKE版本为2时,可以同时建立2000个IPsecVPN隧道。

结论:符合4.3.2的预期结果

197

197

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?