一、IPV4报文分片攻击用例简介

Supernova测试仪可以模拟IPv4报文分片攻击,每个虚拟用户以最快速度发送分片攻击报文,尝试耗尽DUT资源,以致其瘫痪。

1.1工作原理

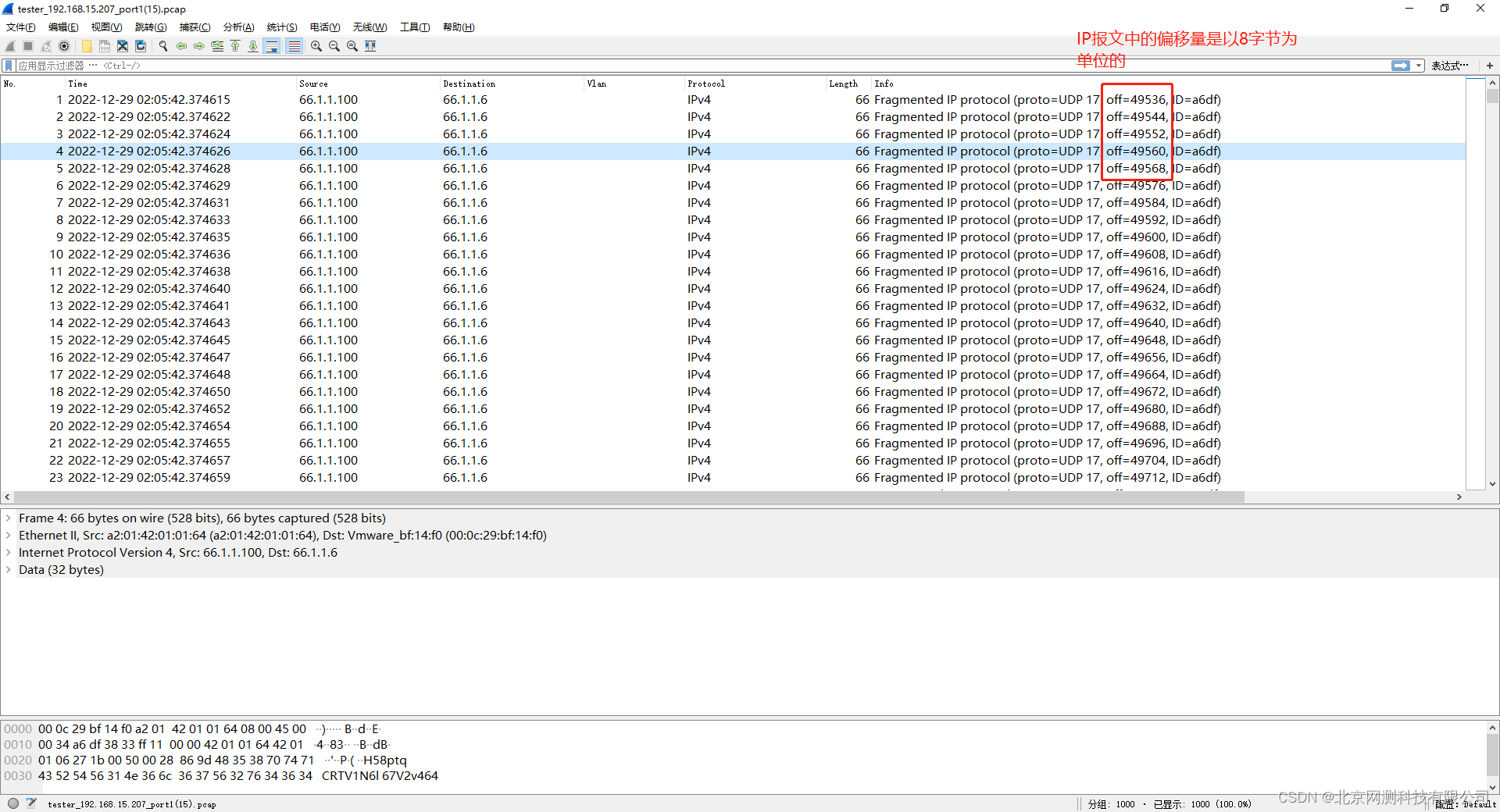

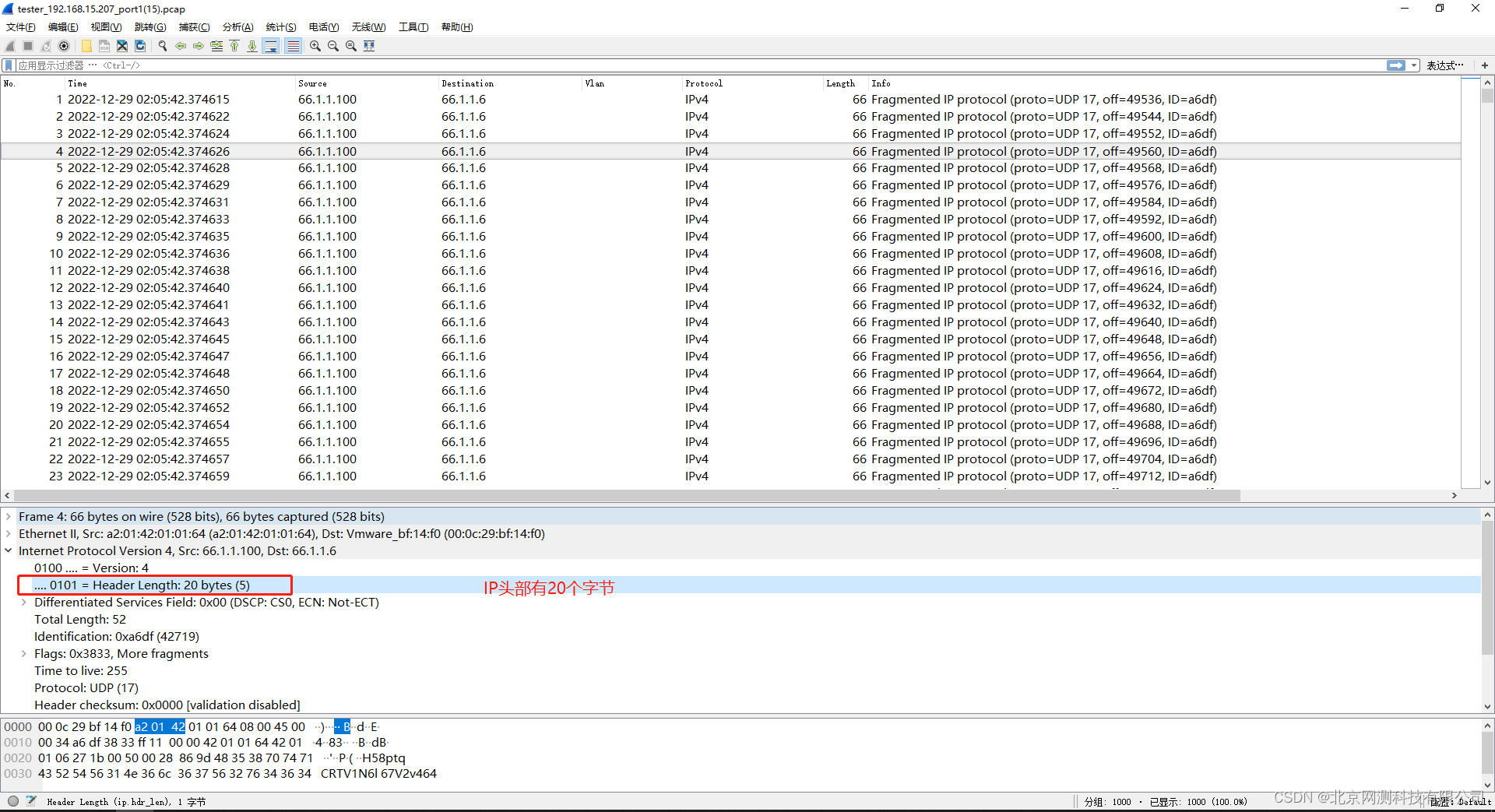

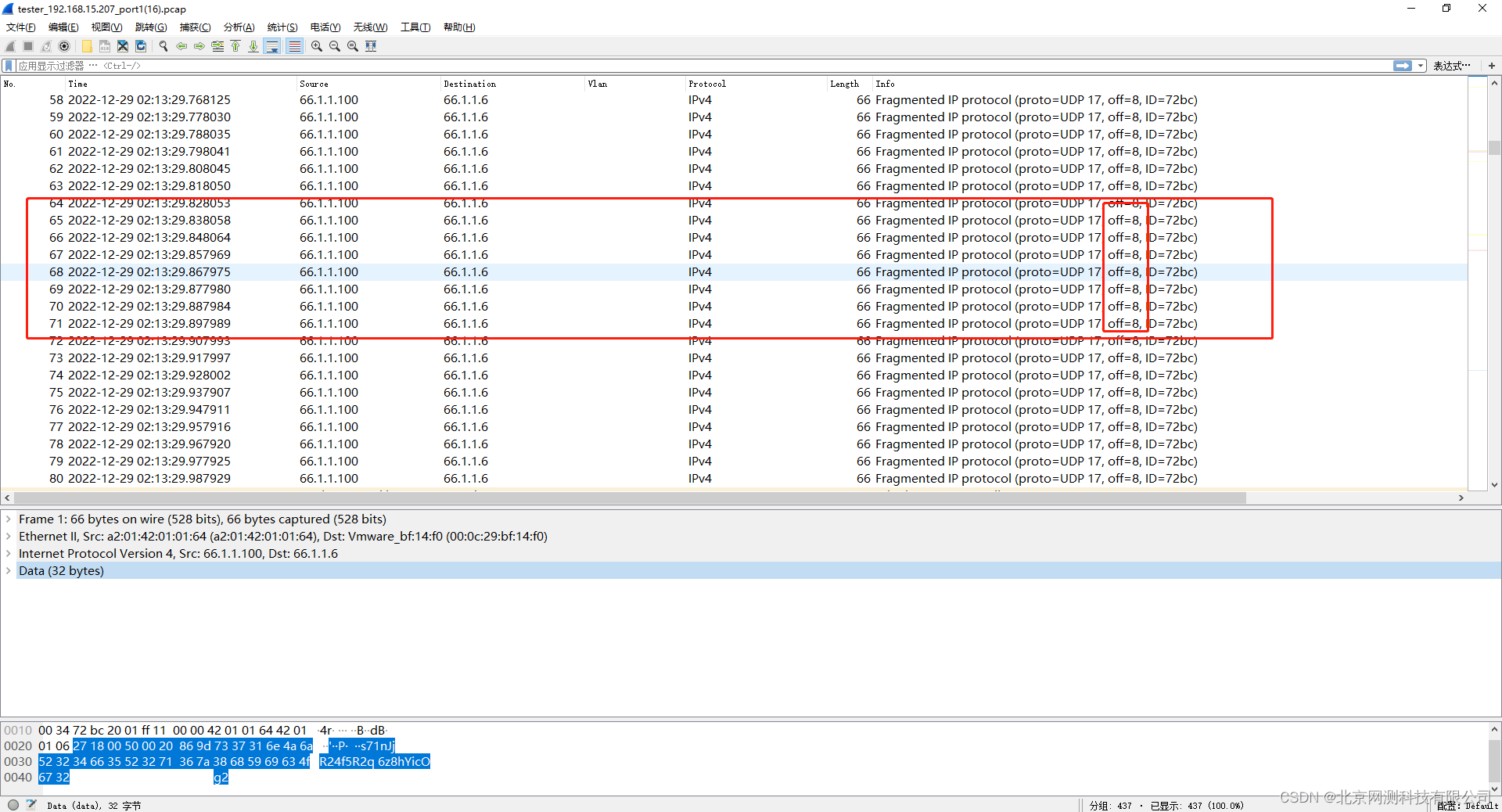

为了传送一个大的IP报文,IP协议栈需要根据链路接口的MTU对该IP报文进行分片,通过填充适当的IP头中的分片指示字段,接收计算机可以很容易地把这些IP分片报文组装起来。目标计算机在处理这些分片报文的时候,会把先到的分片报文缓存起来,然后一直等待后续的分片报文,这个过程会消耗掉一部分内存,以及一些IP协议栈的数据结构。如果攻击者给目标计算机只发送一片分片报文,而不发送所有的分片报文,这样攻击者计算机便会一直等待(直到一个内部计时器到时),如果攻击者发送了大量的分片报文,就会消耗掉目标计算机的资源,而导致不能相应正常的IP报文,这也是一种DOS攻击,测试仪可以模拟这种攻击,并且测试仪一共可以发送十三种类型的IPV4报文分片攻击。

1.2 用例用途

用于测试防火墙拦截防护能力和目标主机的抗DDOS攻击的能力。

二、测试拓扑

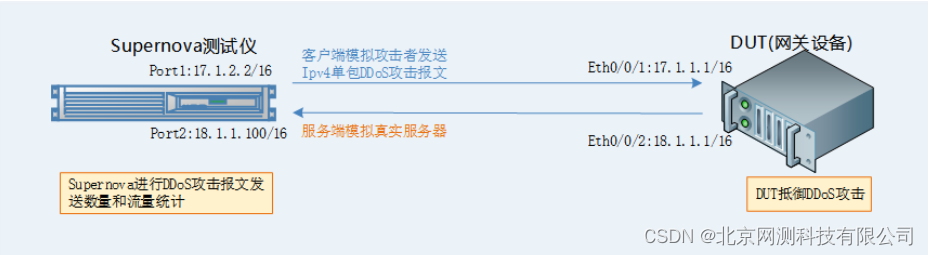

2.1 网关模式

检测DUT(网关设备)抵御DDoS攻击的能力。

Supernova测试仪客户端模拟攻击者发送DDoS攻击报文,服务端模拟真实服务器,攻击报文经过网关设备,检测网关设备是否能够防御DDoS报文,测试DUT防御能力。

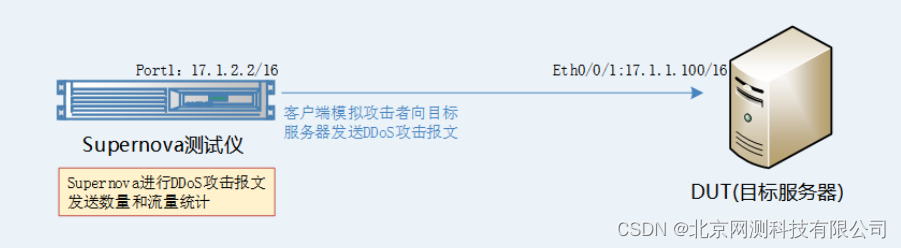

2.2 应用服务模式

Supernova测试仪客户端模拟攻击者向目标服务器发送DDoS攻击报文,检测DUT(目标服务器)抵御DDoS攻击的能力。

拓扑如下图所示:

三、IPV4报文分片攻击测试案例

3.1 IPV4报文分片攻击用例介绍

Supernova测试仪可以模拟IPv4报文分片攻击,每个虚拟用户以最快速度发送分片攻击报文,尝试耗尽DUT资源,以致其瘫痪。

3.2 IPV4报文分片攻击用例目的

检测受测设备抵御分片攻击的能力,每个虚拟用户以最快速度发送分片攻击报文,尝试耗尽受测设备资源,以致其瘫痪。

3.3 IPV4报文分片攻击预计结果

在网关模式下,可以拦截防火墙检测到的攻击报文,通过开启/关闭防火墙策略,来控制测试仪服务端报文的接收。

在应用服务模式下,测试仪通过对服务器发送大量的IPV4报文分片攻击,使受测服务器的CPU满载,服务器运行速度缓慢等。

四、测试步骤

4.1 IPV4报文分片攻击用例

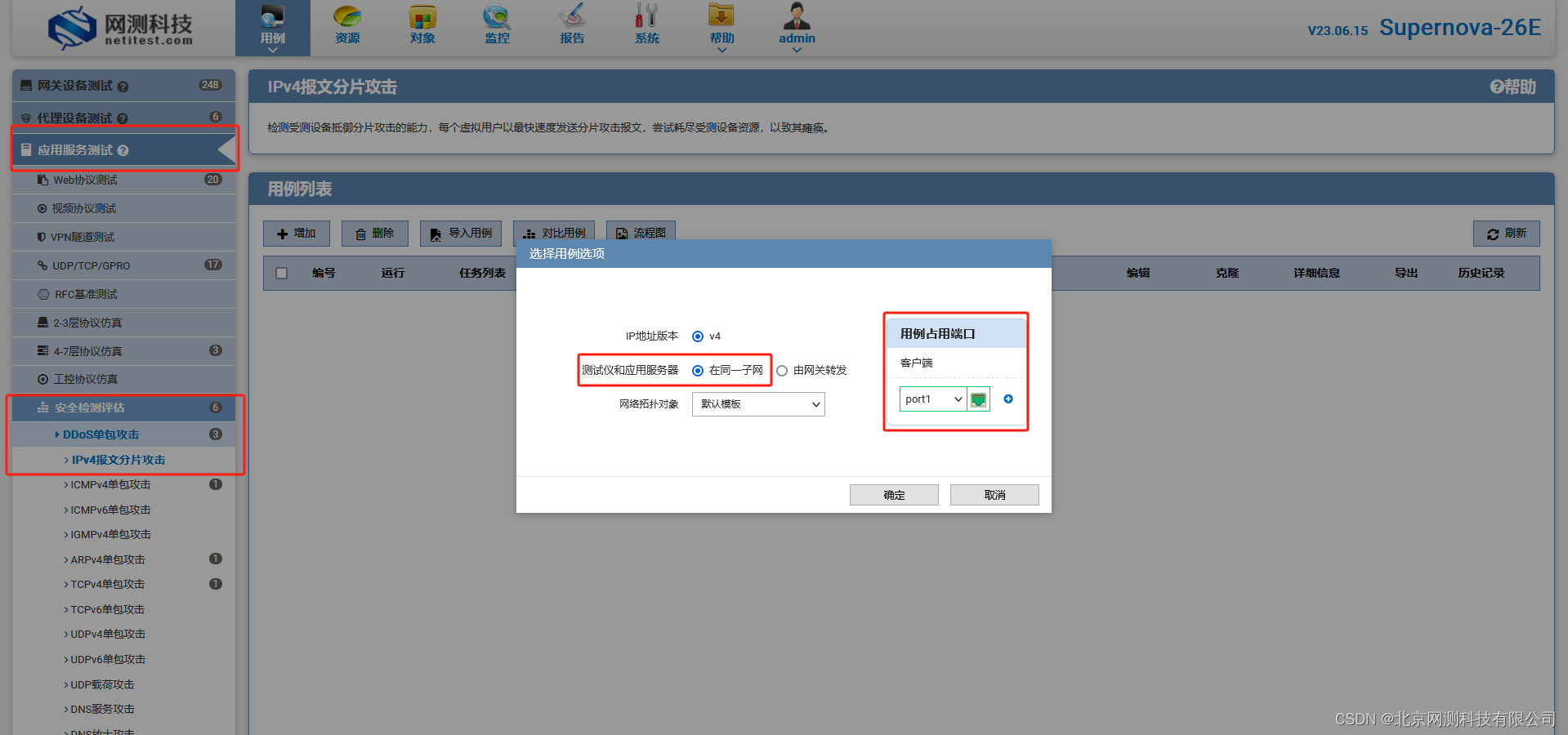

创建IPV4报文分片攻击用例,配置参数

在网关模式下,创建IPV4报文分片攻击用例。

配置测试仪端口IP地址

应用服务模式下,创建IPV4报文分片攻击用例。

配置测试口IP地址

4.2 用例参数设置

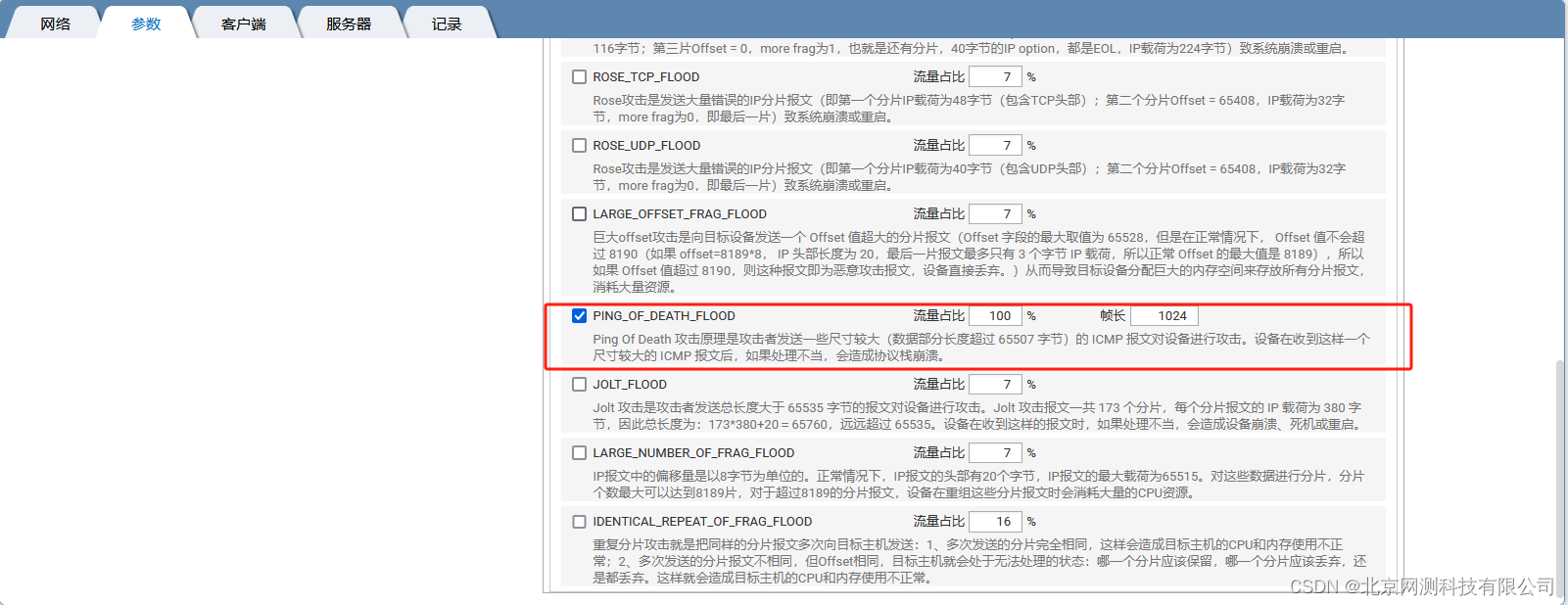

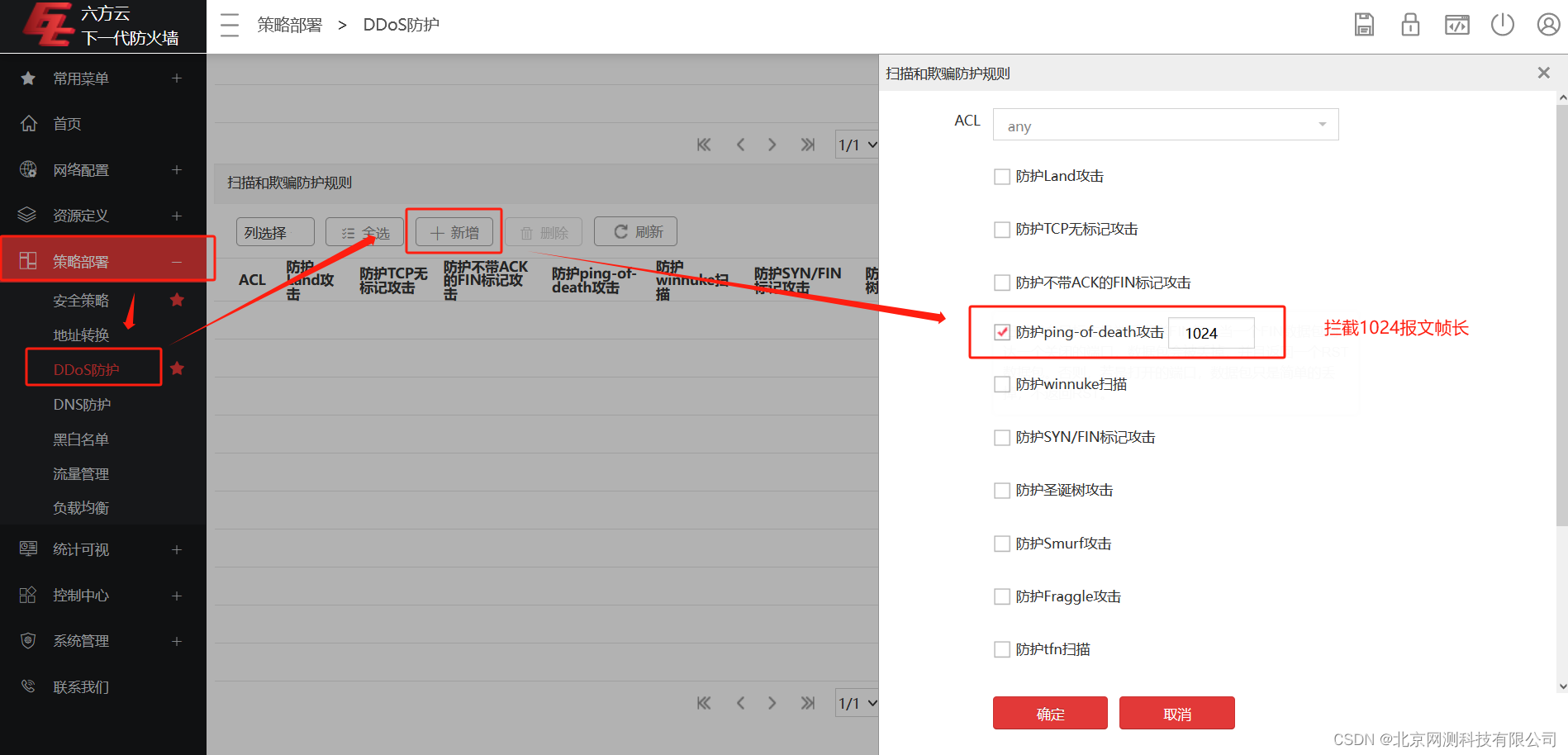

4.2.1 可以自行选择不同的DDOS攻击类型,来对受测设备进行流量拦截和流量学习等,满足不同场景下的DDOS攻击。这里我们选择的是PING_OF_DEATH_FLOOD攻击报文。

4.2.2启动用例,查看监控界面状态,查看报告。

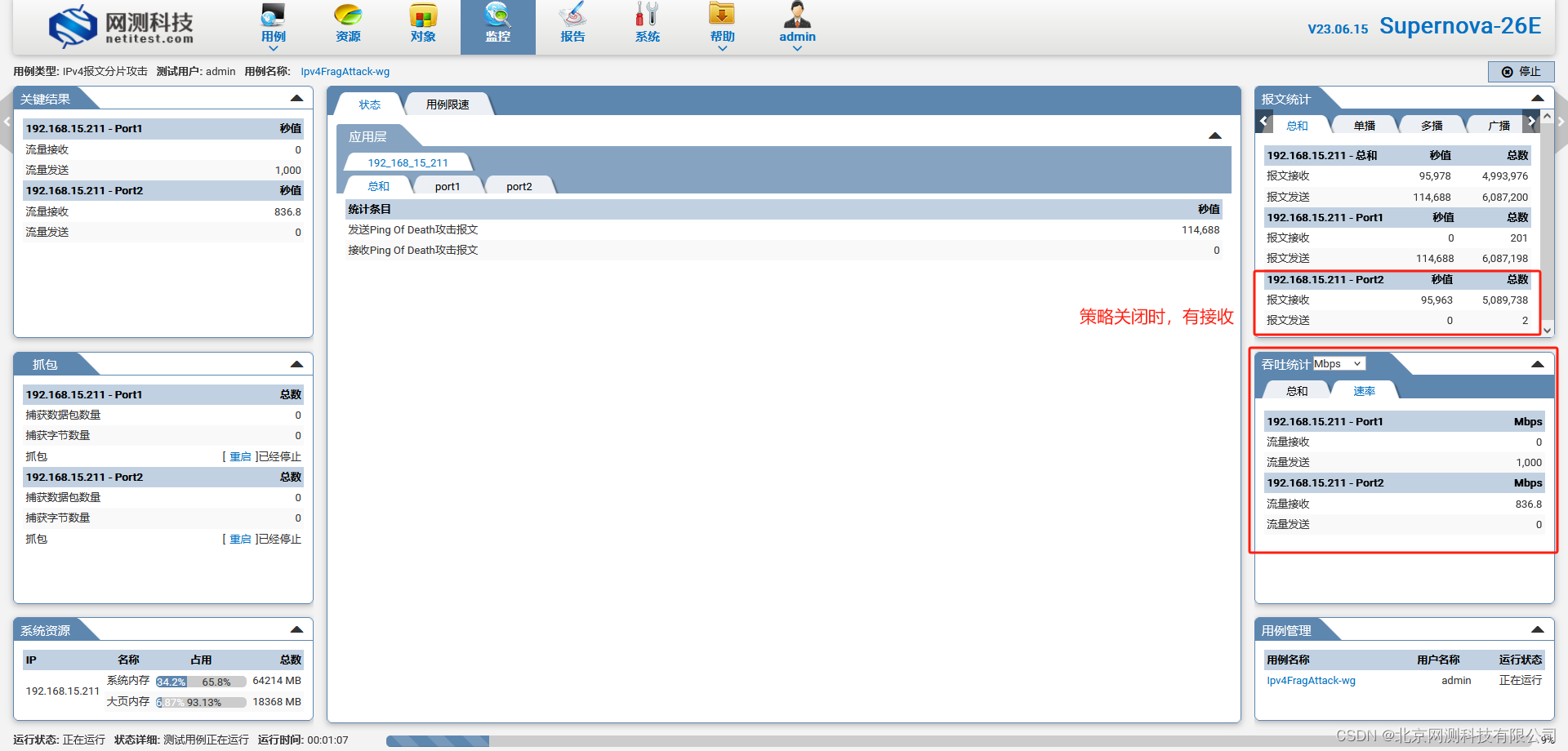

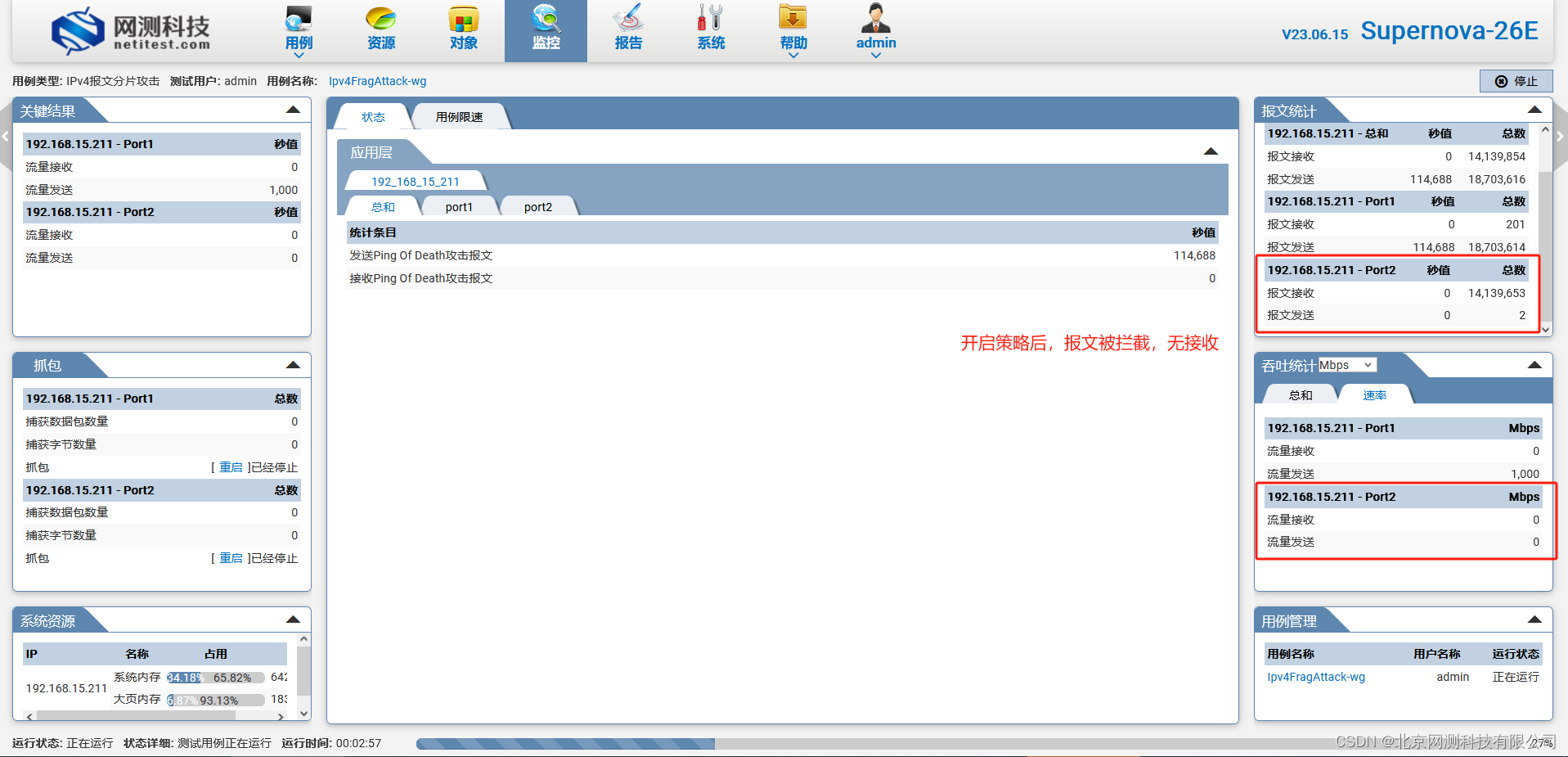

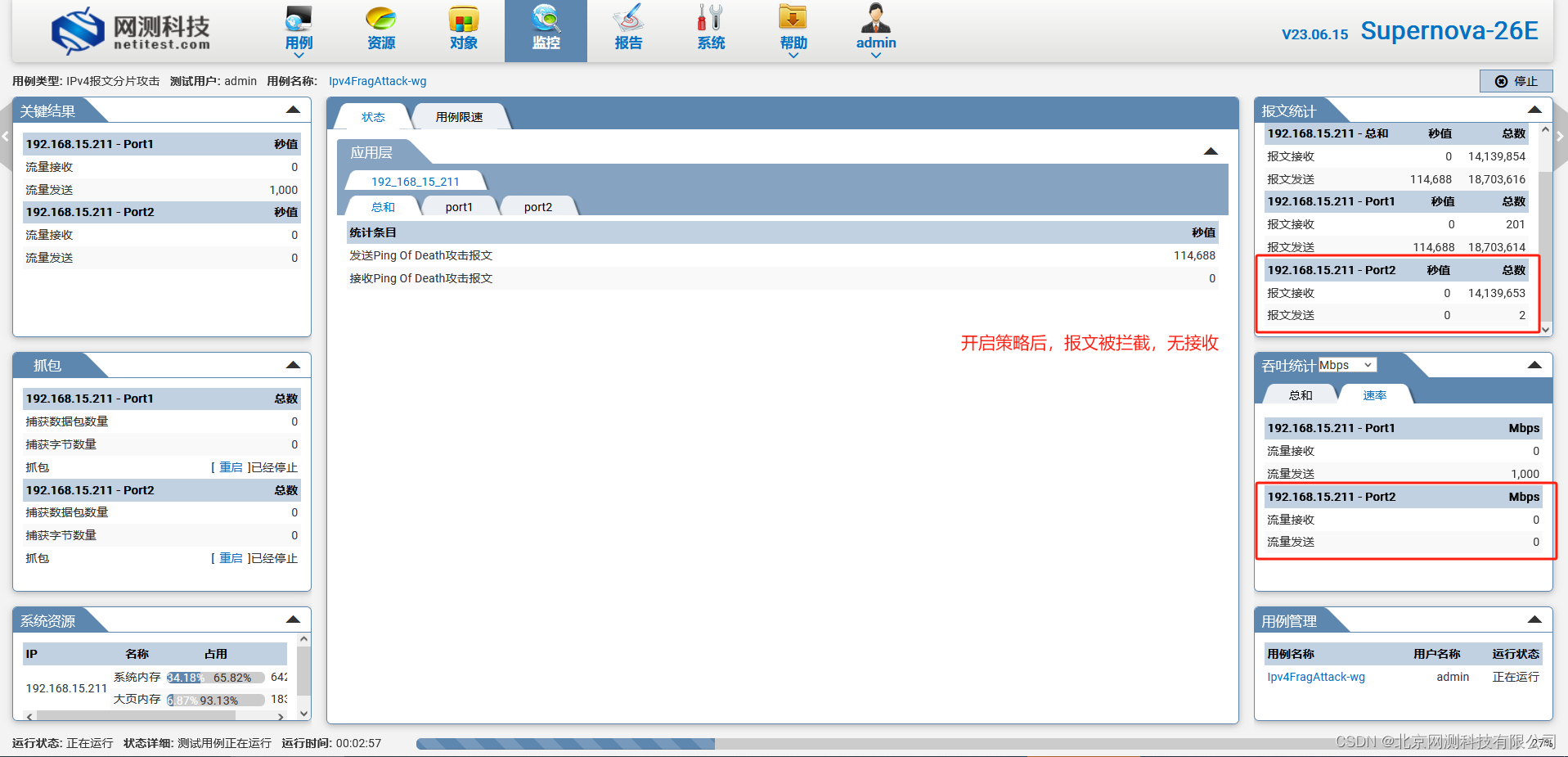

当防火墙策略为拦截的时候,

测试仪监控界面状态为

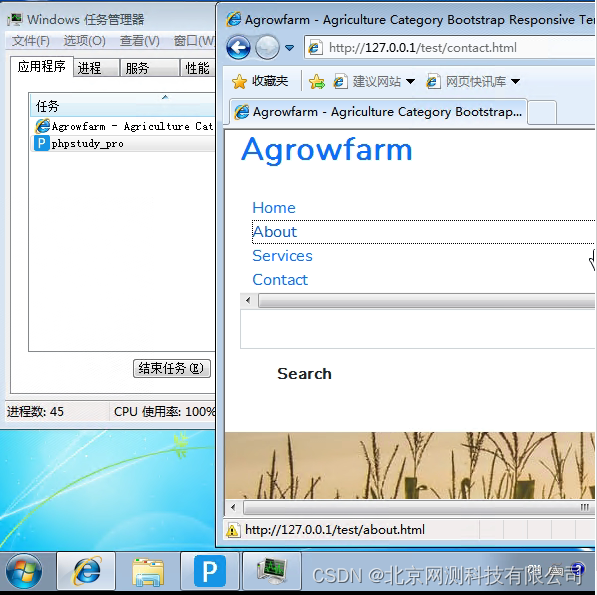

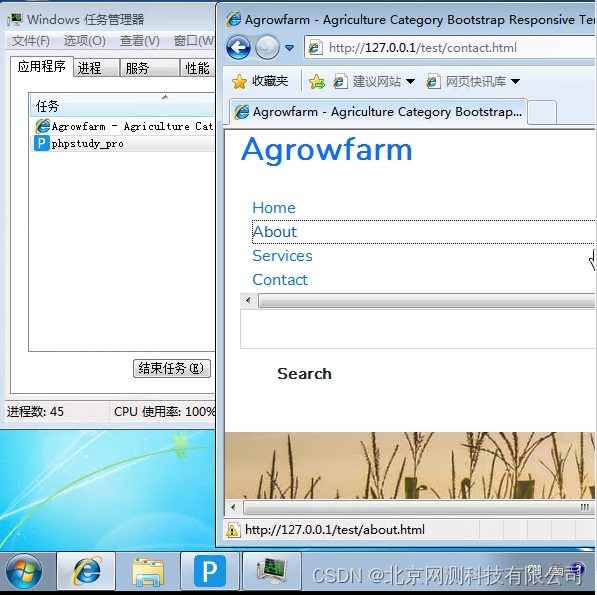

4.2.3.通过发送这些攻击类型的报文,最终使服务器CPU出现了满载100%,当目标服务器CPU出现满载时,会对其服务出现运行缓慢卡顿,从而导致目标服务器宕机,失去连接。

IPV4报文分片攻击类型

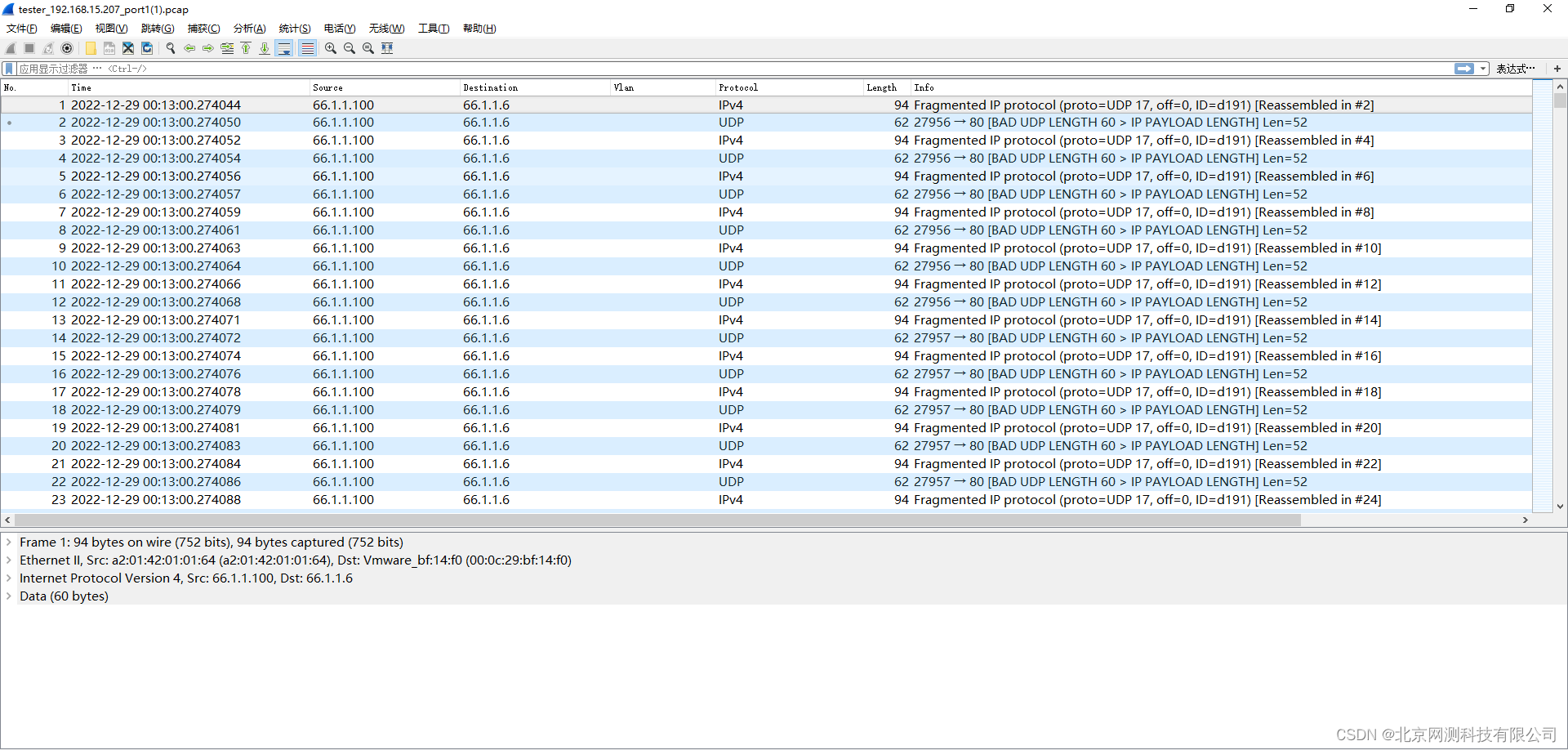

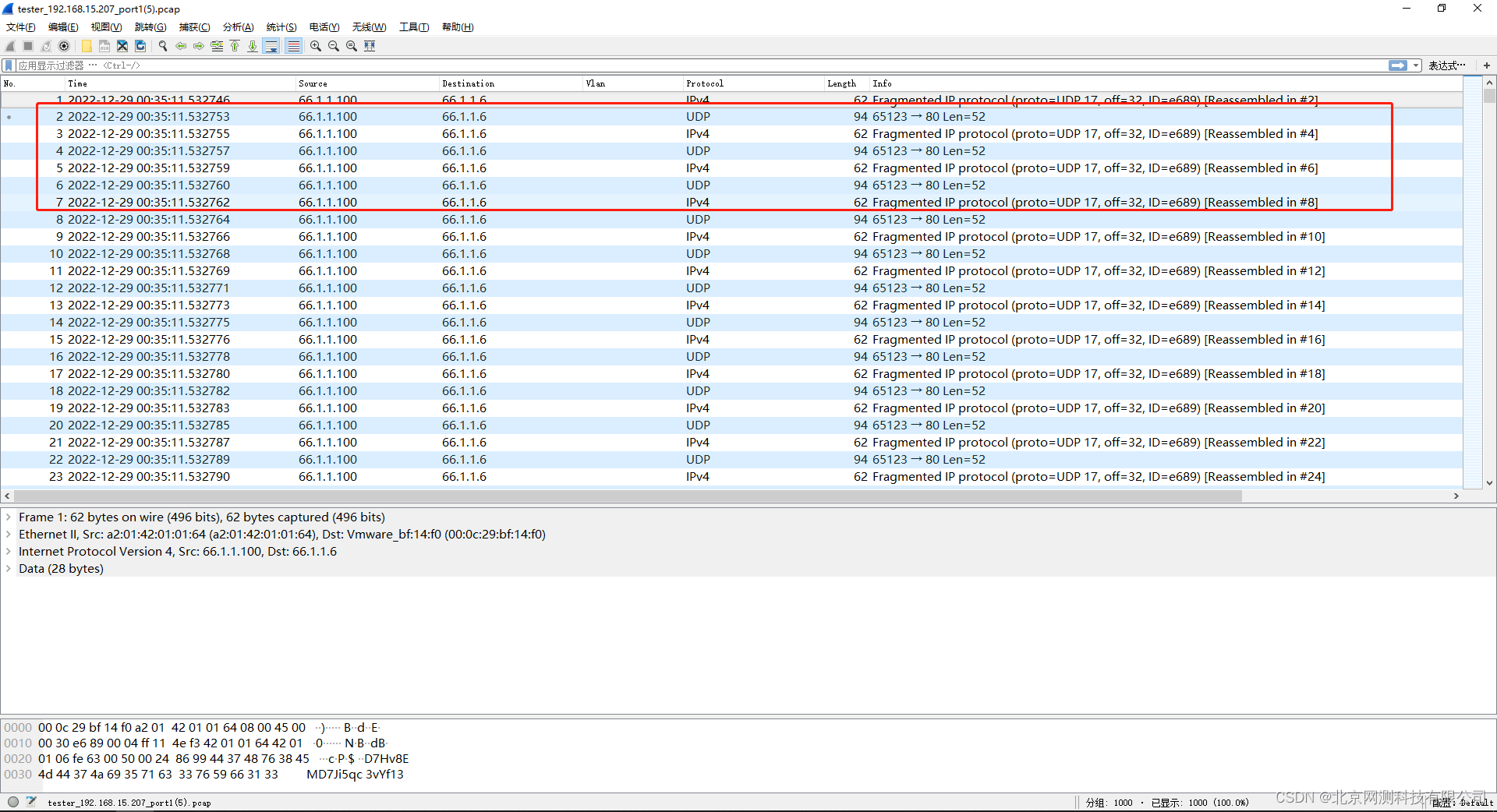

TearDrop攻击(TEARDROP_UDP_FLOOD)

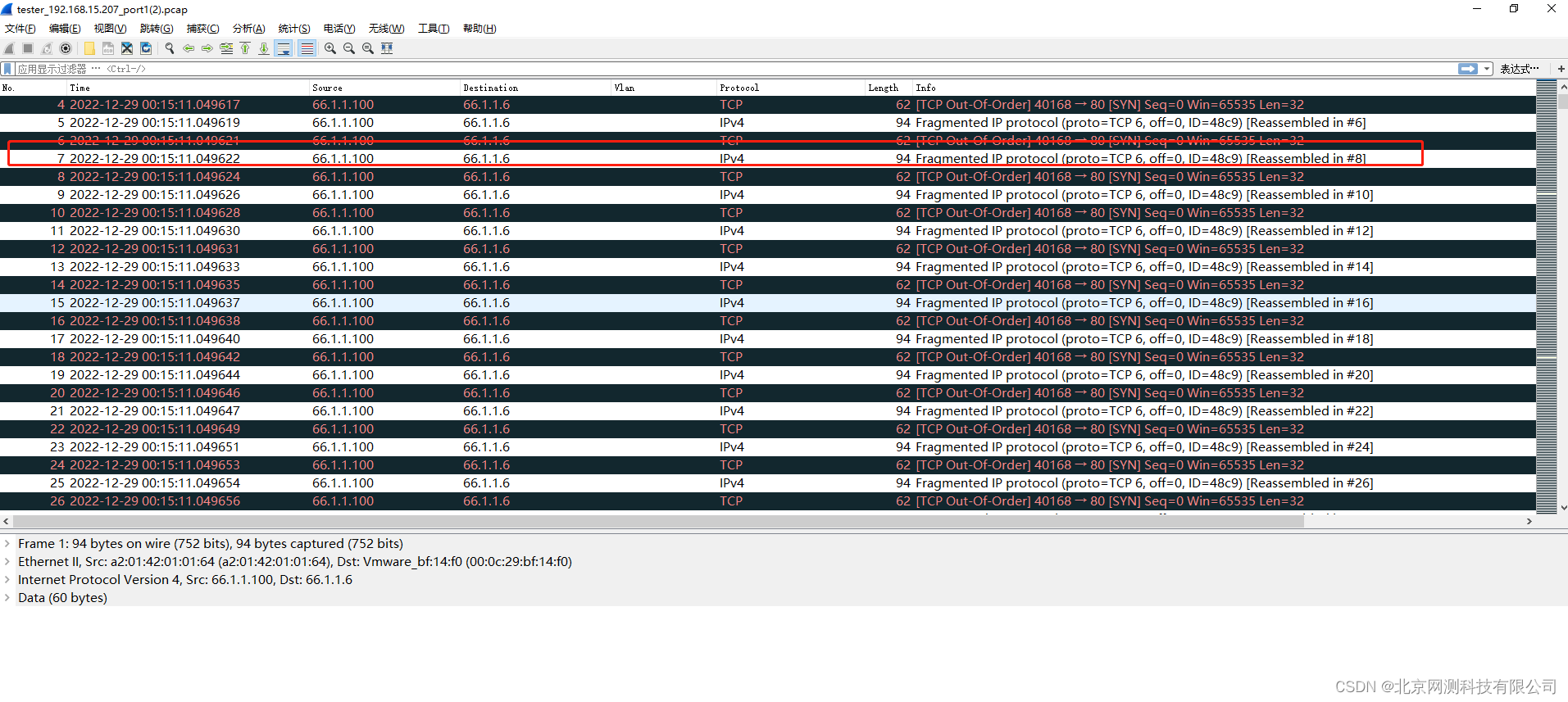

TearDrop攻击 (TEARDROP_TCP_FLOOD)

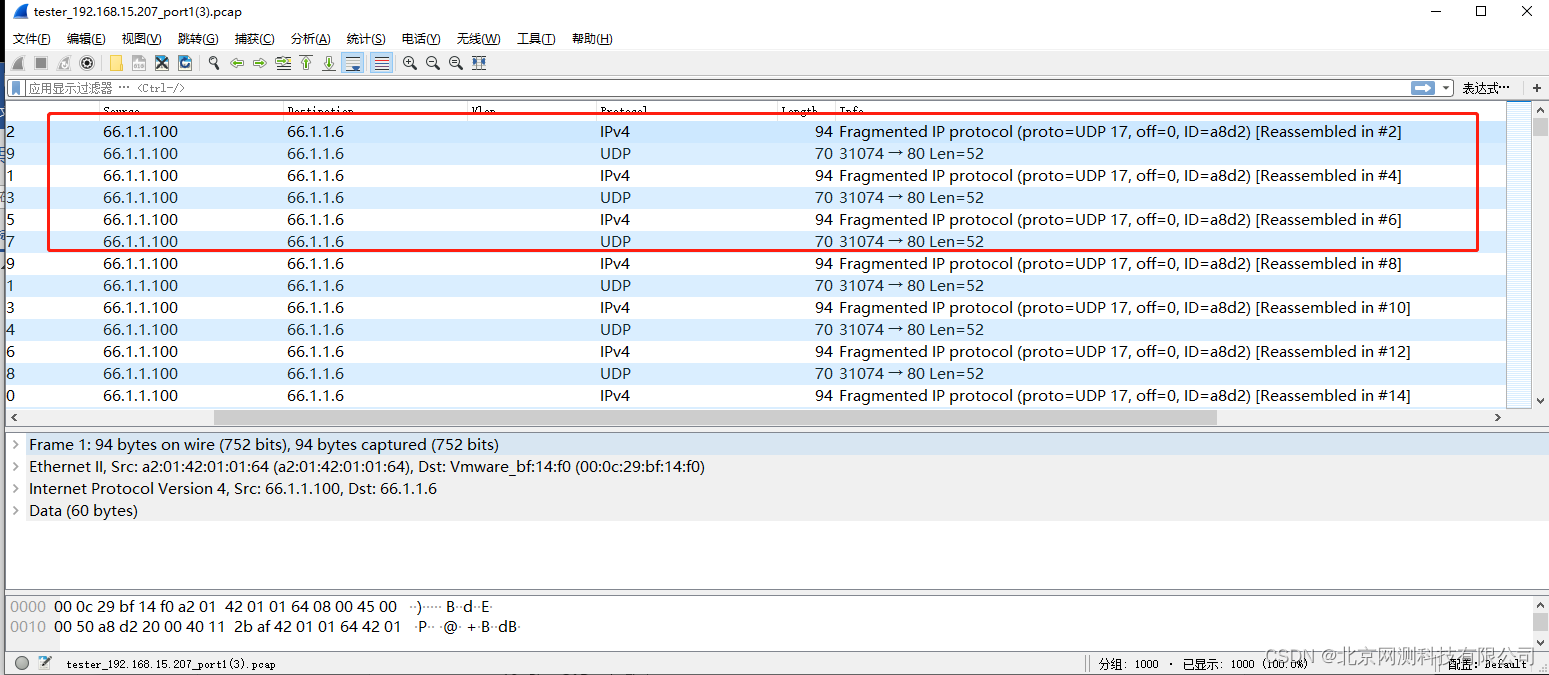

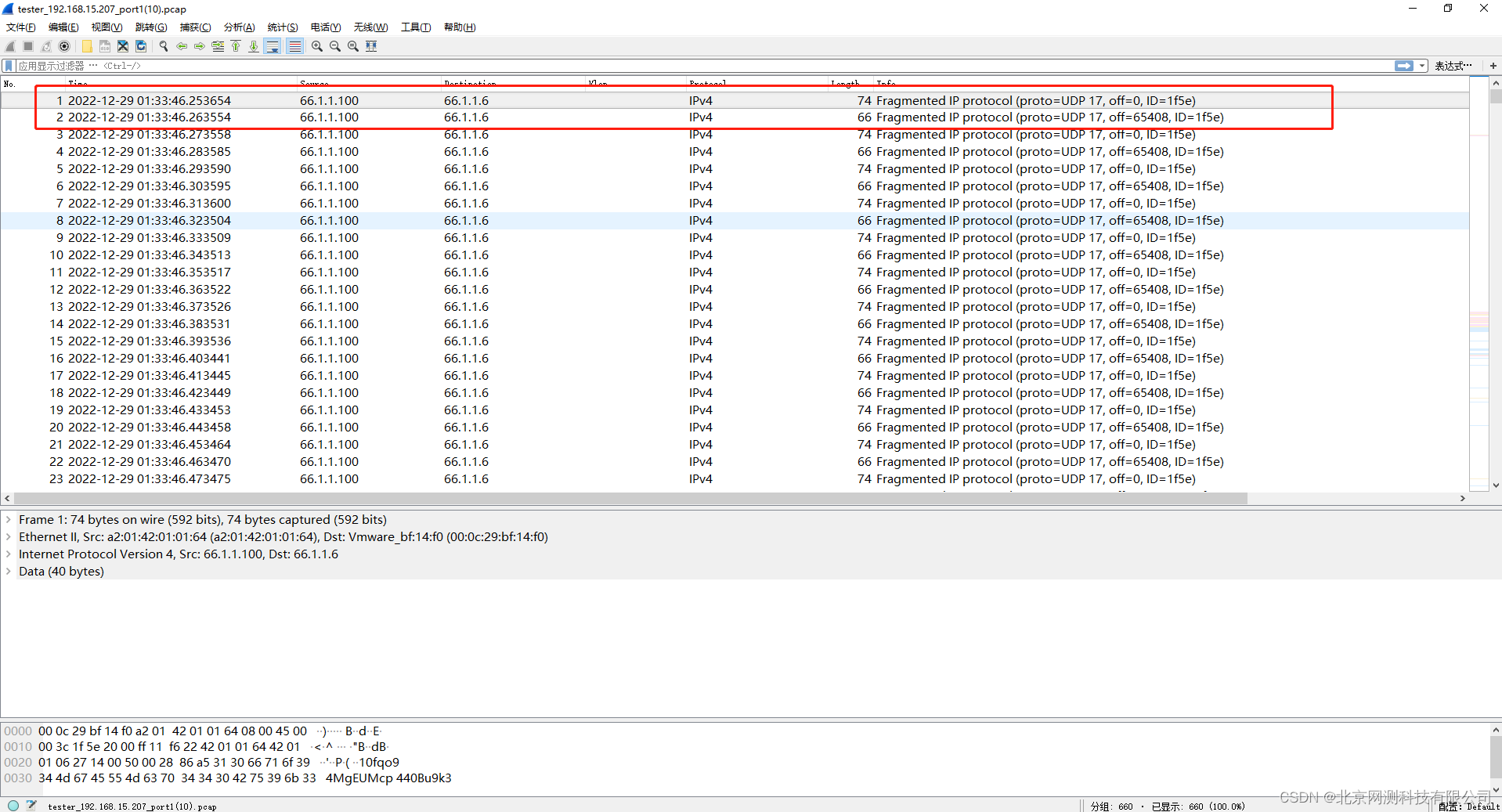

NewTear攻击

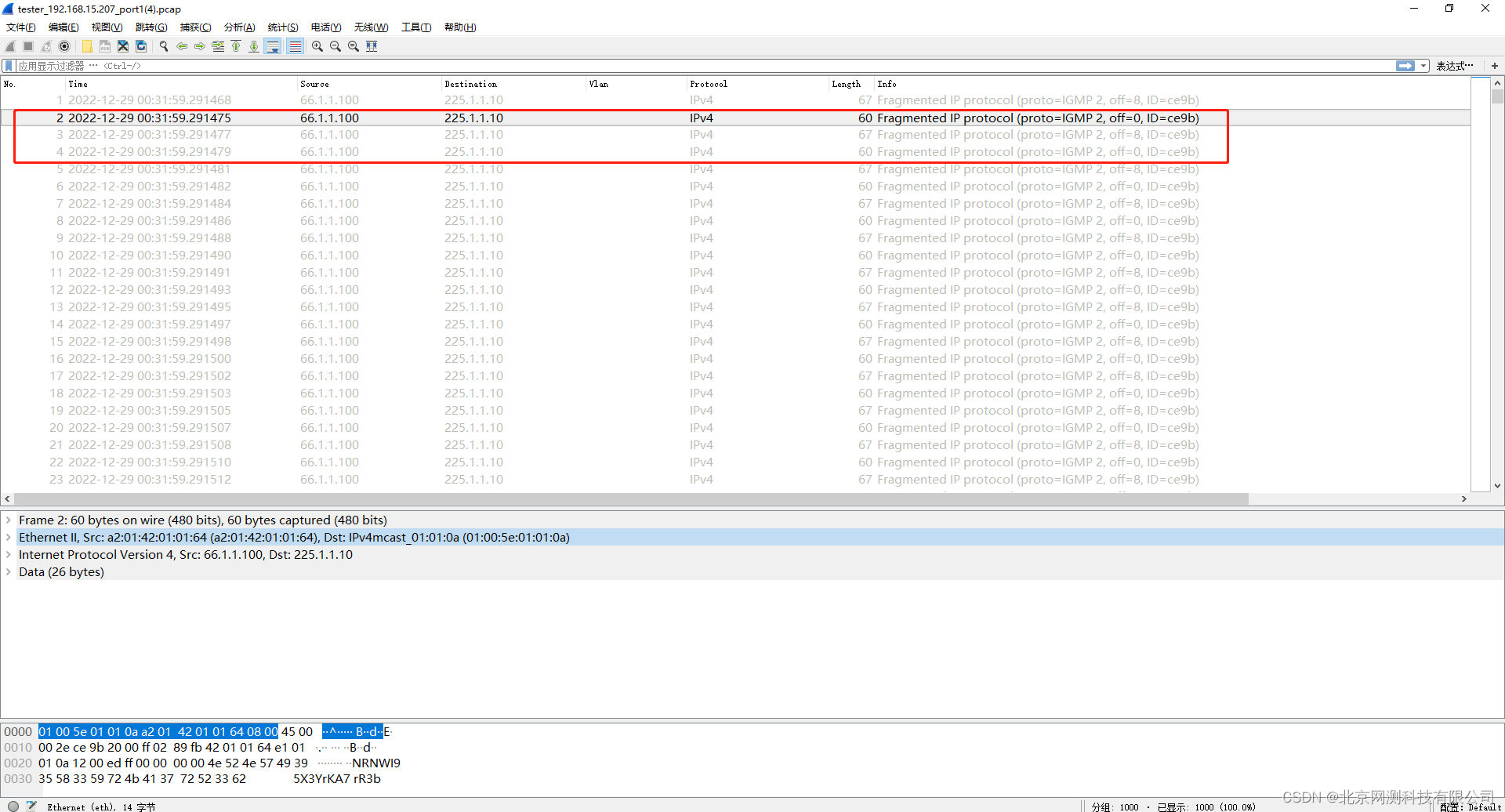

Fawx攻击

Bonk攻击

Nesta攻击

Rose攻击(ROSE_TCP_FLOOD)

Rose攻击(ROSE_UDP_FLOOD)

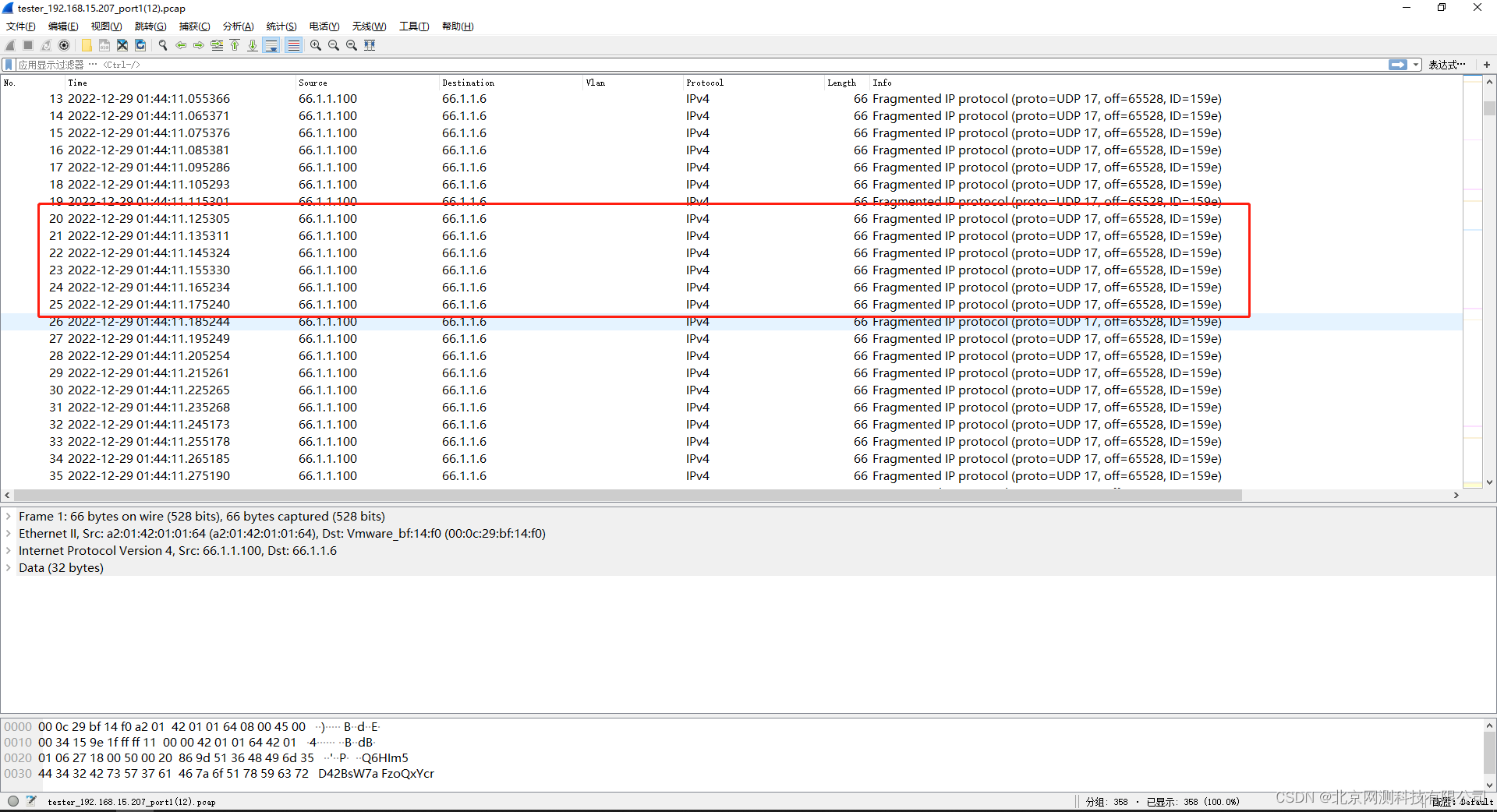

巨大offset攻击

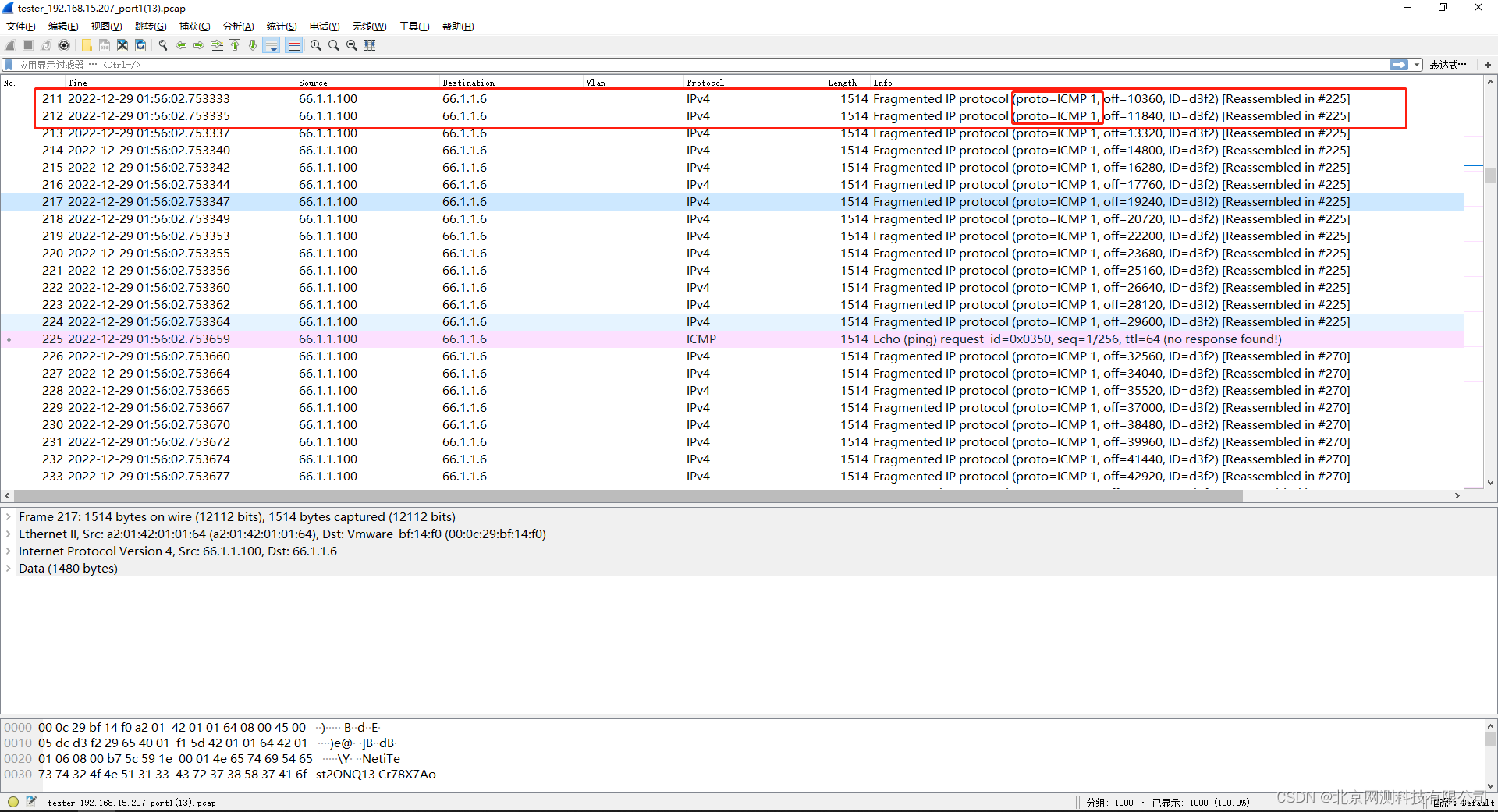

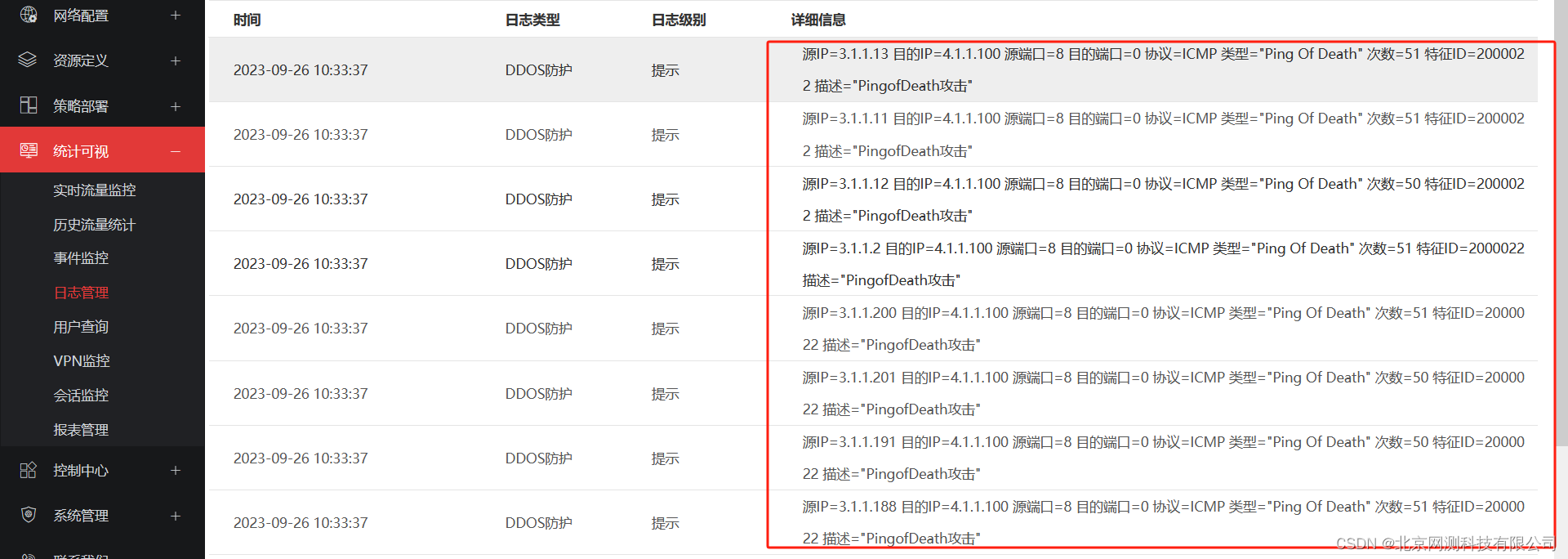

Ping Of Death 攻击

Jolt 攻击

碎片洪水的大数量攻击(LARGE_NUMBER_OF_FRAG_FLOOD)

重复分片攻击(IDENTICAL_REPEAT_OF_FRAG_FLOOD)

五、对预期结果进行验证

通过防火墙信息日志可以看出,防火墙对超过阈值的报文进行了拦截。

从监控页面可以看到服务端的报文接收数量为0,符合预期结果的验证。

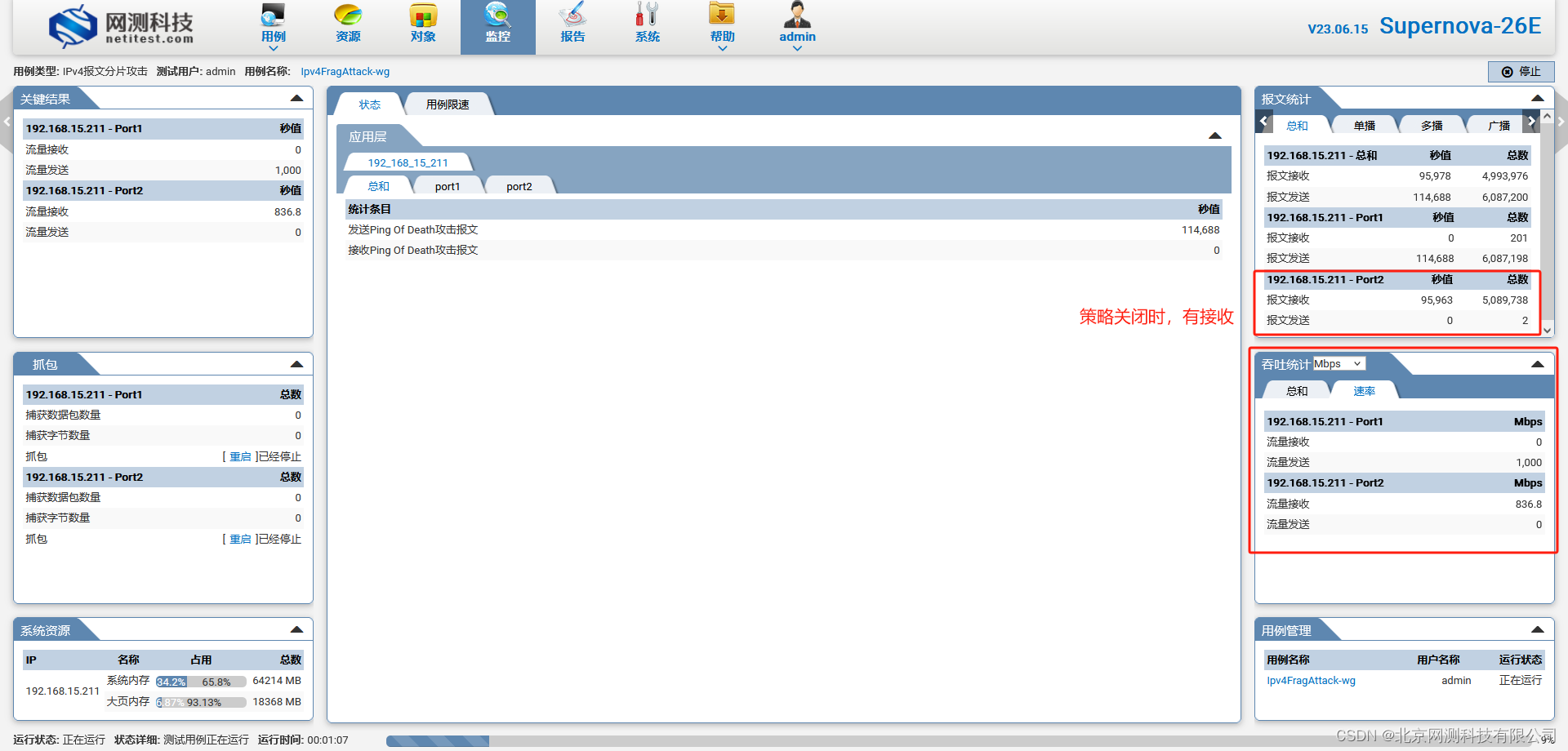

当关闭阈值监控时,则恢复正常。从监控页面可以看到服务端的报文接收数量正常,符合预期结果的验证。

在应用服务模式下,通过发送IPV4攻击报文,使目标服务器出现CPU满载和网页打开速度缓慢等情况。

符合3.3预期结果的验证。

文章详细描述了IPV4报文分片攻击的工作原理、用例目的和测试方法,包括Supernova测试仪如何模拟攻击并验证防火墙和服务器的防御能力。通过网关和应用服务模式展示了攻击影响及验证预期结果的过程。

文章详细描述了IPV4报文分片攻击的工作原理、用例目的和测试方法,包括Supernova测试仪如何模拟攻击并验证防火墙和服务器的防御能力。通过网关和应用服务模式展示了攻击影响及验证预期结果的过程。

219

219

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?