目录

一、TCPWinnuke攻击解析

1.1TCPWinnuke攻击攻击原理

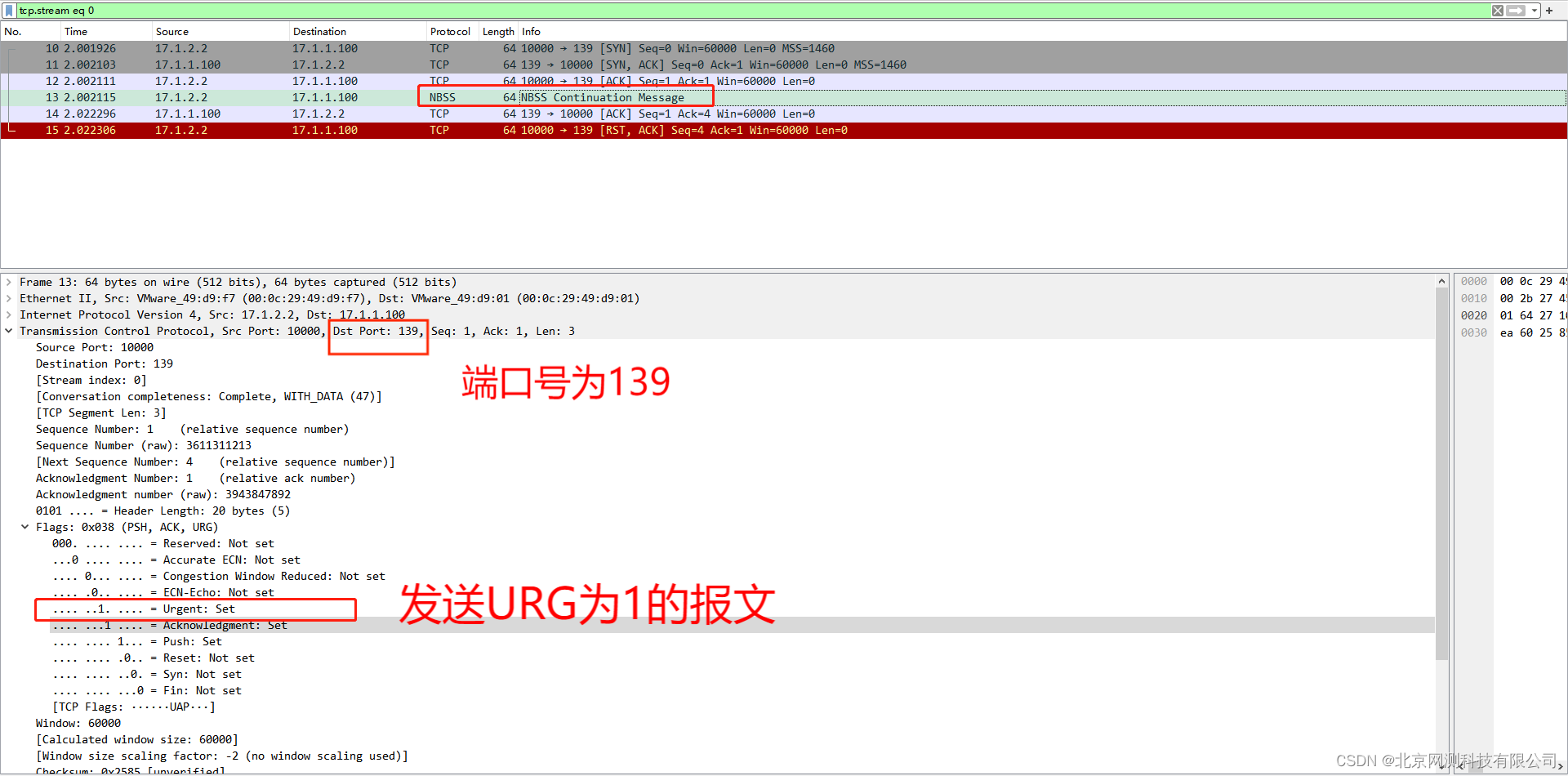

TCPWinNuke攻击是一种拒绝服务攻击。向139、138、137、113、53端口发送一些携带TCP带外数据(out of band, OOB)报文,URG位设为1,使Windows95瞬间蓝屏,并且网络功能完全瘫痪。

1.2攻击使用场景

1.配置防火墙设备或过滤路由器识别这种攻击手段并且丢弃该数据包。

2.针对于windows系统中开启139、138、137、113、53端口,而且URG位设为1时,使得系统蓝屏并且网络功能完全瘫痪。

二、TCPWinnuke攻击攻击在supernova测试仪中可应用的场景

2.1 网关模式

测试仪同时模拟客户端和服务器,测试数据包穿过受测设备(防火墙、交换机、路由器等),得到受测设备的性能。

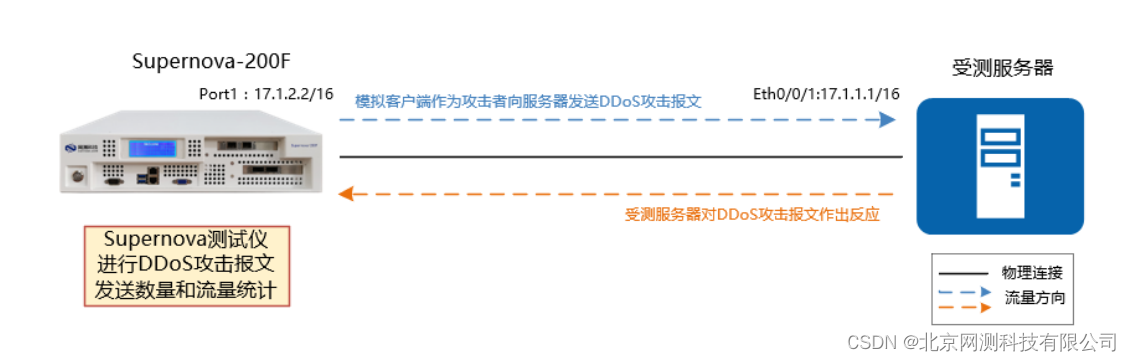

2.2 应用服务模式

测试仪只模拟客户端,向被测服务器发送数据包,从而得到该服务器运行状态来测试服务器的性能。

三、TCPWinnuke攻击攻击用例功能介绍

3.1 分配cpu核

用例的运行需要分配cpu核数,最高性能需要分配一定的核数。

3.2 限速配置

TCPWinnuke攻击用例支持多种流量模型,包括固定速率:设置一个限速数值,运行过程中速率将一直保持该数值,上下浮动不超过1%;

随机速率:限速方式为随机速率时,设置最小、最大限速数值,速率将按每秒从最小速率和最大速率之间随机速率值运行直到运行结束;

梯形速率:限速方式为梯形速率时,设置一个限速数值,运行开始阶段速率将按时间或者百分比递增到该数值,中间过程将一直保持设置的限速数值,运行结束前速率按时间或者百分比递减至0,中间过程上下浮动不超过1%;

雪崩速率:限速方式为雪崩速率时,设置最大、最小速率和保持时长,测试过程中速率将以最大速率保持一段时长,再以最小速率保持一段时长,交替进行;

正弦速率:限速方式为正弦速率时,设置最大、最小速率和渐变时长,测试过程中速率会在每一个渐变时长内完成一次正弦变化;

楼梯速率:限速方式为楼梯速率时,设置初始、最大、递增速率和保持时长,测试过程中速率将以初始速率保持一段时长,按递增速率每次递增并保持一段时长,最后按最大速率一直运行结束,形状类似楼梯。

支持链路层和应用层的限速,限速单位支持最低为bps,最高为Gbps,默认为Mbps。

3.3 抓包设置

可以设置需要抓的协议类型,指定IP地址、端口、文件大小或者包数。可在运行前或运行中设置抓包。

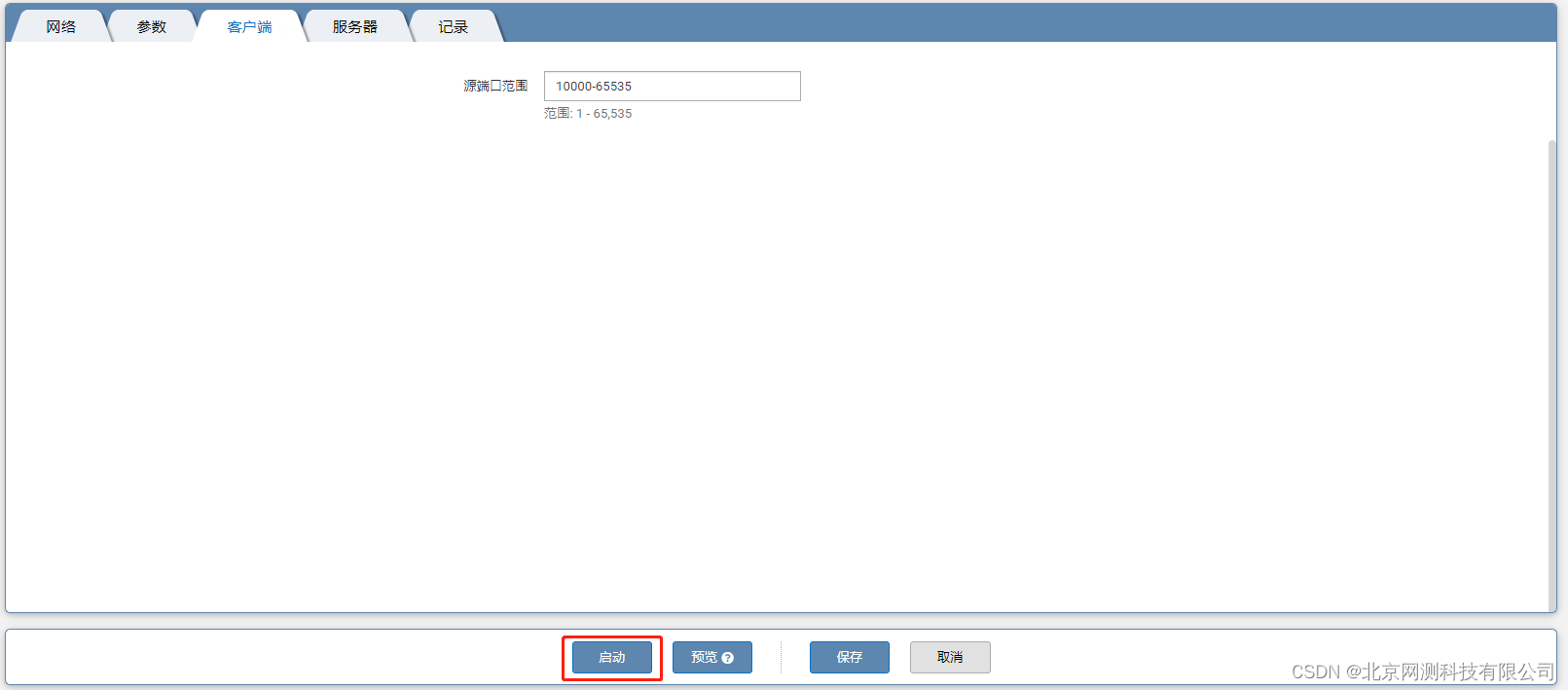

3.4客户端源端口范围设置

可以设置发送端口的范围。范围大小:1 - 65,535可以选择,也可以使用单一端口。

四、TCPWinnuke攻击测试案例

4.1 TCPWinnuke攻击测试用例拓扑图

说明:测试仪使用“应用服务模式”模拟TCPWinnuke攻击的客户端,来测试服务器上服务器的性能。

4.2 TCPWinnuke攻击用例目的

通过TCPWinnuke攻击挖掘出Windows操作系统的被测设备漏洞,以便尽快地解决漏洞,从而提高被测设备的健壮性及抵御意外输入的安全性。

4.3 TCPWinnuke攻击预计结果

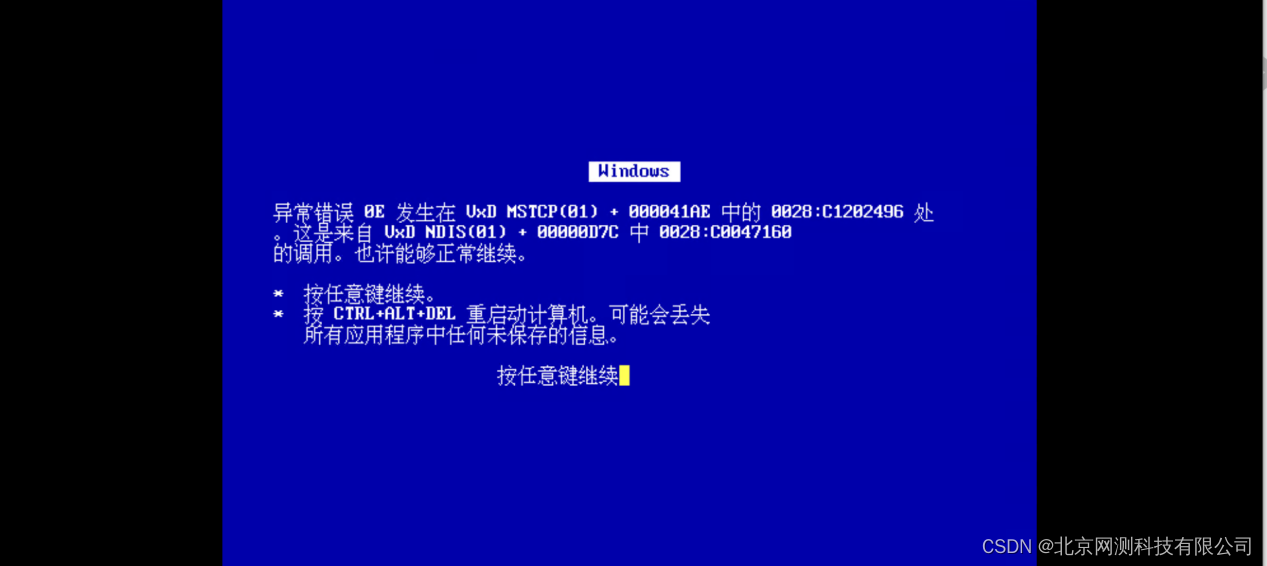

使Windows95瞬间蓝屏,并且网络功能完全瘫痪。

五、测试步骤

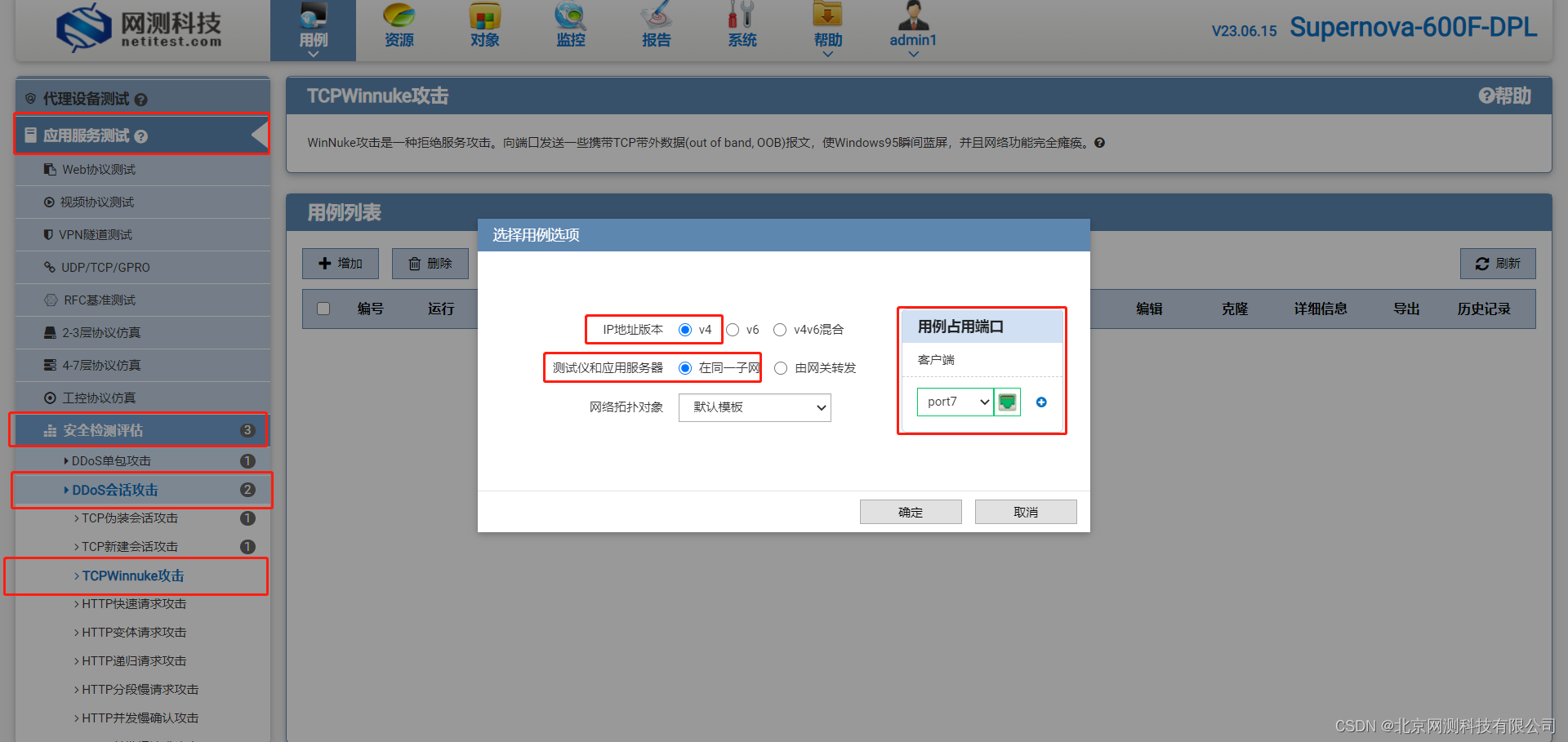

5.1创建TCPWinnuke攻击用例,配置参数。

(1)在应用服务模式中,创建TCPWinnuke攻击用例,配置被测设备的IP地址。

(2)分配CPU核数

(3)抓包设置,本次运行结果需要看是否发送报文有效,需要抓包查看。

5.2用例参数

(1)设置虚拟用户数量

(2)点击启动用例

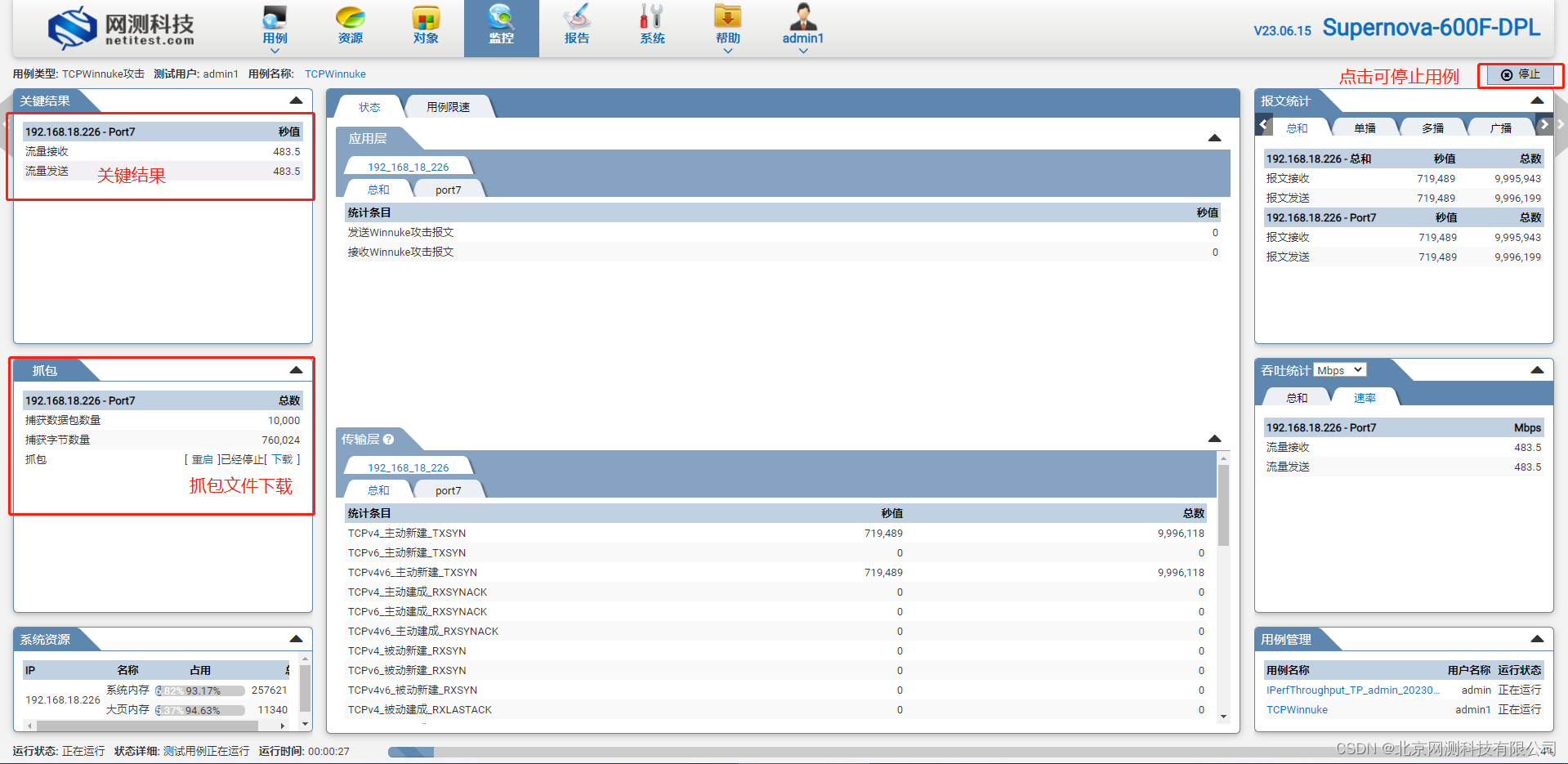

(3)在监控中查看运行界面

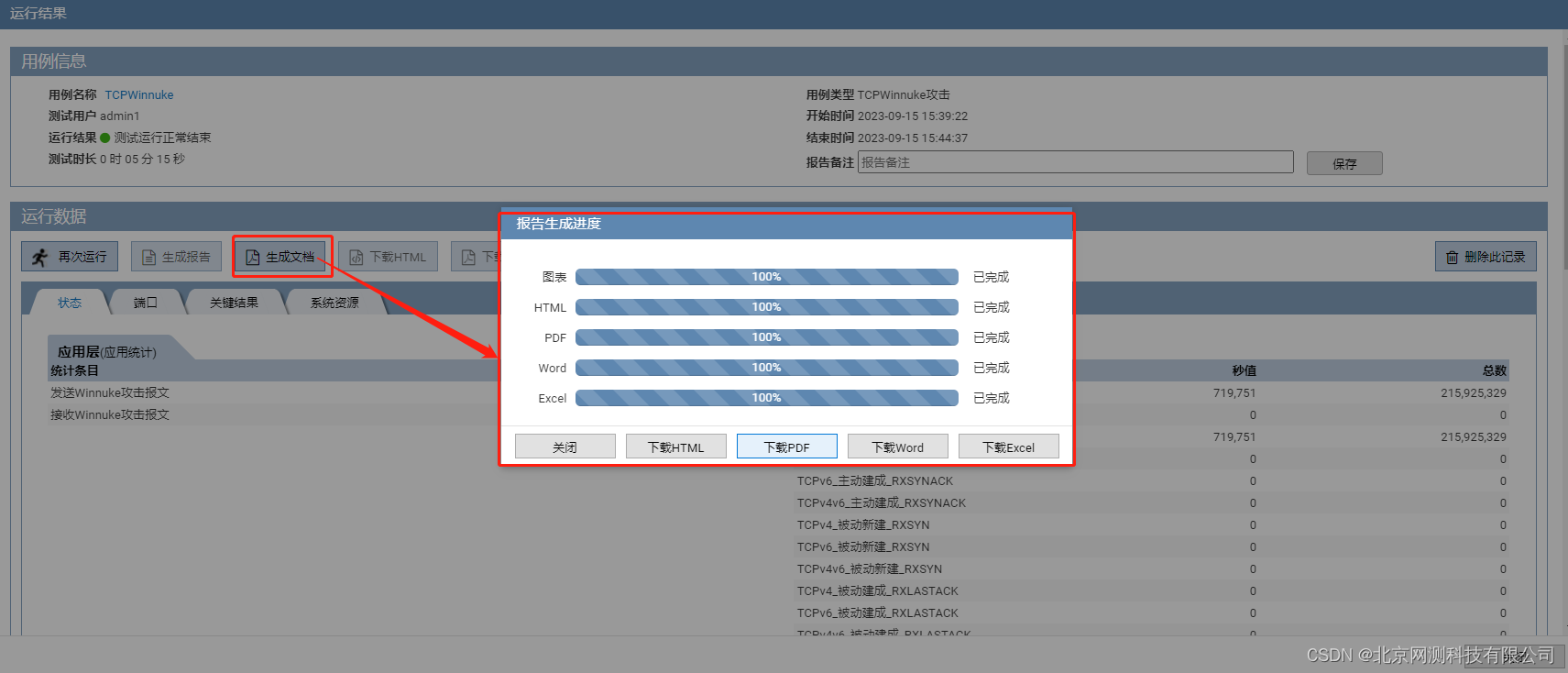

(4)生成报告

用例手动终止或者到时后,可在报告页面生成报告。

六、对预期结果进行验证

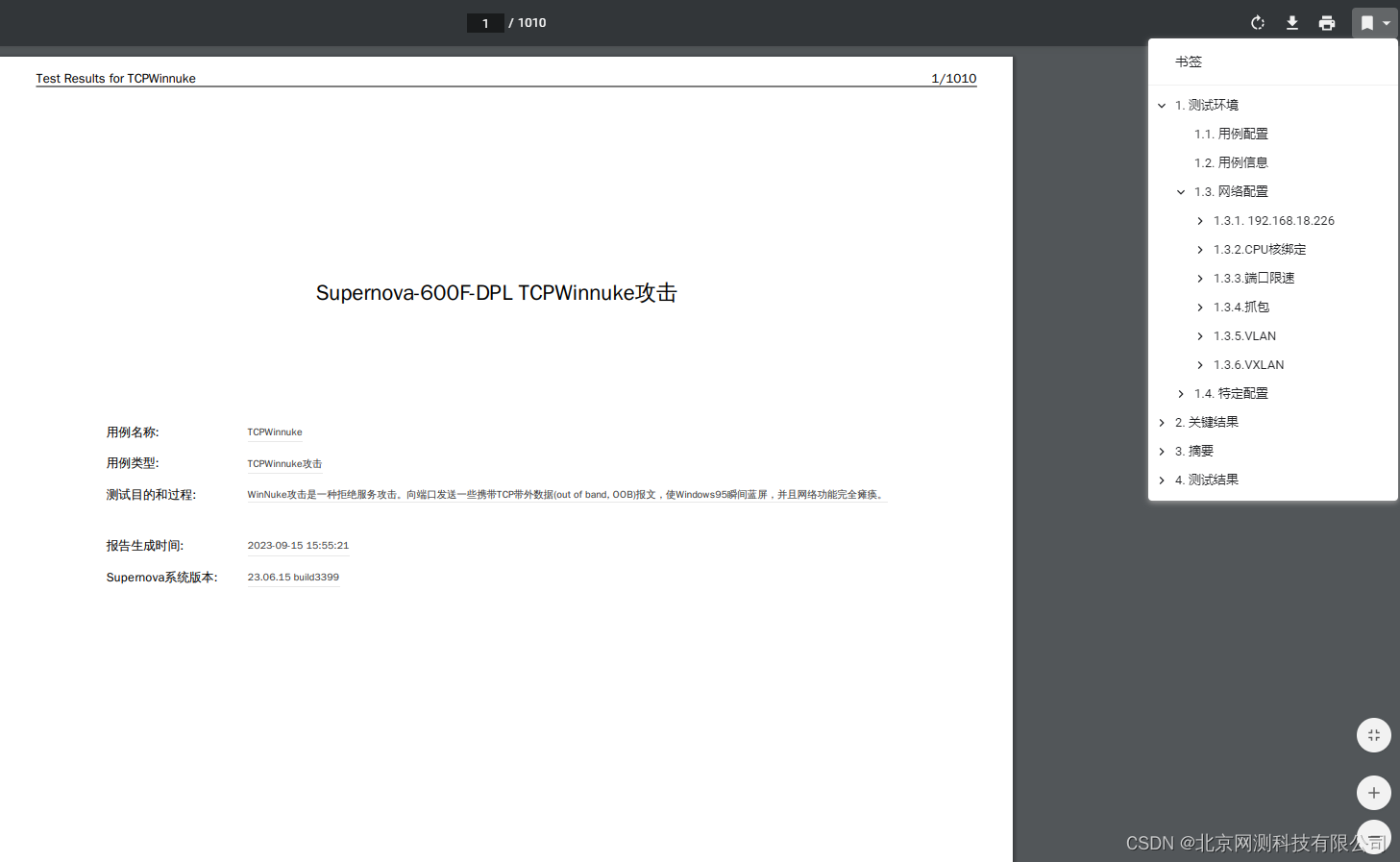

6.1查看测试仪报告

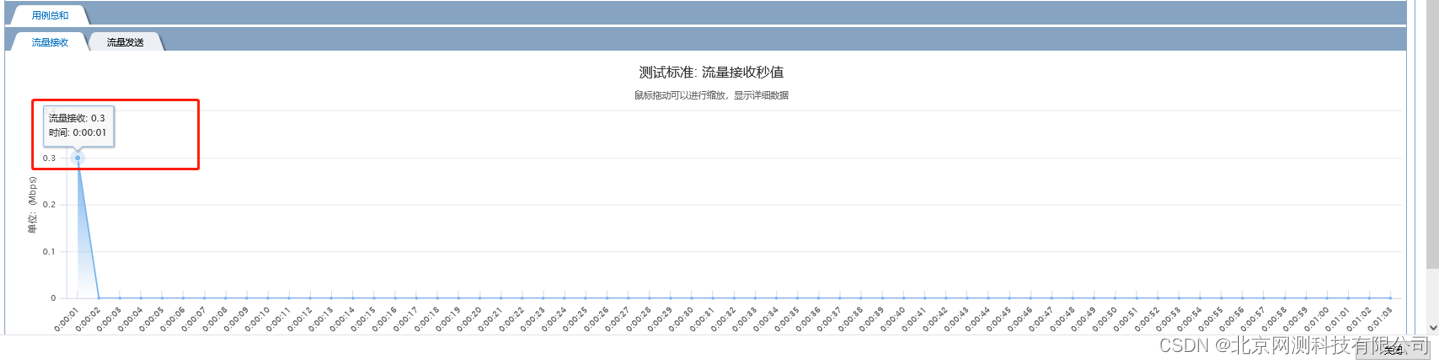

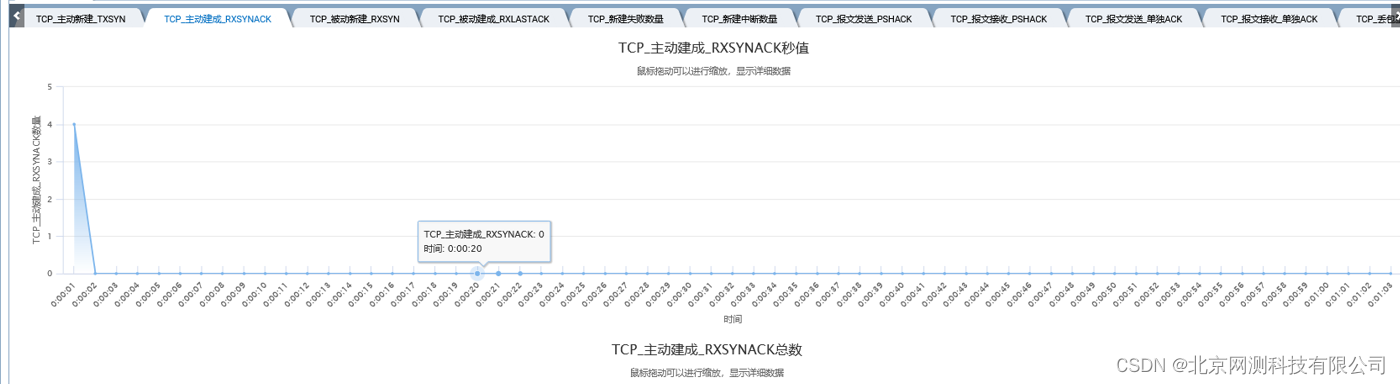

运行一秒后不再接收流量,TCP主动建成会话一秒后也为0,证明服务器网络瘫痪或者服务器不在线。

6.2测试仪运行后查看服务器状态:蓝屏。

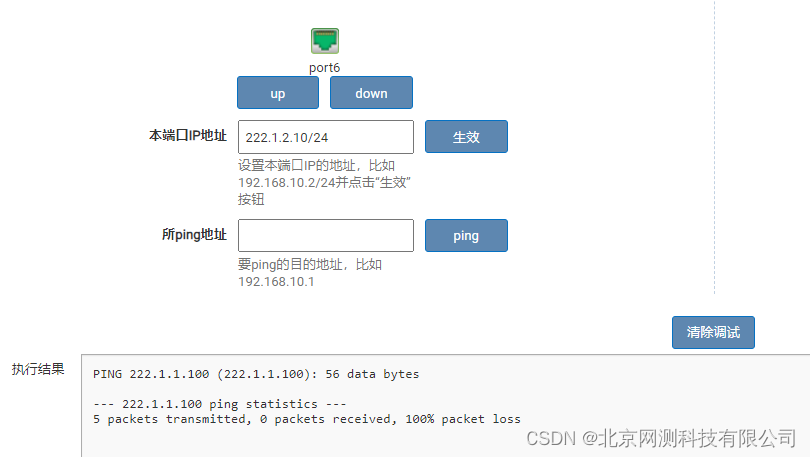

6.3使用端口进行ping连通性测试,ping连接失败,网络瘫痪。

符合4.3的预期结果。

223

223

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?