知识点:

php反序列化长度变化尾部字符串逃逸

目录扫描发现www.zip,下载得到源码

源码有index.php,输入账号密码后会进入profile.php,还有register.php、updata.php、class.php和config.php

flag值在config.php中,想办法访问到其内容

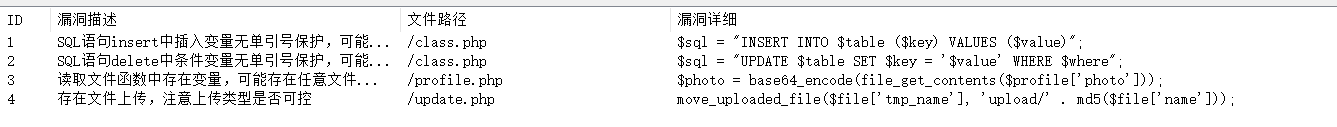

通过seay代码审计找到一点线索

看到profile.php中存在任意文件读取漏洞,前面还有反序列化

现在我们有个大体思路了,update.php中有一个$profile数组变量,这个数组里有$phone, $email, $nickname, $photo几个变量,序列化后以profile字段存入数据库,而我们如果能控制photo变量为"config.php",则能在访问profile.php时获得base64编码之后的config.php源码。

对photo的操作在updata.php

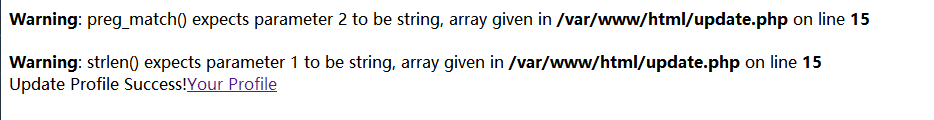

update.php对传入的变量做了简单的检查

前两个变量是没有按照规则匹配到文本就执行die,而第三个变量nickname是如果匹配到非字母数字或者长度大于10就die,这里是我们可操作的,控制nickname为一个数组,这样两个判断条件为false或null, 绕过长度的限制,则可以绕过这正则表达式,就不会die。

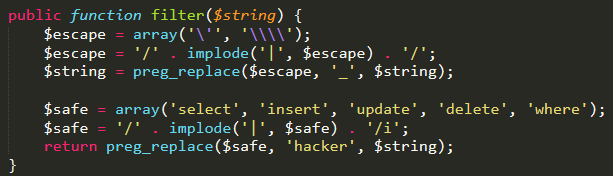

在class.php中用update_profile()函数对$profile进行处理

filter函数进行了过滤

将select、insert、update、delete、where替换为hacker

整个过程就是:序列化、过滤替换、反序列化、文件读取,就是ctf中反序列化字符逃逸的常见套路。

nickname赋值为一下形式即可:

nickname[]=wherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewhere";}s:5:"photo";s:10:"config.php";}nickname经过序列化后,长度已经被固定(s的值),在反序列化时,将where替换为hacker,每替换一次就多一个字符,";}s:5:"photo";s:10:"config.php";}一共是34个字符,目的是将这34个字符挤出nickname,继而成功伪装为我们想要的photo值,并闭合序列化字符串,后面原来的photo值就被抛弃了。因为需要挤出34个字符,所以nickname中需要34个where,最后就形成了上面的形式。

操作:

在register.php界面注册一个账号并登陆,登陆后跳转到update.php界面,上传图片并抓包

修改nickname的值,并将其修改为数组

返回profile界面,点击打开

源代码中找到base64值

解码得到flag

2894

2894

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?