二、2023攻防演练必修高危漏洞合集如下(****https://mp.weixin.qq.com/s/WQ1Yboy9F5oJa3gK1pVehQ)

关键漏洞清单

3.1.GitLab目录遍历漏洞(CVE-2023-2825)

3.2.MinIO 信息泄露漏洞(CVE-2023-28432)

3.3.Microsoft Outlook 特权提升漏洞(CVE-2023-23397)

3.4.Oracle WebLogic Server 远程代码执行漏洞(CVE-2023-21839)

3.5.Nacos 反序列化(CNVD-2023-45001)

3.6.RocketMQ 远程命令执行漏洞(CVE-2023-33246)

3.7.Foxit PDF Reader与Foxit PDF Editor 代码执行漏洞漏洞(CVE-2023-27363)

3.8.Apache bRPC 远程代码执行漏洞(CVE-2023-31039)

3.9.Metabase 远程代码执行漏洞(CVE-2023-38646)

3.10.Spring Framework 身份认证绕过漏洞(CVE-2023-20860)

3.11.Smartbi 默认用户登陆绕过漏洞

3.12.禅道系统命令注入漏洞(CNVD-2023-02709)

3.13.Apache Spark shell命令注入漏洞(CVE-2022-33891)

3.14.Atlassian Confluence 远程代码执行漏洞(CVE-2022-26134)

3.15.Zabbix 身份验证绕过漏洞(CVE-2022-23131)

3.16.F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)

3.17.ThinkPHP 远程命令执行漏洞(CNVD-2022-86535)

3.18.Apache CouchDB 权限提升漏洞(CVE-2022-24706)

3.19.Redis 沙盒逃逸漏洞(CVE-2022-0543)

3.20.Linux Kernel 权限提升漏洞(CVE-2022-0847)

3.21.VMware vCenter Server 远程代码执行漏洞(CVE-2021-21972)

3.22.泛微 E-Cology 任意用户登录漏洞

3.23.Apache Log4j2 远程代码执行漏洞(CVE-2021-44228)

3.24.海康威视管理平台文件上传漏洞

3.25.Openfire Administration Console 权限绕过漏洞(CVE-2023-32315)

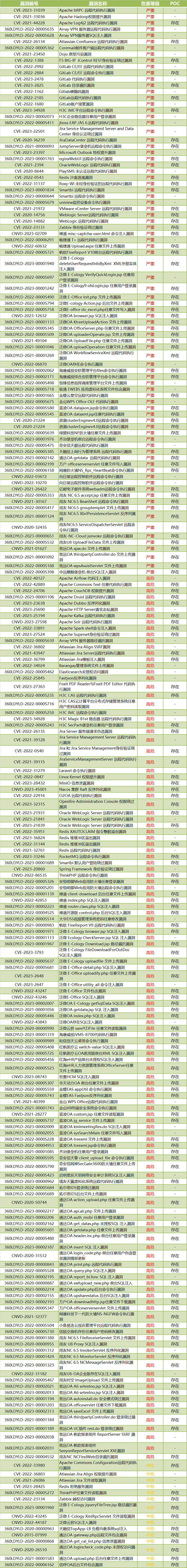

更多漏洞列表展示

以上来源:360漏洞云

1.建议封禁的dnslog域名

序号 | 漏洞标题 | 影响范围 | 修复建议 |

01 | Metabase远程代码执行漏洞(CVE-2023-38646) | 开源版本Metabase < 0.46.6.1 企业版本Metabase < 1.46.6.1 | 重点修复 |

02 | Apache RocketMQ NameServer远程命令执行漏洞(CVE-2023-37582) | Apache RocketMQ < 5.1.2 Apache RocketMQ < 4.9.7 | 重点修复 |

03 | 泛微e-cology前台XXE注入漏洞 | 安全补丁 < 10.58.1 | 重点修复 |

04 | 泛微e-cology FileDownloadForOutDoc SQL注入漏洞 | 补丁版本 < 10.58.0 | 重点修复 |

05 | GitLab EE越权访问漏洞(CVE-2023-3484) | 12.8 ≤ GitLab < 15.11.11 16.0 ≤ GitLab < 16.0.7 16.1 ≤ GitLab < 16.1.2 | 重点修复 |

06 | SmartBI windowUnloading逻辑绕过远程 代码执行漏洞 | 安全补丁 < 2023-07-03 | 重点修复 |

07 | nginxWebUI鉴权绕过任意命令执行漏洞 | nginxWebUI < 3.4.7 | 重点修复 |

08 | Smartbi默认内置用户登陆绕过漏洞 | 安全补丁 < 2023-06-12 | 重点修复 |

09 | 金蝶云星空反序列化远程代码执行漏洞 | 云星空管理中心 < 6.2.1012.4 7.0.352.16 ≤ 云星空管理中心 ≤ 7.7.0.202111 8.0.0.202205 ≤ 云星空管理中心 ≤ 8.1.0.20221110 | 重点修复 |

10 | Openfire xmppserver管理控制台身份验 证绕过漏洞 | 3.10.0 ≤ Openfire < 4.6.8 4.7.0 ≤ Openfire < 4.7.5 | 重点修复 |

11 | 畅捷通TPlus AjaxPro SQL注入致使远程 命令执行漏洞 | Tplus = 13.0 Tplus = 16.0 安全补丁 < 16.000.000.0283 | 重点修复 |

12 | 畅捷通TPlus AjaxPro反序列化命令执行 漏洞 | Tplus = 13.0 Tplus = 16.0 安全补丁 < 16.000.000.0283 | 重点修复 |

13 | 大华智慧园区综合管理平台addImgIco任 意文件上传漏洞 | 影响版本未知 | 重点修复 |

14 | 奇安信VPN任意用户密码重置漏洞 | 影响版本未知 | 重点修复 |

15 | GeoServer SQL注入漏洞(CVE-2023- 25157) | GeoServer < 2.21.4 2.22.0 ≤ GeoServer < 2.22.2 | 重点修复 |

16 | Nacos Jraft反序列化漏洞 | 1.4.0 ≤ Nacos < 1.4.6 2.0.0 ≤ Nacos < 2.2.3 | 重点修复 |

17 | Apache RocketMQ远程命令注入漏(CVE- 2023-33246) | RocketMQ < 4.9.6 RocketMQ < 5.1.1 | 重点修复 |

18 | 海康iVMS综合安防平台任意文件上传漏洞 | V2.0.0 ≤ iVMS-8700 ≤ V2.9.2 V1.0.0 ≤ iSecure Center < V1.7.0 | 重点修复 |

19 | 大华智慧园区综合管理平台任意用户创建 远程代码执行漏洞 | ≤ V3.001.0000004.18.R.2223994 | 重点修复 |

20 | 泛微e-cology信息泄漏任意用户登录漏洞 | 安全补丁 < 10.57.2 | 重点修复 |

21 | 宏景世纪人力资源系统SQL注入漏洞 (CNVD-2023-08743) | eHR < 8.2 | 重点修复 |

22 | Apache Superset认证绕过漏洞(CVE-2023-27524) | Apache Superset ≤ 2.0.1 | 重点修复 |

23 | 泛微e-cology CheckServer SQL注入漏洞 | 安全补丁 < 10.57 | 重点修复 |

24 | VMware Aria Operations for Logs远程 代码执行漏洞(CVE-2023-20864) | VMware Aria Operations for Logs = 8.10.2 | 重点修复 |

25 | Weblogic远程代码执行漏洞(CVE-2023- 21839) | WebLogic Server 12.2.1.3.0 WebLogic Server 12.2.1.4.0 WebLogic Server 14.1.1.0.0 | 重点修复 |

26 | Apache Druid远程代码执行漏洞 | Druid ≤ 25.0.0 | 重点修复 |

27 | Apache Solr远程代码执行漏洞(CNVD- 2023-27598) | 8.10.0 ≤ Apache Solr < 9.2.0 | 重点修复 |

28 | 瑞友天翼应用虚拟化系统SQL注入致使远 程代码执行漏洞 | 5.x≤ 瑞友天翼应用虚拟化系统 ≤ 7.0.2.1 | 重点修复 |

29 | MinIO敏感信息泄露漏洞(CVE-2023- 28432) | MinIO RELEASE.2019-12-17T23-16-33Z ≤ MinIO < MinIO RELEASE.2023-03-20T20-16-18Z | 重点修复 |

30 | Nacos默认密钥身份认证绕过漏洞 | 0.1.0 ≤ Nacos ≤ 2.2.0 | 重点修复 |

31 | Apache Dubbo反序列化远程代码执行漏洞 (CVE-2023-23638) | 2.7.0 ≤ Apache Dubbo ≤ 2.7.21 3.0.0 ≤ Apache Dubbo ≤ 3.0.13 3.1.0 ≤ Apache Dubbo ≤ 3.1.5 | 重点修复 |

32 | Smartbi远程命令执行漏洞 | 安全补丁 < 2023-02-28 | 重点修复 |

33 | 泛微e-cology Browser SQL注入漏洞 | 安全补丁 < 10.55 | 重点修复 |

34 | Apache Kafka Connect远程代码执行漏洞 (CVE-2023-25194) | 2.3.0 ≤ Apache Kafka ≤ 3.3.2 | 重点修复 |

35 | ThinkPHP多语言功能文件包含致使远程代 码执行漏洞 | ThinkPHP = v5.0.x ThinkPHP = v5.1.x v6.0.1 ≤ ThinkPHP ≤ v6.0.13 | 重点修复 |

36 | 禅道研发项目管理系统命令注入漏洞 | 16.0 ≤ 开源版禅道 ≤ 18.0.beta1 2.4 ≤旗舰版禅道 ≤ 4.0.beta1 6.0 ≤ 企业版禅道 ≤ 8.0.beta1 | 重点修复 |

37 | Control Web Panel远程命令执行漏洞 (CVE-2022-44877) | Control Web Panel 7 < v0.9.8.1147 | 重点修复 |

38 | Cacti命令执行漏洞(CVE-2022-46169) | Cacti = 1.2.22 | 重点修复 |

39 | Atlassian Bitbucket Server/Data Center命令注入漏洞(CVE-2022-43781) | 7.0 ≤ Bitbucket Server and Data Center ≤ 7.5 7.6.0 ≤ Bitbucket Server and Data Center ≤ 7.6.18 7.7 ≤ Bitbucket Server and Data Center ≤ 7.16 7.17.0 ≤ Bitbucket Server and Data Center ≤ 7.17.11 7.18 ≤ Bitbucket Server and Data Center ≤ 7.20 7.21.0 ≤ Bitbucket Server and Data Center ≤ 7.21.5 如果在bitbucket.properties中设置了mesh.enabled=false,则以下版本也受影响: 8.0.0 ≤ Bitbucket Server and Data Center ≤ 8.0.4 8.1.0 ≤ Bitbucket Server and Data Center ≤ 8.1.4 8.2.0 ≤ Bitbucket Server and Data Center ≤ 8.2.3 8.3.0 ≤ Bitbucket Server and Data Center ≤ 8.3.2 8.4.0 ≤ Bitbucket Server and Data Center ≤ 8.4.1 | 重点修复 |

40 | 用友畅捷通TPlus任意文件上传漏洞 | 畅捷通TPlus ≤ v17.0 | 重点修复 |

41 | Apache Spark shell命令注入漏洞(CVE-2022-33891) | Apache Spark ≤ 3.0.3 3.1.1 ≤ Apache Spark ≤ 3.1.2 3.2.0 ≤ Apache Spark ≤ 3.2.1 | 重点修复 |

42 | Apache Shiro身份认证绕过漏洞(CVE-2022-32532) | Apache Shiro < 1.9.1 | 重点修复 |

43 | Zimbra Collaboration Suite认证绕过致使RCE漏洞(CVE-2022-37042) | Zimbra ZCS = 8.8.15 Zimbra ZCS = 9.0 | 重点修复 |

44 | NPS代理服务器认证绕过漏洞 | NPS ≤ v0.26.10 | 重点修复 |

45 | Confluence远程代码执行漏洞(CVE-2022-26134) | Confluence Server and Data Center ≥ 1.3.0 Confluence Server and Data Center < 7.4.17 Confluence Server and Data Center < 7.13.7 Confluence Server and Data Center < 7.14.3 Confluence Server and Data Center < 7.15.2 Confluence Server and Data Center < 7.16.4 Confluence Server and Data Center < 7.17.4 Confluence Server and Data Center < 7.18.1 | 重点修复 |

46 | Fastjson反序列化漏洞(CVE-2022-25845) | Fastjson ≤ 1.2.80 | 重点修复 |

47 | F5 BIG-IP iControl REST认证绕过远程命令执行漏洞(CVE-2022-1388) | F5 BIG-IP 16.1.0-16.1.2 F5 BIG-IP 15.1.0-15.1.5 F5 BIG-IP 14.1.0-14.1.4 F5 BIG-IP 13.1.0-13.1.4 F5 BIG-IP 12.1.0-12.1.6 F5 BIG-IP 11.6.1-11.6.5 | 重点修复 |

48 | 开源API接口管理平台YApi MongoDB注入漏洞 | YApi ≤ 1.10.2 | 重点修复 |

49 | 用友NC反序列化漏洞 | 用友NC ≤ 6.5 | 重点修复 |

50 | Apache Log4j2远程代码执行漏洞(CVE-2021-44228) | 2.0-beta-9≤Apache Log4j2<2.16.0 | 重点修复 |

51 | Apache Shiro反序列化命令执行漏洞 | Shiro≤1.2.4 | 重点修复 |

2. 值得注意的高危漏洞

序号 | 漏洞标题 | 影响范围 | 修复建议 |

01 | Apache Kylin命令注入漏洞(CVE-2022-43396) | Apache Kylin < 4.0.3 | 建议修复 |

02 | Synology VPN Plus Server越界写入漏洞(CVE-2022-43931) | Synology VPN Plus Server for SRM 1.2 < 1.4.3-0534 Synology VPN Plus Server for SRM 1.3 < 1.4.4-0635 | 建议修复 |

03 | Fortinet FortiADC 命令注入漏洞(CVE-2022-39947) | 7.0.0 ≤ FortiADC ≤ 7.0.2 6.2.0 ≤ FortiADC ≤ 6.2.3 6.1.0 ≤ FortiADC ≤ 6.1.6 6.0.0 ≤ FortiADC ≤ 6.0.4 5.4.0 ≤ FortiADC ≤ 5.4.5 | 重点修复 |

04 | Fortinet FortiTester 命令注入漏洞(CVE-2022-35845) | FortiTester 7.1.0 FortiTester 7.0.x 4.0.0 ≤ FortiTester ≤ 4.2.0 2.3.0 ≤ FortiTester ≤ 3.9.1 | 重点修复 |

05 | Control Web Panel远程命令执行漏洞(CVE-2022-44877) | Control Web Panel 7 < v0.9.8.1147 | 建议修复 |

06 | 禅道研发项目管理系统命令注入漏洞 | 17.4 ≤ version ≤ 18.0.beta1(开源版) 3.4 ≤ version ≤ 4.0.beta1(旗舰版) 7.4 ≤ version ≤ 8.0.beta1(企业版) | 重点修复 |

07 | PowerShell远程代码执行漏洞(CVE-2022-41076) | 详情请参考: https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-41076 | 重点修复 |

08 | JsonWebToken远程代码执行漏洞(CVE-2022-23529) | JsonWebToken 版本 ≤ 8.5.1 | 建议修复 |

09 | Harbor未授权访问漏洞(CVE-2022-46463) | Harbor ≤ 2.5.3 | 重点修复 |

10 | Apache Shiro 身份验证绕过漏洞( CVE-2023-22602) | Apache Shiro < 1.11.0 | 重点修复 |

11 | Weblogic远程代码执行漏洞(CVE-2023-21839) | WebLogic Server 12.2.1.3.0 WebLogic Server 12.2.1.4.0 WebLogic Server 14.1.1.0.0 | 重点修复 |

12 | VMware vRealize Log Insight目录穿越漏洞(CVE-2022-31706) | VMware vRealize Log Insight 8.x < 8.10.2 VMware Cloud Foundation (VMware vRealize Log Insight) 4.x VMware Cloud Foundation (VMware vRealize Log Insight) 3.x | 建议修复 |

13 | VMware vRealize Log Insight访问控制不当漏洞(CVE-2022-31704) | VMware vRealize Log Insight 8.x < 8.10.2 VMware Cloud Foundation (VMware vRealize Log Insight) 4.x VMware Cloud Foundation (VMware vRealize Log Insight) 3.x | 建议修复 |

14 | VMware vRealize Log Insight反序列化漏洞(CVE-2022-31710) | VMware vRealize Log Insight 8.x < 8.10.2 VMware Cloud Foundation (VMware vRealize Log Insight) 4.x VMware Cloud Foundation (VMware vRealize Log Insight) 3.x | 重点修复 |

15 | VMware vRealize Log Insight信息泄露漏洞(CVE-2022-31711) | VMware vRealize Log Insight 8.x < 8.10.2 VMware Cloud Foundation (VMware vRealize Log Insight) 4.x VMware Cloud Foundation (VMware vRealize Log Insight) 3.x | 建议修复 |

16 | Zoho ManageEngine OnPremise 多款产品远程代码执行漏洞(CVE-2022-47966) | 详情请参考: https://www.manageengine.com/security/advisory/CVE/cve-2022-47966.html | 建议修复 |

17 | Argo CD 身份认证绕过漏洞(CVE-2023-22482) | 1.8.2 ≤ Argo CD ≤ 2.6.0-rc4 Argo CD v2.5.x ≤ v2.5.7 Argo CD v2.4.x ≤ v2.4.18 Argo CD v2.3.x ≤ v2.3.13 | 重点修复 |

18 | Argo CD 授权绕过漏洞(CVE-2023-22736) | 2.5.0-rc1 ≤ Argo CD ≤ 2.5.7 Argo CD 2.6.0-x ≤ 2.6.0-rc4 | 重点修复 |

19 | Apache Linkis反序列化漏洞(CVE-2022-44645) | Apache Linkis ≤ 1.3.0 | 重点修复 |

20 | ImageMagick 拒绝服务漏洞(CVE-2022-44267) | ImageMagick 7.1.x ≤ 7.1.0-51 ImageMagick 7.0.x ImageMagick 6.9.x ImageMagick 6.8.3-10 ≤ 6.8.x ≤ 6.8.9-10 | 建议修复 |

21 | ImageMagick 任意文件读取漏洞(CVE-2022-44268) | ImageMagick 7.1.x ≤7.1.0-51 ImageMagick 7.0.x ImageMagick 6.9.x ImageMagick 6.8.3-10 ≤ 6.8.x ≤ 6.8.9-10 | 建议修复 |

22 | F5 BIG-IP 格式化字符串错误漏洞(CVE-2023-22374) | F5 BIG-IP 17.0.0 16.1.2.2 ≤ F5 BIG-IP 16.x ≤ 16.1.3 15.1.5.1 ≤ F5 BIG-IP 15.x ≤ 15.1.8 14.1.4.6 ≤ F5 BIG-IP 14.x ≤ 14.1.5 F5 BIG-IP 13.1.5 | 建议修复 |

23 | IBM WebSphere Application Server 远程代码执行漏洞(CVE-2023-23477) | 9.0.0.0 ≤ IBM WebSphere Application Server ≤ 9.0.5.7 8.5.0.0 ≤ IBM WebSphere Application Server ≤8.5.5.19 | 重点修复 |

24 | Jira Service Management Server 和 Data Center 身份认证绕过漏洞(CVE-2023-22501) | 5.3.0 ≤ Jira Service Management Server/Data Center ≤ 5.3.2 5.4.0 ≤ Jira Service Management Server/Data Center ≤ 5.4.1 Jira Service Management Server/Data Center 5.5.0 | 重点修复 |

25 | Apache Kafka Connect 远程代码执行漏洞(CVE-2023-25194) | 2.3.0 ≤ Apache Kafka ≤ 3.3.2 | 重点修复 |

26 | OpenSSH 未授权远程代码执行漏洞(CVE-2023-25136) | OpenSSH server=9.1 | 建议修复 |

27 | Joomla 未授权访问漏洞(CVE-2023-23752) | 4.0.0 ≤ Joomla ≤ 4.2.7 | 建议修复 |

28 | Apache Commons FileUpload 拒绝服务漏洞(CVE-2023-24998) | 1.0-beta-1 ≤ Apache Commons FileUpload < 1.5 8.5.0 ≤Apache Tomcat< 8.5.84 9.0.0-M1 ≤Apache Tomcat< 9.0.71 10.1.0-M1 ≤Apache Tomcat< 10.1.5 11.0.0-M1≤Apache Tomcat< 11.0.0-M3 | 建议修复 |

29 | 泛微 e-cology9 SQL 注入漏洞 | 泛微 e-cology9 ≤ 10.55 | 重点修复 |

30 | Smartbi 远程命令执行漏洞 | V7.0< Smartbi < V10.5.8 | 重点修复 |

31 | Microsoft Word 远程代码执行漏洞(CVE-2023-21716) | 详情请参考: https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2023-21716 | 重点修复 |

32 | Apache Dubbo 反序列化远程代码执行漏洞(CVE-2023-23638) | Apache Dubbo 3.1.x ≤ 3.1.5 Apache Dubbo 3.0.x ≤ 3.0.13 Apache Dubbo 2.7.x ≤ 2.7.21 | 重点修复 |

33 | Microsoft ICMP 远程代码执行漏洞(CVE-2023-23415) | 详情请参考: https://msrc.microsoft.com/update-guide/vulnerability/CVE-2023-23415 | 重点修复 |

34 | Spring Framework 身份验证绕过漏洞(CVE-2023-20860) | Spring Framework 6.0.x ≤ 6.0.6 Spring Framework 5.3.x ≤ 5.3.25 注意:Spring Framework5.3 之前的版本不受影响 | 重点修复 |

35 | MinIO 信息泄露漏洞(CVE-2023-28432) | MinIO RELEASE.2019-12-17T23-16-33Z ≤ version < MinIO RELEASE.2023-03-20T20-16-18Z | 重点修复 |

36 | Apache Airflow Hive Provider Beeline 远程命令执行漏洞(CVE-2023-28706) | Apache Airflow Hive Provider version < 6.0.0 | 建议修复 |

37 | Apache Airflow Drill Provider Arbitrary 任意文件读取漏洞(CVE-2023-28707) | Apache Airflow Hive Provider version < 2.3.2 | 建议修复 |

38 | Apache Airflow Spark Provider Arbitrary 任意文件读取(CVE-2023-28710) | Apache Airflow Spark Provider version < 4.0.1 | 建议修复 |

39 | Apache Linkis 远程代码执行漏洞(CVE-2023-29216) | Apache Linkis ≤1.3.1 | 重点修复 |

40 | Apache Linkis 远程代码执行漏洞(CVE-2023-29215) | Apache Linkis ≤1.3.1 | 重点修复 |

41 | Apache Linkis 身份验证绕过漏洞(CVE-2023-27987) | Apache Linkis ≤1.3.1 | 重点修复 |

42 | Apache Linkis 远程代码执行漏洞(CVE-2023-27603) | Apache Linkis ≤1.3.1 | 重点修复 |

43 | Apache Linkis 任意文件上传漏洞(CVE-2023-27602) | Apache Linkis ≤1.3.1 | 重点修复 |

44 | Apache OFBiz任意文件读取漏洞(CVE-2022-47501) |

459

459

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?