Wireshark是一款功能强大的网络分析工具,能够捕获和分析网络数据包。在使用Wireshark进行网络分析时,过滤功能显得尤为重要。通过设置过滤器,我们可以从大量的网络数据包中筛选出感兴趣的部分,从而提高分析效率。本文将详细介绍Wireshark的过滤设置方法。

一、Wireshark过滤器的基本概念

Wireshark的过滤器主要分为两类:捕获过滤器(Capture Filter)和显示过滤器(Display Filter)。

-

捕获过滤器:用于在捕获数据包时进行过滤,以减少捕获到的无关数据包数量。捕获过滤器是在数据包捕获过程中应用的,通常用于缩小捕获范围,减少无关数据的干扰。

-

显示过滤器:用于在捕获到的数据包中进行筛选,以显示符合特定条件的数据包。显示过滤器是在数据包捕获完成后应用的,通常用于精确定位感兴趣的网络活动。

二、常用的Wireshark过滤器设置方法

以下是一些常用的Wireshark过滤器设置方法,涵盖了捕获过滤器和显示过滤器的使用。

-

过滤特定主机的数据包:

`ip.addr == 主机IP`这个过滤器会捕获所有源地址或目标地址为主机IP的数据包。

-

过滤特定协议的数据包(例如HTTP):

`http`这个过滤器会捕获所有HTTP协议的数据包。

-

过滤源或目标端口为特定端口的数据包:

`tcp.port == 端口号`这个过滤器会捕获所有源端口或目标端口为指定端口号的数据包。

-

过滤特定源或目标IP地址的ICMP数据包:

`icmp and (ip.src == 源IP地址 or ip.dst == 目标IP地址)`这个过滤器会捕获所有源IP地址或目标IP地址符合指定条件的ICMP数据包。

-

过滤特定协议和端口的数据包:

`ip.proto == 协议编号 and port == 端口号`这个过滤器会捕获所有符合指定协议和端口号的数据包。

-

过滤特定协议和关键字的数据包:

`dns and contains "关键字"`这个过滤器会捕获所有DNS协议中包含指定关键字的数据包。

-

过滤特定网络接口的数据包:

`iface == "接口名称"`这个过滤器会捕获所有通过指定网络接口传输的数据包。

-

过滤特定IP地址和端口的数据包:

`(ip.src == 源IP地址 and port == 源端口号) or (ip.dst == 目标IP地址 and port == 目标端口号)`这个过滤器会捕获所有源IP地址和源端口号,或者目标IP地址和目标端口号符合指定条件的数据包。

-

过滤出现错误的数据包:

`frame.number > 1 and tcp.analysis.flags == 0x012 (SYN, ACK) and tcp.analysis.flags == 0x004 (RST)`这个过滤器会捕获所有出现特定错误的数据包。

-

过滤UDP流量:

```

`udp`

```

这个过滤器会捕获所有UDP协议的数据包。

三、Wireshark过滤器的高级用法

除了基本的过滤器设置方法外,Wireshark还支持一些高级的过滤器用法,如下所示:

-

组合过滤器:可以通过逻辑运算符(如

and、or、not)组合多个过滤器条件,以实现更复杂的过滤需求。例如:`(ip.src == 192.168.1.1 and tcp.port == 80) or (ip.dst == 192.168.1.2 and udp.port == 53)`这个过滤器会捕获所有满足条件1(源IP为192.168.1.1且端口为80)或条件2(目标IP为192.168.1.2且端口为53)的数据包。

-

正则表达式过滤器:Wireshark支持使用正则表达式进行过滤。例如:

`http.request.uri contains "/index.html"`这个过滤器会捕获所有HTTP请求中包含"/index.html"的URL。

-

十六进制过滤器:Wireshark允许使用十六进制过滤器进行更精细的数据包筛选。例如:

`data contains 0x48656c6c6f20576f726c64`这个过滤器会捕获所有数据字段中包含"Hello World"(以十六进制表示)的数据包。

四、Wireshark过滤器的应用场景

Wireshark过滤器在实际应用中有许多典型的场景,如下所示:

-

网络故障排查:通过设置过滤器,可以快速定位网络中的异常数据包,从而帮助排除网络故障。

-

安全事件分析:通过设置过滤器,可以快速找到潜在的安全威胁,如异常的网络连接或可疑的数据包。

-

性能分析:通过设置过滤器,可以专注于特定的网络活动,从而帮助分析网络性能问题。

-

协议分析:通过设置过滤器,可以深入分析特定协议的行为和性能。

黑客&网络安全如何学习

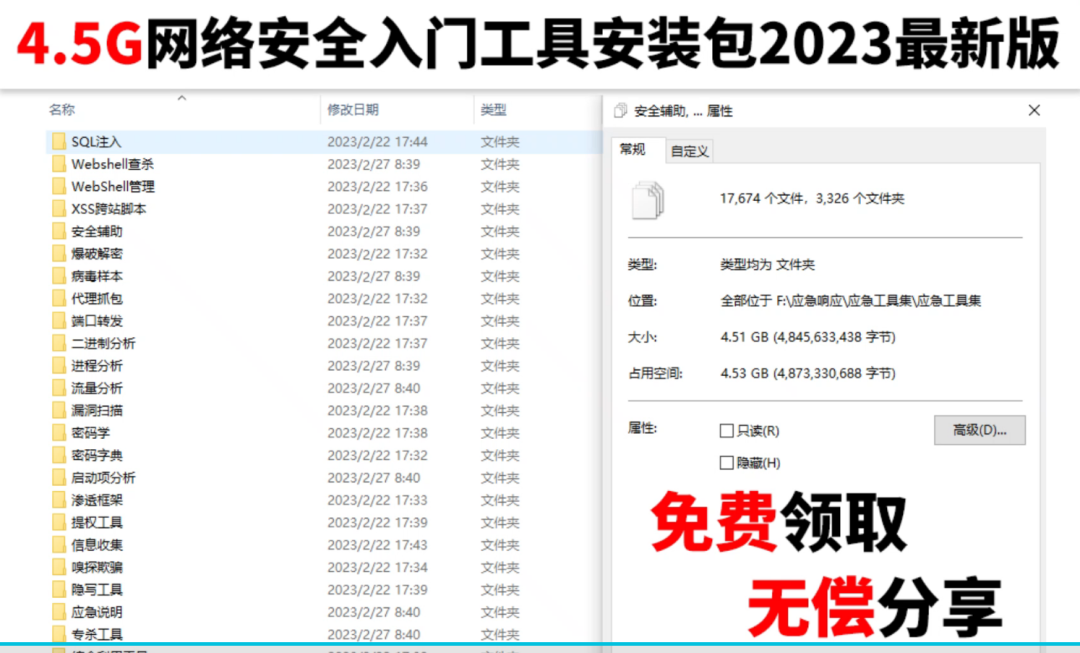

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

2812

2812

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?