McAfee的安全研究人员发现,GooglePlay官方商店里有16个恶意点击的应用程序,安装次数超过2000万次。其中一个名为DxClean的应用程序的安装次数更是超过500万次,搞笑的是,其用户评级竟然还有4.1分(满分5分)。

这类伪装成应用程序的广告软件,常常表现为在不可见的框架中或在后台加载广告并点击它们,为背后的攻击者创造收入。

最近,McAfee移动研究小组发现了潜入GooglePlay的新Clicker恶意软件。McAfee发表的报告中说:“总共有16个以前在GooglePlay上的应用程序被证实有恶意的有效载荷,大约有2000万次安装。”

攻击者将恶意点击代码隐藏在较为实用的应用软件中,如手电筒(Torch)、QR阅读器、 Camara、单位转换器和任务管理器。

恶意点击程序通过FCM消息(Firebase Cloud

Messaging)传播,当应用程序收到符合某些条件的FCM消息时,相关功能就会在后台启动。FCM消息包括多种信息,比如要调用的函数和要传递的参数。"

通常情况下,这些功能会指示设备在后台访问网站,同时模仿用户的行为。这可能会消耗大量的网络流量和电力,同时通过在用户不知情的情况下点击广告为攻击者创造利润。

专家们在这些点击器应用程序中发现了两段代码,一个是"comclickcas"库,用于实现自动点击功能,第二个是"com.liveposting"库,作为一个代理,运行隐藏的广告软件服务。

目前安全公司分享了McAfee专家报告的所有16个Clicker应用程序,并且已从GooglePlay中删除。“Clicker恶意软件以非法广告收入为目标,可以破坏移动广告生态系统。恶意行为被巧妙地隐藏起来,难以被用户发现。”

最后,安全专家建议安装并激活一个安全软件,这样用户可及时了解设备上存在的任何移动安全威肋的通知。及时删除这些恶意应用程序,不仅可以延长电池使用时间,也可以大大减少流量的消耗,保护用户个人信息和数据安全。

参考来源:<https://securityaffairs.co/wordpress/137549/malware/clicker-apps-

google-play.html>

资料分享

最后,给大家分享一波网络安全学习资料:

我们作为一个小白想转行网络安全岗位,或者是有一定基础想进一步深化学习,却发现不知从何下手。其实如何选择网络安全学习方向,如何进行实战与理论的结合并不难,找准正确方式很重要。

接下来我将从成长路线开始一步步带大家揭开网安的神秘面纱。

1.成长路线图

共可以分为:

一、基础阶段

二、渗透阶段

三、安全管理

四、提升阶段

同时每个成长路线对应的板块都有配套的视频提供:

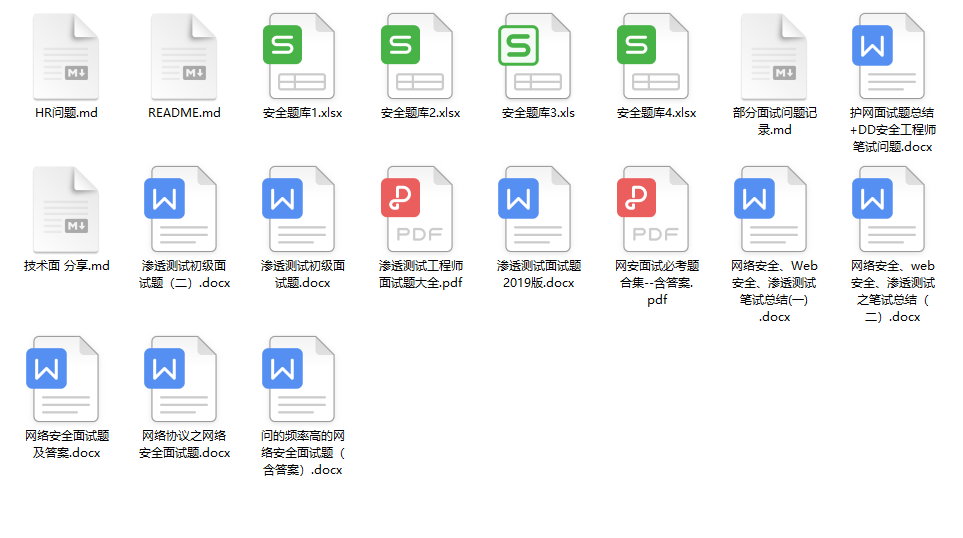

网络安全面试题

最后就是大家最关心的网络安全面试题板块

所有资料共87.9G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方CSDN官方合作二维码免费领取(如遇扫码问题,可以在评论区留言领取哦)~

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?