此博客仅用于记录个人学习进度,学识浅薄,若有错误观点欢迎评论区指出。欢迎各位前来交流。(部分材料来源网络,若有侵权,立即删除)

本人博客所有文章纯属学习之用,不涉及商业利益。不合适引用,自当删除!

若被用于非法行为,与我本人无关

恶意代码

一、概述

题目:

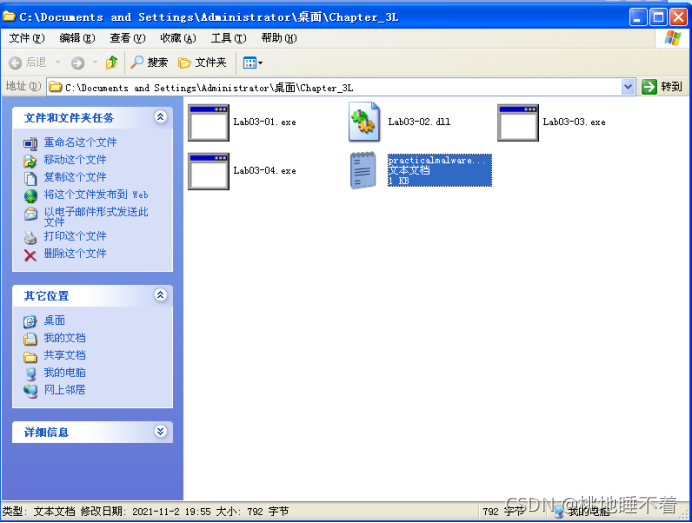

在一个安全的环境中执行给定的文件(Lab03-03.exe)中发现的恶意代码,同时使用基础的静态分析和动态分析工具监视它的行为。

问题1:当你使用Process Explorer工具进行监视时,你注意到了什么?

-

Windows XP作为本次实验环境,第一步选择使用IDA静态分析Lab3-03.exe,发现该执行文件中有对内存、文件、线程的操作或处理,如下:

-

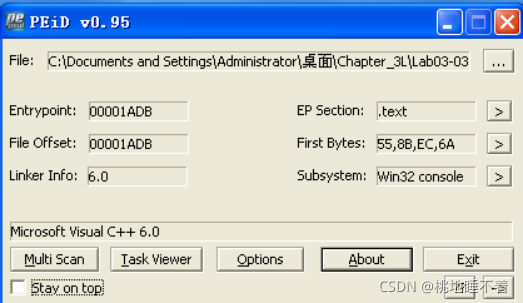

使用PEiD查看发现未加壳

-

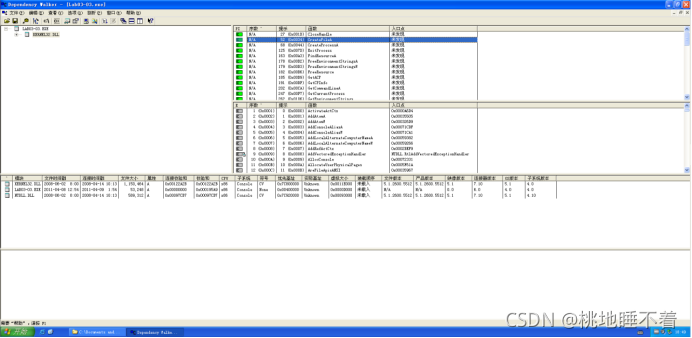

使用Dependency Walker查看,结果如下:

-

可以看到有几个函数是对文件创建和进程创建等操作所以猜测该进程是在对内存中的文件进行改动

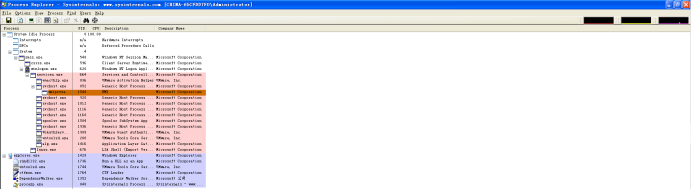

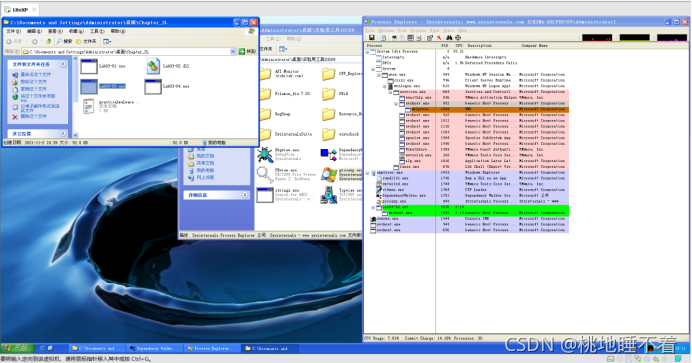

下面运行该程序,并用用Process Explorer工具进行监视:

- 可以看到该程序短暂运行了一下,与此同时,该程序启动了一个新的程序,并保留了下来svchost.exe

- 由于反复运行了好几次,所以产生了多个svchost.exe程序正在运行

- 恢复快照重新启动保留一个svchost.exe

- 猜测是恶意代码执行了对svchost.exe文件的替换

问题2:你可以找出任何的内存修改行为吗?

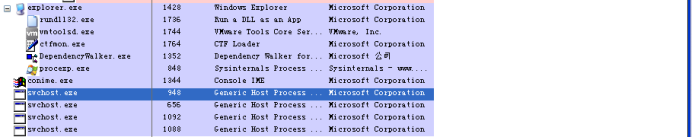

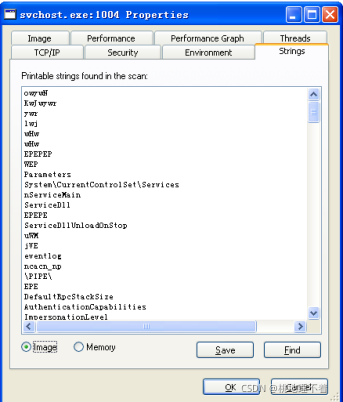

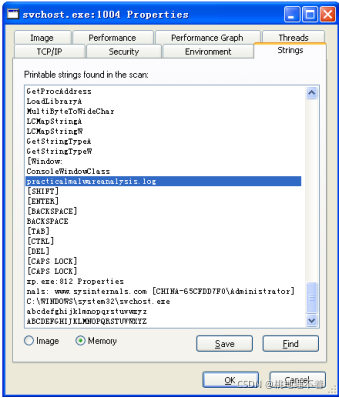

- 我们用Process Explorer点中那个单独出来的svchost.exe

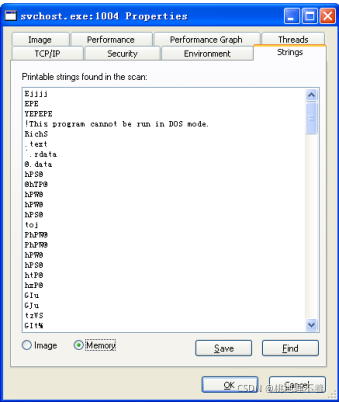

- 然后在Image和Memory单选按钮之间切换

- 对比两者可以发现两者的区别很大

- 查询资料发现按照管理二者一般会是相同的但是这里没有完全相同

- 因为practicalmalwareanalysis.log的字符串,还有就是[ENTER]和[SHIFT]

- 一般情况下不会在svchost.exe中出现的Image

- 正常的svchost.exe里的Image和Mermory都是相同的。

- 然后出现了[ENTER]和[CAPS LOCK]这些字符串,这个很可能是个键盘记录器

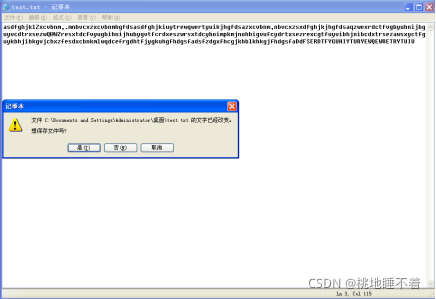

- 随意在一个文本文件中输入一些字母

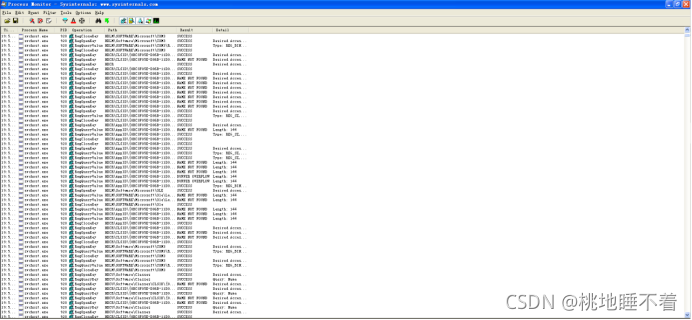

- 然后打开procmon查看进程情况

- 可以看到svchost.exe反复运行

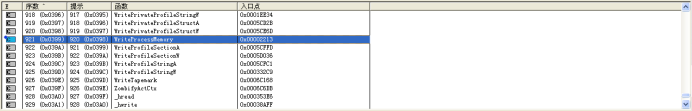

- 一直在不断的CreateFile和WriteFile

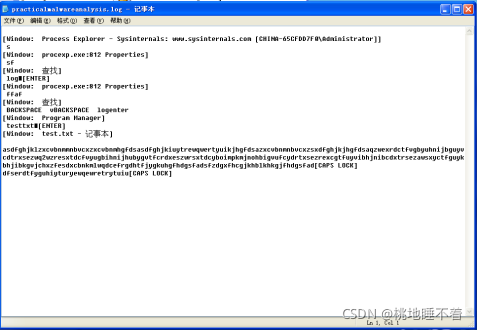

- 然后我们找到这个log文件,其实就在可执行程序的同一个目录下

- 可以看到最近生成的log

- 记录了在test.txt中键盘的输入

- 注意文中出现的[ENTER],记录了键盘输入的信息,还有该主机打开文件的记录等

问题3:这个恶意代码在主机上的感染迹象特征是什么?

- 根据上面的分析,迹象就是创建了一个praticalmalwareanalysis.log文件

问题4:这个恶意代码的目的是什么?

通过上面的分析,和上传到VirusTotal网站的信息来推测,该恶意程序可能是一个键盘记录器

二、行为预览

- 恶意代码名称

Lab03-03.exe

2.恶意代码类型

计算机病毒

3.恶意代码大小

52.0KB

4.传播方式

复制

5.相关文件

无

6.恶意代码具体行为

记录键盘输入

7.感染类型

复制

8.开放工具

9.加壳类型

未加壳

三、清理方式

删除exe

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?