这是前一阵子XUSTCTF初赛时,我的write up

Web2、题目提示“老司机让你看看header”

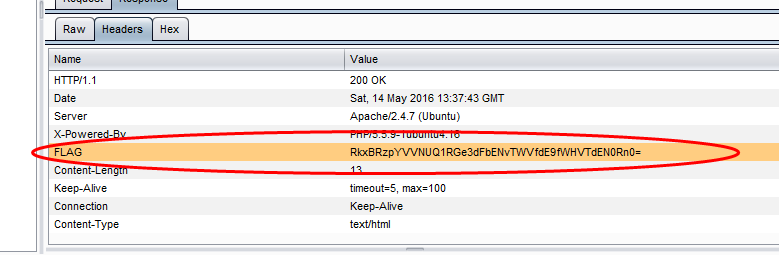

**用burpsuite设置代理,截取,看到header如下图:**

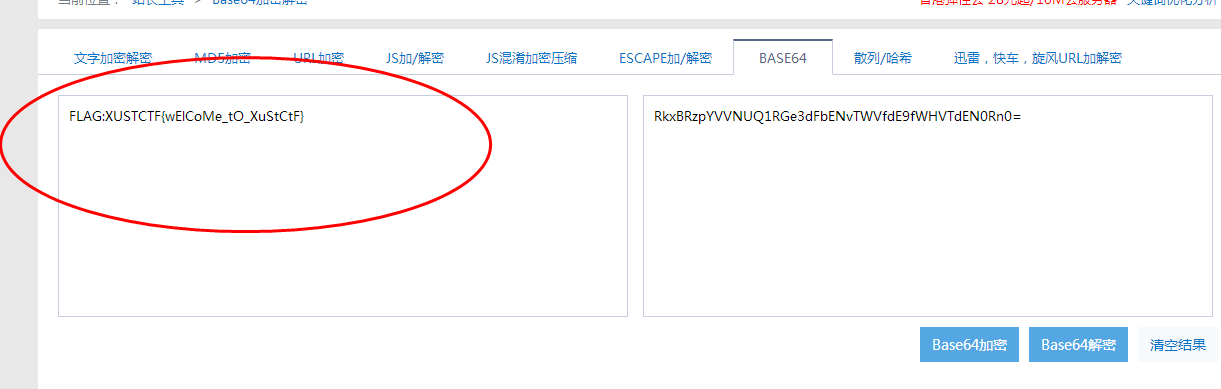

用base64解密得到flag

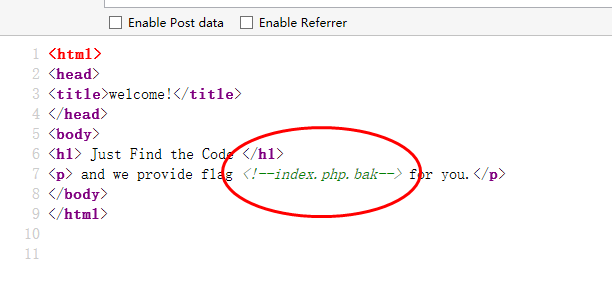

Web 5、查看源代码如下:

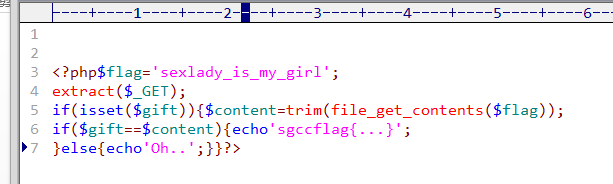

下载index.php.bak 用editplus打开,如下图:

很明显,这里存在变量覆盖漏洞,构造参数

?gift=<?php$flag='sexlady_is_my_girl';extract($_GET);if(isset($gift)){$content=trim(file_get_contents($flag));if($gift==$content){echo'sgccflag{...}';}else{echo'Oh..';}}?>&flag=index.php.bak得到flag

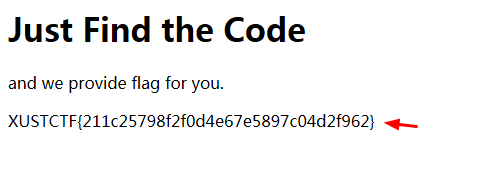

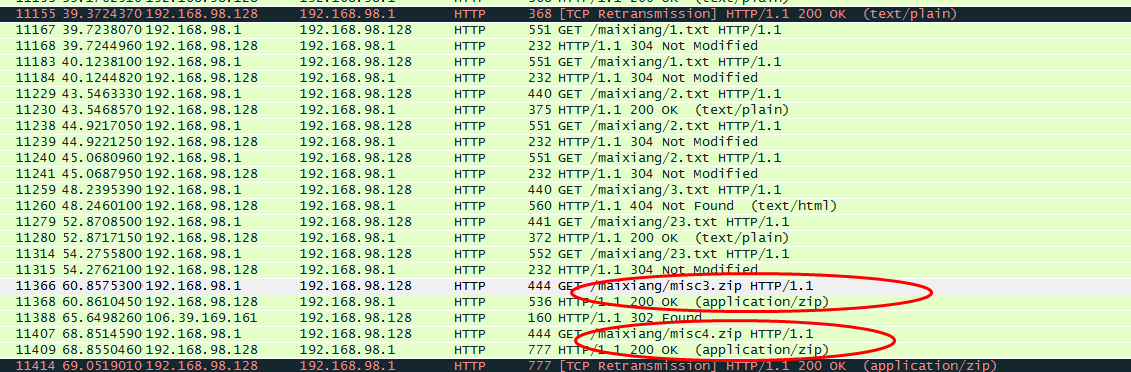

Misc3

题目给出的数据包,用wireshark打开,过滤出http包,

根据群里的提示,很容易找到:

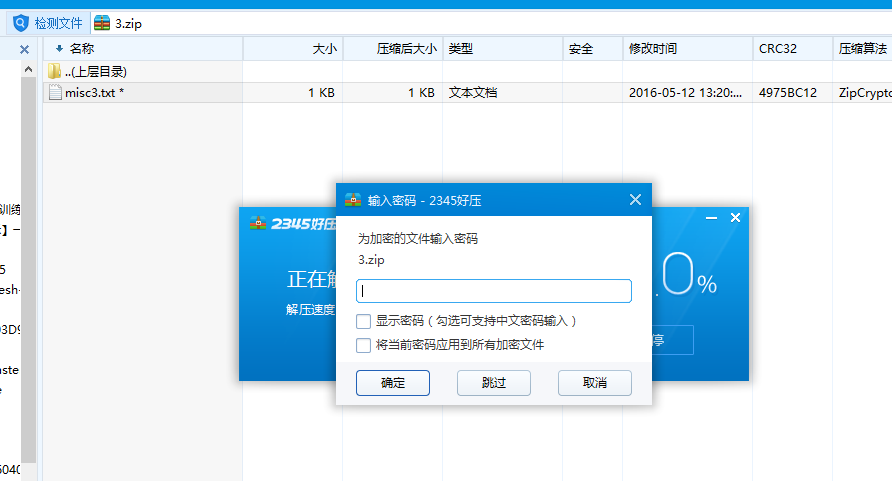

导出数据包,解压需要密码

第一感觉密码就是前面提到的“maixiang”

输入之后,果然就是,得到flag

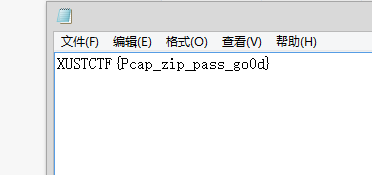

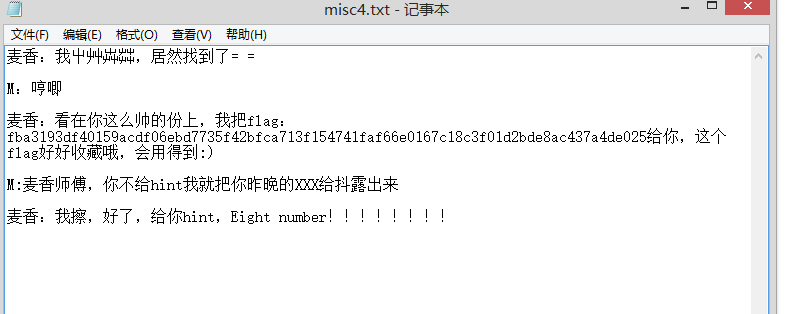

导出misc4.zip得到misc4的提示:

然而并不知道怎么搞,试了好多种方法,没解出来

1178

1178

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?