黑客技术<-这里有挺多有意思的黑客技术的介绍

各行业常见漏洞测试点归纳总结

前期准备

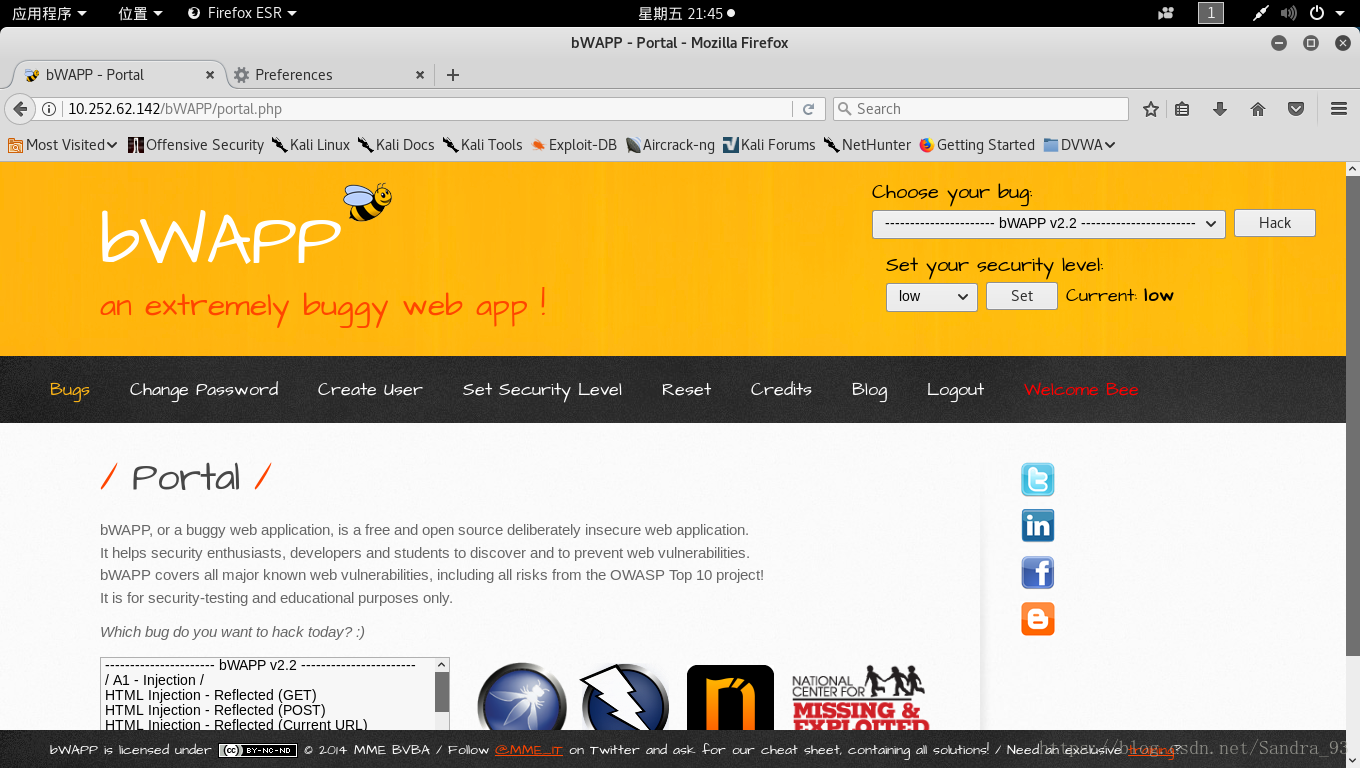

BWAPP下载

BWAPP玩法

参考这个下载文件

bWAPP直接下载安装包,解压后,到虚拟机里直接打开文件夹,就可以看到vmx文件,点开后,就打开啦,

在物理机或者虚拟机里输入:

http://[ip]/bWAPP/login.php

ip从bee-box的终端里ifconfig得到

A10 unvalidated redirects and forwards

open redirects 开放的重定向

status bar 状态栏

trusted site 可信站点

验证一个漏洞前先了解一下这个漏洞

(未验证的重定向和转发)

重定向(redirects):服务端告诉浏览器重新去请求一个地址;

转发(forwards):服务器在收到目标地址的URL后本来应该将正确的内容发送给浏览器,但服务器偷偷进行一个跳转,发送其他的东西给浏览器,因为跳转是在服务器实现的,所以客户端不知道,URL就没有变,我们客户端的浏览器地址栏就没有改变

钓鱼网站!

如果有代码:浏览代码中含有重定向和转发的内容,看目的url中是否包含用户输入的参数,如果包含,观察目标参数是否在白名单之内,如果涉及到一些安全问题隐私等,需要重新定义目的URL。

通过点击操作网站,观察是否产生重定向(HTTP响应代码300-307,通常是302),观察在重定向之前用户输入的参数有没有出现在某一个URL或者很多URL中,如果是这种情况,需要改变URL的目标。

如果测试中没有代码,检查所有参数,测试那些看起来像是重定向或者转发的页面。

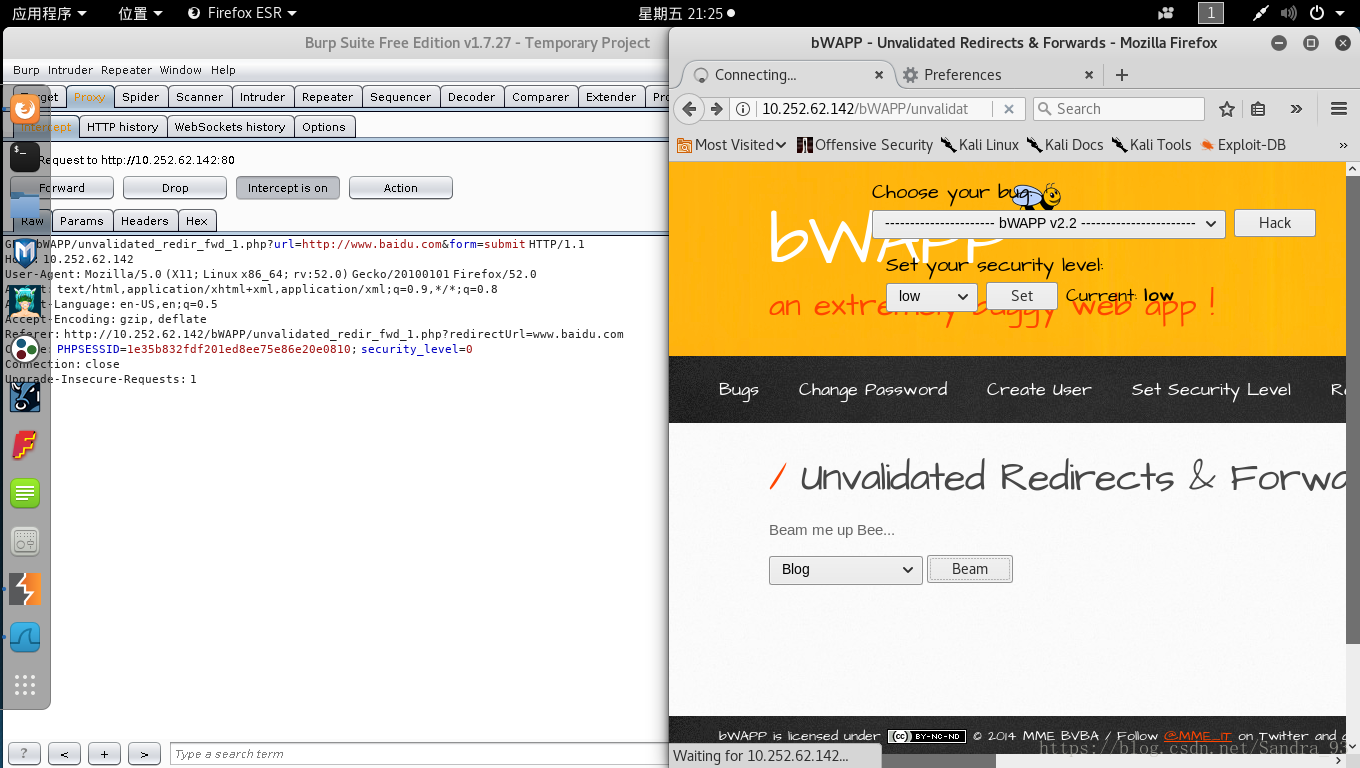

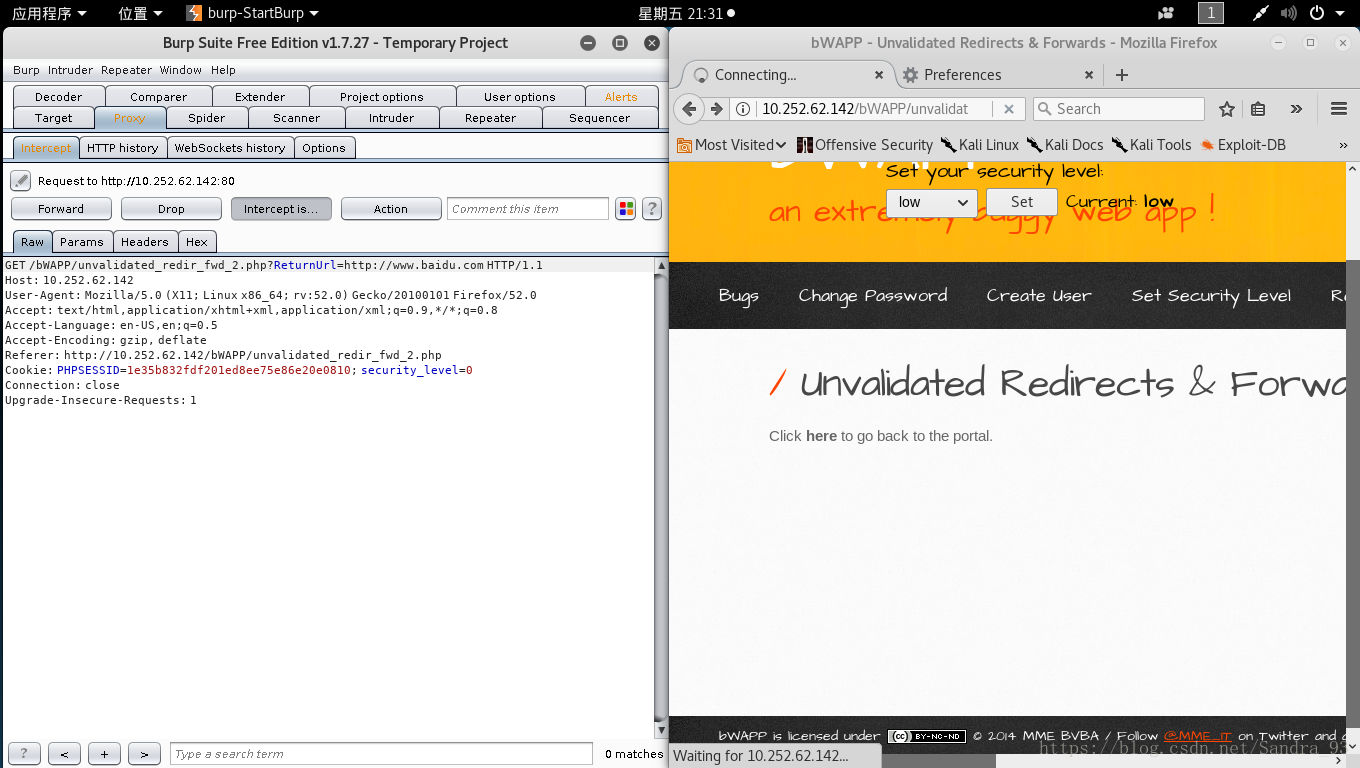

现在,在bee-box里,开始验证重定向和转发之旅:

选中unvalidated redirects and forwards(1)

点击beam

开启抓包,将url=后面的内容改为自己想要重定向的网址比如www.baidu.com

放行,就可以发现网页被重定向到了百度

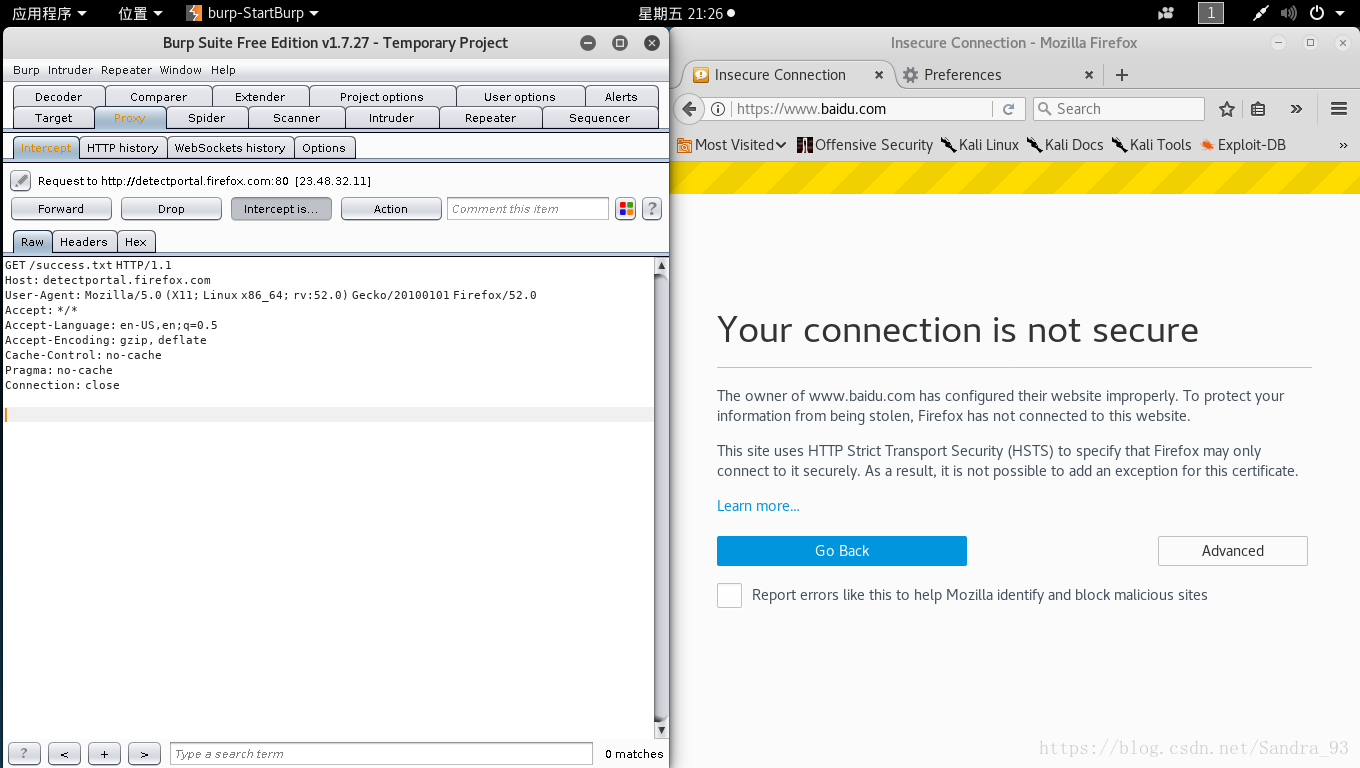

(这里因为浏览器的设置等原因,无法呈现百度页面,但是看url,确实是百度的地址)

low级别是直接修改为想要跳转的url,

high级别是将url=1修改为2,3,4,也就是当想要登录1时会蹦到我们修改了的那个页面

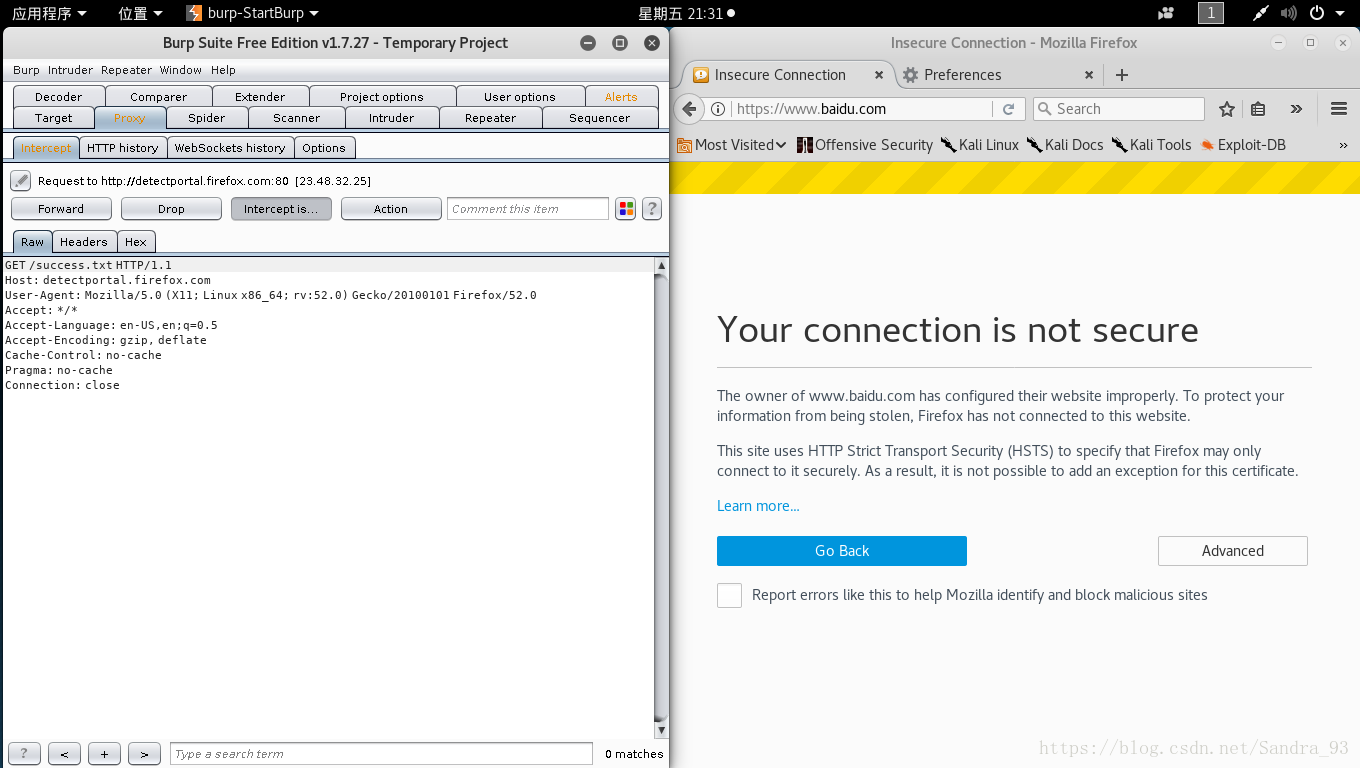

选择unvalidated redirects and forwards(2)

在未进行抓包以及修改url前,点击here:如图,会跳转到bWAPP首页

点击here,进行抓包,同样 将ReturnUrl 的内容改为 www.baidu.com,放行,结果也是baidu的。

另外:

有看到有说XSS(跨站脚本输入)和未验证 的重定向和转发像的,

XSS又叫CSS (Cross Site Script) ,跨站脚本攻击。它指的是恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到恶意的特殊目的。

other 的click jacking(iframe元素)

https://www.cnblogs.com/hackforfun/p/4391069.html

点击劫持

点击劫持是一种视觉上的欺骗手段,攻击者使用一个透明的、不可见的iframe,覆盖在一个网页上,然后诱使用户在该网页上进行操作,此时用户在不知情的情况下点击了透明的iframe页面。通过调整iframe页面的位置,可以诱使用户恰好点击在iframe页面的一些功能性按钮上,攻击者常常配合社工手段完成攻击。

也就是说,在按钮处动手脚,看着似乎是实现用户目的的按钮,点进去后实际上会实现其他目的(比如为某个网站增加点击率等等)

iframe 元素会创建包含另外一个文档的内联框架(即行内框架)。

可以把需要的文本放置在 <iframe> 和 </iframe> 之间,这样就可以应对无法理解 iframe 的浏览器。

如下,其实我放置的是这一串代码

<iframe width=420 height=330 frameborder=0 scrolling=auto src="URL"></iframe>

但在没有将其设置为代码块时,显现出来的 是这个

点击劫持的解决方式(这里利用到的):

X-FRAME-OPTIONS:专门用来防御利用iframe嵌套的点击劫持攻击的http头。

> X-Frame-Options: DENY // 拒绝任何域加载

> X-Frame-Options: SAMEORIGIN // 允许同源域下加载

> X-Frame-Options: ALLOW-FROM http://caibaojian.com/

// 可以定义允许frame加载的页面地址

Java代码:

response.addHeader("x-frame-options","SAMEORIGIN");Nginx配置:

add_header X-Frame-Options SAMEORIGINApache配置:

Header always append X-Frame-Options SAMEORIGIN

另外,设置meta好像也可以,就不用放在http中了

<meta http-equiv="X-Frame-Options" content="deny">

extra

no authentication mode(没有身份验证模式)

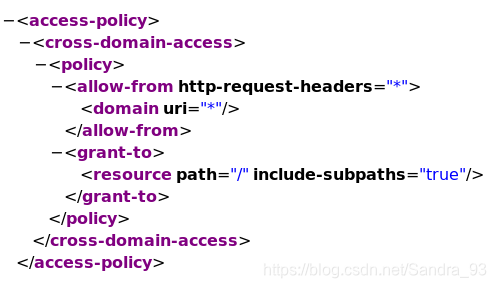

client access policy file

(强行翻译:客户端访问策略文件)

clientaccesspolicy.xml<-微软公司发布Silverlight特有的跨域策略文件(这个链接促进理解)

Silverlight是一个跨浏览器、跨平台的插件,为网络带来下一代基于.NET媒体体验,和丰富的交互式应用程序。

allow-from - - - 定义哪些域可以访问服务

allow-access-from元素用于授权发出请求的域从目标域中读取数据。

grant-to - - - 定义服务器可以访问哪些内容

http-request-headers - - -定义哪种HTTP请求头可以被传递

所以可以知道这里的代码的意思就是

允许任意站点的跨域调用访问位于根目录下的任意文件

cross-domain policy file

跨域策略文件是一种 XML 文档,旨在为 Web 客户端(比如 Adobe Flash Player 或 Adobe Acrobat,但不限于这两类客户端)授予跨域处理数据的权限。

跨域策略文件的配置方法

一个服务器想要访问其他域的服务器时就要跨域,若想要访问成功,被访问服务器要设置允许访问权限,这个权限设置就是跨域策略文件(crossdomain.xml)的存在意义 了

allow-access-from:授权发出请求的域从目标中读取数据,*为多个域设置访问权限

evil 666 Fuzzing Page

模糊测试(Fuzzing),是一种通过向目标系统提供非预期的输入并监视异常结果来发现软件漏洞的方法。

–

Manual Intervention Prequired!

人工干预预告

–

Unprotected Admin Portal

(未被保护的管理后台)

–

We Steal Secrets(html)

We Steal Secrets(plain)

WebService之Soap服务:Web服务有两种,一种基于soap(xml数据格式),一种基于rest类型(json格式)

WSDL(网络服务描述语言)是soap的使用说明书

2765

2765

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?