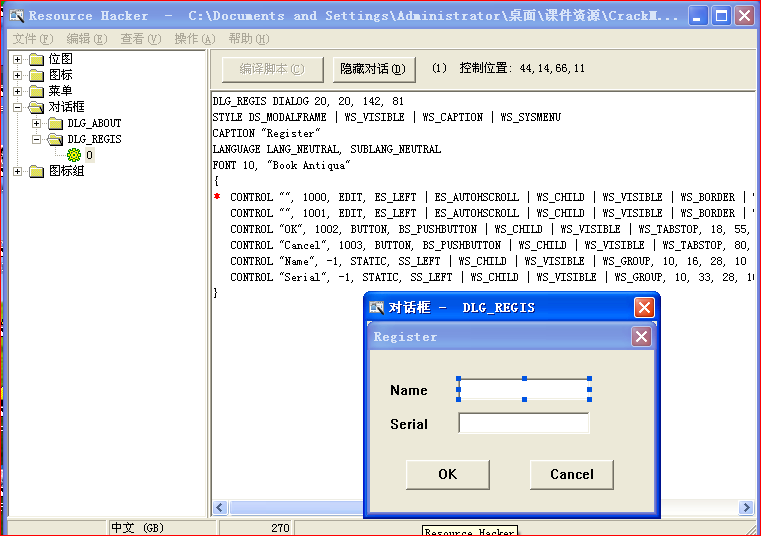

使用Resource Hacker+IDA定位程序验证逻辑,不熟悉的可以看我逆向技巧栏目相关文章

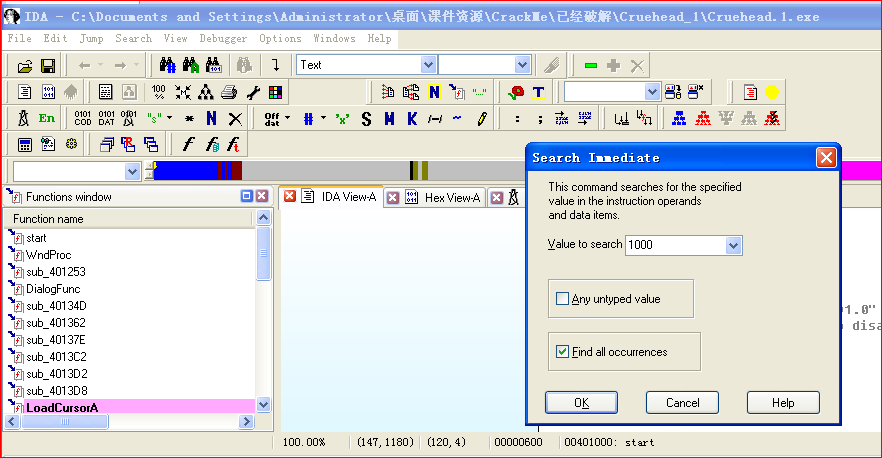

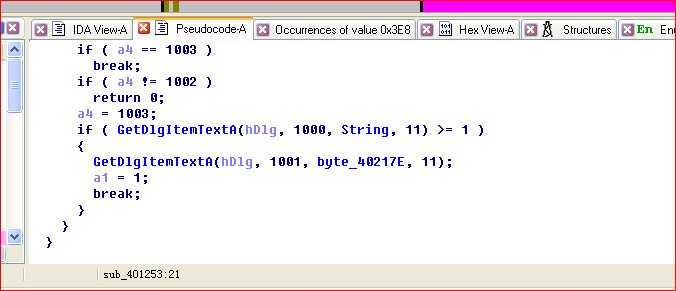

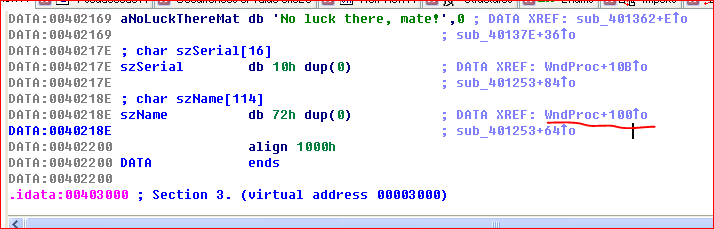

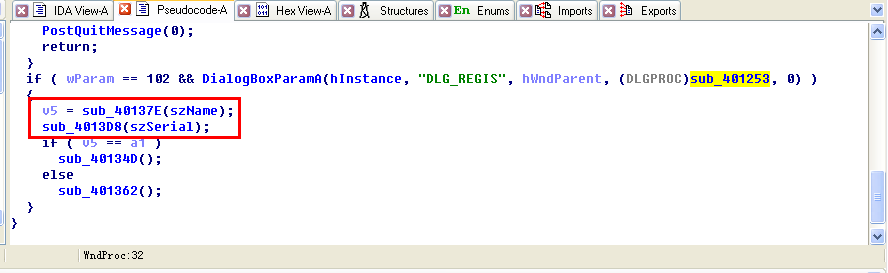

这边可以看到只要控件ID为1000的文本长度即可,并且会将控件ID为1001的文本内容保存到byte_40217E字符串数组中。根据Resource hacker的结果我们可以知道,1001就是我们输入的序列号,1000就是我们输入的用户名,所以可以将String和byte_40217E分别重命名为szName和szSerial,但是这边只是字符串的获取,并没有验证逻辑出现,所以我们需要分析szName的交叉引用,找到对应的验证代码

上面两个函数是关键,首先来看第一个函数

int __usercall sub_40137E<eax>(int a1<ebp>, int a2<edi>, unsigned __int8 *a3)

{

unsigned __int8 *v3; // esi@1

unsigned __int8 v4; // al@2

v3 = a3;

while ( 1 )

{

v4 = *v3;

if ( !*v3 )

{

sub_4013C2();

return a2 ^ 0x5678;

}

if ( v4 < 0x41u )

break;

if ( v4 >= 0x5Au )

{

sub_4013D2();

++v3;

}

else

{

++v3;

}

}

return MessageBoxA(*(HWND *)(a1 + 8), "No luck there, mate!", "No luck!", 0x30u);

}简单的分析上面的函数,由于代码是纯汇编的,所以这边直接看textview分析比较好(可见这个函数就是计算出输入的Name字符串的acsii码总和)

/*int CalName2(char *szName)

{

int i = 0;

int iRet = 0;

while (szName[i] != '\0')

iRet += szName[i++];

return iRet;

}*/

int CalName1(char *szName)

{

int i = 0;

while (szName[i] != '\0')

{

if (szName[i] < 'A')

return -1;

if (szName[i] >= 'Z')

szName[i] -= 0x20;

i++;

}

//int iRet = CalName2(szName);

int iRet = 0;

while (szName[i] != '\0')

iRet += szName[i++];

return iRet^0x5678;

}接下来看下第二个函数,简单分析可以得到如下C代码,可以看到如果我们Serial输入的都是数字,那么这个函数就相当于是StrToInt

int CalSerial(char *szSerial)

{

int i = 0;

int iRet = 0;

while (szSerial[i] != '\0')

iRet = iRet*10+szSerial[i++]-'0';

return iRet^0x1234;

}综合分析上面的函数,可以得到如下的逆推公式

void main()

{

//iSRet^0x1234^0x5678 == iNRet;

//iSRet^0x444C == iNRet

char szName[] = "ADMIN";

int i = 0;

int iNRet = 0,iSRet = 0;

while (szName[i] != '\0')

iNRet += szName[i++];

iSRet = iNRet^0x444c;

printf("%d\n", iSRet);

}

540

540

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?