目录

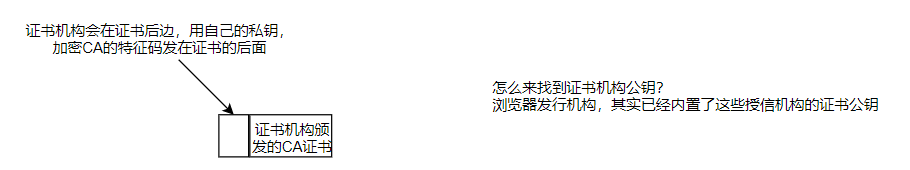

话题引入:通信双方通信时依赖与公钥的,公钥如何获取?【证书颁发机构:颁发CA证书】

话题引入:通信双方通信时依赖与公钥的,公钥如何获取?【证书颁发机构:颁发CA证书】

- 其实这个CA证书有很多复杂信息在里面,小黑要验证这个证书是可靠的,小黑必须要有一种可靠的手段拿到CA证书,用CA的证书去验证CA的签名

公钥的组成

PKI(Public Key Infrastructure):公钥基础设施由以下几个部分组成

- 证书签证机构:CA

- 证书注册机构:RA

- 证书吊销列表:CRL【私钥丢失后,需要声明作废公钥,就需要吊销】

- 证书存取库:我们需要从证书签证机构来获取受限的证书列表

先阶段使用证书格式,大多是时【x.509】格式证书【第三版】,定义了证书的结构以及认证协议标准,由以下内容

- 版本号

- 序列号

- 签名算法ID号【标记】

- 发行者名称

- 有效期限

- 主体名称

- 主体公钥

- 发行者惟一标识

- 主体的惟一标识【证书拥有者】

- 扩展

- 发行者签名

互联网通信中证书的作用主要有两种主机证书、个人证书大多数我们来使用的是主机证书

- 主机证书:主机与主机之间进程进行通信

- x.509中的主体名称:主机名【www.zhongguo.com】

- 访问:https:\\www.zhongguo.com\index.html,双发建立https通信,服务端需要发证书给客户端,客户端怎么来验证这个证书?我们访问的是https:\\www.zhongguo.com\index.html,如果证书主体部分不是www.zhongguo.com,确发给我【www.zhongguo.com】的证书,但证书中的主体名称部分,和我访问URL主体名称部分不一致,我们就认证这个证书是不可信的,所以任何主机名称,要和互联网中访问的名字保持一致,不然服务端在较高安全等级下&#x

目录话题引入:通信双方通信时依赖与公钥的,公钥如何获取?【证书颁发机构:颁发CA证书】公钥的组成OpenSSL:开放源代码的软件库包 ,包括三个组件OpenSSL命令对称加密命令单项加密算法公钥加密:话题引入:通信双方通信时依赖与公钥的,公钥如何获取?【证书颁发机构:颁发CA证书】其实这个CA证书有很多复杂信息在里面,小黑要验证这个证书是可靠的,小黑必须要有一种可靠的手段拿到CA证书,用CA的证书去验证CA的签名公钥的组成PKI(Public Key In..

目录话题引入:通信双方通信时依赖与公钥的,公钥如何获取?【证书颁发机构:颁发CA证书】公钥的组成OpenSSL:开放源代码的软件库包 ,包括三个组件OpenSSL命令对称加密命令单项加密算法公钥加密:话题引入:通信双方通信时依赖与公钥的,公钥如何获取?【证书颁发机构:颁发CA证书】其实这个CA证书有很多复杂信息在里面,小黑要验证这个证书是可靠的,小黑必须要有一种可靠的手段拿到CA证书,用CA的证书去验证CA的签名公钥的组成PKI(Public Key In..

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?