渗透测试初体验:DC-1靶场

一、环境准备

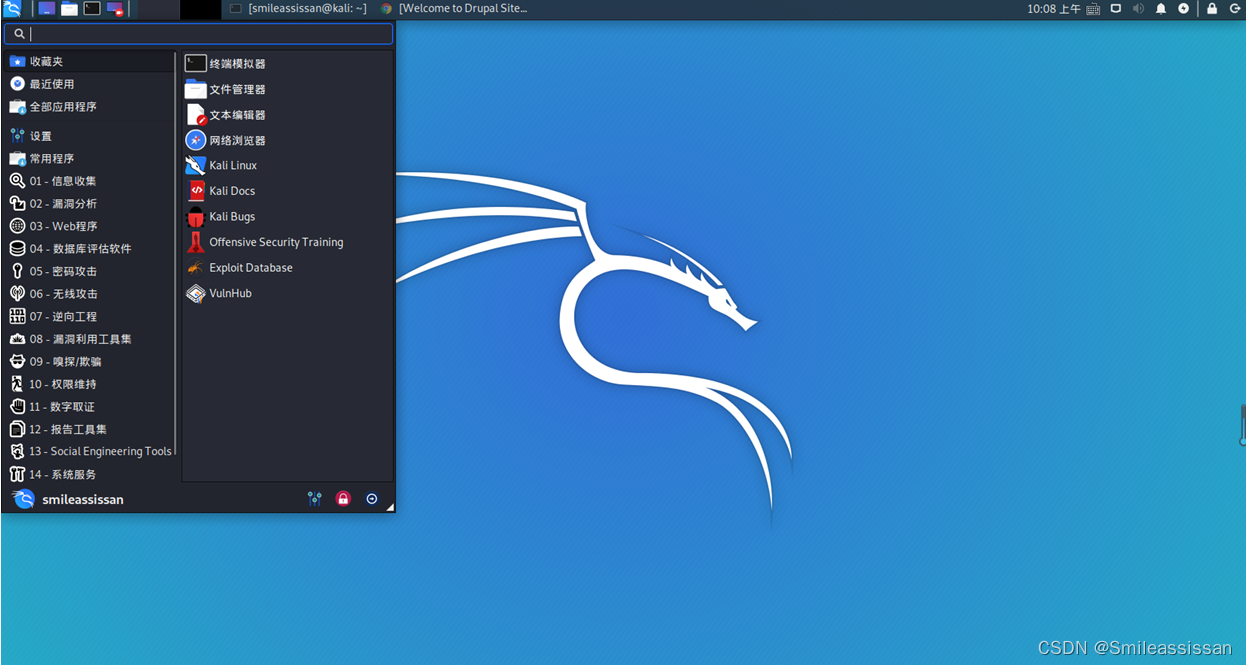

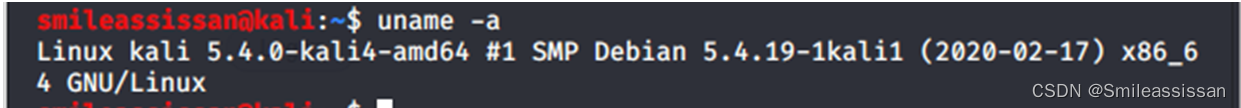

- 攻击机:kali,kali是我几年前安装的,当时想着学习一下kali系统的使用,可是后来转向白盒代码审计了,也就一直搁浅,因为渗透的话需要使用到nmap,metaploit等工具,kali系统里面全部都集成了,省的再重新安装,因此如果没有安装kali系统的可能需要自己去百度一下如何安装以及如何配置,更新源和输入法等等

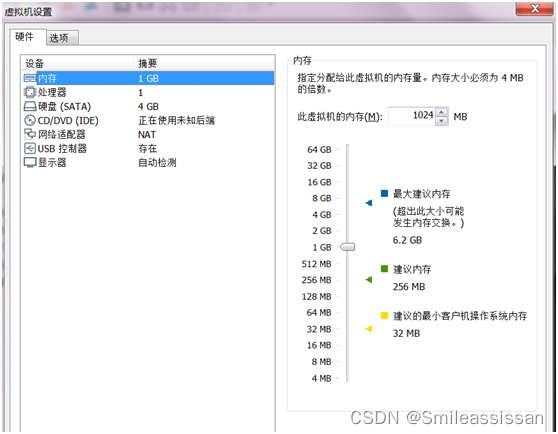

- 靶机:首先下载DC-1靶场,并在虚拟机中进行安装,安装的时候会提示有风险,不需要管, 直接下一步,强制安装就可以了

2.1、对虚拟机进行相关的配置

-

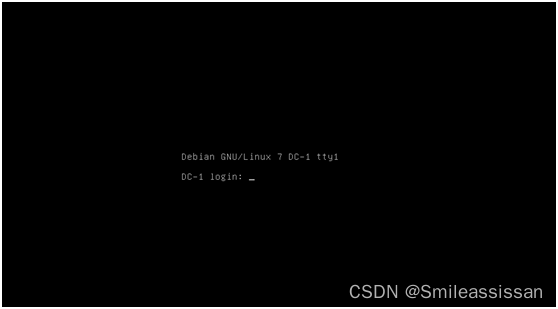

- 安装完成之后的页面,当时安装完成之后需要输入用户名和密码,捣鼓了半天,我也没找到哪边有显示用户名和密码,后来百度了一下发现,不需要进去,出现如下的页面就表明靶机已经安装完成了,正常渗透就行

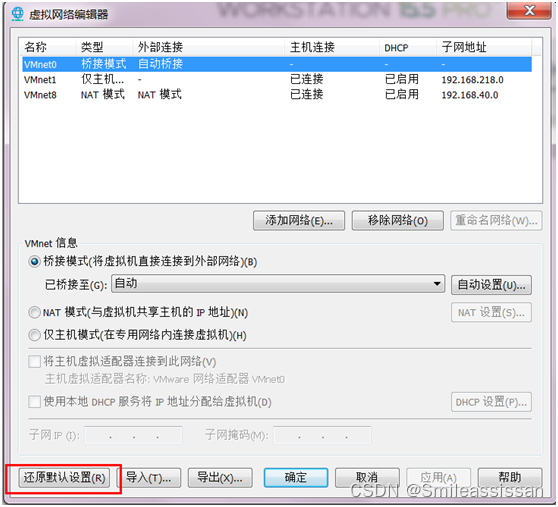

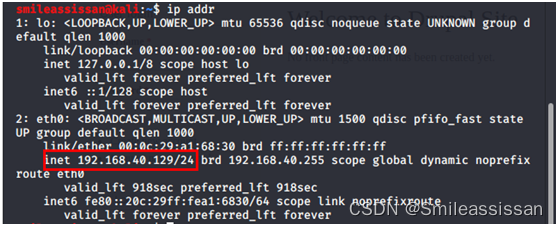

这边遇到了一个问题,由于一开始我的攻击机使用的是桥接的模式,靶机使用的是NAT模式,就会导致两者不在同一个网段,需要都修改成NAT模式,才能保证在同一个网段,但是我把kali修改成NAT之后,奇怪的事情发生了,使用ip addr命令,无法显示IP地址,后来百度了一下,在编辑-虚拟网络编辑器-还原默认设置,之后重新启动攻击机和靶机,这样就可以了

二、信息收集

由于是第一次进行渗透,主要还是参考前辈们的文章,再结合自己的理解,熟悉一下攻击流程

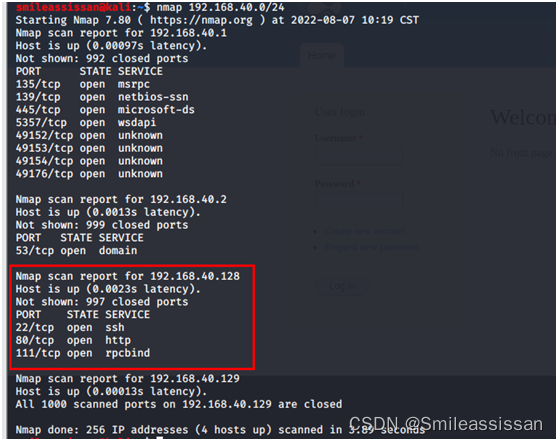

1、使用Nmap工具对网段进行扫描

使用如下nmap命令先对192.168.40网段进行扫描,先找到靶机的IP地址

nmap 192.168.40.0/24

由上图就可以初步判断出靶机的IP为192.168.40.128,直接尝试登陆一下,看看对不对

可以看到确实是这个IP,然后页面上面显示powered by Drupal,这个应该是个框架,百度一下看看,发现是一个基于PHP的内容管理系统,那么就可能会存在漏洞,可以使用MSF攻击一下

- 使用Nmap进行一下加强扫描,可以得到一些比较详细的信息

nmap -sS

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6630

6630

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?