AAA的线下保护以及路由器使用ACS认证登录

本篇重点讲解一下AAA的线下保护,防止我们在开启AAA服务的时候本地的用户登录被洗掉,再讲一下如何使用acs认证登录,用来体现数据包的加密。@[TOC]

AAA的线下保护

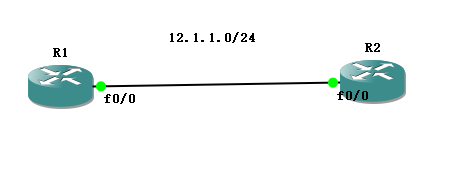

首先我们先讲一下什么是线下保护,这里我们以实例来讲解一下。

在R1上配置特权模式登录密码保护:

line console 0

password cisco

login

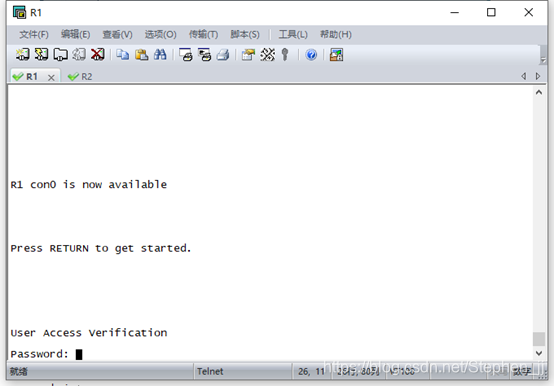

这时候我们退出特权什么,再进入特权模式密码时,就需要密码了。

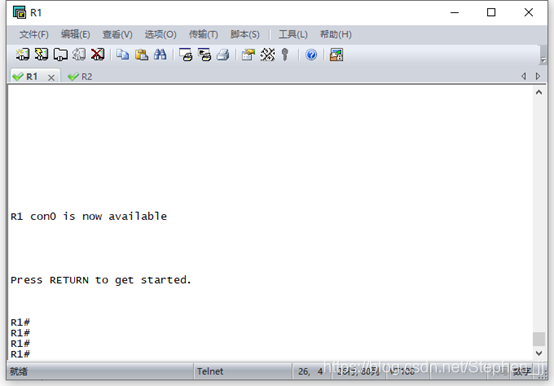

而我们开启AAA服务之后,退出,再进入特权模式则无须密码了。很明显,我们之前配置的线下密码直接被洗掉了,这样我们也无法用密码登录了。所以需要配置AAA的线下保护。若是没配置线下保护,我们将无法控制这台路由器了,所以这是很危险的操作。

aaa new-model //开启AAA服务

再来看telnet的情况,没开启AAA服务之前我们使用的是线下密码登录,telnet之后直接输入密码。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

866

866

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?