前言

对 Web 应用的攻击模式有以下两种:主动攻击和被动攻击

主动攻击: 以服务器为目标的主动攻击

主动攻击(active attack)是指攻击者通过直接访问 Web 应用,把攻击代码传入的攻击模式。由于该模式是直接针对服务器上的资源进行攻击,因此攻击者需要能够访问到那些资源。主动攻击模式里具有代表性的攻击是 SQL 注入攻击和 OS 命令注入攻击。

被动攻击: 以服务器为目标的被动攻击

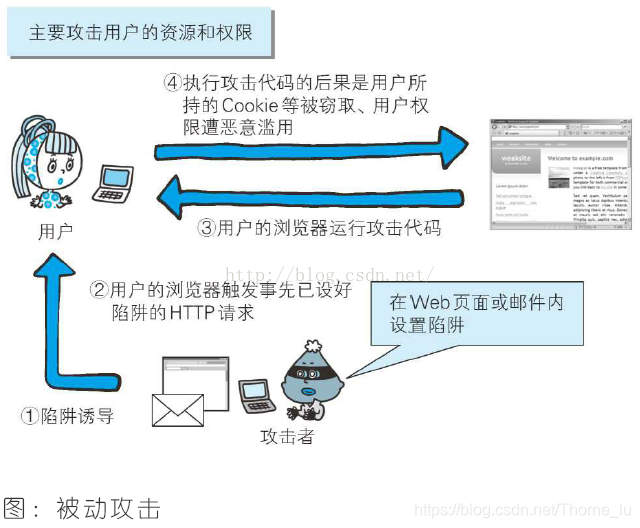

被动攻击(passive attack)是指利用圈套策略执行攻击代码的攻击模式。在被动攻击过程中,攻击者不直接对目标 Web 应用访问发起攻击。

被动攻击通常的攻击模式如下所示。

步骤 1: 攻击者诱使用户触发已设置好的陷阱,而陷阱会启动发送已嵌入攻击代码的 HTTP 请求。

步骤 2: 当用户不知不觉中招之后,用户的浏览器或邮件客户端就会触发这个陷阱。

步骤 3: 中招后的用户浏览器会把含有攻击代码的 HTTP 请求发送给作为攻击目标的 Web 应用,运行攻击代码。

步骤 4: 执行完攻击代码,存在安全漏洞的 Web 应用会成为攻击者的跳板,可能导致用户所持的 Cookie 等个人信息被窃取,登录状态中的用户权限遭恶意滥用等后果。

被动攻击模式中具有代表性的攻击是跨站脚本攻击和跨站点请求伪造。

利用用户的身份攻击企业内部网络:

利用被动攻击,可发起对原本从互联网上无法直接访问的企业内网等网络的攻击。只要用户踏入攻击者预先设好的陷阱,在用户能够访问到的网络范围内,即

本文介绍了多种Web应用的攻击模式,包括主动攻击和被动攻击。主动攻击如SQL注入和OS命令注入,被动攻击如跨站脚本攻击和HTTP首部注入。还详细讨论了错误消息处理不当、开放重定向、点击劫持以及DoS攻击等风险,强调了对网络安全的重视和防护措施的重要性。

本文介绍了多种Web应用的攻击模式,包括主动攻击和被动攻击。主动攻击如SQL注入和OS命令注入,被动攻击如跨站脚本攻击和HTTP首部注入。还详细讨论了错误消息处理不当、开放重定向、点击劫持以及DoS攻击等风险,强调了对网络安全的重视和防护措施的重要性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3834

3834

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?