- 博客(15)

- 资源 (2)

- 收藏

- 关注

原创 Vulnhub[DC9]

kali中使用arp-scan进行主机探活经过筛选可以知道192.168.0.155是DC-9的ip发现这里开了80端口,22被策略保护处于关闭状态首先从80端口入手翻看页面能发现有一个搜索页面看到搜索页面sql注入的感觉就来了复制数据包直接SQLmap冲最后得到admin账号和密码(admin / transorbital1)但是登录后台之后好像并没有什么用最后找到的是文件包含漏洞在登录之后的manage页面和新出现的页面的下方出现了文件不存在?尝试一下payload成功读文件,确认存在LFI但

2022-07-08 18:36:55

3237

3237

原创 Vulnhub[DC8]

kali中使用arp-scan进行主机探活经过筛选可以知道192.168.0.154是DC-8的ip发现这里开了80、22端口首先从80端口入手这里还是一样的用的Drupal的CMS这一题的入口点在主页的Details中点击之后能在url中发现是用id形式的显示,这里能够猜测应该存在SQL注入sqlmap一把梭得到admin和John两个用户,密码是MD5加密的John这个用户名就很有意思,这也就是提示我们用John爆出这个密码然后admin的密码爆不出来john的密码是登录地址可以路径爆破出来

2022-07-05 13:31:23

198

198

原创 Vulnhub[DC7]

kali中使用arp-scan进行主机探活经过筛选可以知道192.168.0.153是DC-7的ip发现这里只是开了80、22端口首先从80端口入手CMS还是Drupal但是这个靶机直接换了一种玩法,这是没想到的这一题需要注意到这个地方我们直接搜索,能发现有一个GitHub的用户,进去看能够发现一个staffdb的源码文件夹,并给了提示这源码是dc7靶机的突破口将源码下载到本地分析源码,发现一个config.php文件,在这个配置文件里找到了用户名和密码用SSH链接靶机,登录dc7user发现可以

2022-07-04 21:54:06

661

661

原创 Vulnhub[DC6]

kali中使用arp-scan进行主机探活经过筛选可以知道192.168.0.141是DC-6的ip发现这里只是开了80、22端口首先从80端口入手这和之前DC-2是一样的返回一个错误页面,F12可以看到网页做了一个301永久重定向修改hosts文件再次打开正常显示这里可以看出这又是一个wordpress的页面然后页面显示的信息跟插件有关这个题目在官网中还给了线索这个线索之后有用的然后我们还是常规先获取一下用户名能够得到以上用户然后密码的话就要用到之前官网上给到的提示了根据提示我们可以得到密码表

2022-07-04 18:15:51

1313

1313

原创 Vulnhub[DC5]

kali中使用arp-scan进行主机探活经过筛选可以知道192.168.0.149是DC-5的ip发现这里只是开了80、111、53909端口首先还是从80端口入手打开的界面是这样的,看了好久没有发现有什么问题没办法最后还是看了wp在页面下,提交首先显示显示的是这里是2019提交之后显示的2017如果是静态包含的话可能就没有办法了,得是动态文件包含我们才有机会,再加上还要爆破是使用什么参数传递包含文件的,这里只有赌他是动态文件包含用御剑扫目录,扫到了http://192.168.0.149/foo

2022-06-17 08:23:25

134

134

原创 Vulnhub[DC4]

kali中使用arp-scan进行主机探活经过筛选可以知道192.168.0.151是DC-4的ip发现这里只是开了22、80端口看下80端口,是一个登陆界面登录页面,尝试弱口令登录这里可以用Wfuzz来进行爆破发现弱密码是可以爆破出来的得到账号和密码渗透登陆然后试一下发现这类似于命令执行burp抓包可以发现这里直接就是传了一个的目录查看命令,中间的空格被换成了那这里我们直接传一个直接反弹shell首先kali开启监听将数据包发送到Repeater模块,然后改成再发送连接成功用python转换

2022-06-14 09:03:58

354

354

原创 Vulnhub[DC3]

kali中使用arp-scan进行主机探活经过筛选可以知道192.168.0.152 是DC-3的ip发现这里只是开了80端口看下80端口,通过wappalyzer,发现用的是JoomlaCMS,而且用的是PHP同时主页也给我们提示,表明这个靶机只有一个flag翻译:DC-3这一次,只有一个标志,一个入口,没有任何线索。要获得标志,您显然必须获得 root 权限。如何成为 root 取决于您 - 显然,取决于系统。祝你好运 - 我希望你喜欢这个小挑战。 😃这里我们可以用御剑扫目录出后台 查看.

2022-06-12 17:29:06

314

314

原创 Vulnhub[DC2]

kali中使用arp-scan进行主机探活经过筛选可以知道192.168.0.131 是DC-2的ip可以这里开启了80、7744端口根据信息可知7744端口为SSH我们先从80端口入手返回一个错误页面,F12可以看到网页做了一个301永久重定向我们编辑下Kali的hosts文件添加一条记录再次打开dc-2,即可正常显示在页面中就可以找到flag1这里提示我们要使用cwel来生成密码字典然后用wpscan枚举出当前存在的用户,并存入username.txt中然后这里我们可以看见当前存在ad

2022-06-11 22:17:31

530

530

原创 Vulnhub[DC1]

kali中使用arp-scan进行主机探活经过筛选可以知道192.168.0.150 是DC-1的ip可以这里开启了22、80、111端口我们先从80端口入手这里可以发现用的是DrupalCMS启动msf,搜索下Drupal可用的EXP这里我们选用exploit/unix/webapp/drupal_drupalgeddon2因为他是最新的,而且品质为excellent这样我们就可以成功得到一个会话。我们用会话返回一个shell查看目录,获取flag1这里也就是提示说去查看DrupalC

2022-06-10 22:46:46

191

191

原创 Hack The Box - Starting Point - TIER 0

前面的8个题目都是问答题,但是这也是这个靶机的提示,用于了解前置知识在创建实例的时候会有靶机的IP首先我们nmap扫描一下靶机发现有一个23/tcp端口,尝试使用telnet直接连接在这里可以看到,telnet是可以连接到的,在通常情况下,需要账户以及密码,但是这个靶机多尝试一些弱口令,比如admin、administrator、root之类的,并且祈祷密码为空,但是前俩需要密码。当我输入root直接登进去了。之后就是简单的Linux命令了这跟上个靶机几乎是一样的,连上直接nmap,不过这里使用的是命令,这

2022-06-03 23:34:35

1383

1383

2

2

原创 Java 安全-JNDI注入学习

背景知识JNDI Service ProviderJNDI 与 JNDI Service Provider 的关系类似于 Windows 中 SSPI 与 SSP 的关系。前者是统一抽象出来的接口,而后者是对接口的具体实现。如默认的 JNDI Service Provider 有 RMI/LDAP 等等。ObjectFactory每一个 Service Provider 可能配有多个 Object Factory。Object Factory 用于将 Naming Service(如 RMI/L

2022-05-23 22:25:02

1825

1825

原创 Java 安全-RMI学习总结

概念在Java反序列化漏洞有着一些老生常谈的名词理解COBAR(Common ObjectRequest Broker Architecture)公共对象请求代理体系结构,名字很长,定义的一个结构(规定语言在使用这个结构时候分哪几个部分,因为我们后面的序列化过程都是按照这个结构来的)这个结构当然是抽象的,后面在具体代码实现上才会呈现这个结构部分,所以这里理解三个部分互相大致的关系就好。CORBA结构分为三部分:naming serviceclient sideservant side三个

2022-04-18 21:08:23

2875

2875

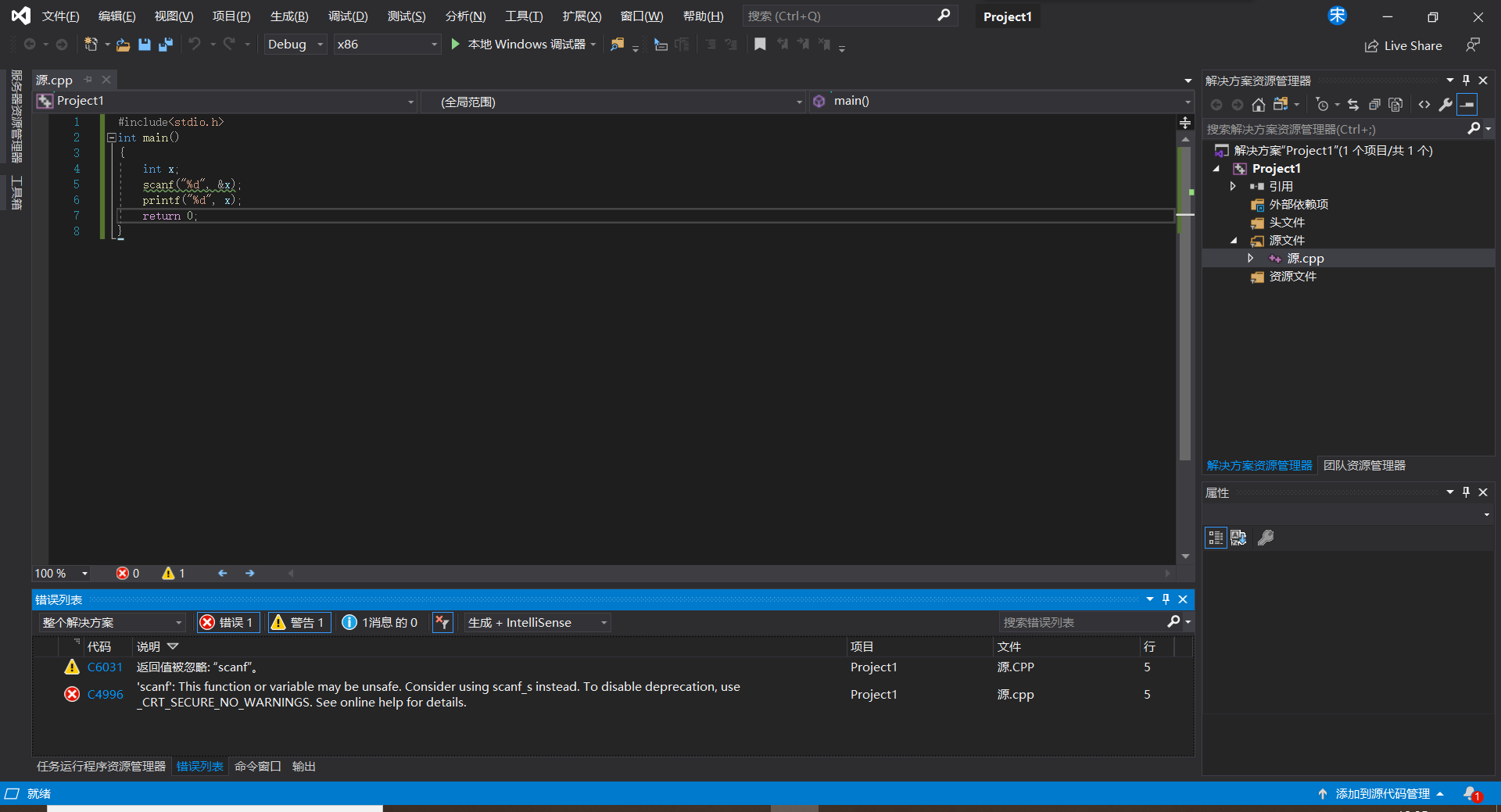

原创 VS2019提示scanf不安全问题

# **VS2019提示scanf不安全问题**我们现在学的就是使用scanf()语句进行输入,但是vs2019中却报错显示不安全> 首先我先来说一下scanf和scanf-s的区别> scanf()函数是标准C中提供的标准输入函数,用以用户输入数据> scanf_s()函数是Microsof

2021-08-03 10:37:40

515

515

com.springsource.org.apache.el-7.0.26.jar

2022-05-21

空空如也

TA创建的收藏夹 TA关注的收藏夹

TA关注的人

RSS订阅

RSS订阅