学习逆向,核心要把握下面几个方向:

一、高级语言编程

咱们逆向工程的目标大都是用C/C++/Java/C#这样的高级语言编写出来的程序,要想还原出程序的代码逻辑,如果不懂高级语言本身那肯定是不行的,所以一定的编程功底是必须的。

当然,做逆向的同学,不必要像专业的开发同学那样对这些语言的特性烂熟于心,掌握很多编程技能,这倒不用。

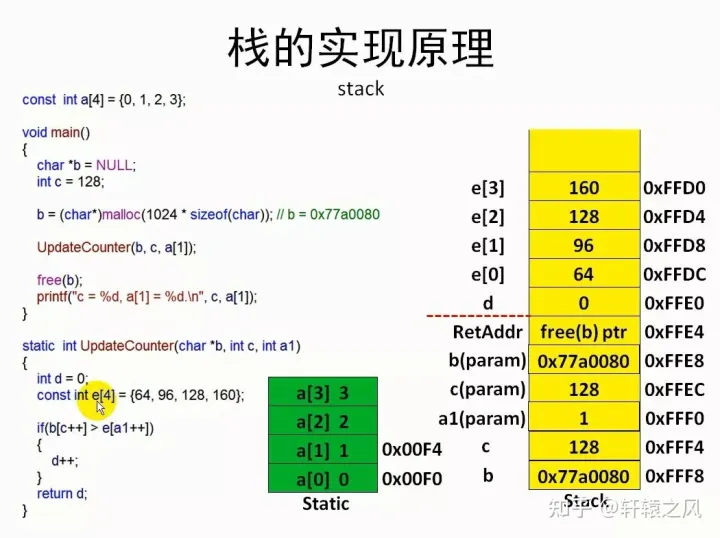

但掌握这些语言的基本编程技能还是有必要。拿C语言来说,C语言中函数调用原理,参数如何传递,函数中的局部变量如何分布,数组如何存储,结构体成员如何内存布局,指针又是如何实现的等等,这些基础概念咱们得知道,不然拿到反汇编代码,也不知道如何与高级语言进行转换。

像上面说到的这些C语言知识,学习的时候要自己对比源码和编译后的汇编指令长什么样,反复对比学习,产生条件反射。除了这些,还要关注C++中面向对象实现原理,虚函数机制,this指针如何传参,new和delete/delete []等等在汇编指令层如何实现。

有些人说,咱不是有F5大法吗,直接一键搞定?当然F5功能非常强大,我也不反对使用工具,但我们不能过分依赖于工具,不然就变成一个彻底的工具人,尤其是对于初学者,自己尝试从汇编指令转换成高级语言,会让自己对技术底层原理理解的更加透彻。而且,有很多时候F5功能用不了,那个时候还得靠自己的知识上!

二、软件调试

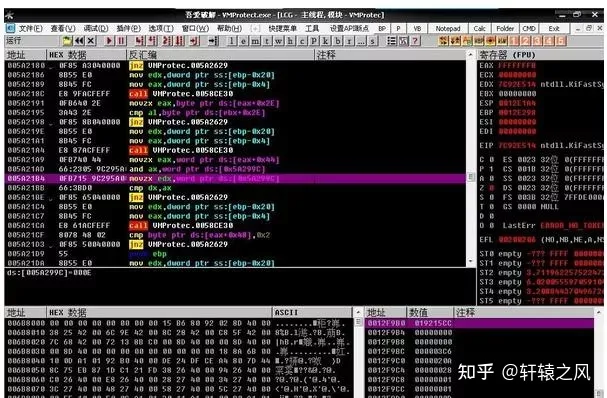

很多时候,光靠静态分析无法实现目标,比如程序进行了加壳等技术,在静态分析下看到的全是错误的指令代码,甚至让反编译工具无法分析。

这个时候,就需要结合动态分析技术一块儿上,让程序实际运行起来,再来对其进行分析,所以,掌握软件调试技术,也是逆向工程中不可缺失的一环。

常用的调试器有工具插件非常强大的OllyDbg、微软官方出品的可以进行内核级调试的WinDbg、以及Linux平台上的GDB等等。掌握这三款调试器的使用,能够帮助我们快速对目标进行动态行为分析,对关键代码段进行调试研究,乃至将内存中的程序文件dump到文件中,再使用反编译工具进行静态分析等等。

三、汇编语言

在逆向分析程序时,最主要的精力和时间就是在阅读和分析反编译出来的汇编指令。

所以CPU的指令集和汇编语言是搞逆向的同学必学的一门课。

常见的PC端CPU就是Intel的x86、x64和AMD64,移动端的就是ARM架构。建议先从最基本的x86开始学习,尤其要注意网络上很多教程讲的还是16位实模式下的汇编语言,非常容易误导人。实模式当然要了解,但要把精力放在保护模式下32位汇编语言。

等x86入了门,可以扩展学习x64,到后期再扩展学习ARM。

学习汇编语言,不仅仅是学习汇编指令,更是在学习了解CPU,CPU有哪些寄存器,分别有什么用,它是如何访问内存,如何进行寻址,如何进行运算等等。

四、程序反编译

有了编程和汇编语言的功底,是时候来接触真正的逆向了!

作为软件开发者,对编译这个词应该不会陌生,我们写好了程序代码,然后使用编译器将其转换成可执行的程序,这个过程叫做编译。

反编译,自然就是这个过程的逆过程,那该选择什么样的程序进行反编译呢?

对于C、C++、Golang等类型语言编写的程序,我们一般使用IDA进行反编译。

对于Java语言编写的class文件和jar文件,我们一般使用jd-gui进行反编译。

对于C#语言编写的可执行程序,我们一般使用reflector进行反编译。

所以学习上面三款反编译工具的使用对学习逆向工程非常重要。

五、可执行文件格式

不同的操作系统平台具有不同的可执行文件格式,如Windows上的PE文件、Linux平台的ELF文件、MacOS上的Mach-O文件

一个可执行文件中除了源代码生成的汇编指令,还有静态数据(如代码中引用到的字符串),导入导出信息,文件属性信息等等,掌握提取这些信息,会对咱们了解目标程序非常有帮助。

这就需要学习不同平台上可执行文件的格式,尤其是PE文件和ELF文件,是逆向工程中最常打交道的文件格式。

网络安全学习资源分享:

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

同时每个成长路线对应的板块都有配套的视频提供:

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

因篇幅有限,仅展示部分资料,需要点击上方链接即可获取

因篇幅有限,仅展示部分资料,需要点击上方链接即可获取

1107

1107

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?