文章目录

一、操作环境

Kali-2020.2-amd64

二、nmap命令用法

nmap [scan type] [option] [target]

| 命令 | 描述 |

|---|---|

| nmap IP | 扫描IP |

| nmap -v IP | 加强扫描 |

| nmap IP1 IP2 ... | 扫描多IP |

| nmap a.b.c.* | 扫描整个子网 |

| nmap a.b.c.x,y,... | 扫描多子网地址 |

| nmap -iL xxx.txt | 根据文件扫描多IP |

| nmap a.b.c.x-y | 扫描子网IP范围 |

| nmap a.b.c.* --exclude IP | 排除指定IP扫描整个子网 |

| nmap -A IP | 扫描操作系统和路由跟踪 |

| nmap -O IP | 探测操作系统 |

| nmap -sA/-PN IP | 探测防火墙 |

| nmap -sP a.b.c.* | 探测在线主机 |

| nmap -F IP | 快速扫描 |

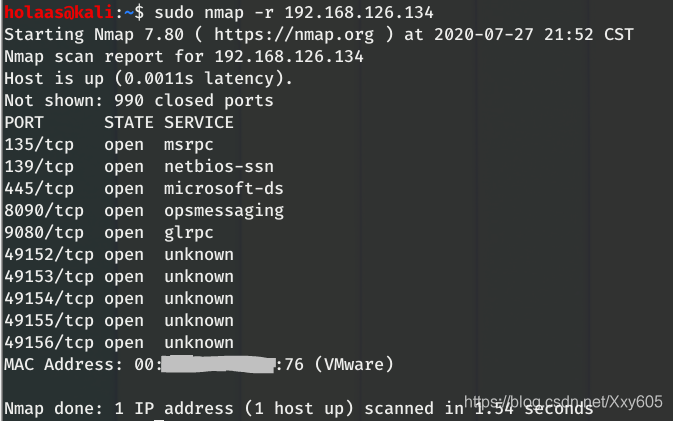

| nmap -r IP | 按顺序扫描 |

| nmap -iflist | 显示接口和路由信息 |

| nmap -p n1,n2... IP | 扫描指定端口 |

| nmap -p T:n1,n2... IP | 扫描TCP端口 |

| nmap -sU n1,n2... IP | 扫描UDP端口 |

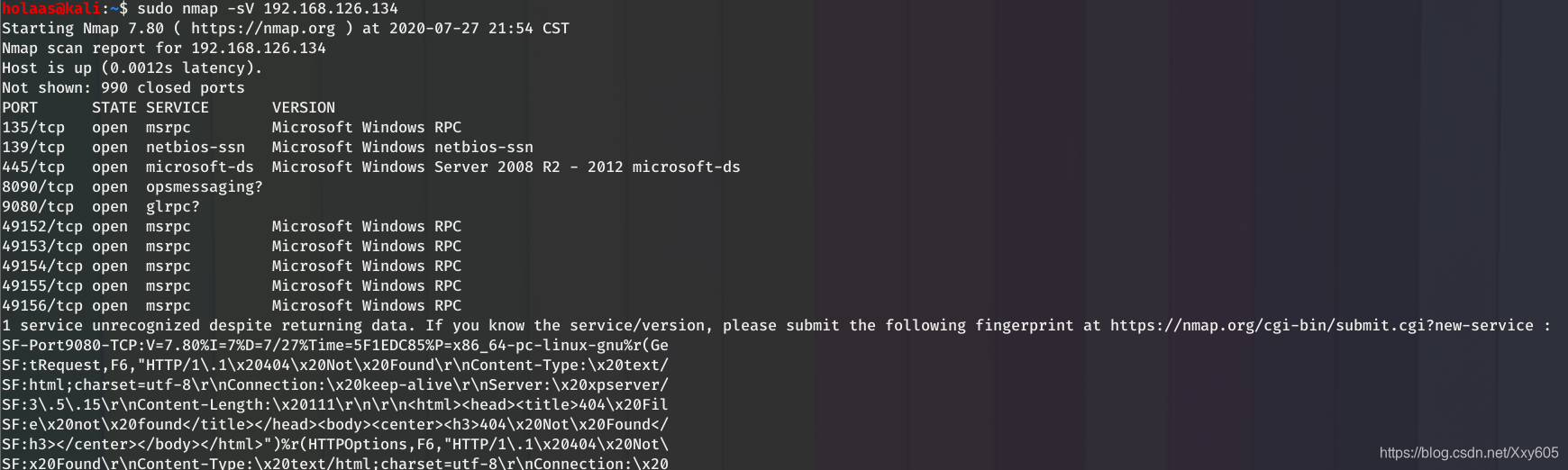

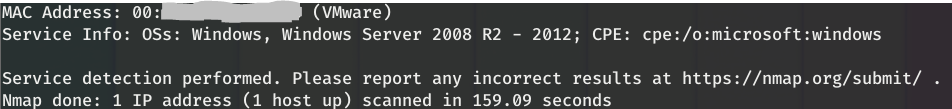

| nmap -sV IP | 查看服务的版本 |

| nmap -PS IP | TCP ACK扫描 |

| nmap -PA IP | TCP SYN扫描 |

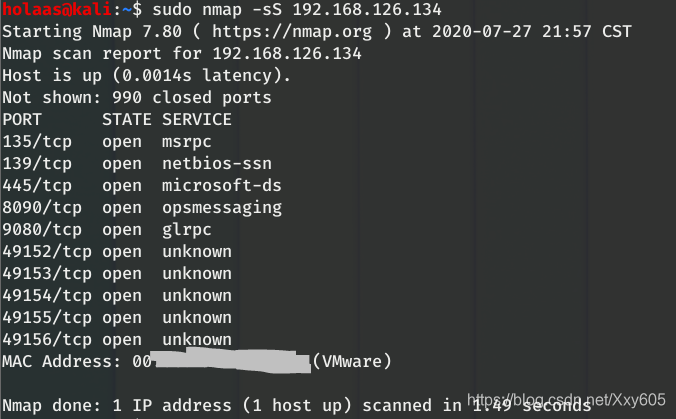

| nmap -sS IP | 隐蔽扫描 |

| nmap -sN IP | TCP空扫描欺骗防火墙 |

三、部分实例

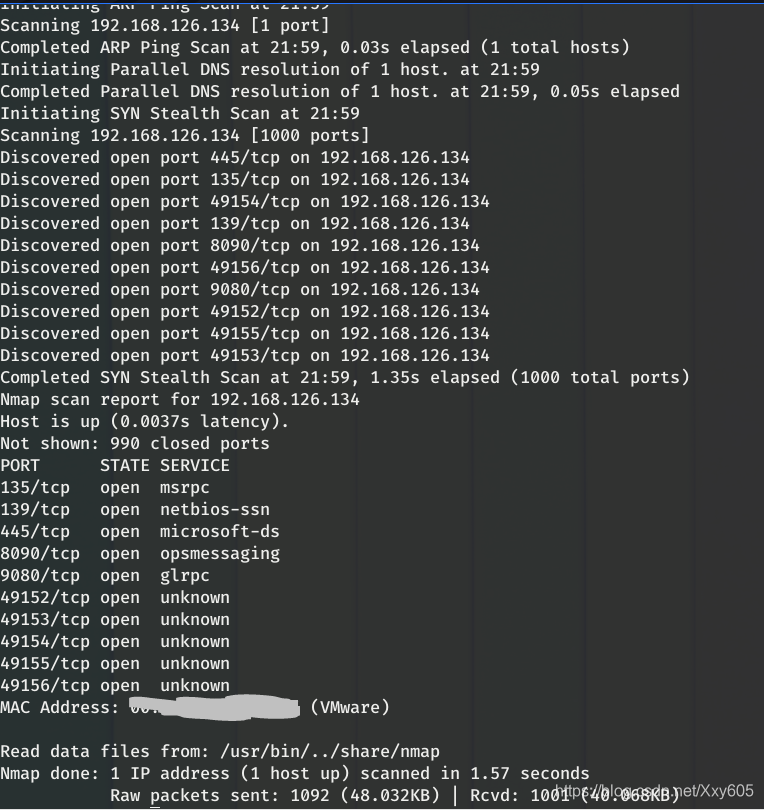

Ⅰ、-v 加强扫描

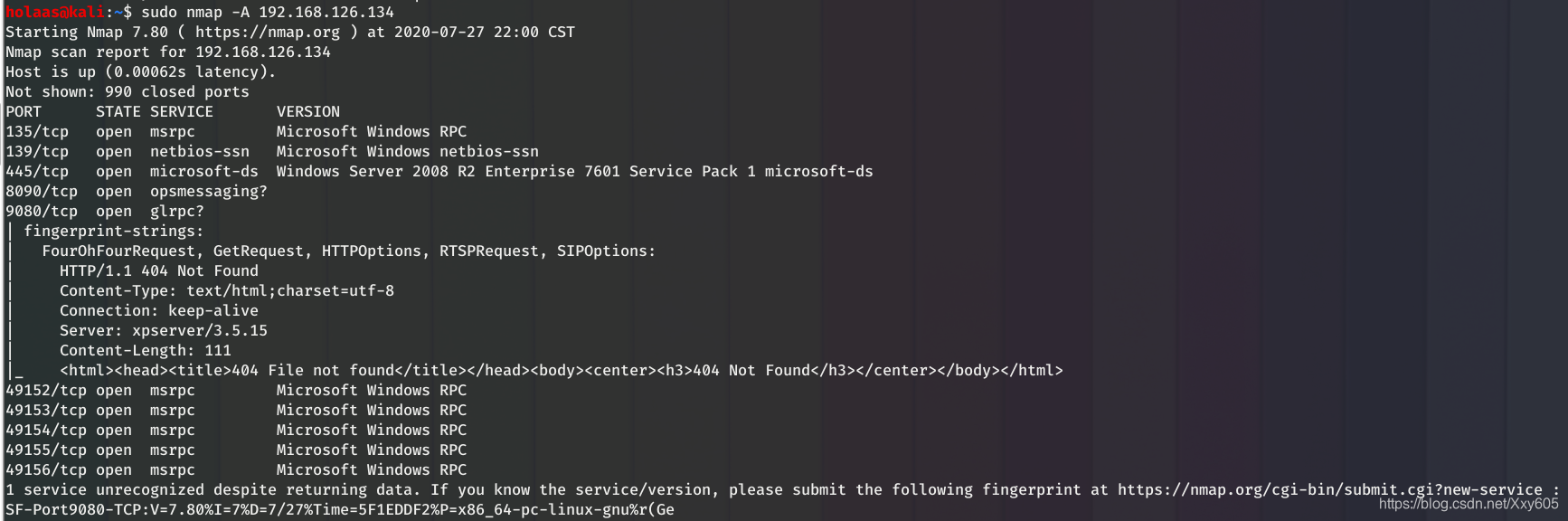

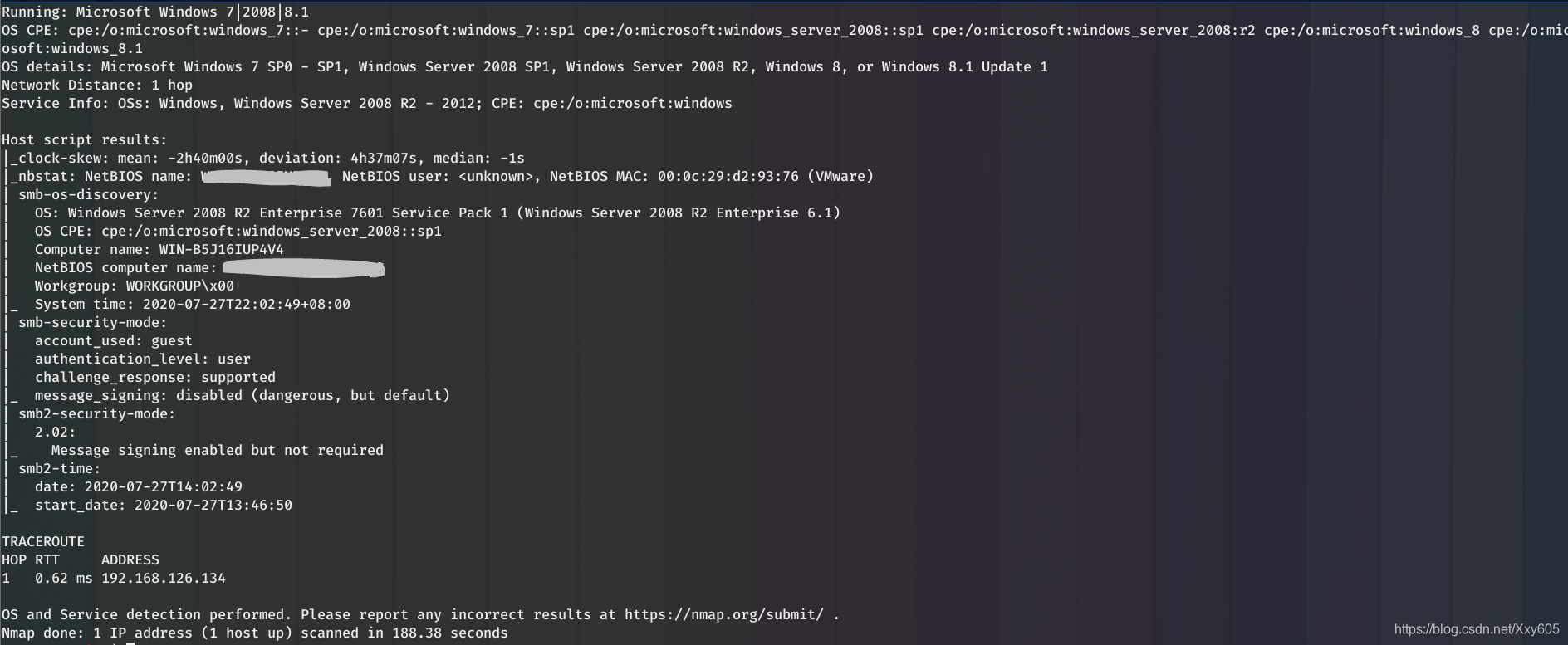

Ⅱ、-A 扫描操作系统和路由跟踪

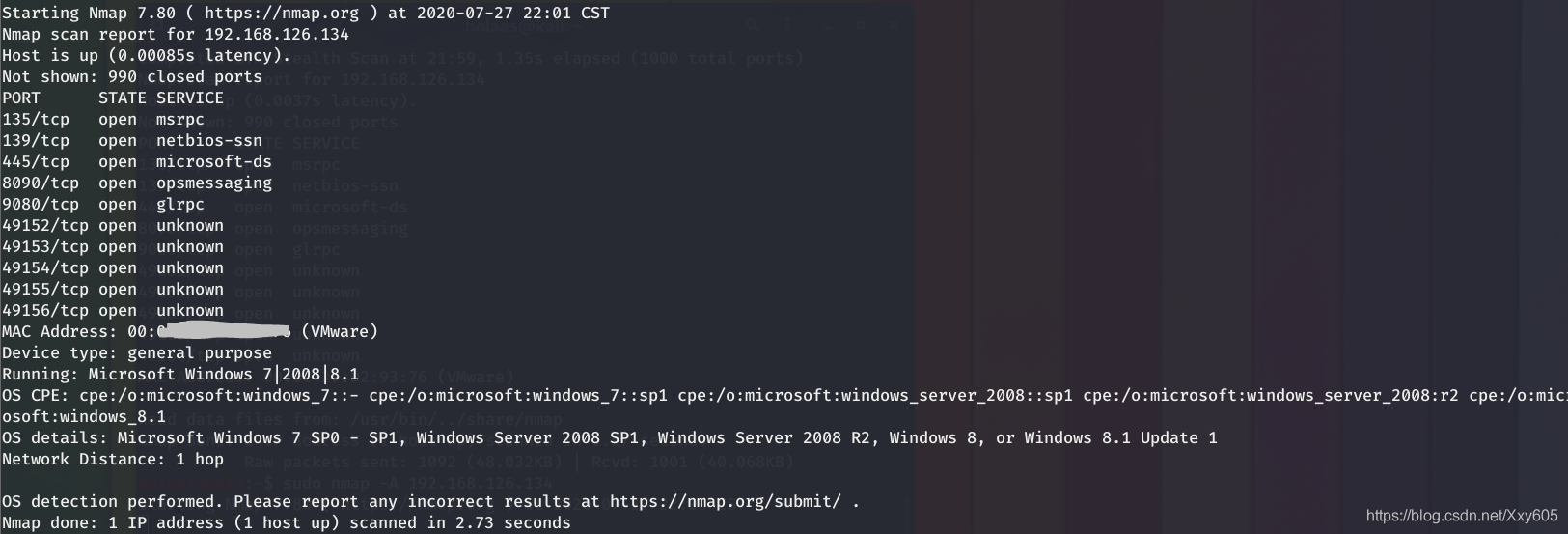

Ⅲ、-O 探测操作系统

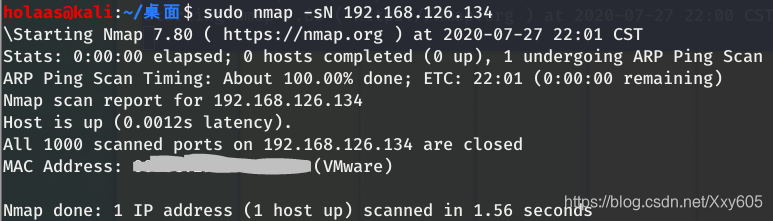

Ⅳ、-sN TCP空扫描欺骗防火墙

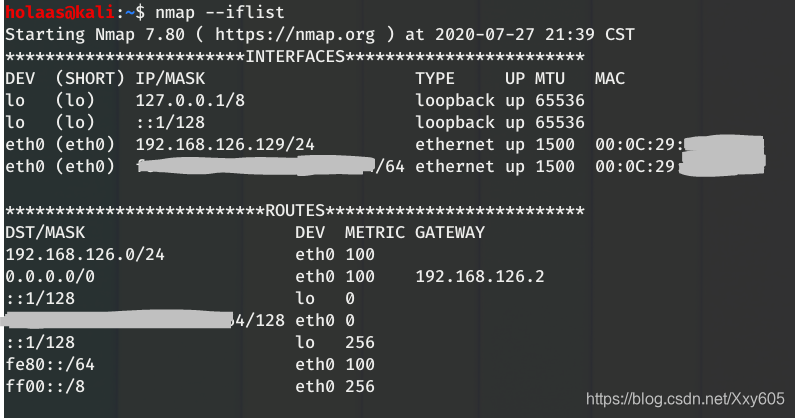

Ⅴ、–iflist 显示接口和路由信息

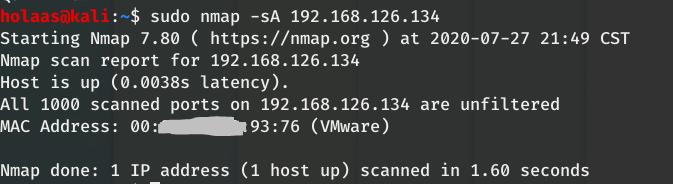

Ⅵ、-sA 探测防火墙

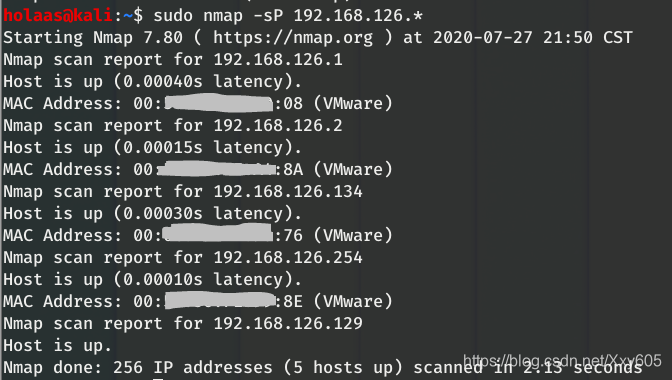

Ⅶ、-sP 探测在线主机

Ⅷ、-r 按顺序扫描

Ⅸ、-sV 查看服务的版本

Ⅹ、-sS 隐蔽扫描

完

欢迎在评论区留言

感谢浏览

本文详细介绍Nmap命令的各种用法及应用场景,包括加强扫描、操作系统探测、防火墙探测、在线主机探测等,并提供多个实例演示如何进行网络扫描。适用于网络安全专业人员及爱好者学习和实践。

本文详细介绍Nmap命令的各种用法及应用场景,包括加强扫描、操作系统探测、防火墙探测、在线主机探测等,并提供多个实例演示如何进行网络扫描。适用于网络安全专业人员及爱好者学习和实践。

1568

1568

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?