Aria2 是一款轻量级、多协议、多源下载工具(支持 HTTP/HTTPS、FTP、BitTorrent、Metalink),内置 XML-RPC 和 JSON-RPC 接口。

我们可以使用 RPC 界面操作 aria2 并将文件下载到任何目录,从而导致任意文件编写漏洞

大家看见我这个 估计网上可以找到很多关于这个的文章 在这里 我只将我部署docker环境以及实现aria2 文件漏洞这个实验遇到的问题 给大家分享一下

相信大家都是对这块比较好奇地 我直接从问题开始讲了 在结尾我会把步骤做一个总结供大家来参考

在部署的时候

做这个做实验 我用的环境为ubuntu16.04 版本的 我把这个镜像放在下边 需要下载即可

链接: https://pan.baidu.com/s/1z0zm6QjI9Av6cmNcfz_FOQ 提取码: wft9

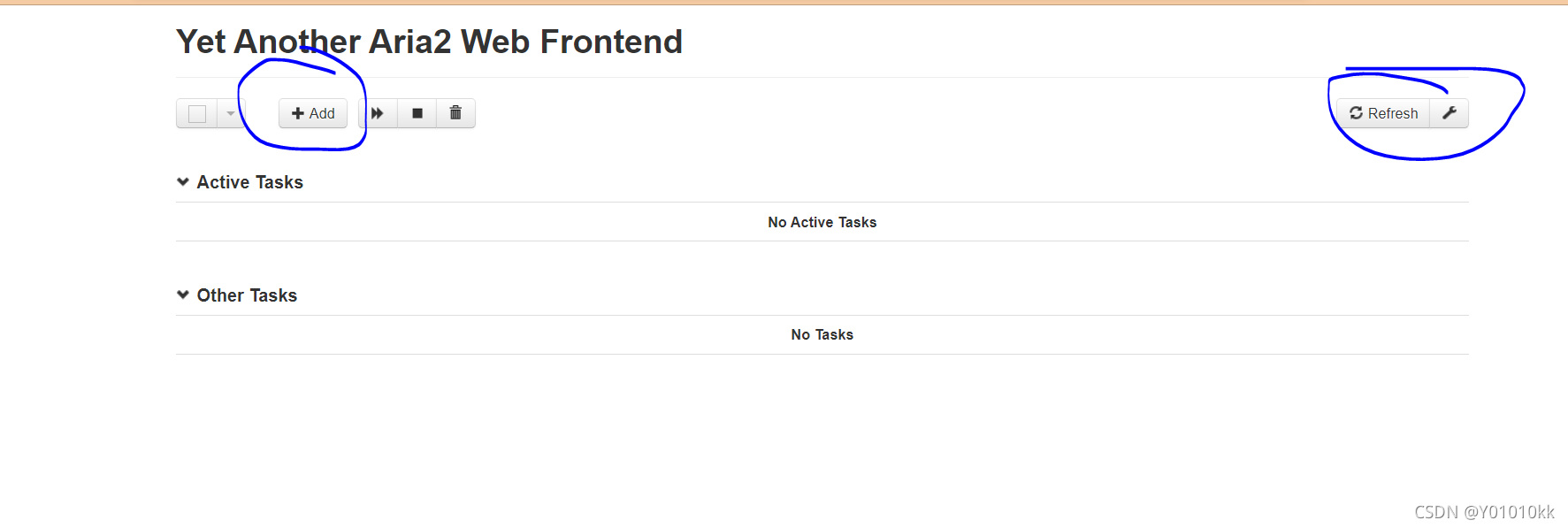

用这个的过程中 第一个问题就是url 地址的问题 Yet Another Aria2 Web Frontend 当你在服务器上打开这个网站 上边是aria2 的一些基本配置

这个 就两块需要注意的 左边的 是 服务器配置用到的 右边的是目标机 也就是靶机 用的 不要搞混

左边这个

本文详细介绍了如何利用Aria2的RPC界面触发任意文件编写漏洞,通过部署Docker环境,创建恶意脚本并利用netcat监听端口,实现在靶机上获取root权限的过程。关键步骤包括设置Aria2配置,编写反弹shell脚本,确保端口一致,以及在靶机上检查cron任务以验证控制权。

本文详细介绍了如何利用Aria2的RPC界面触发任意文件编写漏洞,通过部署Docker环境,创建恶意脚本并利用netcat监听端口,实现在靶机上获取root权限的过程。关键步骤包括设置Aria2配置,编写反弹shell脚本,确保端口一致,以及在靶机上检查cron任务以验证控制权。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?