一、问题复现

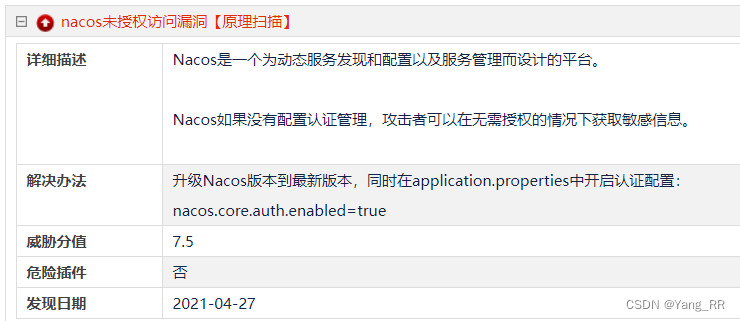

漏洞详细信息:

漏洞分析:

nacos目前使用的版本为v2.0.3,后台管理界面虽然有账号密码的登录验证,但是服务注册和读取配置没有认证配置。

二、漏洞修复

升级nacos版本:

截止发文时间,官网最新版本为v2.3.2。

对比v2.0.3,表结构不一样,沿用原来的库nacos启动不起来,需要下载对应版本的初始化sql脚本:

先下载源码包,下载地址:Release 2.3.2 (Apr 3rd, 2024) · alibaba/nacos · GitHub

找到nacos-server-2.3.2.zip,解压后在nacos/conf下找到mysql-schema.sql这个脚本文件

对比发现表结构相对v2.0.3多了一个字段“encrypted_data_key”

开启认证配置:

我使用的是docker部署方式,要开启认证需要添加以下环境变量:

NACOS_AUTH_ENABLE true

NACOS_AUTH_TOKEN SecretKey012345678901234567890123456789012345678901234567

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?