一.查壳

是linux的文件。没加壳

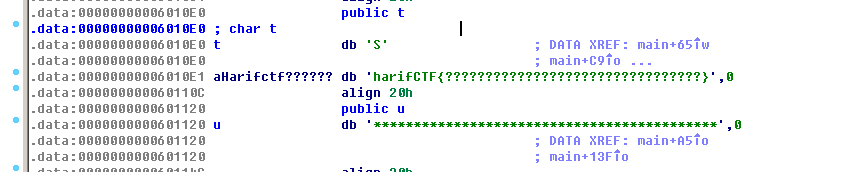

二.拖入ida

分析一下逻辑,发现就是t的值就是flag。

写个exp就出来了。

三.exp分享

s='c61b68366edeb7bdce3c6820314b7498'

v6=0

t=0x53

v3=1

flag=''

i=0

while v6<len(s):

if(v6&1):

v3=1

else:

v3=-1

flag+=chr((ord(s[i])+v3))

v6=v6+1

i=i+1

print(flag)

```

这上面脚本跑出来的,就是?的值,同时别忘记了上面的s。

626

626

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?