目录

前言

Burp Scanner 既可以是独立的全自动扫描器,也可以在手动测试中当作强大的辅助手段。

而且随着技术改进,Burp Scanner 能检测到的漏洞数量也在不断增加。

Burp Scanner 扫描网站分两个阶段:

- 爬取网站内容和功能:Burp Scanner 首先会模仿用户的一些日常行为,通过多种方式对目标网站进行访问和交互,然后对站点的结构和内容进行记录,构建出简洁明了的树状站点地图。

- 漏洞审计:扫描的审计阶段主要是分析网站行为,以识别各种安全漏洞和其他问题。

Burp Scanner 功能只在 burpsuite 专业版和企业版中里有,本篇教程讲的是专业版的 Burp Scanner 用法。

扫描网站

接下来介绍怎么用 Burp Scanner 自动扫描漏洞。

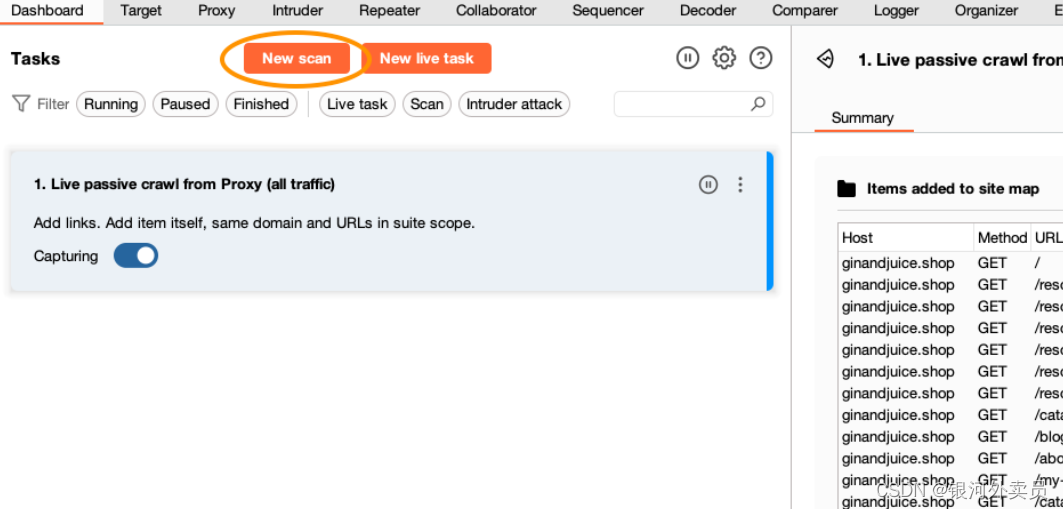

打开扫描启动页面

打开 Dashboard 标签页选择 New scan,新建扫描任务

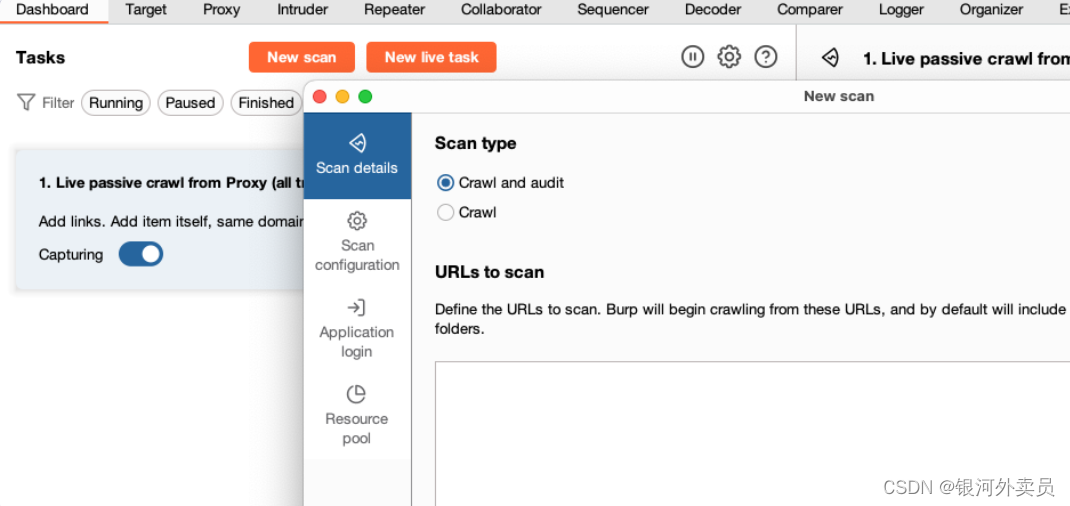

打开扫描启动对话框后,可以看到有各种参数用来制定扫描任务

填写目标网站地址

找到 URLs to scan 文本框,填写 ginandjuice.shop。

记得取消之前学习 设置目标范围 target scope 时添加的过滤条件,其他选项保持默认,不然就没法捕捉到访问新域名的网络流量啦

Burp Scanner 扫描漏洞时可能会导致某些应用程序异常甚至崩溃,除非你对 Burp Scanner 各项配置和功能都很熟悉,而且得到被扫描系统管理员的授权,否则不要扫描线上的生产系统和第三方网站。

配置扫描参数

选择 Scan configuration 对 Burp Scanner 的各方面参数进行微调,以适应不同的测试用例和目标站点。

初次学习我们先尝试 Use a preset scan mode (预设扫描模式),然后单击 Lightweight。

轻量级扫描模式旨在尽可能快地对目标进行大致扫描,用时最多运行15分钟。

开始扫描

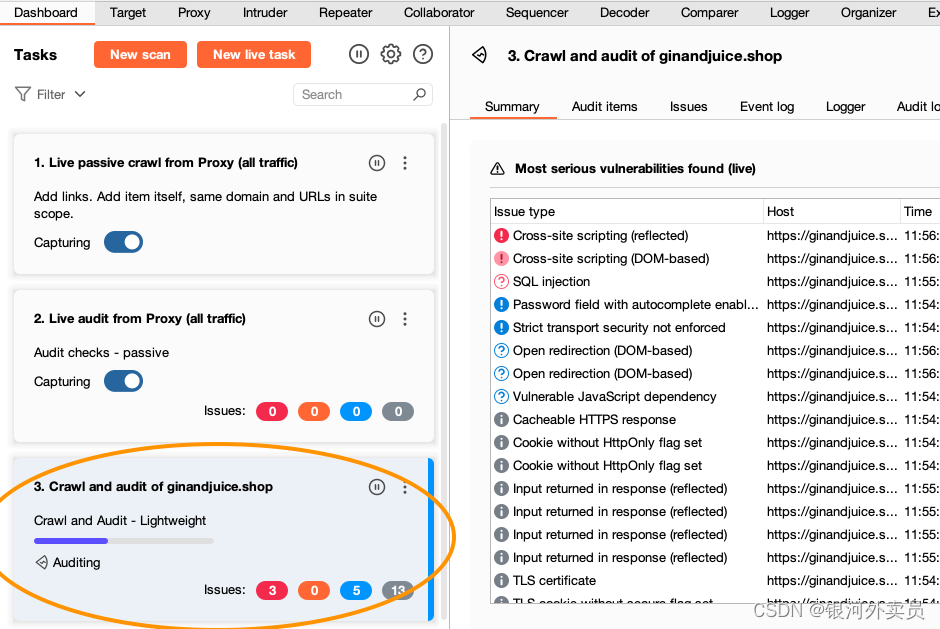

点击 OK,Burp Scanner 开始扫描你上一步填写的 URL 地址所在的网站。

然后仪表板下面会出现一个当前漏洞扫描任务的进度条。

点击任务部分,直接查看任务状态和的其他详细信息。

查看网站结构

Burp Scanner 扫描时切换到 Target > Site map 站点地图标签页。

双击 ginandjuice.shop 展开该网站节点,burpsuite 会把爬取到的网站页面和目录结构用树状图的方式展示出来。

如果再等一会儿,就会发现站点地图还在不断实时更新。

查看扫描结果

在 Dashboard 标签页里可以实时查看扫描状态。

爬取网站结束后,Burp Scanner 开始审计漏洞。

如下图所示,点击左侧任务进度部分,右侧会展开任务相关信息。

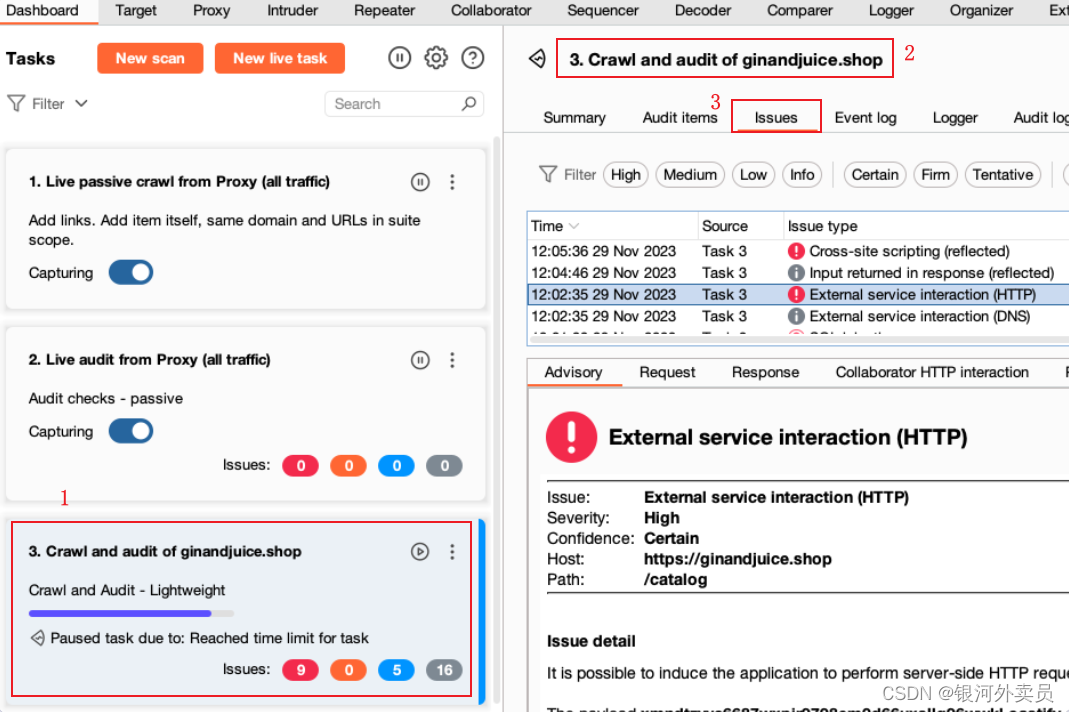

切换到任务详情的 issues 标签,就能查看扫描出的所有安全事件了

右侧 issues 标签随机选择一条安全事件记录,下面会出现 Advisory,也就是安全建议选项卡。

选项卡内容包含有关事件类型的关键信息,包括安全事件的详细描述和一些补救建议。

右侧几个选项卡是 Burp Scanner 发现此次安全事件的记录证据,通常是一个请求和响应。

除了请求和响应外,有时也会需要其他选项卡的信息做参考。

生成漏洞扫描报告

选择扫描结果

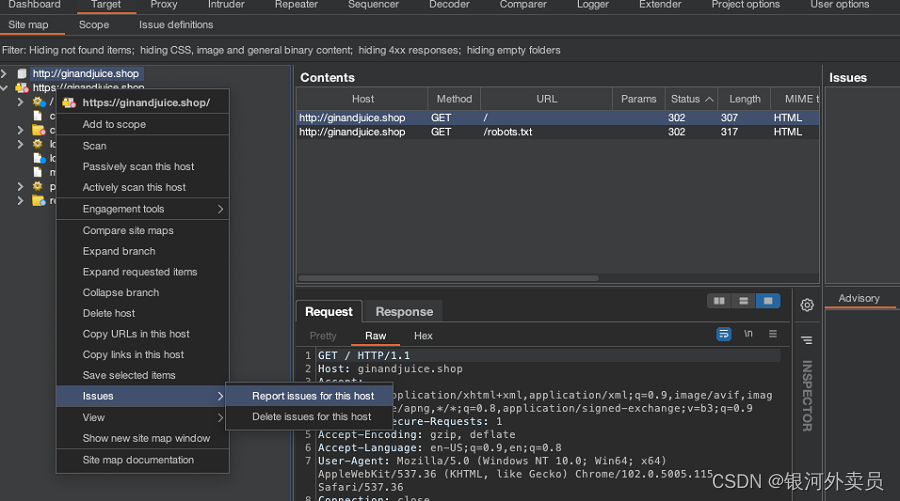

打开 Target > Site map 标签页,找到要生成漏洞扫描报告的站点入口,例如

https://ginandjuice.shop

点击右键,选择菜单项 Issues > Report issues。

配置报告选项

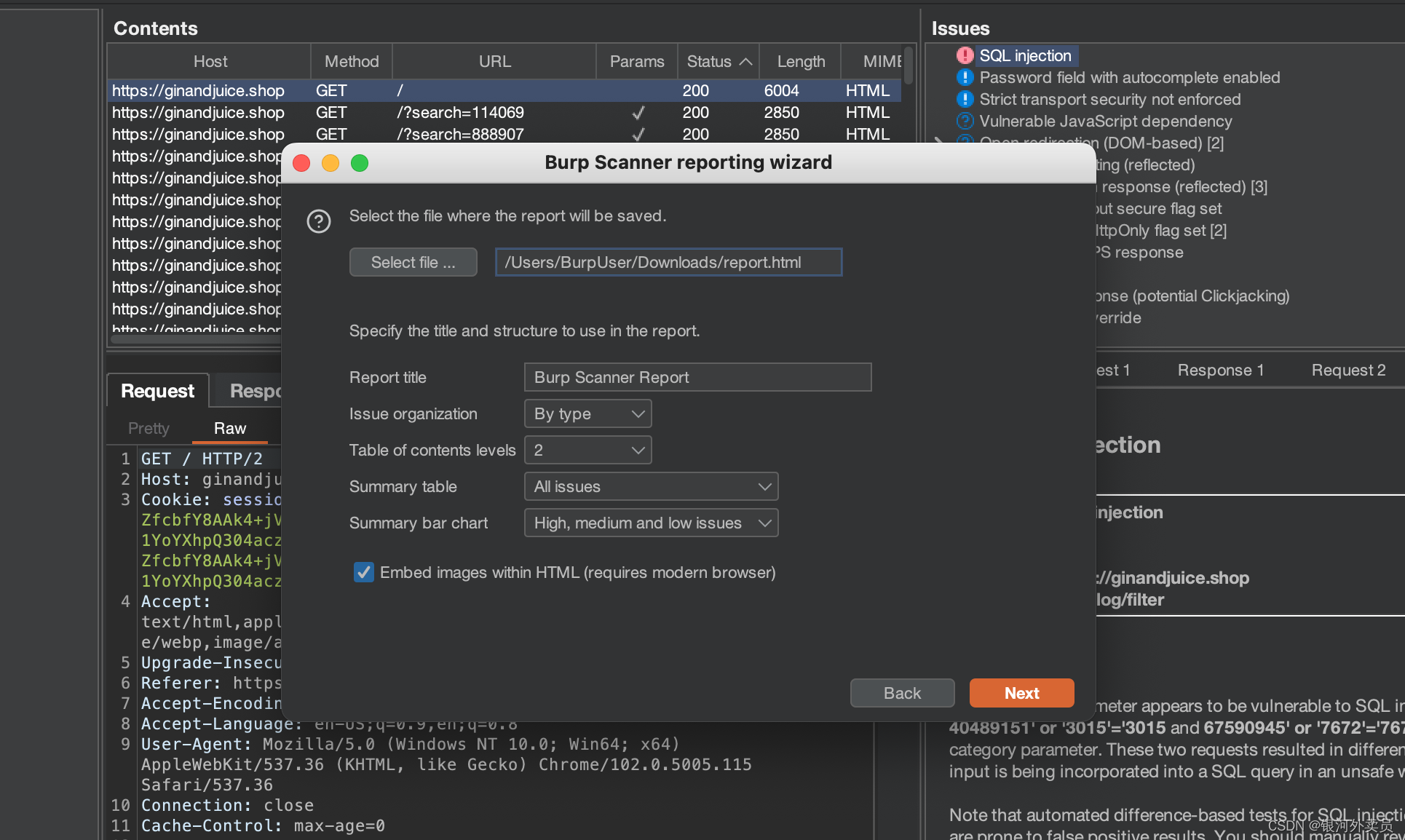

打开扫描报告的导出向导,然后自定义报告的格式和内容。

不过目前我们只需要默认点击下一步

直到弹出下图对话框,选好扫描报告的保存位置确认即可

生成并保存报告

点击 Select file 选择保存报告的位置,输入保存文件名

一定要确保后缀是 .html,不然就无法正常打开了。

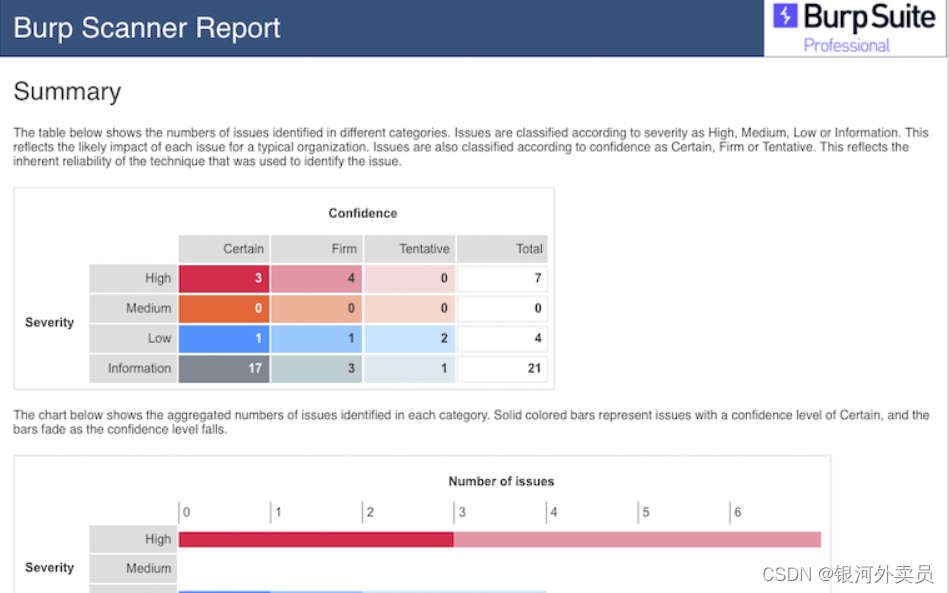

查看或分享报告

导出扫描报告后可以直接在 Burp 浏览器查看。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?