目录

前言

本篇文章主要讲如何在使用 burpsuite 时设置 target scope,也就是抓包的目标范围。

目标范围限制了 burp 只捕获要测试的 URL 地址或域名。

这样就能够过滤掉浏览器和其他网站产生的无关流量,只保留我们需要的流量记录。

启动内置浏览器

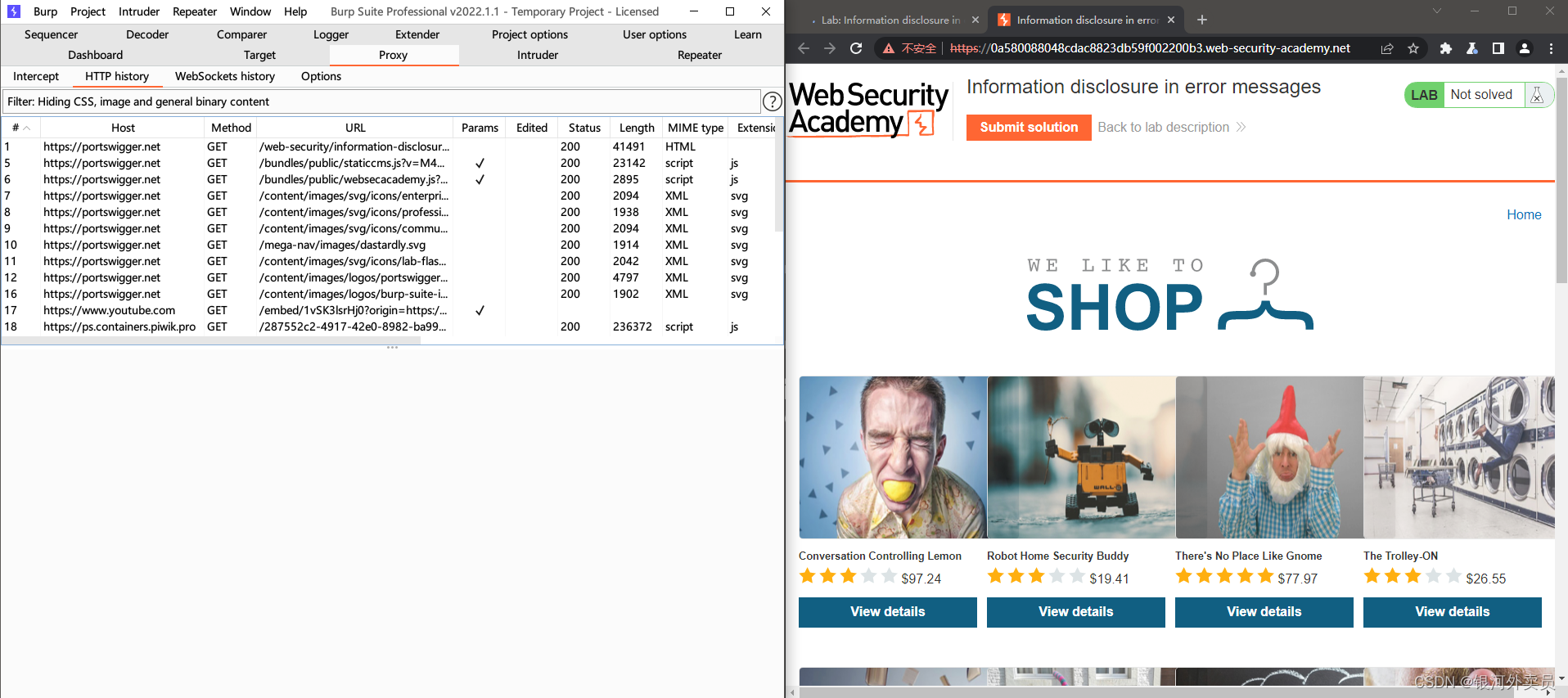

启动 burp 内置浏览器,访问下面的靶场网址:

Lab: Information disclosure in error messages | Web Security Academy

点击页面按钮 ACCESS THE LAB,进入靶场

如果有提示,登陆之前注册好的 Burp 官网账号,等页面加载几秒钟后,就能看到靶场的虚拟购物网站了。

浏览目标网站

在浏览器里点击商品页面来访问目标网站

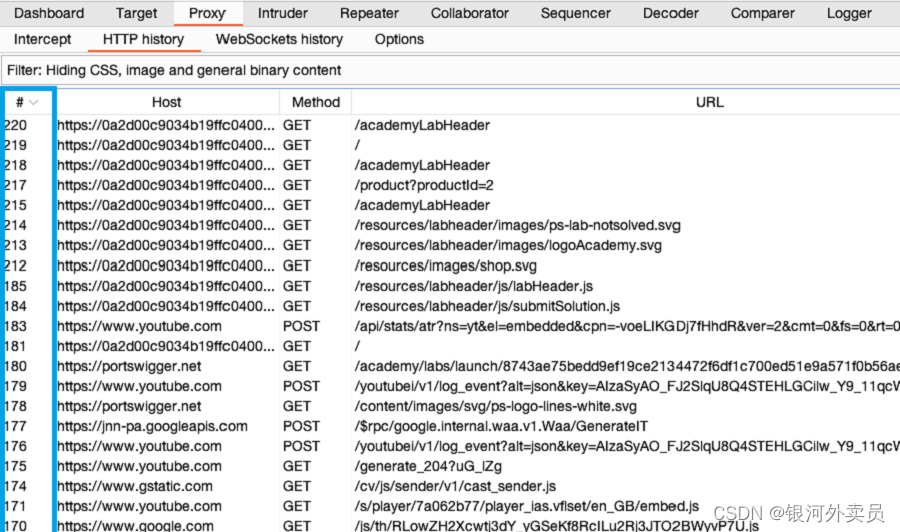

查看 HTTP 记录

burp 切换到 Proxy > HTTP history 打开历史记录选项卡。

单击最左边列的标题(#),流量记录会按降序进行排序。

这样就能很方便的从顶部查看最近的请求。

细心的同学会发现,上图的 HTTP 历史记录里有浏览器发出的每个请求的详细信息

还包括了与本次访问的目标网站不相关的第三方网站流量,如 YouTube 和 Google Analytics 等。

虽然第三方网站流量不是我们关注的重点,但太多的话会严重影响我们研究目标网站流量,

所以我们需要过滤掉这些干扰流量。

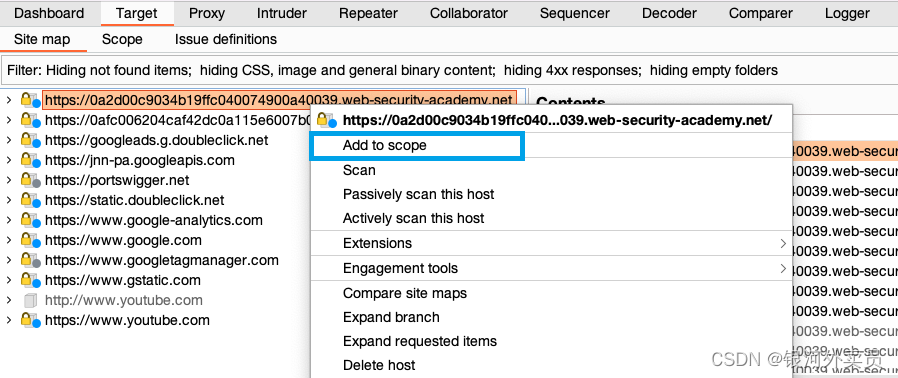

设置目标范围 target scope

切换到 Target > Site map 标签,左侧面板记录了浏览器访问过的的域名列表。

右键点击列表中的目标网站,选择 Add to scope。

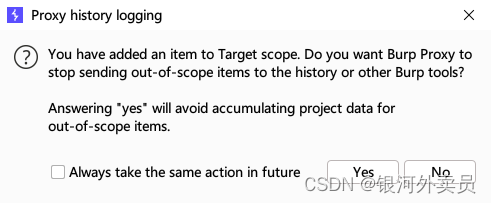

弹出提示窗口,单击 “yes” 以过滤目标网站范围外的流量记录。

过滤 HTTP 流量记录

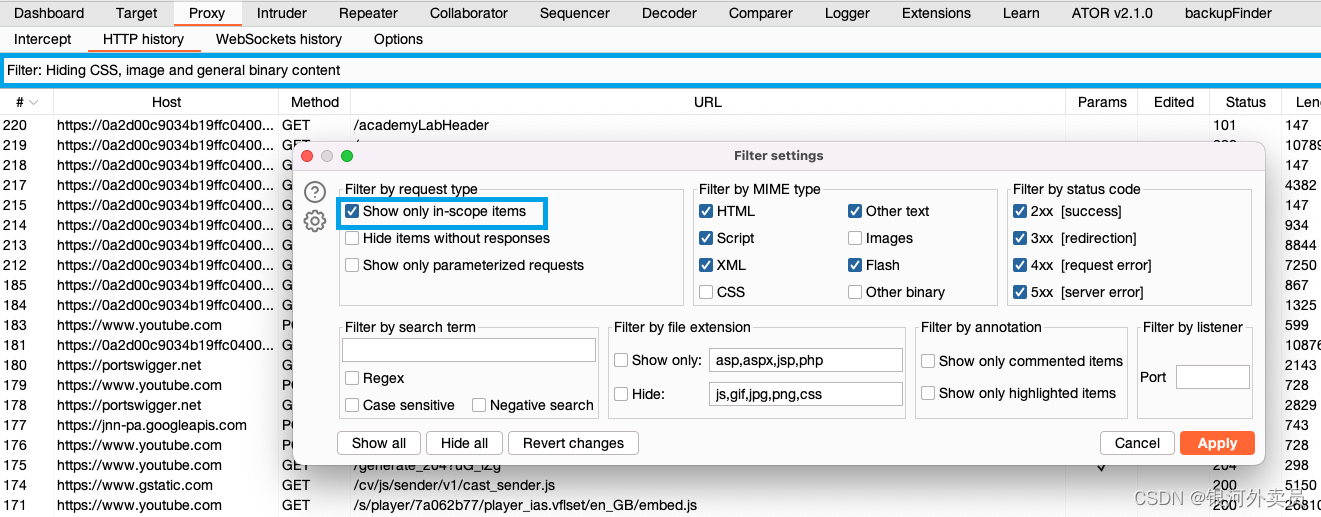

点击 HTTP history 标签下方的筛选器

弹出过滤选项窗口,勾选 Show only in-scope items,仅显示目标范围内的历史记录。点击 Apply 确认退出

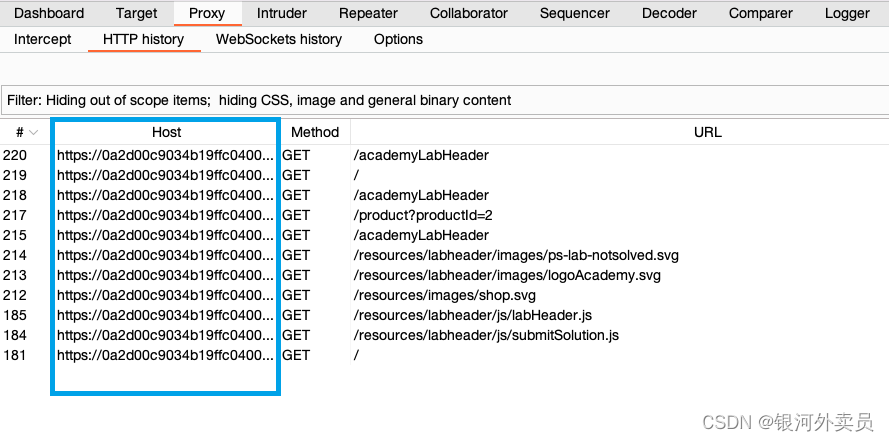

重新查看 HTTP 历史记录,就只剩下目标网站流量记录了,其他网站都会被隐藏。

接下来浏览目标站点时,目标范围之外的流量也不再被记录到 site map(站点地图) 或流量历史记录中。

到此我们已经成功地学会如何设置 target scope,有效地过滤和简化了 HTTP 流量记录

本文详细介绍了如何在Burpsuite中设置目标范围(targetscope),以过滤不必要的第三方流量,只保留与测试网站相关的HTTP记录,提高抓包效率。

本文详细介绍了如何在Burpsuite中设置目标范围(targetscope),以过滤不必要的第三方流量,只保留与测试网站相关的HTTP记录,提高抓包效率。

865

865

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?